QQ客户端远程代码执行漏洞——0day复现

声明:请勿将文章内的相关技术用于非法目的,如有相关非法行为与文章作者和本公众号无关。请遵守《中华人民共和国网络安全法》。

本文投稿来自微信用户:@狐狐SF

概述

背景:2023年8月20日,赛博昆仑捕获到利用QQ桌面客户端远程执行的漏洞,该漏洞为逻辑漏洞,攻击者可以利用该漏洞在QQ客户端上进行无需用户确认的文件下载执行行为,当用户点击消息链接时,QQ客户端会自动下载并打开文件,最终实现远程代码执行的目的。建议谨慎点击任何消息链接。

漏洞详情

漏洞名称:QQ客户端远程代码执行漏洞

威胁程度:

该漏洞为逻辑漏洞,利用QQ客户端的逻辑缺陷进行攻击,被攻击方在点击消息内容(链接)时,不会弹窗提示,自动下载执行,在攻击者利用的层面,可降低攻击者钓鱼等攻击手段的难度。处置建议:

1、提示用户谨慎点击消息链接。

2、升级或安装终端安全软件,用于检测落盘的文件是否异常。漏洞类型:

0Day

厂商:腾讯

产品官网链接:https:/im.qq.com/pcqq

影响范围:QQ Windows版9.7.13及以前版本漏洞所在功能模块:文档传输下载模块

漏洞攻击效果:远程代码执行

漏洞原理

该漏洞为逻辑漏洞,腾讯QQ windows客户端的“文件传输消息”在经过“回复消息”功能处理后,该文件会变为无需任何弹窗确认,点击消息文本后即可自动下载并打开文件的处理方式。

漏洞复现

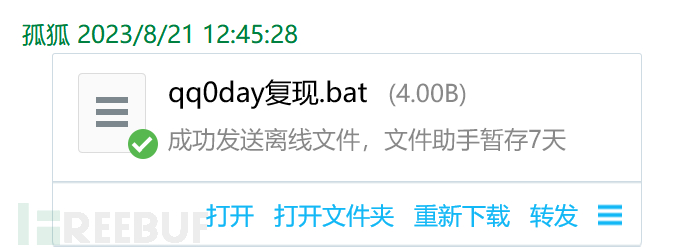

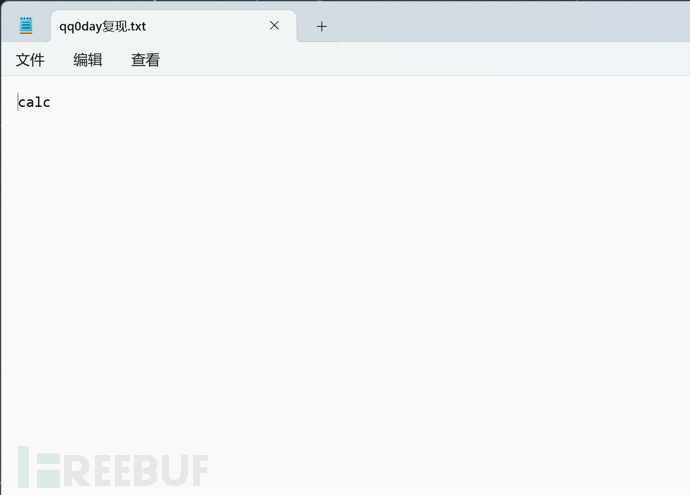

准备一个可执行文件。将“qq0day复现.bat”发送给自己。

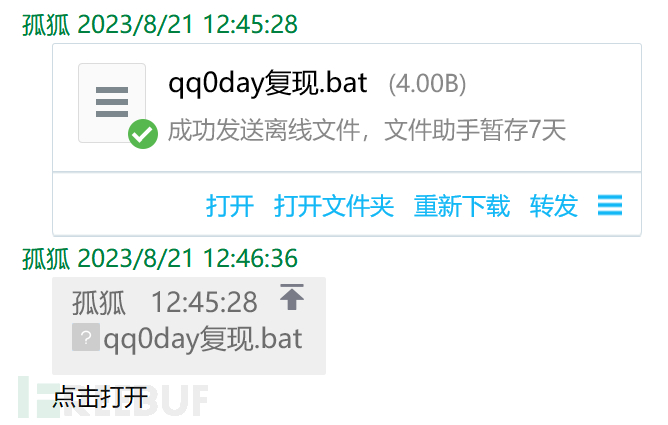

在聊天窗口回复该消息。

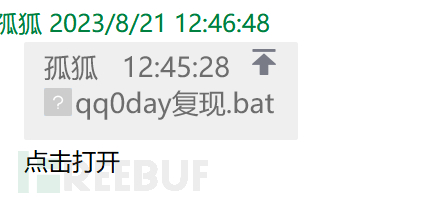

转发最后一次消息给目标

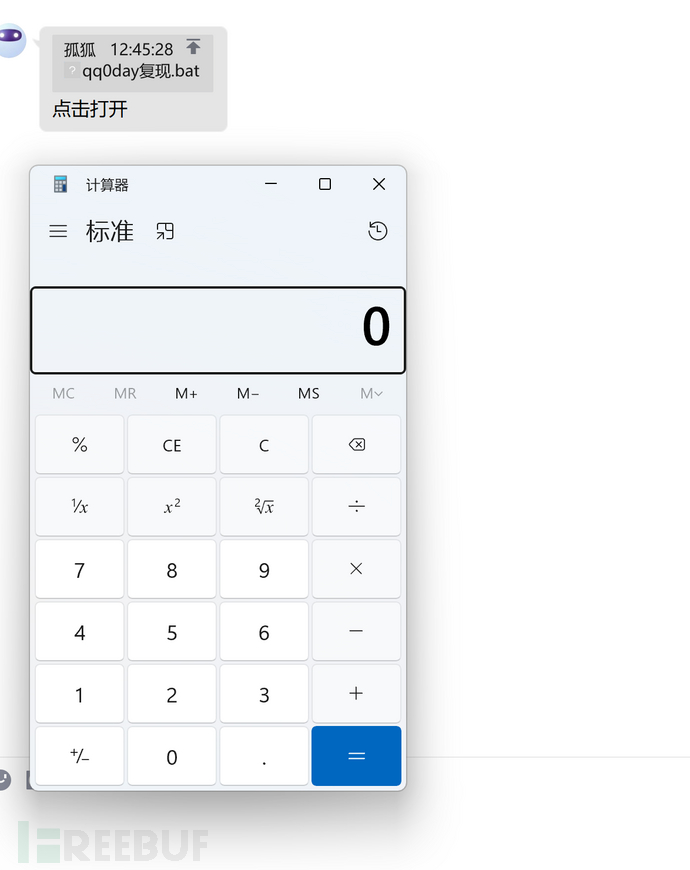

目标点击该消息,成功自动下载并执行bat文件,并弹出计算器。无任何弹窗提示

- bat内容

本文为 独立观点,未经允许不得转载,授权请联系FreeBuf客服小蜜蜂,微信:freebee2022

被以下专辑收录,发现更多精彩内容

+ 收入我的专辑

+ 加入我的收藏

相关推荐

文章目录