一款被动收集子域名的工具

本文由 创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

本文由 创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

包含crt.sh、fullhunt、fofa、360quake、fofa、hunter、virustotal、zoomeye的获取子域名的集成工具。

说明

除crt.sh外,其他平台需要在config.ini中配置api。

下载地址:https://github.com/a1most/disu

使用

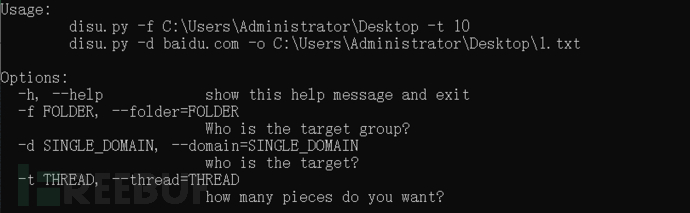

工具可使用-f参数批量从文本文件中收集子域名,或使用-d参数直接指定单个待收集域名。在使用-f参数时,需制定-t参数来设置进程数。

单个域名获取

python3 disu.py -d baidu.com

在未配置api的情况:

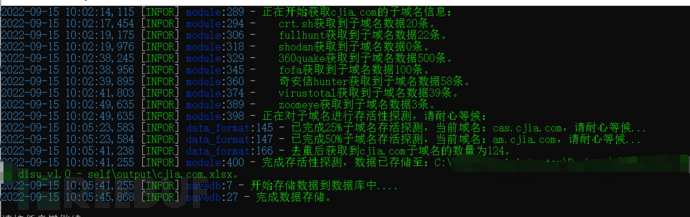

正常配置情况如下:

批量子域名获取

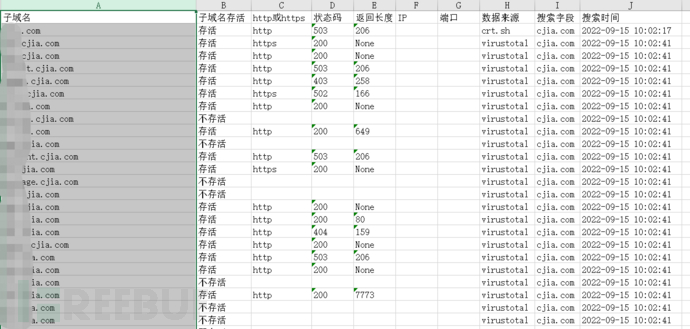

最终生成的结果保存在output文件下面,按域名保存。

结果示例如下:

本文为 独立观点,未经允许不得转载,授权请联系FreeBuf客服小蜜蜂,微信:freebee2022

被以下专辑收录,发现更多精彩内容

+ 收入我的专辑

+ 加入我的收藏

相关推荐

文章目录