与俄有关的间谍组织APT29利用Windows漏洞入侵欧洲外交实体网络

与俄罗斯有关的APT29间谍组织利用了一个 "鲜为人知 "的Windows功能,称为 "凭证漫游",对欧洲外交实体发起攻击。

与俄罗斯有关的APT29间谍组织利用了一个 "鲜为人知 "的Windows功能,称为 "凭证漫游",对欧洲外交实体发起攻击。

"Mandiant研究员Thibault Van Geluwe de Berlaere在一份技术文件中说:"此次攻击符合俄罗斯的国家利益和目标,也是APT29的一贯作风“。

APT29作为一个俄罗斯间谍组织,也被称为Cozy Bear、Iron Hemlock和The Dukes,其旨在收集与国家战略目标一致的情报。据了解它是由外国情报局(SVR)赞助的。。

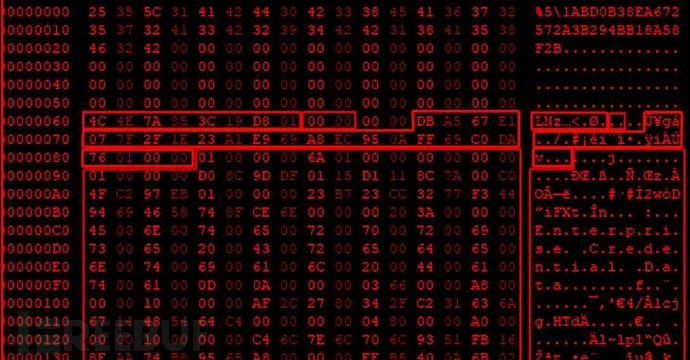

谷歌旗下的安全情报和事件响应公司表示,他们在2022年初APT29出现在受害者网络内的时间里发现了凭证漫游的使用,并对活动目录系统进行了 "大量具有非正常性的LDAP查询"。

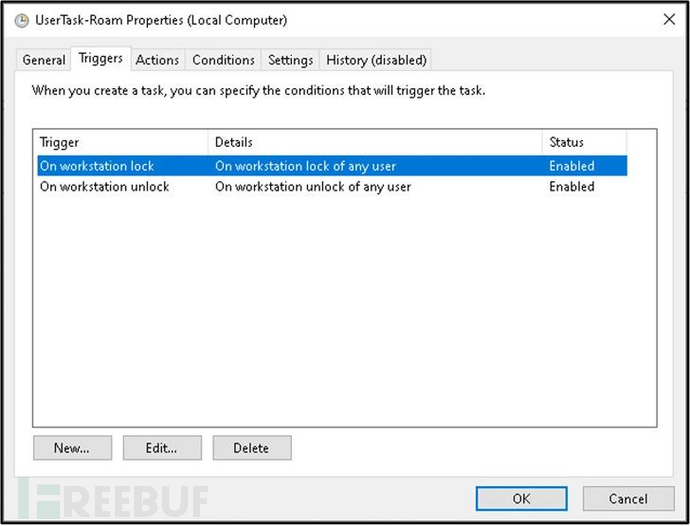

在Windows Server 2003 Service Pack 1(SP1)中引入的凭证漫游是一种机制,允许用户以安全的方式在Windows域的不同工作站中访问他们的凭证(即私钥和证书)。

在进一步调查其内部运作时,Mandiant发现了一个任意文件写入漏洞,攻击者可以利用这个漏洞实现远程代码执行。

这个漏洞被命名为CVE-2022-30170,该公司强调,利用该漏洞需要用户登录到Windows,攻击成功后可以获得远程交互式登录机器的权利,而受害者的账户通常不会拥有这种特权。

目前该漏洞已在微软2022年9月13日 "补丁星期二 "更新中得到解决。

参考来源:https://thehackernews.com/2022/11/apt29-exploited-windows-feature-to.html

本文为 独立观点,未经允许不得转载,授权请联系FreeBuf客服小蜜蜂,微信:freebee2022

被以下专辑收录,发现更多精彩内容

+ 收入我的专辑

+ 加入我的收藏

相关推荐