- 数据-第五大生产要素

2020年4月,《中共中央国务院关于构建更加完善的要素市场化配置体制机制的意见》首次将数据列为与土地、劳动力、资本、和技术并重的第五大生产要素。 这表明大数据技术的发展直接关系到国家安全、社会稳定、经济发展和民生民计等方方面面,以大数据为代表的数据化、数字化已经成为全球信息技术发展的趋势。

2022年6月,习主席在主持召开中央深改委第二十六次会议时强调,数据基础制度建设事关国家发展和安全大局,要维护国家数据安全,保护个人信息和商业秘密,促进数据高效流通使用、赋能实体经济,统筹推进数据产权、流通交易、收益分配、安全治理,加快构建数据基础制度体系。数据安全建设已上升到国家安全战略高度。

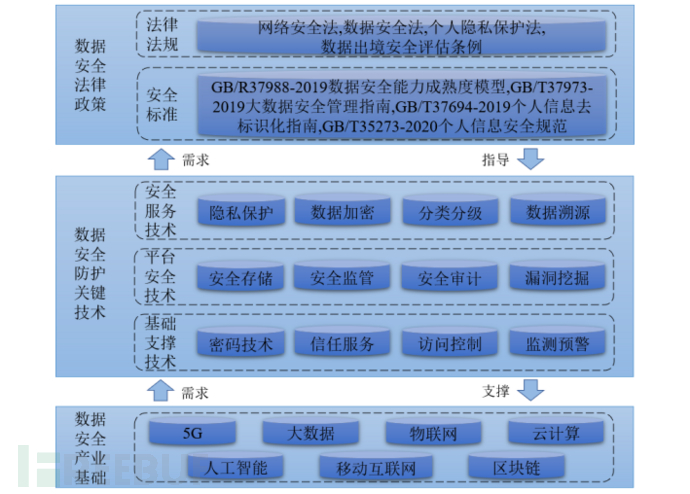

数据安全的三大核心目标是:合法合规、安全与发展并重、以数据为中心。基于此,我国数据安全治理体系建设可分为数据安全法律法规、数据安全核心技术、数据安全产业基础三个层面[1]。

图1 数据安全治理的三个层面

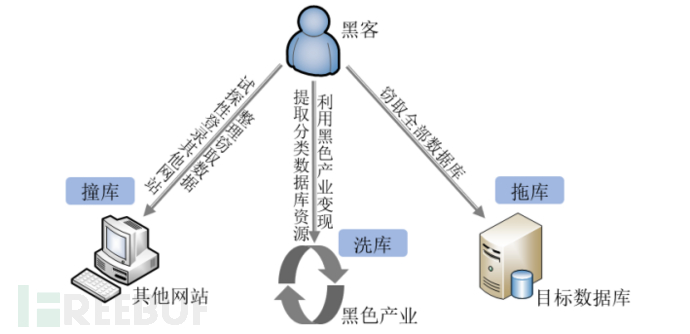

技术是把双刃剑,大数据技术的发展催生了大量创新业务应用模式,但同时也带来了许多前所未有的安全挑战:数据泄露、隐私泄露、勒索软件、非法访问、拒绝服务攻击、账户劫持、不安全的API等多种安全威胁[2]。其中,数据泄露已成为大数据产业健康发展的最大障碍,根据IBM和波耐蒙研究所调查数据显示,2020年平均数据泄露的损失高达386万美元。

图2 数据泄露链

因此,以数据为核心进行分类分级保护,以数据全生命周期为主线进行安全体系建设,明确“数据从哪里来(Where)、放在什么环境下(What)、允许谁(Who),什么时候(When)、对哪种信息(Which)、执行何种操作(How)”,做到全生命周期、全流转过程可管可控,满足大数据安全参与需求,是当前数据安全建设的核心目标[2]。

- 基于数据全生命周期的安全技术体系建设

2.1 数据层安全关键技术

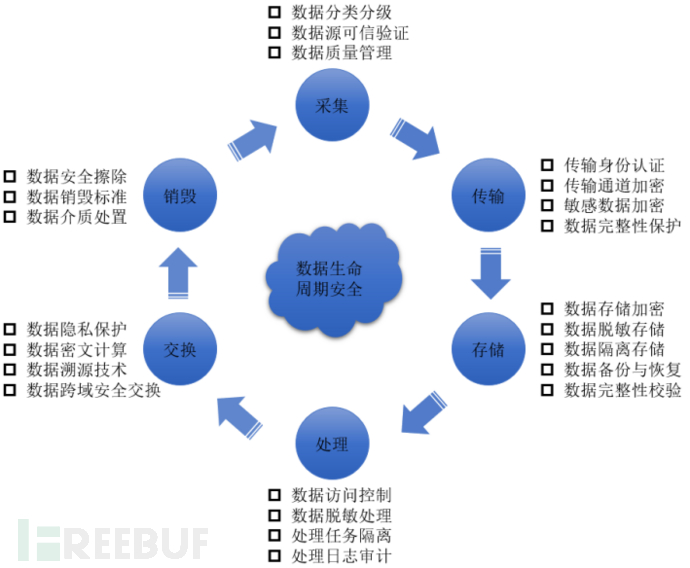

大数据环境下,数据在采集、传输、存储、处理、交换以及销毁等各生命周期阶段的流转过程中都面临新的安全挑战。数据层安全是以数据为核心,围绕数据全生命周期的安全建设。

图3 以数据为核心的全生命周期安全技术体系

(1)数据采集安全

5G技术的发展促进了各种新型终端接入方式和数据应用的诞生,数据来源呈现多元化,如何确保数据源可信性以及源数据真实性都是需要防范的风险。因此,企业数据安全治理的首要任务是数据源可信验证与数据资产识别梳理[3]。参照数据来源、数据内容和实际业务场景进行分类,根据数据价值、数据属性、泄露后影响程度进行敏感度分级。

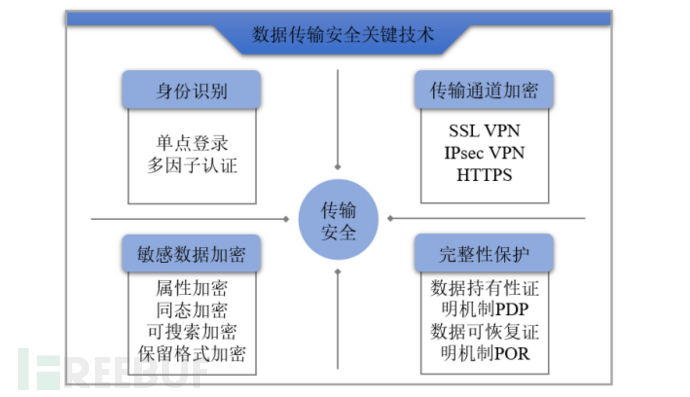

(2)数据传输安全

数据源到大数据平台的数据传输需要各种协议相互配合,有些协议缺乏专业的数据安全保护机制,容易引发数据泄漏、破坏、拦截或篡改,从而导致隐私泄露、谣言传播等安全管理失控的问题。因此,在大数据传输中需要着重考虑信道安全、身份认证、数据加密、数据防篡改和设备物理安全等几个方面[4]。

图4 数据传输安全

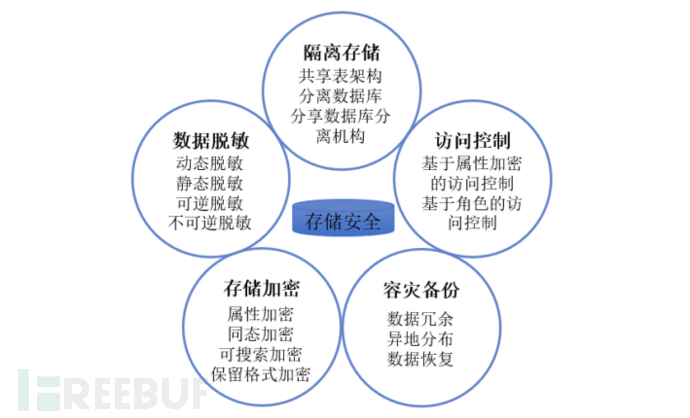

(3)数据存储安全

目前,大数据主要以多副本、多节点、分布式的形式存储在大数据平台中。数据的集中存储和滥用增加了被非法入侵和数据泄露的风险。因此,大数据安全存储技术主要是解决针对云环境下多租户、大批量异构数据的安全存储问题,主要通过分布式存储下的备份恢复、加密技术、存储隔离、访问控制、数据脱敏等技术实现安全存储[2]。

图5 数据存储安全

(4)数据处理安全

数据的跨平台传输处理与用户访问控制密切相关,通过为大数据及其访问者设定细粒度的权限等级和高强度的访问控制,能够有效预防数据误处理造成的数据泄露。另一方面,异构存储环境下,数据之间的物理隔离被削弱,数据边界变得模糊,每个用户都有可能发展为攻击节点,对数据的安全性构成巨大威胁[5]。因此,开发面向安全的数据隔离机制,以确保用户之间的数据不可见成为数据安全处理的关键。

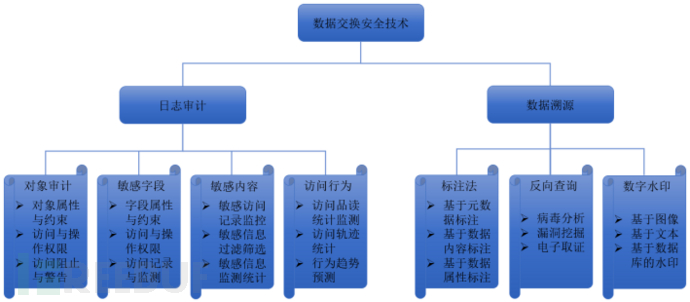

(5)数据交换安全

大数据是由众多用户共享的资源,频繁的数据流转和交换使得数据泄露不再是一次性的事件。重标识、二次组合、大数据分析等技术让攻击者能够利用众多非敏感数据推断捕获敏感数据。在数据交换过程中,通过新型数据加密、数据脱敏、数据管控、数据审计、隐私计算等技术来对抗数据窃密、数据挖掘、逆向推导等攻击行为是重中之重。此外,必须建立必要的数据溯源机制,当出现机密外泄、隐私泄露等安全问题时,确保能够迅速定位到泄露源,第一时间封堵泄露链,追查责任者,降低企业损失。

图6 数据交换安全

(6)数据删除安全

大数据、云计算时代,电信运营商等企业逐步把数据和业务迁移到云计算环境中,个人数据被云存储平台缓存、复制和存档。对网络和云存储系统的高度依赖削弱了用户对个人数据的控制,使得安全删除数据并清除所有痕迹变成一个重要挑战。因此,保证数据的可信删除成为数据安全的一个重要研究热点。残留数据粉碎技术和数据销毁流程完整性验证技术分别从删除操作和删除流程层面实现闭环销毁,杜绝残留副本,防止数据泄露。

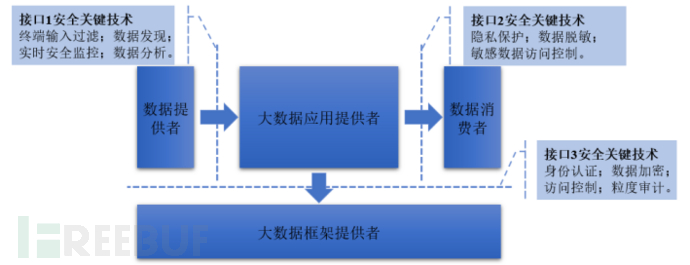

2.2 接口层安全关键技术

接口层安全以接口间安全控制技术为核心,通过安全监控、身份认证、访问控制、日志审计等技术来解决数据提供者、消费者、大数据应用提供者、大数据框架提供者等角色之间潜在的隐私泄露、非法访问、非法入侵、数据损失等安全问题。

图7 接口层安全

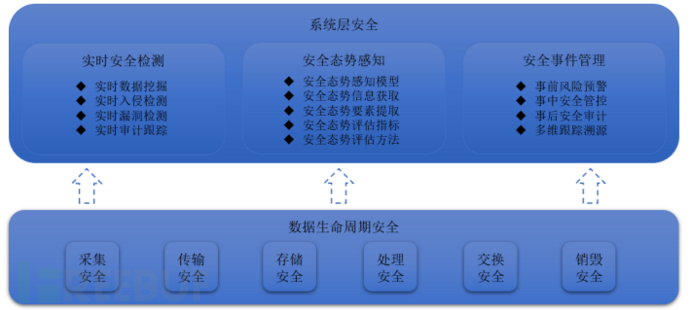

2.3 系统层安全关键技术

系统层安全则是以安全态势感知技术为核心,预测并解决系统面临的僵尸攻击、平台攻击、APT攻击、运行干扰、远程操控、业务风险等安全问题。运用数据挖掘、数据分析等技术在数据生命周期的各个阶段开展实时安全检测和安全事件管理。

图8 系统层安全

- 电信运营商数据安全管理建议

电信运营商的数据大致可以分为:用户身份相关数据,包括自然人身份信息、网络身份信息等;企业经营类数据,包括企业重要业务数据、企业公开业务数据等,用户消费类数据,包括用户通信消费信息、消费账单等,用户访问服务数据,包括通讯行为记录、上网行为记录等。总体而言,电信运营商的数据呈现出全面性、多维性、客观性、敏感性等特点。

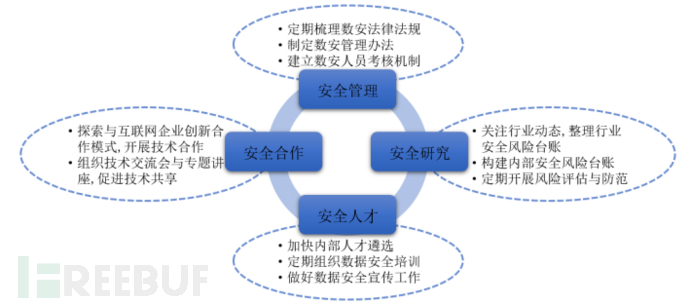

因此,在大数据环境下,电信运营商企业数据治理的关键是切实保障重要数据安全及用户隐私安全,坚持管理与技术并重,努力开拓业务发展与数据安全共赢的新局面。企业应结合实际业务发展从安全管理、安全研究、安全人才、安全合作提升自身安全治理能力。在数据安全管理方面,电信运营商应加快数据安全制度建设,落实数据安全最新要求;在数据安全研究方面,应加快数据安全情报建设,做好定期风险评估与预防;在数据安全人才方面,应注重数据安全人才培养,提升安全人员业务能力;在数据安全合作方面,应积极开展与互联网企业的创新合作,发挥自身网格运营的优势[6]。

图8 针对电信运营商数据安全管理的建议

- 下期预告

数据安全采集-以数据分类分级为核心

参考文献

[1] 山石网科. 数据安全为什么重要[EB/OL]. https://www.zhihu.com/question/540267253/answer/2552165402, 2022.

[2] 张锋军, 杨永刚, 李庆华, 等. 大数据安全研究综述[J]. 通信技术, 2020, 53(5): 1063-1076.

[3] 陈舜, 周娟. 电信运营商大数据安全治理思路探讨[J]. 中国新通信, 2020.

[4] 魏凯敏, 翁健, 任奎. 大数据安全保护技术综述[J]. 网络与信息安全学报, 2016, 2(4): 1-11.

[5] 郝泽晋, 梁志鸿, 张游杰, 等. 大数据安全技术概述[J]. 内蒙古科技与经济, 2018 (24): 75-78.

[6] 寇金锋, 张云勇, 陶冶, 等. 基于数据全生命周期的电信运营商数据安全管理体系[J]. 信息通信技术, 2019.