据Bleeping Computer网站7月19日消息,未知身份的攻击者正在使用以前未被检测到的恶意软件对 MacOS设备部署后门。

据悉,ESET研究人员于 2022 年 4 月首次发现这种新恶意软件,并将其命名为 CloudMensis,其主要目的是从受感染的 Mac 中收集敏感信息。该恶意软件支持数十种命令,包括屏幕截图、窃取文档、记录键盘信息等。

根据ESET的分析,攻击者在 2022 年 2 月 4 日用 CloudMensis 感染了首台 Mac,感染媒介未知。在 Mac 上部署后,CloudMensis 可以绕过 macOS Transparency Consent and Control (TCC) 系统,该系统会提示用户授予应用程序截屏或监控键盘事件的权限,阻止应用程序访问敏感的用户数据,让用户能够为安装在其系统上的应用程序和连接到其 Mac 的设备(包括麦克风和摄像头)配置隐私设置。

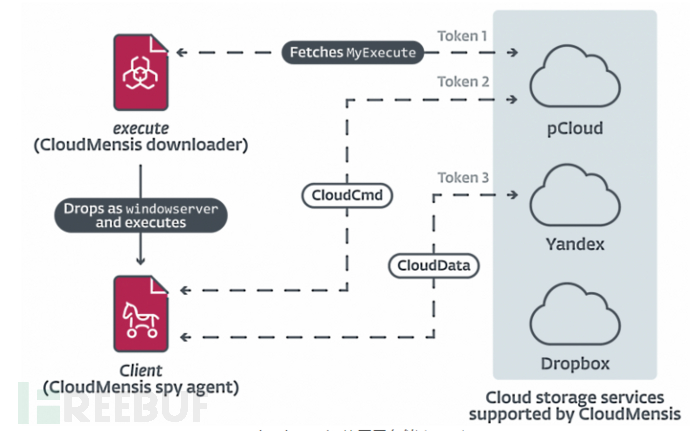

CloudMensis 使用云存储

为了绕过TCC,CloudMensis利用了系统完整性保护(SIP)中的CoreFoundation 漏洞,该漏洞被追踪为CVE-2020–9934,已被苹果在两年前修复。当运行MacOS10.15.6 系统版本之前的Mac设备启用SIP时, CloudMensis将利用漏洞使 TCC 守护程序 (tccd) 加载其自身可以写入的数据库。如果在系统上禁用 SIP,CloudMensis 将通过向 TCC.db 文件添加新规则来授予自身权限。

虽然 ESET 只看到这种恶意软件在野外滥用此漏洞,但诸如此类攻击者不乏绕过 TCC 的方法,比如利用由微软发现的 powerdir 漏洞 ( CVE-2021-30970 )、CVE- 2021-30713等漏洞,从而监控受感染Mac的屏幕、扫描连接的可移动存储设备查找任意文件,并记录键盘事件。

ESET认为,利用漏洞绕过MacOS隐私保护措施的攻击行为表明,攻击者正在积极尝试最大限度地提高其攻击活动的成功率,虽然CloudMensis尚未利用0Day漏洞进行攻击,因此建议用户使用最新版的MacOS系统。