前几天,动视公司发布了一个报告,揭露了《使命召唤:战争地带》的一款作弊软件中含有隐藏的恶意软件。

根据Vice报道,动视公司的研究人员发现该作弊软件在设备上偷偷安装了一个dropper,用于在目标系统或设备上安装或提供额外的有效载荷,如证书窃取恶意软件。该dropper不是目的本身,而是达成目的的一个手段,是链条中的一个关键环节。

恶意软件活动的目标之一是在受害者的电脑上安装矿机,在受害者不知情的情况下,利用游戏玩家的显卡来开采加密货币。

动视指出,"正版 "作弊器工作所需的程序也让大多数恶意软件工具得以执行,比如绕过系统保护和升级权限。许多作弊器建议用户禁用他们的反病毒软件,以确保与系统的兼容性,从而使隐藏的恶意软件在作弊者没有被提醒的情况下感染PC。

在地下黑客论坛上的帖子宣传恶意软件的传播方法

在2020年3月,一名黑客在多个黑客论坛上发布广告,宣传一种免费的、"新手友好 "的、"有效 "的方法,用于传播远程访问木马(RAT)的恶意软件。

虽然很可能有上百种涵盖RAT传播方法的指南,但这本指南依靠的不是复杂的策略,而是依靠受害者自愿禁用自己系统上的几种安全设置。

该黑客建议的说服受害者禁用他们的保护措施的方法,是通过宣传他们的RAT作为视频游戏作弊器。

在配置作弊程序时,通常的做法是用最高系统权限来运行它。作弊指南通常会要求用户禁用或卸载杀毒软件和主机防火墙,禁用内核代码签名等。

该黑客还附上了设置骗局所需的文件。自该方法发布以来,该帖子已经获得了1万多个浏览量和260个回复。

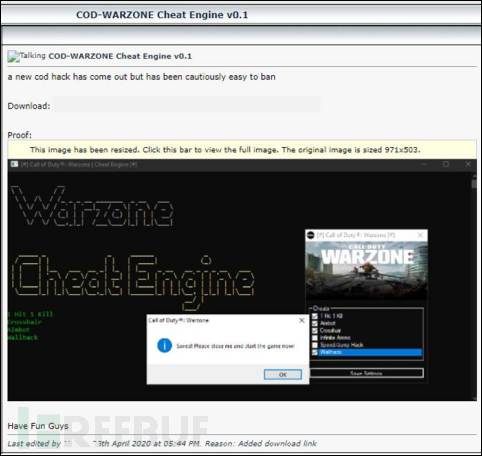

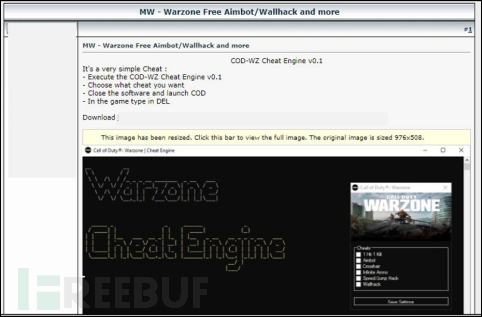

伪造的使命召唤外挂广告

下图所示的是在2020年4月发布在一个流行的作弊网站上的假作弊软件,被宣传为 "新的cod hack"。

虽然许多非法网站在对其列表进行监管方面做得相当不错,只有 "真正的 "作弊工具才会在广告中出现。但这则看起来并不是特别精巧,也没有花多少心思的广告,却还是吸引了用户。有人回复询问是否有人尝试过,这个广告一天后才被删除。

然而,这并没有阻挡这些黑客的脚步,因为最近2021年3月1日,同样的骗局又在论坛上发布了。

一个YouTube视频也宣传该作弊器是COD Warzone 2020 "未被检测到 "的作弊软件。该YouTube视频给出了比最初论坛帖子更详细的设置说明和功能描述。

该描述包括以管理员身份运行程序和禁用杀毒软件的说明。

技术分析

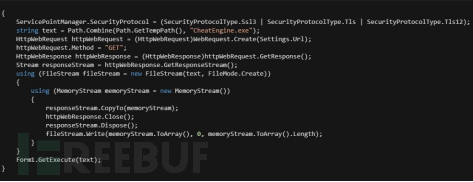

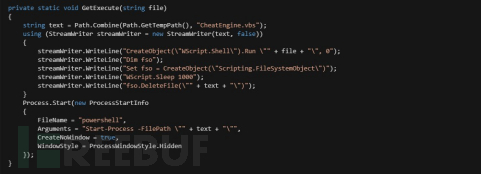

Dropper本身是一个.NET应用程序,可以下载并执行任意可执行文件。除非已经禁用,否则UAC(用户账户控制)将提示用户同意允许下载的可执行文件以管理权限运行。

可以看到,应用程序正在从远程主机上下载一个文件,并将其保存到当前目录下的'CheatEngine.exe'。

一旦有效载荷被保存到磁盘上,应用程序将会创建一个名为'CheatEngine.vbs'的VBScript。然后启动'CheatEngine.exe'进程并删除'CheatEngine.exe'可执行文件。

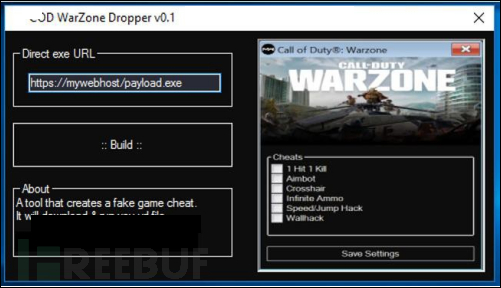

恶意软件的作者可以使用'COD-Dropper v0.1'应用程序来创建一个假的COD作弊器。

创建者/生成器是一个.NET可执行文件,它包含dropper .NET可执行文件作为资源对象。有了恶意有效载荷的URL,一旦用户点击':: Build :::',应用程序就会用'dnlib'.NET汇编库检查'COD_bin'对象。它用提供的URL替换名为'[[URL]]'的URL占位符,并将'COD_bin'资源保存在一个新的文件名下。

小结

虽然这种方法相当简单,但归根结底是一种社会工程技术,它利用目标(想要作弊的玩家)的意愿,自愿降低安全保护,并忽略运行潜在恶意软件的警告。《使命召唤:战争地带》在2020年8月时拥有7500万玩家。虽然现在这个数字低了很多,但作弊仍然是个大问题。动视自推出以来已经在全球范围内封禁了30万人,其中6万人在一天内被封。

完整报告下载:点击下载