【引言】本文在2019年版本的基础上进行了较大幅度修订,重点是全面更新了爱因斯坦计划的相关数据和2020年以来的最新进展(包括第2、3、4、6章)。此外,第7章增加了对运营模式的分析。

一、项目概述

爱因斯坦计划,其正式名称为“国家网络空间安全保护系统”(National Cybersecurity Protection System,简称NCPS),是美国“全面国家网络空间安全行动计划”(Comprehensive National Cybersecurity Initiative,简称CNCI)的关键组成部分。NCPS以DFI、DPI和DCI技术为抓手,以大数据技术为依托,以威胁情报为核心,实现对美国联邦政府互联网出口网络威胁的持续监测、预警与响应,以提升联邦政府网络的态势感知能力和可生存性。

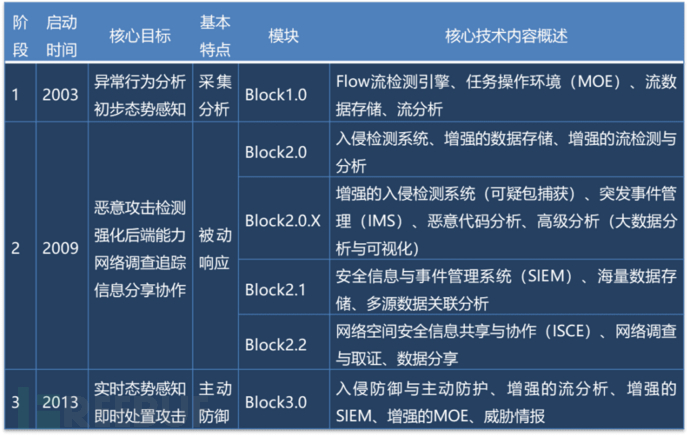

NCPS由美国国土安全部(DHS)负责设计、运行和协调,大体上分为三个阶段。

借助NCPS,美国联邦政府为其互联网侧态势感知构建起了四大能力:入侵检测、入侵防御、安全分析和信息共享。

1.1 入侵检测

NCPS的入侵检测能力包括爱因斯坦1(简称E1)探针中基于Flow的检测能力、爱因斯坦2(简称E2)和爱因斯坦3A(简称E3A)探针中基于特征的检测能力,以及2015年启动的在E1、E2和E3A中基于机器学习的行为检测能力(代号LRA)。

NCPS的检测能力不追求检测所有攻击和入侵,而重点关注APT类高级威胁,因而其检测特征库并不大,但很有针对性,并由美国国防部/国安局(DOD/NSA)提供部分特征信息。

1.2 入侵防御

NCPS的入侵防御能力是从爱因斯坦3A(简称E3A)阶段开始的。

NCPS的入侵防御也不是一般意义上的入侵防御系统(IPS),其功能设计更加聚焦,更有针对性,并且是由NSA协助(主导)设计的,主要包括4种能力:

- 恶意流量阻断:自动地对进出联邦政府机构的恶意流量进行阻断。这是依靠ISP来实现的。ISP部署了入侵防御和基于威胁的决策判定机制,并使用DHS开发的恶意网络行为指标(Indicator)来进行恶意行为识别。

- DNS阻断:也就是DNS Sinkhole技术,用于阻止已经被植入政府网络的恶意代码与外部的恶意域名之间的通讯。

- 电子邮件过滤:对所有发给政府网络用户的邮件进行扫描,识别含有恶意代码的附件、恶意URL等,并将其过滤掉。

- Web内容过滤(WCF):这是2016年加入到E3A入侵防御中的能力,可以阻断可疑的web网站访问、阻止web网站中恶意代码的执行,阻断web钓鱼。

值得一提的是,NSA在协助DHS设计E3A入侵防御系统的时候,将他们的Tutelage项目移植了过去,超越了一般意义上主动防御的层次,具有很强的对抗性。

1.3 安全分析

如果说入侵检测和入侵防御构成了NCPS的前端系统,那么NCPS的后端核心就是构建在大数据之上的安全分析能力,而这个分析结果的输出就是网络安全威胁态势。NCPS的分析能力主要包括:安全信息与事件管理(SIEM)、数字媒体分析环境(Digital Media Analysis Environment)、高级恶意代码分析中心(AMAC)、各种分析工具可视化工具,等等。

1.4 信息共享

用时髦的话来说,信息共享就是情报共享,这是NCPS的核心能力。借助该能力,DHS构建起一个信息共享与协作环境(ISCE),使得其下属国家网络空间安全和通信集成中心(National Cybersecurity and Communications Integration Center,简称NCCIC)的安全分析师能够按照不同的密级与他们的合作伙伴快速交换网络威胁和网络事件信息,通过合作与协同以降低事件响应时间,通过自动化信息分享与披露以提升工作效率。

NCPS的信息共享能力主要包括:自动指标共享(AIS)、指标管理平台(IMP)、统一工作流、跨域解决方案(CDS),等等。

二、项目走势

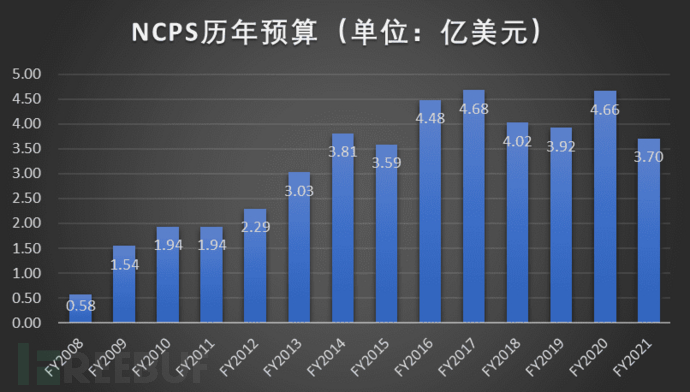

如下所示,是笔者自己根据DHS历年的预算报告自行编制的2008财年到2021财年NCPS预算走势图,采用的数据可能与实际有差异,均为概数。

透过上图,可以发现美国政府对爱因斯坦项目的投入总体上呈现逐年上升的态势,只是在最近4年有所下降,但仍维持在高位。进一步观察,笔者还隐约感觉到项目投资可能有大小年之分。此外,不少人以为美国政府因为其效果不佳(GAO评价)而将其打入冷宫,事实证明并非如此。

根据DHS官方的数据,截至2018年财年(含),NCPS的资金投入累计已经达到了32.19亿美元。

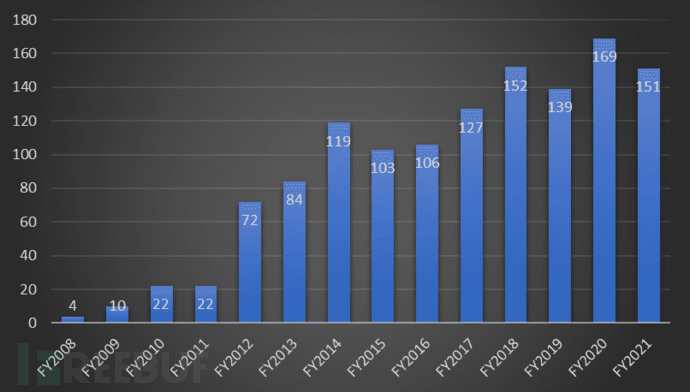

同期的NCPS全职工作人员预算编制数量走势如下图所示:

可以发现,NCPS的专职管理人员的数量也是稳步增长。

三、最新进展

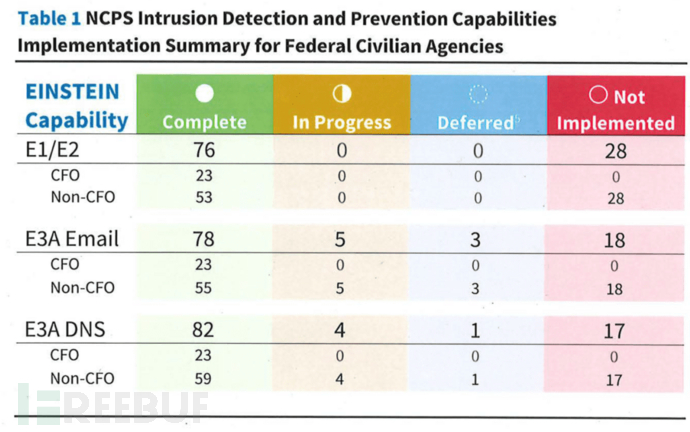

根据2020年5月底OMB发布的提交给国会的2019财年的FISMA报告,当前爱因斯坦项目总体上处于E3A阶段。截至2019年9月30日,在104个联邦民事机构中,有76个(2018财年是70个)已经完全实现了三阶段NCPS能力,包括列入CFO法案的所有23个机构。

如上图所示,仍有28个机构尚未实现E1和E2,还有4个机构在实施E3A的过程中遇到阻碍。

四、2021财年项目预算与计划分析

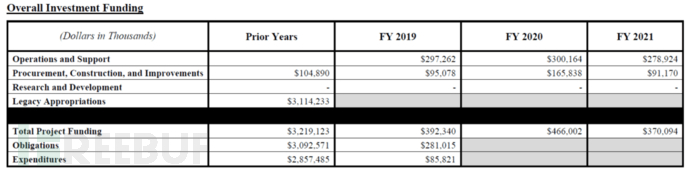

下面是DHS在2021财年预算中提供的针对NCPS投资的表格。

据此我们可以发现,在2018财年(含)之前的总投资达到了32.19亿美元,2019财年的投资是3.92亿美元,2020财年的投资是4.66亿美元,而2021财年的投资预算是3.7亿美元,最近三年投资额都保持在高位。

NCPS项目的预算总体上包括两部分:运行维护(O&S)、采购建设与提升(PC&I)。从上表可以发现,运维投资都要远高于采购建设投资,两部分的比例在2019年是3:1,2020财年降到了2:1,2021财年回到了3:1。此外,如果翻看2020财年发布的预算,可以看到当时计划2020财年的NCPS预算比例也是3:1,只是后来采购建设实际花费多出了6000万美元。

在2017财年(含)以前,NCPS的预算则主要是采购建设与提升,运维部分的预算比例较低,2017财年(含)之前的运维总预算还不及2018~2020三年的运维预算之和多。这也说明,近些年开始,NCPS项目主要是运维,采购实施和升级工作逐步减少。

4.1 运维预算分析

以下针对2021财年的运维(Operations and Support)预算进行分析。

在2.79亿运维预算中,有2.47亿是非支付性成本(Non Pay Budget,都计入“咨询与协助服务”科目);人员成本(支付性成本)是3200万美元,共计151人,人均成本较2020财年有所提升,达到21万美元每人年。

此外,根据笔者的估计,非支付性成本应该包括了DOD对NCPS的各种帮助,以及大量的运维外包服务。很显然,全国性的这么一个大系统,仅靠预算编制内的151人是不可能运维的起来的。

4.2 采购实施与提升预算分析

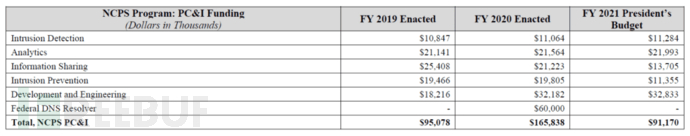

进一步分析2021财年采购建设和提升(Procurement, Construction and Improvements)的预算(0.91亿美元)的构成,如下表,包括6个部分:开发与工程、入侵检测、入侵防御、分析、信息共享、联邦DNS解析。

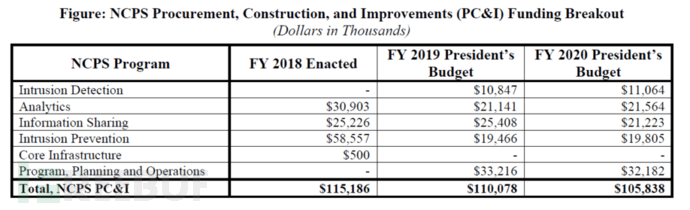

这里,入侵检测和入侵防御就是爱因斯坦的前端,相当于探针和传感器;分析就是爱因斯坦的后端,相当于一个基于大数据分析技术的SOC平台;而信息共享就是爱因斯坦的威胁情报平台(TIP);开发与工程包括需求收集、工程方案、能力测试、绩效评估等。联邦DNS解析服务是2020财年的一项附加工作,旨在为联邦国内机构提供统一的DNS解析服务,以阻断借助DNS的威胁,在2020财年规划的是440万美元,结果做成了6000万美元的大项目,导致NCPS全年的建设采购实际花费多出了6000万美元!下图是2020财年的NCPS采购建设预算表:

进一步对比2020财年的开销和2021年的预算,还可以发现,除掉DNS解析服务的那6000万美元,信息共享和入侵防御的投入都有较明显地减少。

此外,虽然DNS解析投资都在2020财年完成了,2021财年还要继续深化DNS防御的服务能力,包括通过动态规则,以及来自政府的和商业的威胁情报来阻断DNS威胁。

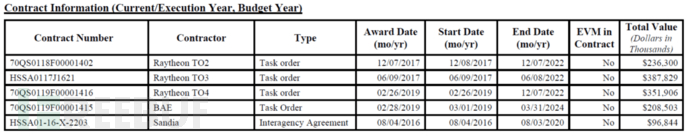

4.3 主要合同分析

如下所示:

上表显示了近几年来NCPS主要的采购合同,可以看到最大的供应商(集成商)是雷神公司,其三个合同的总值达到了5年9.76亿美元,其中2019年最新签署了一份高达3.52亿美元的合同。并且,美国政府的合同通常都不是一年一签的,而是一签都是3年、5年的长期合同,更符合建设(含开发)工作的实际,但也对项目管理提出了更高要求。当然,这种方式也需要政府的预算管理机制提供相应的支撑。

4.4 项目计划

2021财年NCPS的主要计划和里程碑事件包括:

入侵检测与防御

- 继续扩大从部委的云服务提供商处抓取安全事件信息与网络遥测数据的工作;

- 提高商业云能力支撑NCPS入侵检测与防御能力的利用率,以提升CISA为满足任务所需的基础设施、工具和能力的可伸缩性、可用性和可靠性【笔者注:NCPS正在积极拥抱云】;

- 其中包括降低DHS数据中心的基础设施投资成本

- 完成将现有IPSS(入侵防御安全服务)迁移到2020财年授予的总务局(GSA)EIS合同的工作;

分析

- 继续增强重构的AMAC(高级恶意代码分析中心),提升CISA分析师的多方面能力,包括接收信息、执行分析、共享信息的能力,以及对在事件响应时获得的恶意代码样本和从公私合作伙伴处获得的恶意代码样本进行逆向的能力。

- 数据科学家将继续与CISA网络分析师合作,不断开发和优化分析能力,提高基于行为特征的恶意流量检测模型的能力,提升基于置信度评分的潜在入侵告警能力;

- 增强分析框架的能力,使得CISA分析师能够实现跨NCPS数据集的信息查询和分析;

- 继续增强分析工具和过程以进一步提升网络威胁分析的自动化水平;

- 提高商业云能力支撑NCPS分析能力的利用率,以提升CISA为满足任务所需的基础设施、工具和能力的可伸缩性、可用性和可靠性;

信息共享

- 继续增强统一工作流(Unified Workflow)能力,为CSD(网络安全部)【笔者注:网络安全部是CISA下面主管网络安全,使用NCPS系统的部门】下各个独立的业务和任务支撑应用提供一个单一的工作流自动化平台,并将他们统一到一个统一视图中去,从而提升CSD跟踪、协调和报告安全事件的能力;

- 提高商业云能力支撑NCPS信息共享能力的利用率,以提升CISA为满足任务所需的基础设施、工具和能力的可伸缩性、可用性和可靠性;

- 扩展CDS(跨域解决方案)的采用,以支撑从低安全级别网络向高安全级别网络传输数据。

五、重点技术介绍

5.1 LRA

LRA的全名是“逻辑响应孔径”(Logical Response Aperture),是DHS开展的一项旨在提升安全分析与响应自动化的项目的内部代号。LRA能够借助智能化的安全分析技术,在没有签名和特征的情况下识别攻击。

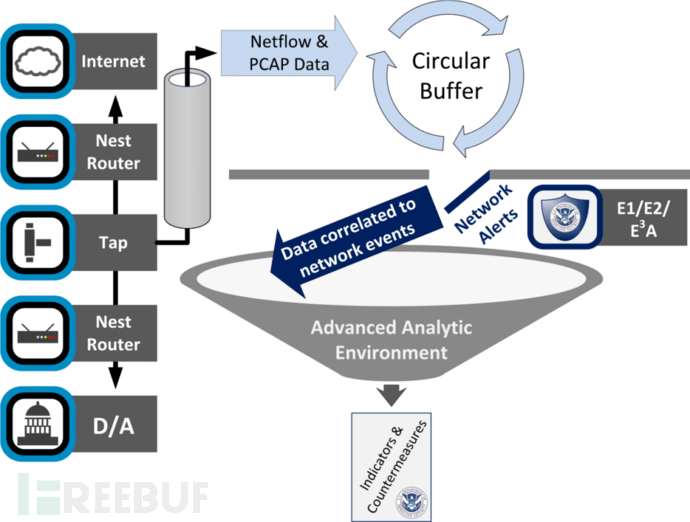

下图展示了LRA的基本工作流程。

在联邦部委机构(D/A)和互联网(Internet)之间有一套部署在互联网服务提供商(ISP)处的“NEST”设施。NEST会利用TAP将进出联邦机构的的互联网流量按需送给LRA。LRA的流量引擎利用Zeek做协议解析,并将解析后的流量日志(流量元数据)连同原始的pcap包存储到大数据存储系统中(默认存储90天)。存储的数据内容包括:DNS查询的域名和响应的IP地址、域名-IP地址对的TTL、电子邮件附件中的可执行文件、http请求的user agent信息,等等。基于机器学习和统计分析算法的分析引擎、恶意代码检测装置,及其它自动化工具会从大数据存储中读取这些数据,并结合通过其它方式获得的各种情境数据(譬如域名和可执行文件的黑白名单,GeoIP等)进行复合安全分析,生成恶意流量的潜在指标,并存入潜在指标库中。分析师通过交互性UI检查潜在指标库中的指标,对其进行研判和标注,一方面获得有效的指标,另一方面为机器学习算法提供改进。

5.2 Tutelage

Tutelage(现已改名,具体不详)作为NSA号称21世纪执行信号情报(SIGINT)任务的核心系统的Turbulence项目中的一个子系统,承担主动防御的任务。作为NCPS的重要咨询方和协作方,NSA将Tutelage移植给了E3A。作为NCPS中涉密的部分,我们无从知晓E3A的入侵防御系统设计有何玄机。

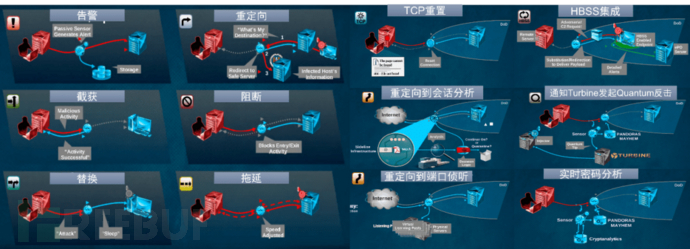

幸运的是,斯诺登泄密事件给了我们一窥Tutelage的机会,我们可以自行脑补E3A可能的设计。如下图所示,展示了Tutelage项目在检测到恶意流量和攻击后可以采取的遏制/反制措施,十分丰富。

可以肯定的是,E3A的入侵防御系统绝非我们一般意义上的IPS。

5.3 WCF

WCF的全名是WEB内容过滤(WEB Content Filtering),是2016年前后追加到E3A中的一个新防御能力(最初的E3A入侵防御能力包括DNS sinkholing和email过滤),重点阻断可疑的web网站访问、阻止web网站中恶意代码的执行,阻断web钓鱼。

WCF具有四个功能:web流量检测与阻断、SSL解密、恶意代码检测、高级分析。

- WCF会对可疑的web流量按照URL/URI进行分类,允许系统管理员允许或者拒绝某类web访问。WCF会根据高可信网络威胁指标和商业的签名指标来进行研判并决定是告警还是阻断,抑或其它遏制操作。WCF的技术原理就是一个WEB代理,由它来进行检测,并执行重定向、阻断或者告警操作。

- WCF支持对SSL web流量解密,分析解密后的流量数据。

- WCF内置恶意代码检测功能,使用政府提供的网络威胁指标来检测恶意活动。

- WCF包括高级分析功能。这里的高级分析是指基于行为的异常分析,也即LRA。

5.4 AIS

说到NCPS项目,而不提及威胁情报,那么一定是对NCPS不甚了解,或者仅仅停留在爱因斯坦计划早期的认知水平上。必须强调,威胁情报,或者说信息共享是NCPS的核心能力之一,所有检测、分析的能力最后都是为了能够在DHS和其伙伴间实现高效的情报共享和协同联动。美国政府实施NCPS的一个终极目标就是自动化地检测威胁、共享情报和处置攻击。这跟我们近些年谈及从美国传过来的TIP、SOAR等理念是一致的。

AIS全名是自动指标共享(Automated Indicator Sharing),其目标就是在网络防御行动中以机器速度(Machine-peed)快速广泛地共享机读(Machine-readable)网络威胁指标和防御措施。AIS要能够自动处理海量高速的共享指标,而这是人工操作无法达成的。

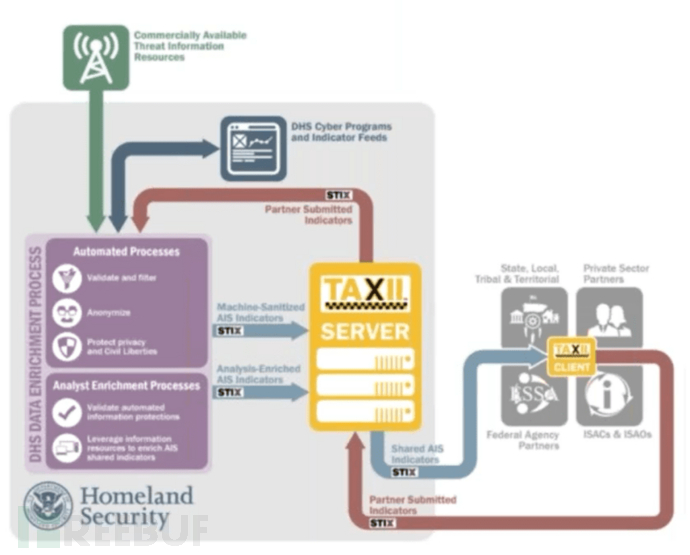

下图展示了AIS的工作原理。

首先,各个AIS的参与机构(上图右侧灰色部分,包括各级地方政府、私营伙伴、联邦机构、ISAC和ISAO)通过TAXII协议将STIX格式的威胁情报信息送给DHS的TAXII服务器(上图中间黄色部分)。接着,所有提交的情报信息都会经过一个自动化的“数据增强过程”,进行信息修订、匿名化处理、隐私评估、数据增强。此外,DHS也会接收商业的情报信息源信息(上图上方绿色部分),并统一进行数据增强。然后,DHS的分析师会对增强后的数据进行核验【笔者注:人工操作还是不可缺少,不可能完全自动化】,并最终进行发布。发布的途径包括放到TAXII服务器上供各参与方获取,或者可以供其它第三方订阅(上图上方蓝灰色部分)。

截至2018年底,已经有33个联邦机构,215家非联邦政府实体(其中包括18家可以对共享信息进行再分发的ISAC、ISAO和11家商业服务提供商)参与其中。

六、关键考核指标

根据DHS发布的《2019~2021财年年度绩效报告》,在2019~2021财年设定了几个跟爱因斯坦相关的KPI。

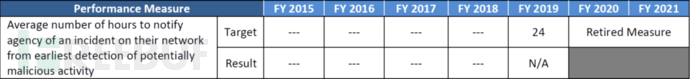

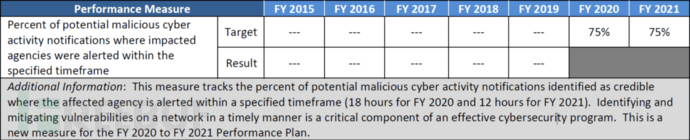

1)从最早检测到潜在的恶意活动就将其通知给相应机构的平均时长。这个指标可以简单地理解为NCPS发现攻击后通知到受害部委的平均时长,如下图所示:

不幸的是,由于难以获得这个数据,该指标从2020财年开始被废弃。根据DHS的计划,该指标将为替换为:在指定时间范围内向受影响的部委发出潜在恶意网络行为的通知的比重。

2021财年和2022财年的达标比重是75%,即要求有75%的部委能够在期望时间内收到遭受攻击的通知。至于这个期望值,2020财年是18小时,2021财年则是12小时。这个指标跟之前指标目的是相同的,但可操作性提升了。

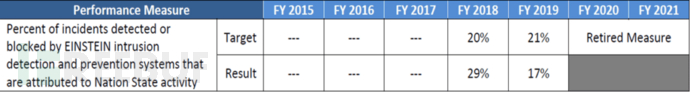

2)爱因斯坦检测与防御系统检测到的或者阻断的可以溯源到国家级别的安全事件比重,如下图所示:

从2019财年来看,该指标并未达标,预期是21%,实际是17%。DHS表示,对爱因斯坦而言,检测比溯源更重要,投入了更多精力在检测上,因而指标未能达标。此外,由于该指标对于控制来自国家行为体的威胁作用有限,从2020财年开始被废弃,不再考核。DHS表示会内部继续跟踪这个指标,但会淡化威胁来源,而更注重及时性和准确性。

七、总结和启示

通过以上分析,笔者谈一谈个人的几点体会作为本文总结。

- NCPS项目从一开始就是站在国家战略高度来推进的,采用法规先行(法案、总统行政令、NIST标准等)、制度开道、统一建设、持续投入的方式,从一个US-CERT下面的初级态势感知项目,在CNCI计划的推动下,逐步成为了一个规模庞大的国家战略级项目。

- 从项目定位上,NCPS区别于各个联邦机构自己的安全防护。二者不是替代关系,而是叠加关系。并且NCPS更加注重针对高级威胁的监测与响应,更加重视跨部门/厂商的协调联动、信息共享、群防群治。

- 从建设过程来看,NCPS明显以合规为出发点进行建设,但强调以实战对抗为最终目标。

- NCPS项目的投入时间很长,尤其是2009年CNCI计划出台之后,资金和人员投入逐年稳步提升,并维持在较高的水平线上。可见国家级态势感知系统的建设需要长期持续的投入。

- 从资金分布上看,DHS越来越重视NCPS的运行维护,技术和产品采购的比重越来越低。要想实现NCPS常态化的运营,就必须有持续的、大量的运营投入,并且需要大量的安全分析师。

- 从运营方式上看,NCPS被尽可能地封装为一系列托管服务和安全服务的形式,以服务的方法提供给各个联邦机构。

- 尽管经过了十几年的持续建设,但NCPS仍然存在不少问题,拖延严重,正如GAO的报告所言,成效低于预期。但尽管如此,美国政府并没有停止这个项目,而是持续加大投入。因为这个方向是正确的,技术路线是正确的。

- 从技术上看,过去人们大都认为NCPS主要是规模效应,技术含量并不高,譬如基本都是基于特征和签名的检测。事实上,NCPS还是比较注重新技术运用的。我们现在经常听到的所谓高级威胁检测、机器学习、行为画像和异常行为行为、编排自动化响应、威胁情报等,在NCPS中都有体现,并且都会经历一个先试点再铺开的过程。

- 在技术层面,NCPS正在积极上云,充分利用云来降低整体投入的成本,提升服务能力,改进服务方式。最起码,在数据中心的基础设施建设方面,云在可伸缩性、可用性和可靠性方面表现更佳。

- 我们常把爱因斯坦计划指代美国政府的网络安全态势感知项目,其实这是不完整的。美国联邦政府的网络安全态势感知是由一系列国家级大项目共同支撑起来的,至少包括TIC(可信互联网接入)、NCPS(爱因斯坦计划)、CDM(持续诊断与缓解)计划,以及共享态势感知。

八、系列文章参考

以下是笔者以前撰写的NCPS相关的文章,供大家参考,可以自行网络搜索。

- 美国爱因斯坦计划技术分析,2011

- 从爱因斯坦2到爱因斯坦3,2014

- 重新审视美国爱因斯坦计划(2016)

- 美国爱因斯坦计划最新动态201508

- 爱因斯坦计划最新进展(201705)

- 爱因斯坦计划最新进展(201710)

- 美国政府持续深入开展爱因斯坦项目以提升网络威胁感知能力(2019)