今天,美国网络司令部发布Twitter:“请立即修补受CVE-2020-2021影响的所有设备,尤其是在使用SAML的情况下。”

PAN-OS是一个运行在Palo Alto Networks防火墙和企业VPN设备上的操作系统,该操作系统被披露存在严重安全漏洞:CVE-2020-2021。

特殊的是,这是一个罕见地在CVSS v3漏洞严重等级中获得满分10分的安全漏洞。10分,从危害程度上来说,意味着该漏洞不仅易于利用,不需要攻击者具备高级技术技能,而且还可以通过网络进行远程利用,无需攻击者具备对目标设备的初步了解。从技术上来说,这是一个身份验证绕过漏洞,允许攻击者无需提供有效凭据即可访问设备。

该漏洞一旦被利用,攻击者就可以更改PAN OS的设置和功能。尽管更改操作系统功能似乎影响不大,但该漏洞实际上可用于禁用防火墙或VPN访问控制策略,从而禁用整个PAN-OS设备。

漏洞影响

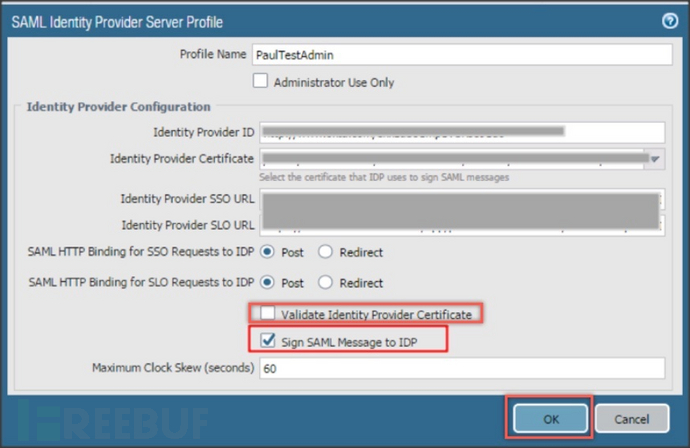

PAN-OS设备必须处于特定配置中(禁用“验证身份提供者证书”选项并且启用SAML),该漏洞才能被利用。

然而,在一些供应商手册上,指示了PAN-OS所有者在使用第三方身份提供程序时设置这种特定的配置,例如在PAN-OS设备上使用Duo身份验证,或Centrify、Trusona、Okta的第三方身份验证解决方案。目前,企业和政府部门中就广泛使用了Duo身份验证。

支持这两个选项的易遭到攻击的设备包括以下:

GlobalProtect网关

GlobalProtect门户

GlobalProtectClientless VPN

Authentication and Captive Portal

PAN-OS下一代防火墙(PA系列,VM系列)和Panorama Web界面

Prisma Access 系统

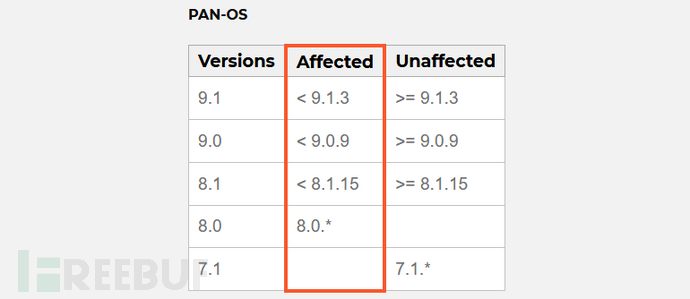

已知可运行CVE-2020-2021的易受攻击的PAN OS列表:

缓解措施

既然PAN-OS设备必须处于特定配置中,该漏洞才能被利用。因此,只要这些设备在2个设置中依然保持默认状态,不手动配置“禁用‘验证身份提供者证书’选项并且启用SAML”,那么安全性可以得到一定的保障。

最后,该漏洞还引发了对于APT攻击的担忧,在Twitter上出现的一些言论都倾向该漏洞很可能被民族国家的黑客组织利用发起攻击。因此,建议企业立即对已有的PAN-OS设备实施漏洞缓解措施。