在最近IBM发布的对Fxmsp的综合报告里,将这个男人称为“暗网隐形的神”。

在暗网活跃3年以上

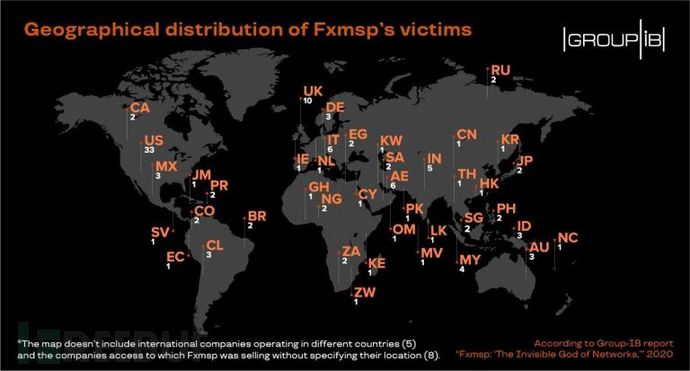

袭击44个国家

入侵135家公司,8.9%为国有企业

仅基于公开拍卖预估获利1500000美金

探究Fxmsp如何从新手骇客成为讲俄语的地下组织的重量级人物,对于安全研究人员了解网络犯罪行业的发展、暗网的变化都有一定意义。

初入地下论坛到如鱼得水

2016年9月,Fxmsp在网络犯罪领域迈出了第一步。

当时,他在一个地下论坛fuckav [.] ru上完成了注册。但这时候的他对于”入侵访问了某一公司后如何将这一访问权变现“、”如何保证对于某一公司的长久入侵访问能力“还一无所知。因此,他在地下论坛四处寻求”同伙“,希望找到自我传播的持久性加密采矿恶意软件和其他特洛伊木马程序,以此来感染公司网络。在这一阶段,Fxmsp给安全研究人员留下了很多把柄。

一般来说,地下论坛上经验丰富的骇客从不会发布自己的联系方式,但是当时的Fxmsp则大意地在论坛留下了自己的联系信息,其中还包括了Jabber帐户。

2017年初,Fxmsp在另外几个讲俄语的论坛上(包括臭名昭著的exploit [.])创建了帐户,他调整了活动重点并开始出售对受入侵的公司网络的访问权限,这些网络在后来几年逐渐成为他的主要业务。

2017年10月1日,Fxmsp发布了他的第一则广告,公开宣传出售对公司网络的访问权限,而金融业的第一位受害者是尼日利亚的一家商业银行。后来,他还宣布出售对一家连锁豪华酒店、一家拥有200亿美元资本的非洲银行的网络访问权。

在地下论坛里,Fxmsp逐渐如鱼得水,几次的成功让他变得自大。很快,他甚至和其他骇客讨论起如何入侵IBM和微软,并且试图在俄罗斯出售访问权限,比如在2017年10月,他宣传要出售俄罗斯2个城市的ATM和海关办公室的网站访问权限。但是,在讲俄语的地下论坛有一个不成文的规矩:not hacking within Russia and CIS countries。于是,Fxmsp的行为收到了论坛的禁令。

骇客+销售经理,2人团的成立

2018年1月17日,Fxmsp有了整整18位买家。

因为网络犯罪业务发展得如此之好,以至于他还雇用了昵称Lampeduza的用户(又名Antony Moricone、BigPetya、Fivelife、Nikolay、tor )担任他的销售经理。

2018年初,销售经理Lampeduza加大推广他们的”服务“,甚至在一个论坛帖子中写道:“……您将可以访问公司的整个网络……您将成为网络中的隐形的神……”

在两人合作期间,宣传了对62家公司的访问出售权,累计总价格达到1100800美元。

2018年10月下旬,这个2人团体受到了打击,因为他们试图将对同一网络的访问权出售给几个不同的买家,名声受损……此后,开始转向专注于“私人销售”,即仅与有限的客户群合作。直到2019年3月中旬,Lampeduza在论坛上复出,恢复活动。

一战成名到退隐

Fxmsp的公开活动在2019年4月达到高潮。据悉,他设法入侵了三个防病毒软件供应商的网络,这一事件还登上了头条新闻。

由于Fxmsp的”一战成名“,Lampeduza宣告”分手“,否认自己也参与了这一次的黑客活动,并且再次从论坛中消失了一段时间,而2019年12月17日,Lampeduza表示Fxmsp已停止其活动。

作为讲俄语的地下论坛上的重量级人物,Fxmsp公开出售了对于135家公司的访问权,获得了150万美金的利润。他的成功甚至刺激了暗网犯罪市场的发展,引发了其他骇客的效仿。

而Fxmsp活动的3年,犯罪服务也在不断发生变化:

1、2019年下半年与2017年上半年相比,出售受害企业的网络访问权的买家数量增加了92%

2、在Fxmsp加入之前,买家只提供RDP访问单独的服务器的权限并且不考虑持久性问题,而后来,Fxmsp将犯罪服务提升到了一个新的水平,对于受害企业来说威胁也大大提升。

防范建议

虽然Fxmsp确实结束了所有公开业务,但他对企业的威胁仍然是存在的。有鉴于此,向公众公开有关Fxmsp TTP的资料并提供建议,对于公司防范Fxmsp和类似网络犯罪分子进行的攻击帮助具备一定的帮助。

在大多数情况下,Fxmsp使用一种非常简单而有效的方法:扫描某些开放端口的IP地址范围,以识别开放的RDP端口,尤其是3389。然后,对受害服务器进行暴力攻击,以验证RDP密码。在获得对目标设备的访问权限之后,通常会禁用现有的防病毒软件和防火墙,然后创建其他帐户。接下来,将服务器上的Meterpreter有效负载用作后门,获得访问权限后,Fxmsp收集所有帐户的转储并将其解密。最后,通过安装后门感染备份。即使受害者注意到系统中有可疑活动,他们也很可能会更改密码并回滚到已经受到威胁的备份。这种方法使他可以保持持久性,并且长时间不被注意。

建议:

将默认RDP端口3389更改为任何其他端口;

限制每个用户失败的登录尝试次数,启用帐户锁定策略;

不断监视暗网中与公司相关的数据。通过威胁情报解决方案快速识别被盗的记录并溯源追踪,通过专用的威胁检测系统发现网络内的流量异常。

参考链接:

https://securityaffairs.co/wordpress/105129/cyber-crime/fxmsp-threat-actor.html

*本文作者:kirazhou,转载请注明来自FreeBuf.COM