由于漏洞,Let's Encrypt将从今天起撤销近300万个TLS证书

今天(3月4日)起,由于域验证和发布软件中的一个错误,Let's Encrypt将吊销近300万个证书。日前,Let's Encrypt已经向受影响的客户发邮件告知,以便其及时地更新。

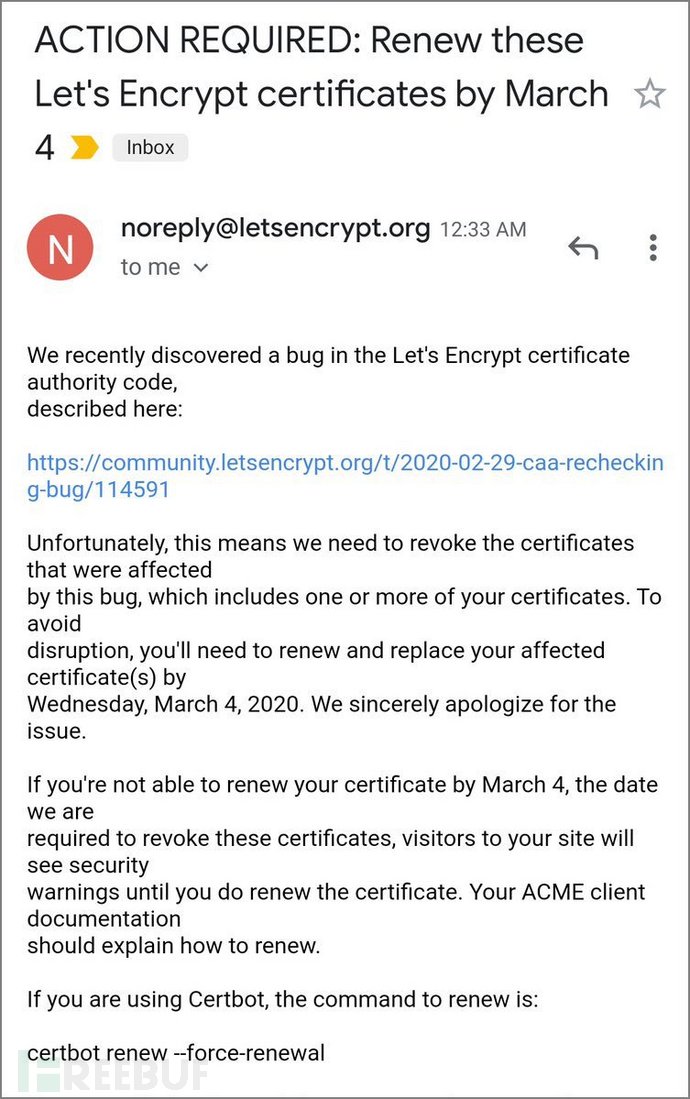

发送给受影响用户的电子邮件

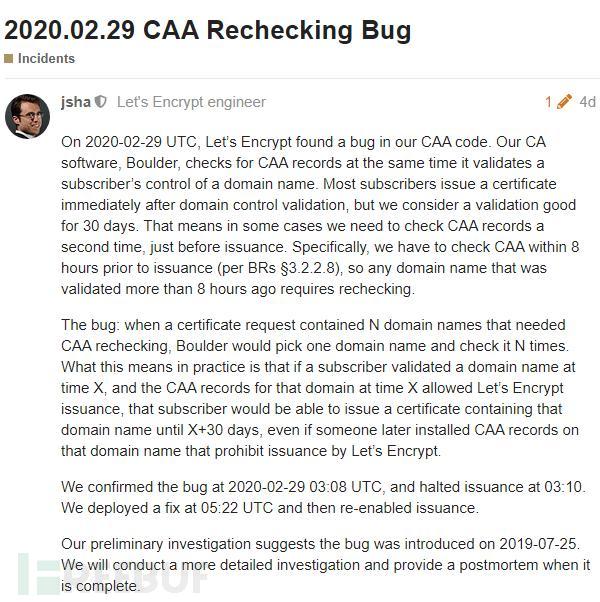

2 月底的时候,Let's Encrypt发现其证书颁发机构(CA)中的软件漏洞导致某些证书不能通过为关联域配置的证书颁发机构授权(CAA)正确验证。

漏洞

CAA是一项安全功能,允许域管理员创建DNS记录,该记录使得网站所有者,仅授权指定CA机构为自己的域名颁发证书,以防止HTTPS证书错误签发。并且,当局必须在颁发证书不超过8小时前,检查CAA记录。

Let's Encrypt的CA软件——Boulder中的漏洞导致多域证书上的一个域被多次检查,而不是证书上的所有域都被一次检查。这意味着,在某些域没有被验证的情况下,颁发了证书。

那么,假设一个订阅者验证了一个域名,并且该域名被允许加密发布,即使某些域名是不符合Let's Encrypt的CAA记录,该订阅者也能够正常发布包含该域名的证书,直到30天后。

因此,为了避免业务中断,从今天起,Let's Encrypt将加密撤销高达3048289个当前有效的证书,占其约1.16亿有效证书总数的2.6%。

建议相关用户尽快更换受影响的证书,否则网站访客会看到一个与证书失效有关的安全警告。

如果需要检查域名是否受此漏洞影响并且需要更新,可以在https://checkhost.unboundtest.com/上了解。输入域名后,页面就会显示该域名是否受到影响。

*本文作者:kirazhou,转载请注明来自FreeBuf.COM

本文为 独立观点,未经允许不得转载,授权请联系FreeBuf客服小蜜蜂,微信:freebee2022

被以下专辑收录,发现更多精彩内容

+ 收入我的专辑

+ 加入我的收藏

相关推荐