最近,利用冠状病毒爆发事件展开的攻击活动频出,主要的攻击形式为针对个人的网络钓鱼。基于这个现状,笔者整理了几类比较典型的攻击案例,借此希望帮助大家更好地识别虚假、恶意信息。

疫情当前,不容黑客妄行。

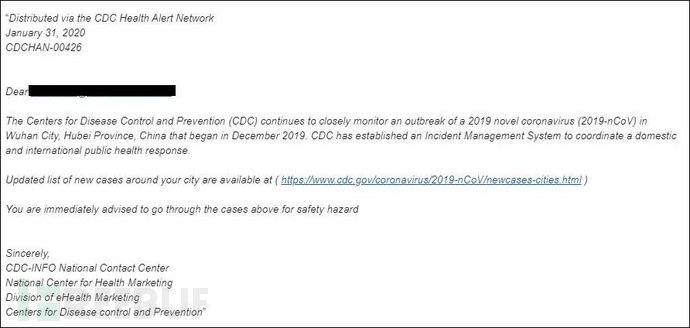

1、提供周围区域的感染列表

在美国,黑客冒充疾病预防控制中心和病毒专家,针对个人进行网络钓鱼攻击。

网络钓鱼模拟和安全意识培训机构KnowBe4的研究人员发现了这些网络钓鱼活动,攻击者号称会提供周围区域的感染列表,以此诱骗潜在的受害者点击邮件中嵌入的链接并进入钓鱼页面。

在KnowBe4发现的网络钓鱼电子邮件样本中,攻击者尝试将其垃圾邮件伪装成由CDC(疾病预防控制中心)的Health Alert Network(健康警报网络)分发的官方警报。然后,告知攻击目标——疾病预防控制中心已经建立了事件管理系统,以协调国内外公共卫生对策。然后,攻击者以链接的形式诱使他们接收其城市周围新感染病例的更新列表。而结果是,攻击者通过钓鱼页面收集并窃取了用户凭证。

冠状病毒网络钓鱼电子邮件示例(KnowBe4)

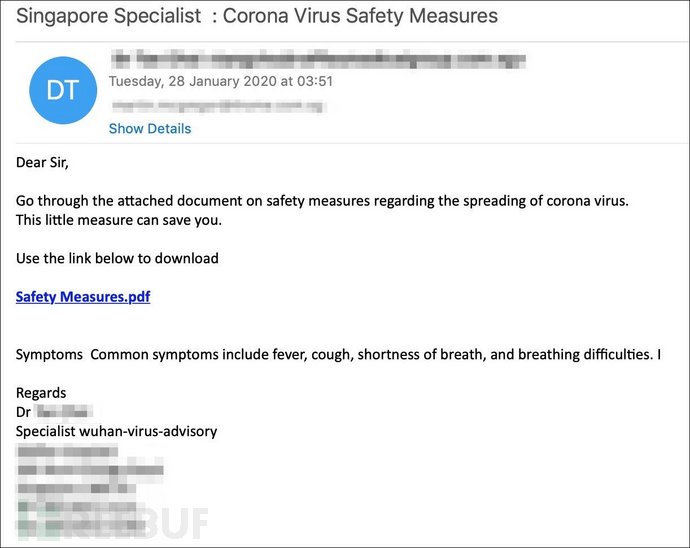

2、提供安全措施

安全公司Mimecast发现了另一起利用新型冠状病毒诱饵的网络钓鱼活动,这次是针对美国和英国人。在这一系列的网络钓鱼电子邮件中,则要求收件人“仔细阅读所附文件中有关冠状病毒传播的安全措施”,并强调这些安全措施的重要性促使攻击目标下载恶意PDF,而该PDF中的恶意软件有效载荷将感染其计算机。

冠状病毒网络钓鱼电子邮件样本(Mimecast)

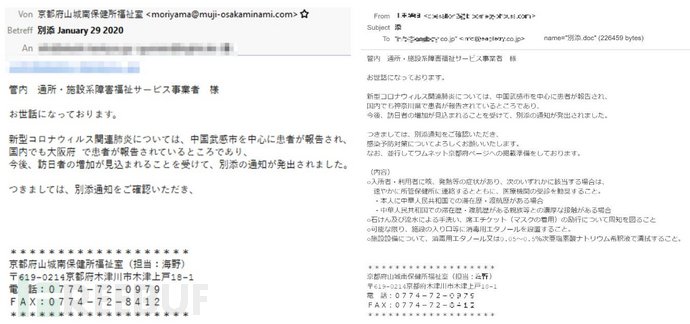

3、提供冠状病毒预防文档

与Emotet集团有关的垃圾邮件发送者也在向日本目标积极发送电子邮件,警告他们日本岐阜,大阪和鸟取等县都出现了感染。

事实上这些信息看起来非常像是来自残疾福利服务提供者和公共卫生中心的官方通知,但实际是攻击者使用了被盗的电子邮件,以此作为模板建模的。

Emotet的“冠状病毒”电子邮件样本(IBM X-Force&Bom)

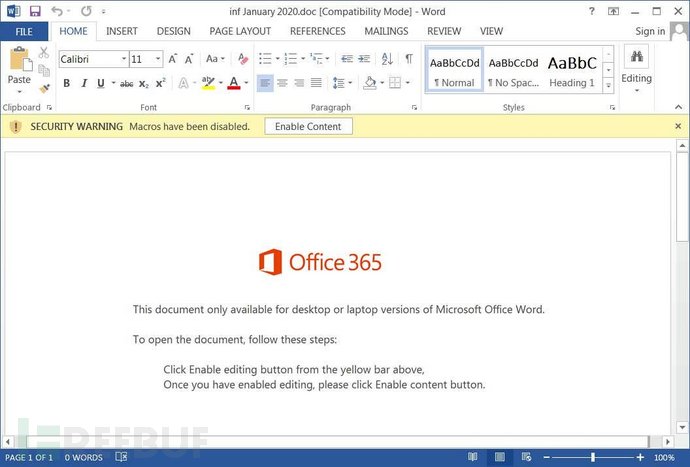

在这些电子邮件的附件中提供了有关如何预防冠状病毒的详细措施。一旦攻击目标打开这些Word文档,就会弹出一个EmotetOffice365文档模板,并要求受害者“启用内容”以查看完整文档,启用宏后,将使用PowerShell命令将Emotet有效负载安装在受害者的设备上。一旦电脑受到感染,它就会将恶意垃圾邮件消息发送到其他目标,并将其他恶意软件安装到设备上,进而可以集用户凭据,浏览器历史记录和敏感文档,并且打包并发送到攻击者控制的存储服务器中。

示例Emotet恶意文档模板

最后

攻击者为了自己的恶意目的,利用乃至扩大公众对新型冠状病毒的恐慌而“趁火打劫”。不管是所谓的周边感染列表还是新型冠状病毒预防措施,公众在接收、传播疫情相关信息时,更需要谨而慎之,尤其要注意网络安全问题。

首先,对邮件或其他渠道传播的含有冠状病毒感染解决方法或安全措施的文件保持警惕,不要随意下载或打开文件名中带有“武汉疫情”、“新型冠状病毒”等热点词汇的exe、csr等可执行文件。

在技术上,实施可靠的网络安全解决方案,例如防病毒解决方案;在电子邮件网关上实施过滤器,并在防火墙处阻止可疑IP地址。

在个人网络卫生习惯上,建议使用强密码并且不启用附件宏。

伴随着病毒的扩散,我们可能还会看到更多基于新型冠状病毒的恶意电子邮件流量,社交媒体也或成为高频的攻击途径。不仅仅是美国、英国、日本,中国同样要高度警惕。疫情之下,需要我们有更强的判断和更坚定的决心,不仅众志成城打赢病毒战,在网络安全上同样要守好关!

参考链接

1、Emotet Uses Coronavirus Scare to Infect Japanese Targets

2、Coronavirus Phishing Attacks Are Actively Targeting the US

*本文作者:kirazhou,转载请注明来自FreeBuf.COM