星巴克开发人员的一个失误暴露了一个API密钥,攻击者可以利用该API密钥访问内部系统并篡改授权用户列表。由于可以访问星巴克JumpCloud API的密钥,该漏洞的威胁性评级为“严重”。

影响严重

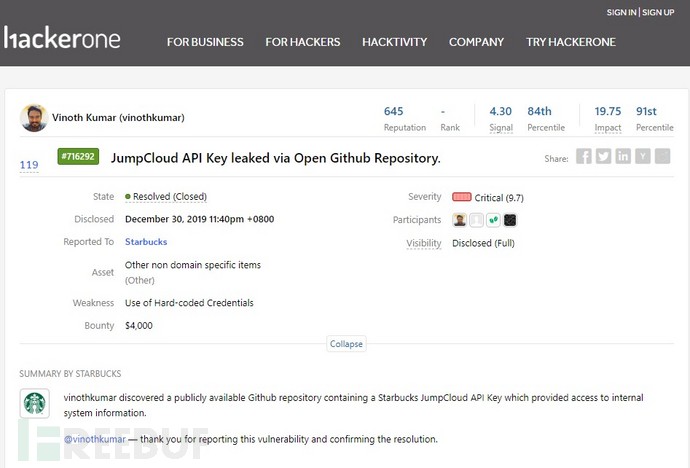

漏洞猎人Vinoth Kumar在公共GitHub存储库中发现了密钥,负责任地通过HackerOne漏洞协调和漏洞赏金平台公开了该密钥。

JumpCloud是被称为Azure AD替代方案的Active Directory管理平台。它提供用户管理、Web应用程序单点登录(SSO)访问控制和轻型目录访问协议(LDAP)服务。

Kumar于10月17日报告了这一漏洞。近三周后,星巴克回应说,该漏洞确实容易导致“重大信息泄露”,并且有资格获得赏金。

Kumar在10月21日指出,存储库已被删除,API密钥已被撤消,星巴克很快地就解决了该问题。

星巴克花了较长的时间做出响应,因为他们需要“确保我们面临问题的严重性,并已采取及时适当的补救措施”。

除了识别GitHub存储库并指定托管API密钥的文件之外,Kumar还提供了PoC代码,演示了攻击者可以如何使用该密钥。攻击者除了列出系统和用户之外,还可以控制亚马逊网络服务(AWS)帐户,在系统上执行命令,添加或删除授权访问内部系统的用户。

支付赏金

星巴克对Kumar采取的补救措施十分满意,之后向他支付了4000美元的赏金,奖励其公开漏洞,这是严重漏洞奖励的最高数额。大多数来自星巴克的赏金一般在250美元至375美元之间。

星巴克自2016年启动漏洞赏金计划以来,总共解决了834个报告,在过去三个月中报告了369个漏洞。为了奖励这些漏洞猎人,星巴克花了40000美元。

今年星巴克的另一个严重漏洞是一个人为疏忽,可能被用来控制公司的子域。问题是子域指向已被放弃的Azure云主机。星巴克为该报告支付了2000美元。

*参考来源:BLEEPINGCOMPUTER,Sandra1432编译,转载请注明来自FreeBuf.COM