各位 Buffer 早上好,今天是 2018 年 11 月 21 日星期三,农历十月十四。今天的早餐铺内容有:印度学生攻击游戏服务器窃取虚拟货币;中国电信回应“劫持国外流量”传闻:属于无端猜测,无任何事实依据;Risk Based Security三季度漏洞快报:近50%可被远程利用;EA Origin客户端中的漏洞会暴露游戏玩家的数据;男子4个月出售千万条个人信息获利5万。

印度学生攻击游戏服务器窃取虚拟货币

据印度时报消息,一名印度学生入侵了位于班加罗尔运行计算机游戏“反恐精英”的移动版本的公司的服务器。该学生将价值20万卢比的虚拟货币转入自己的游戏账户,并用硬币购买其他加密货币。他声称此次盗窃是由游戏的聊天室中遇到的游戏玩家辅导的。早些时候,他已经制作了12个账号并使用了4部手机作为不同的玩家来玩游戏。 然而,他作为未成年人在辅导之后被释放并退还了加密货币。[来源:Bianews]

中国电信回应“劫持国外流量”传闻:属于无端猜测,无任何事实依据

近期,一些媒体报道中国电信“劫持国外互联网流量”以及““国外一些原本应流向Google地址的数据流量被改变路径转向了中国电信”,对此,中国电信发布了辟谣说明。中国电信称,这类文章所述内容缺乏事实依据,结论纯属无中生有,与全球互联网运营现状和技术原理也不相符。

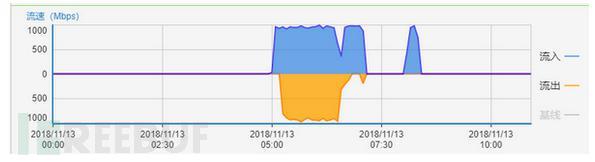

针对此类报道,中国电信表示其迅速组织网络技术人员开展认真详细的调查核实,发现此次Google流量被绕转,是由于北京时间11月13日尼日利亚运营商MainOneCable使用了错误的路由配置引起,将本应由该公司疏通的Google流量错误指向了中国电信,中国电信按照协议标准将流量正常转发至MainOneCable,由于流量严重超过中国电信与MainOneCable互联的带宽,造成严重拥塞(具体流量图如下)。MainOneCable修改了错误配置后问题得到解决,故障历时约1小时20分钟。

中国电信称,造成此事件原因与中国电信没有任何关系。

中国电信表示,互联网流量经其他运营商绕转是全球互联网的常见现象,流量绕转不是流量劫持,是经济性、联通性综合平衡的结果。中国电信依法经营国际互联网业务,美洲或欧洲的流量流经中国电信国际网络也是正常的现象,所谓中国电信进行“劫持流量”属于无端猜测,无任何事实依据。[来源:C114]

Risk Based Security三季度漏洞快报:近50%可被远程利用

Risk Based Security 公布的《2018 年 3 季度漏洞快报》指出,年内曝光的漏洞中,有近一半可被远程利用、仅 13% 需要本地访问。截止三季度末,VulnDB 团队统计了 16172 个漏洞;与 2017 年同期相比,数量下降约 7% 。有趣的是,2018 年前三季,仅一月(+4.5%)、二月(+24.6%)、五月(+7.6%)较去年同期有所增长;七月 -1.7%、九月 -40% 。[来源:cnBeta]

EA Origin客户端中的漏洞会暴露游戏玩家的数据

安全研究人员发现,EA的Origin在线游戏和数字发行平台中的一个漏洞允许恶意方获取对帐户数据的访问权。此类自动登录URL非常常见,并且被许多桌面和基于Web的应用程序使用。但在大多数情况下,自动登录URL与用户的IP地址或已在用户名中注册的cookie文件相关联,这意味着除了用户之外,任何人都无法使用它们。

但EA Origin自动登录URL并非如此。无论IP地址或浏览器如何,这个自动登录URL都能正常工作。研究人员表示,攻击者可以使用自动登录URL从用户的EA设置面板收集信息,例如玩家的真实姓名,信用卡的最后四位数字,电话号码的最后一位数字,订单历史记录以及更多。

在得知这个问题之后,EA表示他们正在研究即将发布的补丁来解决这个问题。[来源:ZDNet]

男子4个月出售千万条个人信息获利5万

近日,磐安警方破获一起侵犯公民个人信息案,抓获犯罪嫌疑人8名,查获各类公民个人信息100余万条。犯罪嫌疑人添加了多个QQ群,并在群里不定期发布售卖信息,将买来或交换得来的公民个人信息以每份几十到几百元不等的价格,销售给教育培训机构等组织或个人。贩卖的信息包含名字、电话号码、身份证号码、详细地址等数据,涵盖了建造师、会计师、造价师、医师等考生的个人信息,每个数据包少则几千条,多则上百万条,根据数量、年份等制定售卖价格。目前,8名犯罪嫌疑人因涉嫌侵犯公民个人信息罪被采取刑事强制措施,案件在进一步侦查中。[来源:浙江新闻]