各位 Buffer 早上好,今天是 2018 年 11 月 9 日星期五,农历十月初二。今天的早餐铺内容有:近70万名美国运通的印度客户个人详细信息发生泄露;VirtualBox零日漏洞细节和利用代码惊现网上:可虚拟机逃逸;谷歌发布11月Android安全补丁:也是Nexus 5X/6P的最后一次得到更新;2018 Q3 Android新恶意样本数量达320万个 同比增加40%;CNCERT:Apache Struts2 Commons FileUpload反序列化远程代码执行漏洞安全公告。

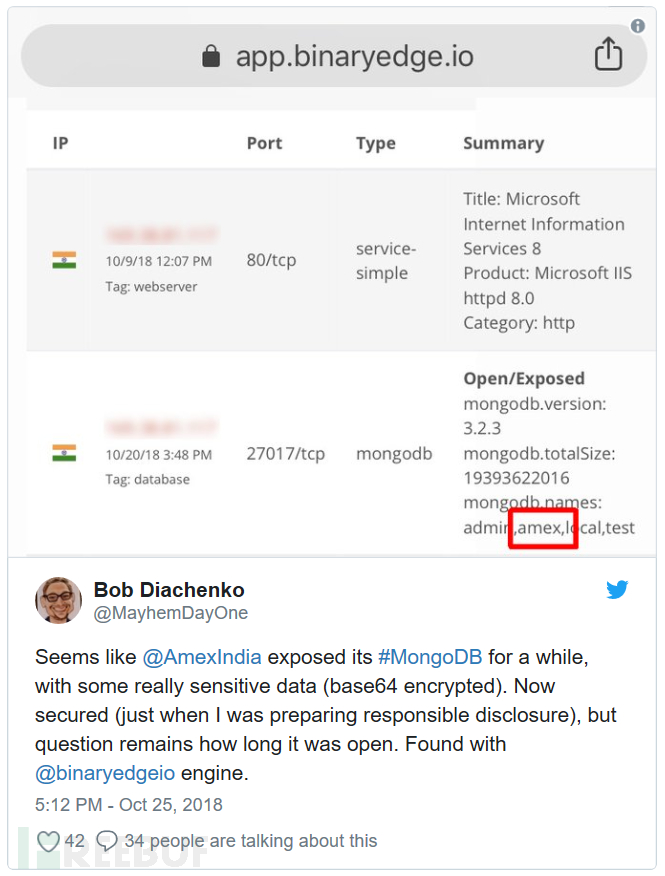

近70万名美国运通的印度客户个人详细信息发生泄露

三周前,网络安全公司Hacken的网络风险研究主管Bob Diachenko发现了暴露在外的服务器,该服务器没有设置密码。服务器上的大多数数据已加密并需要解密密钥才能查看,但研究人员表示,689,272条记录以明文形式存储,任何偶然发现数据库的人都可以访问。

Diachenko说,明文记录包含美国运通印度客户的个人详细信息,如电话号码、全名、电子邮件地址和信用卡类型描述字段。这些数据不算特别敏感,但可用于垃圾邮件攻击和营销。另一方面,加密记录总共2,332,115个条目,包含更多个人信息。根据MongoDB表的标题,这包括客户名称、地址、Aadhar号码、PAN卡号码和电话号码。[来源:zdnet]

VirtualBox零日漏洞细节和利用代码惊现网上:可虚拟机逃逸

Oracle花了整整15个月的时间来修复之前的一个类似问题之后,俄罗斯研究人员索性在GitHub上发布了详细介绍VirtualBox零日漏洞的报告文章。据上传到GitHub的文本文件显示,圣彼得堡的研究人员谢尔盖•泽伦尤克(Sergey Zelenyuk)发现了一条漏洞链,这些漏洞让恶意代码可以逃离VirtualBox虚拟机(访客操作系统),在底层的(主机)操作系统上执行。一旦离开了VirtualBox虚拟机,恶意代码将在操作系统的有限用户空间(内核ring 3)中运行,但泽伦尤克表示,攻击者可以利用许多已知的权限提升漏洞来获得内核级访问权限(ring 0)。

所幸,该零日漏洞并不对同样严重依赖虚拟机的云托管环境构成威胁。大多数云计算服务使用直接在服务器硬件上运行的类型-1(原生)虚拟机管理程序来管理虚拟机。VirtualBox是类型-2虚拟机管理程序,因为它在已经运行的操作系统(主机操作系统)里面运行虚拟机(访客操作系统)。该漏洞让安全研究人员们感到恐慌,因为VirtualBox是用于日常恶意软件分析和逆向工程的最流行的虚拟机应用软件之一。[来源:bleepingcomputer]

谷歌发布11月Android安全补丁:也是Nexus 5X/6P的最后一次得到更新

迈入11月,谷歌今天按例发布了本月的Android安全补丁。目前尚处于支持状态的Pixel和Nexus设备已经获得了安全补丁级别2018-11-05。值得注意是,Nexus 6P和5X是最后一次获得安全更新。这两款设备原定于今年9月停止支持,不过随后谷歌决定延迟两个月时间。

在发布补丁公告之前,谷歌会提前30天通知合作伙伴和OEM厂商来修复这些漏洞。在公告中详细介绍了这些安全漏洞的信息,并提供了修复这些漏洞的补丁。同以往相同,包含补丁的源代码将会在两天内发布到Android Open Source Project (AOSP) 库中,方便OEM厂商和自定义ROM爱好者使用。公司表示,目前没有收到黑客使用本月报告漏洞的报告。[来源:bleepingcomputer]

2018 Q3 Android新恶意样本数量达320万个 同比增加40%

根据G DATA近日公布的2018年第3季度报告,新Android恶意样本数量达到了320万个,与2017年同期相比增长了40%。在分析报告中写道:“移动设备日益成为网络犯罪分子的攻击目标,特别是Android设备。其中最重要的原因是全球每10个人中就有8人使用Android设备。”

报告中指出平均每天会发现大约11700个新Android恶意软件样本,Android平台的威胁程度日益加深,很多用户面临着设备被攻击的风险中。此外由于全球80%的手机均为Android系统,因此Android平台也是黑客重点攻击的目标。[来源:cnbeta]

CNCERT:Apache Struts2 Commons FileUpload反序列化远程代码执行漏洞安全公告

2018年11月7日,国家信息安全漏洞共享平台(CNVD)收录了Apache Struts2 Commons FileUpload反序列化远程代码执行漏洞(CNVD-2016-09997,对应CVE-2016-1000031)。攻击者利用该漏洞,可在未授权的情况下远程执行代码。目前,厂商已发布修复漏洞的版本。

Struts2是第二代基于Model-View-Controller(MVC)模型的java企业级web应用框架,成为国内外较为流行的容器软件中间件。2018年11月5日,Apache Strust2发布最新安全公告,Apache Struts2存在远程代码执行的高危漏洞(CVE-2016-1000031),该漏洞由Tenable研究团队发现。此漏洞为FileUpload 库中的一个高危漏洞,这个库作为Apache Struts 2的一部分,被用作文件上传的默认机制。攻击者可以在未经授权的情况下,执行任意代码并可获取目标系统的所有权限。[来源:安全内参]

*Freddy 编译整理,转载请注明来自 FreeBuf.COM