各位Buffer早上好,今天是2018年8月28日星期二,农历七月十八。今天份的BUF早餐铺内容有:来自11家OEM厂商的智能手机容易遭到隐藏AT指令攻击;全新的边信道攻击方式使用麦克风来读取屏幕内容;超过200万客户受到T-Mobile数据泄露事件影响;Fortnite Android应用程序存在漏洞,可让黑客安装恶意软件;国内多家大型企业遭遇GlobeImposter勒索病毒变种攻击。

安全资讯早知道,两分钟听完最新安全快讯~

来自11家OEM厂商的智能手机容易遭到隐藏AT指令攻击

来自佛罗里达大学、斯托尼布鲁克大学和三星研究美国的11名科学家组成团队,研究了现代Android设备目前支持哪些类型的AT指令以及影响。这些AT指令均通过手机USB接口暴露,这意味着攻击者必须获得用户设备的访问权限或接入隐藏的USB底座、充电器或充电站内的恶意组件。一旦攻击者通过USB连接到目标手机,他就可以使用手机的一个隐藏AT指令重写设备固件,绕过Android安全机制以获得敏感的设备信息、解锁屏幕等。有些AT指令仅能在手机处于USB调试模式时才可用,但研究人员也发现许攻击者可以直接访问的AT在许多情况下,运行这些指令完全没有日志记录。最大的风险是攻击者可模拟触摸屏点击,使得攻击者完全控制设备并安装恶意应用程序以进行进一步的行动。[来源: BLEEPINGCOMPUTER]

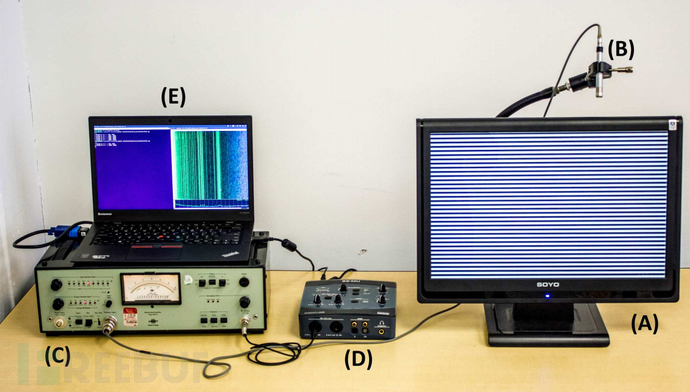

全新的边信道攻击方式使用麦克风来读取屏幕内容

研究人员实现了通过麦克风获取计算机显示器发出的电流噪声,通过噪声信号的特征来确定屏幕上出现的内容。该技术使得攻击者能够监视用户的行动,了解他们的浏览的内容。通过研究多个LCD屏幕(包括CCFL和LED背光)播放视频时的音频噪声,研究人员注意到图像与噪声之间的对应关系。计算机屏幕产生的噪声源于屏幕对输入电流的调制,因此根据渲染视觉内容的不同功率也会随之变化,普通的麦克风即可捕捉这些音频信号。测试结果显示单个字符的识别正确率在88%到98%之间,单词的识别准确率则达到了56%。[来源:bleepingcomputer]

超过200万客户受到T-Mobile数据泄露事件影响

T-Mobile的安全团队于8月20日发现并披露了数据泄露的相关影响,7700万客户中的3%,约230万人受到了影响。用户的个人信息,如姓名、帐单邮政编码、电话号码、电子邮件地址、帐号和帐户类型等被泄露。而用户的银行卡数据、社会安全号码(SSN)和密码数据没有泄露,是安全的。T-Mobile督促用户尽快更改密码并使用破解难度更高的强密码。T-Mobile还披露幕后黑手可能是一个国际网络犯罪集团,他们利用API漏洞入侵了公司服务器并获取了数据。[来源:securityweek]

Fortnite Android应用程序存在漏洞,可让黑客安装恶意软件

自谷歌的安全研究人员公开披露了Fortnite Android应用中高风险的安全漏洞,它允许安装在目标设备上的其他应用程序操纵安装过程并加载恶意软件。本月早些时候,Epic Games宣布不会通过谷歌Play商店分发游戏“Fortnite”,而是安装独立的APK。这种方法可能会给Android用户带来更大的风险,手机上任何具有WRITE_EXTERNAL_STORAGE权限的应用都可能拦截安装并将安装文件替换为另一个恶意APK,访问短信、通话记录、GPS、甚至是摄像头。[来源: TheHackNews]

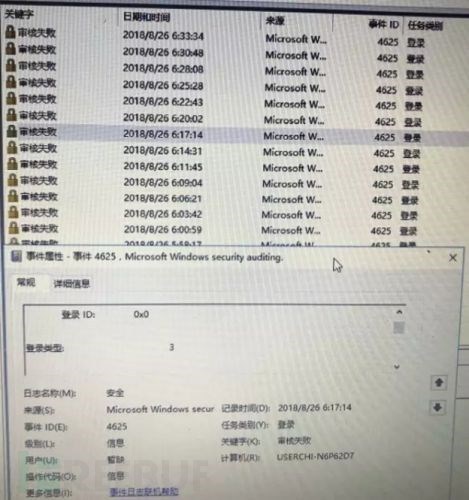

国内多家大型企业遭遇GlobeImposter勒索病毒变种攻击

昨日国内多家大型企业遭遇GlobeImposter勒索病毒攻击。黑客通过入侵企业内网利用RDP/SMB暴力破解在内网扩散,投放Globelmposter勒索病毒,导致系统破坏,影响正常工作秩序。目前已有多家重要机构先后受攻击影响,本次勒索病毒其他同类型单位也会面临同样的风险。对于已经中毒的设备,建议在内网下线,待病毒清理后重新接入网络。据了解,该病毒通过社会工程、RDP爆破、恶意成勋捆绑等方式进行传播,后缀不断变化,曾在国内造成多起勒索病毒事件,从今年七月开始陆续有企业中招。该病毒主要集中在企业内网,对于个人用户影响较小。[来源: IT之家]

*本文作者:Freddy,转载请注明来自 FreeBuf.COM