这个演示将表明“Evil Maid(邪恶女仆)攻击”是多么的容易,它并不像你想象的那样复杂。同时对这个攻击进行分析,以找到合理的应对方法。

FB百科

“Evil Maid(邪恶女仆)攻击”一般发生在攻击者可物理访问设备时。举个形象的例子,你入住了一家星级酒店并认为足够的安全,但攻击者可能会将自己伪装成一位看上去美丽且无辜的女仆服务员,然后端着一杯咖啡(好像还可以做点什么)大摇大摆的走进你的房间,顺其自然的打开你的设备(你说气不气),并植入事先准备好的恶意程序。

在黑客题材的电影中我们也常常能看到,黑客伪装身份闯入办公场所或酒店的场景。因此,多数安全意识较高的黑客都会遵循一条原则,那就是无论在任何情况下都不能轻易的将自己的的个人电脑离开自己的视线。

7月初,安全公司Eclypsium发布了一段视频。视频中Eclypsium的安全研究员Mickey Shkatov向我们展示了,如何打开笔记本将设备直接连接到包含BIOS的芯片,并在上面安装恶意固件的完整过程。令人吃惊的是,整个过程仅用了不到五分钟的时间。Mickey Shkatov补充道,这很容易。在某些情况下,黑客甚至不需要打开笔记本电脑就能完成。

视频演示:

看不到?点这里

Eclypsium的工程副总裁John Loucaides告诉我说“物理攻击很难防御,大多数人都没有采取任何措施来防御它们。就像多数人想的那样攻击并不难,但其实它比你想象的要更加简单和危险。”

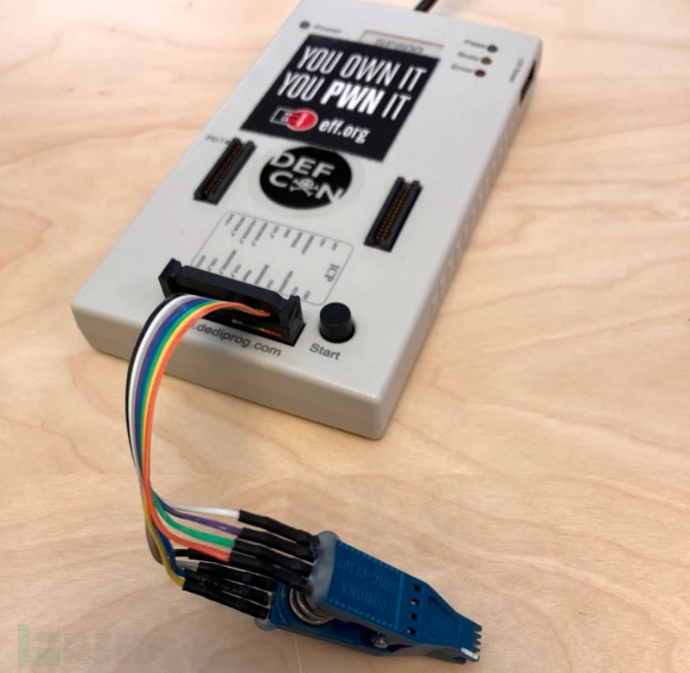

Shkatov还为此专门开发了一个用于在计算机固件或BIOS上加载后门或rootkit的设备。该设备目前的售价为285美元,通用的POC后门在GitHub上你可以免费获取到。

在某些场景中攻击者并不知道他们攻击的笔记本电脑是什么,因此这还需要一个有着丰富经验的黑客来完成。但即便是这样,攻击者也能在短短的10到20分钟内就能搞清楚,他们需要安装部署什么类型的后门程序。

正如The Intercept的数字安全专家Micah Lee今年早些时候写的那样,发现这类攻击非常困难。你所能做的就是在你的笔记本电脑上放置防篡改锁,甚至只是涂一层闪亮的指甲油,如果有人弄乱你的硬件,这或许会对你有所帮助。

虽然这类攻击很难防御,但也并不是真的就没有办法了。以下是小编的几点建议:

设置高强度的密码 在BIOS设置密码防止对BIOS做出更改

在硬盘驱动器开启关闭系统

当有人更改硬件时发出防篡改警报

最简单有效的办法就是将设备随身携带,不要将其留在任何无人值守的地方。

*参考来源:motherboard,FB小编 secist 编译,转载请注明来自FreeBuf.COM