近日卡巴斯基实验室对外发布第二季度APT趋势报告,总结近几个月那些著名的APT组织都干了些什么,这些著名APT组织包括Lazarus、Scarcruft、DarkHotel、LuckyMouse、Sofacy等。不过,本季度最受瞩目的APT攻击事件当属FBI曝光的VPNFilter,主要针对全球大量的网络硬件和存储解决方案,据称与APT组织Sofacy和Sandworm(Black Energy)有关。

重大的新发现

2018年Q2季度的APT活动非常有趣,网络硬件已成为APT组织理想的攻击目标,并且已经开始看到针对这些设备的第一批高级攻击事件。但就知名黑客组织而言,亚洲地区的攻击者是迄今为止最为活跃的。

作为较大规模网络间谍活动的一部分,Lazarus/BlueNoroff组织疑似与针对土耳其金融机构和拉丁美洲在线赌场的攻击事件有关。并且进一步观察到了Lazarus组织针对亚洲金融机构的攻击活动,该组织在过去几年里曾发起过多次攻击事件,在某些情况下还会重复利用大量代码,这就使得我们可以将一些新发现的攻击活动与Lazarus进行关联。Manuscrypt恶意软件就是其中一个很好的例子,Lazarus组织在近期发起的多次攻击事件中均使用了该工具,US-CERT(美国计算机应急响应小组)在6月份也针对Manuscrypt的新版本发布了安全预警,并将其命名为TYPEFRAME。

US-CERT针对Lazarus使用的Manuscrypt/TYPEFRAME恶意软件发布预警

眼下朝鲜正在积极参加和平谈判,尽管暂不清楚Lazarus组织在这一新的地理政治格局中将扮演何种角色,但其攻击行为(通过BlueNoroff或Andariel小组实施)受经济利益驱使这一点是不变的。

当然,Scarcruft组织(又称Group123、Reaper)相对激烈的攻击活动可能更为有趣。早在今年一月份,Scarcruft组织就被监测到利用0day漏洞CVE-2018-4878攻击韩国,表明该组织的攻击能力正在提升。过去几个月里,也有捕获到该组织滥用Android恶意软件以及传播新型后门程序“POORWEB”的恶意行为,奇虎360发现的0day漏洞CVE-2018-8174最初也曾怀疑Scarcruft就是幕后黑手,不过后来证实与另一个APT组织DarkHotel有关。

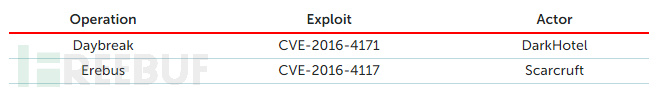

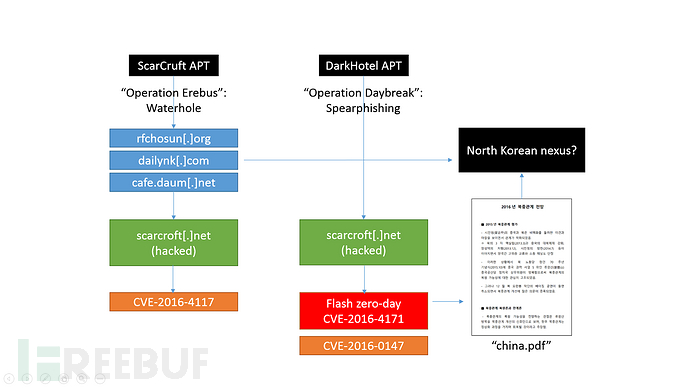

有关APT组织Scarcruft和DarkHotel的渊源,可追溯至2016年监测到的两起攻击事件:“Operation Daybreak”和“Operation Erebus”,两次攻击都利用了同一个被黑掉的网站来传播exp,其中就包含一个0day漏洞:

黑客组织DarkHotel发起的“OperationDaybreak”活动,主要通过鱼叉式钓鱼邮件和Flash Player零日漏洞攻击中国受害者;与此同时,Scarcruft组织发起的“Operation Erebus”行动则主要针对韩国。

对DarkHotel的CVE-2018-8174漏洞利用分析显示,无论受害者电脑上默认的浏览器是什么,攻击者都可通过Word文档中的URLMoniker来调用IE,这是前所未有的新技术,相信在未来不同的攻击事件中还会用到。详细分析可参阅此前的博文“TheKing is Dead. Long Live the King!”。

此外我们还监测到一些相对安静的黑客组织发起的攻击事件,LuckyMouse(又名APT27、Emissary Panda)就是一个很好的例子,该组织滥用亚洲的ISPs(互联网服务供应商)来针对高端网站进行水坑攻击。6月份我们曾报道过该组织针对国家数据中心的攻击事件,随后在中国举行峰会期间,LuckyMouse又针对亚洲政府组织发起了新一轮攻击活动。

不过,本季度最受瞩目的安全事件当属FBI曝光的VPNFilter攻击活动,主要针对国内大量的网络硬件和存储解决方案,据信与APT组织Sofacy和Sandworm(BlackEnergy)有关。为入侵更多与受感染网络设备关联的电脑,VPNFilter甚至能将恶意软件注入到流量中,为此研究人员还提供了此款恶意软件EXIF(Exchangeable image file format:可交换图像文件格式)到C2机制的分析报告。

网络硬件究竟是如何成为复杂攻击者的优选目标的?VPNFilter系列攻击活动就是最好的佐证之一。Cisco Talos研究人员所提供的数据表明,该活动的影响范围是真正意义上的全球性的,从分析结果来看,几乎每个国家都可以找到与之相关的蛛丝马迹。

知名黑客组织的攻击活动

近几年来,一些较为活跃的黑客组织似乎减少了攻击频率,但这并不意味着其威胁程度也在随之减弱。例如,据公开报道,黑客组织Sofacy开始启用新的、免费可用的模块作为某些受害者的最后攻击阶段。而研究人员之所以注意到这点,则是源于该组织军火库的另一项创新,即新增了用Go编程语言编写的全新下载器(downloaders),用以传播Zebrocy恶意软件。

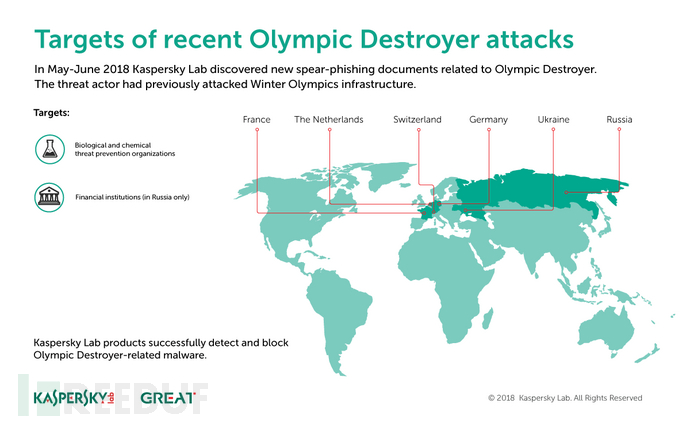

对于假设并未进行恶意活动的黑客组织,这儿可能有个值得注意的例外。自去年1月份针对平昌冬奥会的“Olympic Destroyer”攻击活动后,研究人员在欧洲监测到了疑似由同一组织(内部称其为“Hades”)发起的攻击活动。此次活动的攻击目标是俄罗斯的金融组织,以及欧洲和乌克兰的生物化学威胁防御实验室。

更有趣的是,“Olympic Destroyer”系列攻击行动的TTPs(战术、技术及作战程序)和OPSEC(Open Platform for Security:网络安全的开放式平台)均与Sofacy组织存在相似性。不过前者擅于欺骗,所以这也可能只是“Olympic Destroyer”的障眼法,但目前把Hades组织和Sofacy关联起来仍具有“低至中等”的可信度。

研究人员监测到的最有趣的攻击行为之一,是一个来自Turla(对关联程度有中等信心)的植入物“LightNeuron”。该恶意程序目标直指Exchange Servers,并使用合法的标准调用指令来拦截电邮、窃取数据、甚至以受害者的名义发送邮件。研究人员认为幕后黑客自2014年以来就一直在使用该技术,其中还有一个版本会影响运行Postfix和Sendmail的Unix服务器,目前已知的受害者主要分布在中东和中亚地区。

新秀与老将

那些蛰伏数月甚至数年的老牌黑客们,时不时地就会传播新型恶意软件。虽然此种行径有难免有刷存在感的嫌疑,但至少表明他们仍在活跃。

WhiteWhale就是一个好例子,该黑客自2016年以来就出奇地安静,直到去年4月研究人员才监测到与之相关的新动态:传播Taidoor和Yalink这两个恶意软件家族,日本实体成为其不二目标。

伴随朝鲜和谈以及随后与美国总统在新加坡的会面这一系列紧凑的外交活动,Kimsuky决定在新一轮的攻击活动中利用该话题来传播恶意软件,其军火库在2017年末和2018年初进行了大规模的更新,并掀起了一波新的鱼叉式钓鱼邮件活动。

研究人员还发现了一种新的、不是很复杂的攻击行为“Perfanly”,但尚不清楚其幕后黑手,该活动至少从2017年以来就一直针对马来西亚和印度尼西亚的政府实体,攻击过程中有自定义的多阶段droppers,也有诸如Metasploit此类的可供免费使用的黑客工具。

六七月份的时候,研究人员监测到了针对科威特多个机构的一系列攻击活动,主要通过利用启用宏的Office文档作为攻击媒介,并使用DNS来传递VBS和Powershell脚本的组合体以执行命令和控制。此前,研究人员也曾从Oilrig和Stonedrill等组织处监测到类似的攻击活动,因此尽管目前将二者关联起来的可信度为“低”,却不能否认其存在。

总结

一些简单的自定义工具的组合,主要是用于躲避检测,在后期阶段中使用业已公开的工具似乎也是某些攻击活动的趋势所在,比如与“Chinese-speaking umbrella”相关的攻击行为,以及那些无门槛接触APT网络间谍活动的小白们。

许多攻击者的间歇性活动只是单纯刷存在感而已,他们可能需要通过小憩来进行内部调整,或者是在全球范围内进行不易被察觉的小型攻击活动。LuckyMouse也许是其中最有趣的案例之一,新的攻击活动总是和亚洲的地理政治议程密不可分。虽然无法探知LuckyMouse与该地区的其他黑客组织是否存在协同合作的情况,但也不排除这个可能性。

在过去10个月里,讲中文的攻击者针对蒙古国实体发起的高级攻击也颇为有趣,疑似与亚洲国家就朝鲜关系在蒙古国之举行的一些峰会有关,以及这些国家在当地将扮演的新角色。

NCSC和US CERT也发布了一些关于Energetic Bear/Crouching Yeti攻击活动的预警。尽管暂未掌握该攻击者的活跃度情况(因为预警信息基本上都是针对已发生的事件),但也应该重视其对某些行业潜在威胁影响。

总之,非常有必要强调一下网络硬件对高级攻击者的重要性。近几个月来已发生太多的案例,对于那些仍未意识到这一点的人而言,VPNFilter事件无疑就是一记警钟。

*参考来源:Securelist,秋雨绸缪编译,转载请注明来自FreeBuf.COM