今天是3月6日星期二,今天早餐的主要内容有:EQUIFAX又增加了受害者名单;40多款廉价安卓手机预装银行恶意软件;研究人员发现4G LTE网络协议漏洞;spectre 变种出现,可以从intel sgx中提取数据;惠普远程管理工具漏洞被用来攻击服务器。

【国际时事】

EQUIFAX又增加了受害者名单

Equifax表示,除了去年的大规模数据泄露意外,另外还有240万美国人的个人数据被盗,这其中包括他们的姓名和驾照信息。

加上这部分受害者,历史上最大的个人信息数据泄露事件影响人数会达到约1.48亿人。

Equifax周四表示,作为“持续分析”的一部分,它发现这些新发现的受害者姓名和部分驾驶证号码被攻击者窃取。然而,与之前不同的是,这些受害者的社会保险号码没有受到影响。

Equifax表示,新的受害者之前没有被识别是因为他们的社会安全号码没有与他们的驾照信息一起被盗。

Equifax表示将直接通过美国邮政邮件通知新的受害者“,并将免费向他们提供身份盗窃保护和信用档案监控服务,”该公司表示。

【漏洞攻击】

40多款廉价安卓手机预装银行恶意软件

就现在的情况来说,一款智能手机的成本已经相当透明,拿国内的手机市场来看,尽管不少手机都主打性价比,但相同定位的手机之间其实相差并不大,也就是说智能手机的成本已经压缩到近乎极限。真有那种“超级便宜”的手机,一种是乐视所谓的“硬件免费”(结局你也看到了),另一种很可能就是本文将要说的“陷进系列”。

俄罗斯杀毒软件公司Dr.Web称,目前在售的超过40款廉价Android智能手机感染了Triada.231银行木马,并且公布了详细的手机型号清单。

Triada是一款在2016年初发现的非常强大的Android银行木马程序,它可以为root设备,然后感染Zygote,这是一个核心的Android操作系统进程,在不擦除整个设备并重新安装操作系统的情况下几乎无法删除。

Dr.Web表示,它发现了很多不太知名品牌(大部分位于中国)新出货设备上包含有该木马,如Leagoo,Doogee。Vertex,Advan,Cherry Mobile等。

[FreeBuf]

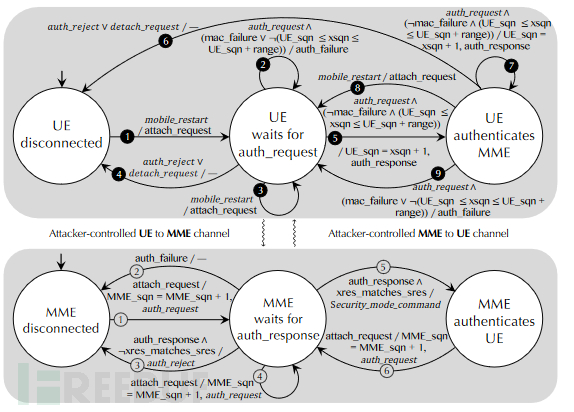

研究人员发现4G LTE网络协议漏洞

近期,四名美国大学的研究人员发现了 4G LTE 协议中的问题,利用这个漏洞可以进行虚假信息的编造,还可以监听用户和地址追踪。

在5G正在部署的当下阶段,我们也应当注意本次发现的 4G 问题:漏洞是出现在 LTE 协议之中,这意味着该漏洞可能会波及到整个行业。

发现漏洞的研究人员分别来自普渡大学以及爱荷华大学。漏洞对于用户设备能够影响到的环节是:

1. 连接环节 :即将用户设备与网络相关联的过程(例如,用户打开手机)

2. 分离环节:用户关闭设备,网络会与设备断开连接的过程(又如,由于信号质量差无法进行网络验证)

3. 寻呼环节: 本环节本是建立呼叫的一部分,通常用于强制设备重新获取系统信息,并用于紧急警报

研究员在其论文中 论文 (PDF) 中描述了一款名为 LTEInspector 的漏洞攻击工具,其中可以运行10种全新的攻击方法。影响最大的是是中继攻击,他们可以重放验证,让攻击者冒充受害者来接入网络。这样,即使该用户在巴黎也可以将位置信息变成伦敦,形成完美的不在场证明。

[Freebuf]

spectre 变种出现可以从intel sgx中提取数据

本周,俄亥俄州立大学的六名科学家发现了一种新的攻击手段,名为SgxSpectre。研究人员表示,这种攻击可以从Intel SGX中获取数据。

英特尔Software Guard eXtensions(SGX)是英特尔处理器的功能,可让应用程序创建所谓的enclaves。这个enclaves是CPU处理内存的硬件隔离部分,应用程序可以运行处理极其敏感细节的操作,例如加密密钥,密码,用户数据等。

在今年年初发现的Meltdown和Spectre攻击允许攻击者突破操作系统和应用程序之间的隔离以及应用程序间隔离,黑客可以从操作系统内核或其他应用程序中检索信息。

但Meltdown和Spectre都无法从SGX enclaves获取数据。这是SgxSpectre的独特之处。

惠普远程管理工具漏洞被用来攻击服务器

Hewlett Packard Enterprise修补了远程管理硬件(Integrated Lights-Out 3)中的一个漏洞,该漏洞在其广受欢迎的HP ProLiant服务器系列中使用。该错误允许攻击者启动未经身份验证的远程拒绝服务攻击,这可能会导致在某些情况下对脆弱数据中心造成损害。

该漏洞(CVE-2017-8987)评级为“高危”,CVSS基本评分为8.6,漏洞由Rapid7研究人员发现。 HPE在2月22日公开报告了该错误,并提供了补丁。

受影响的是HPE Integrated Lights-Out 3(iLO3)的v1.88固件。固件新版本(1.8,1.82,1.85和1.87)以及iLO4固件(v2.55)不受影响。

Hewlett-Packard iLO是ProLiant服务器的嵌入式服务器管理技术,由具有独立网络连接的物理卡组成。它让系统管理员能够远程管理服务器。

Rapid7的研究主管Tod Beardsley说:“攻击者可以锁定远程管理,黑掉数据中心。”

【国内新闻】

潘建伟:量子保密通信网络可保千家万户信息安全

全国政协委员、中国科学院院士潘建伟3日在北京表示,将通过五到十年努力,构建一个天地一体化的量子保密通信网络,保护千家万户的信息安全。

潘建伟是在全国政协十三届一次会议前的“委员通道”上受访时说这番话的。

回答量子信息技术用途的相关提问,潘建伟从量子保密通信和量子计算两个方面做了介绍。

他表示,在当前信息安全遭受很大威胁的情况下,量子通信提供了一种不能被破解、窃听的安全的信息传输方式。这种技术在国防、政务、金融等方面,在银行转款、个人隐私保护等事项上,都会起到比较好的作用。

潘建伟指出,中国量子保密通信的相关研究非常有特色,在国际上处于全面领先地位,“去年我们有些比较好的成果,比如‘墨子号’完成相关科研任务、京沪干线全线开通。通过后续五到十年的努力,我们希望能构建天地一体化的量子保密通信网络,来保护千家万户的信息安全。”

[中新网]

邓中翰委员:加强视频监控信息安全 让"失控摄像头"可控

监控摄像头进入普通家庭,为人们生活带来便利的同时,也带来了不少信息安全隐患。智能时代,谁来守护“私人数据”,已是不可回避的问题。全国政协委员、中国工程院院士邓中翰呼吁,要进一步加强视频监控信息安全,迅速搭建起我国自主可控的安防监控系统产业链,将国家标准与行业应用相结合,让一些被入侵、劫持的“失控摄像头”全程可控。

智能摄像头、智能家电、智能安防……家居智能化让我们的生活有了更多“未来感”。去年,央视播出的纪录片《辉煌中国》中报道:“中国已经建设了全世界最大的视频监控联网,视频摄像头超过2000万个”。然而另一方面,摄像头的入侵、劫持和非法信息销售已经形成产业链,其影响不仅限于隐私泄露,还正在向刑事案件乃至国防安全信息、金融交易信息、商业办公机密等领域蔓延。

为了让视频监控更好地为社会稳定和群众安居乐业提供保障,邓中翰建议,要将国家标准与行业应用相结合,整体提升我国视频监控系统的信息安全水平。

[千龙网]