*本文中涉及到的相关漏洞已报送厂商并得到修复,本文仅限技术研究与讨论,严禁用于非法用途,否则产生的一切后果自行承担。

2018年注定是不平凡的一年。除了如往年一样的例行刷屏之外,却也整出不少风波,也让今天的早餐铺足够丰盛:Intel芯片漏洞事件经过一整天的酝酿之后继续升级,ARM和AMD相继甩锅;而昨天支付宝年度账单还在刷屏,却又在深夜公开道歉;谷歌移除36款带有恶意广告的虚假安卓安全应用;PiKarma Python脚本可用于识别恶意WiFi网络;广告公司开始利用浏览器内置密码管理器追踪用户。

【焦点新闻】

Intel芯片漏洞事件引微软、AMD、ARM、谷歌多方回应

昨天不少外媒报道了 Intel 芯片级安全漏洞出现,可能导致 Linux 和 Windows 内核关键部分需要重新设计。这个漏洞会导致攻击者从普通程序入口获取推测到本该受到保护的内核内存区域的内容和布局,也就是说,攻击者可以从数据库或者浏览器的 JavaScript 程序获取你的内存信息。

谷歌是第一个发现该漏洞的公司,这个底层漏洞不止影响的是Intel 芯片的设备,每一个1995 年后的处理器都会受到这个漏洞影响。现在这种漏洞方法被命名为“崩溃 Meltdown”以及“幽灵Spectre”。按照谷歌的说法,所有芯片厂商(Intel, AMD, ARM)和主要的操作系统(Windows, Linux, macOS, Android, ChromeOS)、云服务提供者 (Amazon, Google, Microsoft)都会有影响。

很快AMD和ARM分别发出声明,表示受此漏洞影响较小,情况比Intel好很多。微软已经推送最新的系统补丁以应对该漏洞可能造成的风险,同时正在开发云服务的系统补丁。

值得庆幸的是,虽然此次漏洞影响较广,但目前没有任何迹象证明又被用于攻击用户。国内腾讯云也很快对此问题采取措施,将进行平台安全升级。

支付宝就年度账单道歉

昨天开始,支付宝2017年年度账单开始在各大社交平台刷屏。不过大多数人没有在意在开启账单的第一页,小字样的“我同意《芝麻服务协议》”,该选项默认是选中的,只有勾选后才会展示信用免押内容。

根据《消费者权益保护法》,消费者有选择权,这并不代表商家可以替消费者选择。而更多的用户担心的是,自己的个人信息被支付宝收集,因此闹得沸沸扬扬。

于是,支付宝当天深夜公开道歉,表示“默认勾选「我同意《芝麻服务协议》」这件事,肯定是错了”,并修改了该协议的默认勾选,同时样式更加醒目。此事件可以看出,越来越来多的人对于个人信息的保护是比较敏感的。

【数据安全】

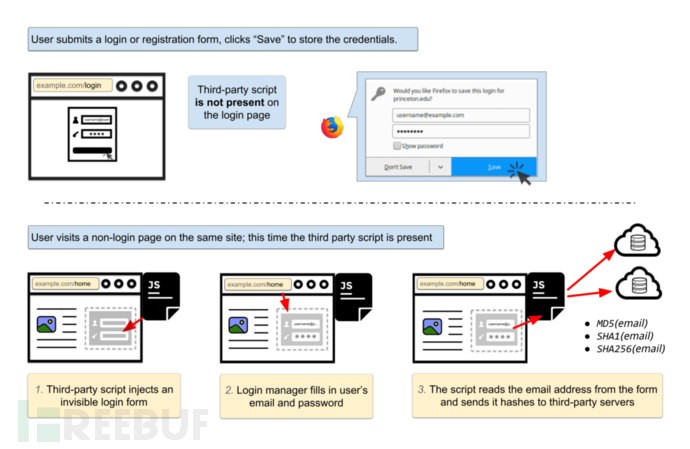

广告公司利用浏览器内置密码管理器的漏洞追踪用户

普林斯顿信息技术政策中心的一组研究人员发现,至少有两家营销公司AdThink和OnAudience,已经开始利用浏览器内置密码管理器的漏洞,让它们可以秘密窃取电子邮件地址,收集到的数据可以让他们在不同的浏览器和设备上投放广告。

当然,攻击者也可以利用这一漏洞从浏览器中窃取保存的登录凭证。目前,几乎所有的浏览器都内置密码管理器,用于自动填写已保存的登录信息。

研究人员称:“电子邮件地址是独一无二且持久的,因此电子邮件地址的哈希值是一个很好的跟踪标识符。“用户的电子邮件地址几乎不会改变,清除cookie,使用隐私浏览模式,或交换设备不会阻止跟踪。

[来源:securityaffairs]

PiKarma Python 脚本有助于识别恶意 WiFi 网络

2017年12月发布的一个开源项目PiKarma,是土耳其安全研究人员Besim Altinok创建的Python脚本,可以探测到携带KARMA攻击的WiFi网络。因此,PiKarma能够帮助你免受KARMA攻击。

PiKarma允许用户测试WiFi网络,并且在执行任何敏感的操作之前就确认WIFI是否安全。如果脚本检测到KARMA攻击,则会记录详细信息,然后自动发送拒绝请求,从而使用户与恶意网络断开连接。

[来源:bleepingcomputer]

【应用安全】

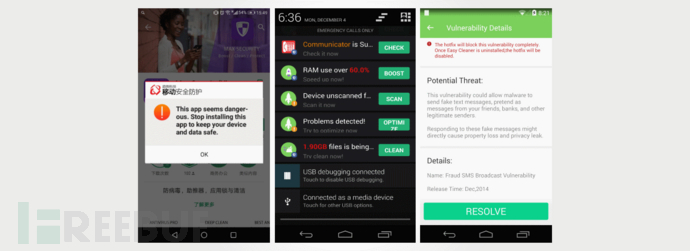

谷歌移除36款带有恶意广告的虚假安卓安全应用

谷歌已经删除了36个Android应用程序,它们偷偷溜进了官方Play商店,伪装成安全和性能提升应用,但这些应用只包含了模仿此类应用行为的代码。

实际上,这些应用程序中包含了一些代码,这些代码专注于显示虚假的安全警报、显示入侵性的广告以及秘密收集个人数据。它们在通知栏中显示了假警报,当打开时,会显示一个误导用户的动画,让用户误以为这款应用是在修复安全问题或某种性能障碍。

除了广告软件的行为,这些应用还从他们安装的设备上收集了很多敏感信息,包括操作系统的细节、硬件规格、地理位置信息、其他应用的详细信息等等。

[来源:bleepingcomputer]

*本文有FB小编Andy整理编辑,转载请注明来自FreeBuf.COM