近年来,国家各级政府部门不断加强对网络实战攻防的重视。日前,公安部印发《关于2019年至2022年开展全警实战大练兵的指导意见》,全国网安部门掀起实战大练兵热潮。9月15日,中央网信办网安局一级巡视员兼副局长杨春艳表示,“《关键信息基础设施安全保护条例》正抓紧研究制定”,为关键行业领域的网络威胁对抗做好法律支撑。

11月28日,CIS 2019网络安全创新大会攻防演练论坛邀请到360集团攻防产品事业部总经理张锦章和信息产业信息安全测评中心副主任刘健共同担任出品人,与大家深入探讨最新的攻防技术、最佳的实战案例,在实践研讨中共享新知 。

锤炼新形势下实网攻防的“剑与盾”

军事行动网络化和网络空间军事化的特征愈发明显,全球范围内网络空间动抗加剧,信息安全正面临严峻的挑战。不仅国家重视,企业对于这块也同样重视,攻防演练也越来越受到企业安全团队的重视,能否让攻击方帮助防守方找到防守视角的缺失,是企业安全团队需要思考的问题。

360集团攻防产品事业部总经理张锦章先生,为我们带来攻防演练论坛的开场演讲《锤炼新形势下实网攻防的“剑与盾”》 ,从国内攻防演练的现状与思考到演练靶场的最佳实践,分享了很多干货。

张锦章从四个方面指出当今攻防演练趋势的变化。

一是现在已经变成了国家之间网络战争。记得有个领导曾经说过,国家与国家以后很可能不会马上进入红热的战争,可能会一开始是,比如说贸易战,经济遏制你,后面通过网络战,网络遏制你,实在不行后面有真正白热的竞争。这也是2016年的时候360为什么从美国退市回到国内,是为了解决身份的问题,为什么呢?因为我们在美国上市,美国认为你是中国公司,中国人认为你是美国公司,所以在网络安全非常敏感的情况下,我们一定要解决身份问题。另外我们针对中国已经发现的APT组织超过38个,我们也发布了大量的基于APT组织的报告,我们大概有300人的团队专门做研究,研究APT,研究网络防护和各种各样的样本。

二是个方面破坏的保广度和深度更加大。2017年的时候“一带一路”前夕的影响很广泛,影响了150多个国家,300多个机构。我当时在监管机构的大楼里,我们当时看到的情况很惊心动魄,一栋楼只能通过霸网线组织蠕虫病毒的传播。

三是业务环境发生了剧变。现在很多政府的网站和系统上云了,上云以后边界如何模糊,在云里面的纵向,应用层和底层安全防护谁来做,东西向的流量谁来负责,谁来做,这都需要有精细的方案解决。另外移动端的兴起,我们在平时工作以外很少有人用PC,都是用手机端、移动端进行上网、游戏。通过移动端入侵,我们在攻防演练当中有很多抵触式攻击,通过WiFi攻击,看怎么解决这个问题。

四是行为隐蔽、难以追踪。攻击手段无所不用其极,除了物理的攻击以外,还有社工的攻击,攻防演练有两项不允许发生,第一去公司的门口撒U盘,绝对不允许。还有你不允许收买对方人员给你的情报,其的可以用的,用钓鱼的方式,我们发现有人冒充对方的领导发邮件,或者加入QQ群聊。这种事在攻防演练当中都是发生过的真实事件。现在在国与国对抗之中,抛售硬盘、芯片、IoT设备都可能被预埋恶意程序和木马,我们360团队发现了很多次,我们都及时报改监管机构。

域权限维持方法浅析

金山云安全研究员李剑峰先生,在会上给大家带来分享是《域权限维持方法浅析》。

黑客总是会利用各种手段去获取域管理的权限,通常也会部署多种后门,以维持访问的权限。我们作为管理员需要尽可能了解到黑客常用的手法,及其背后的逻辑、原理,才能更好的检测和预防。

李剑峰提到,作为管理员的首要任务防止黑客获取域管权限,一旦被攻击清楚,很难排查清楚自己的环境里面没有后门,当然这个代价很大。如果有一些安全设备可以监控日志,防止域被侵入行为还是很有帮助的。

主动防御——进攻是最好的防守

我们经常会看一些军事题材的电视剧、电影,我们经常也会听到一句话,包括在网络安全的圈子也非常流行的,叫做“最好的防御就是进攻”,主动防御是目前在攻防演练各个生产过程中蓝方越来越多采用的技术措施,目前形势来看,无论是厂商还是企业,更多停留在部署蜜罐,很少在蜜罐的基础之上采用更深层次的挖掘,主动出击。

从被攻击开始,我们和攻击者就已经处于了对立面,对于向攻击者使用我们的攻击手段,获取攻击者的源头信息,攻击工具、攻击目的,以及本次攻击的成果,在追溯攻击源的同时也更好的追回损失,帮助企业更好的了解自身的弱点,评估实际损失。

带着这个问题,信息安全测评中心渗透测试工程师裴帅为我们带来《主动防御--进攻是最好的防守》主题演讲。

裴帅借用《战争论》与《圣武记》,将“迅速而猛烈地转入进攻是防御的最光彩的部分”、“守城之法,从攻城生,故欲善守,必明善攻”等经典理论融入到网络攻防中来。

比如IP被攻击了,这个IP哪来的?这个设备是干什么的。这个在各个攻击方的总结中也提到防守方致命的弱点“资产混乱”,不知道自己资产是什么,不知道资产谁负责,这挺危险的。防守方被攻击非常想知道他们从哪进来的?他们干了什么?还有他们怎么做到的?要求我们防守方了解攻击手段和攻击措施,知道他们从哪进来的,干了什么,怎么做到,就能具体知道我们有哪些损失。

移动安全攻防场景实战

无线网络移动智能设备所具备的开放性、结构复杂性等特点使其面临严重的安全威胁。特别是如今移动支付以及移动电子商务的广泛使用,使得移动设备成为所有人攻击的目标。来自斗象科技北京技术公司的资深安全研究员张开亮先生,带来的分享是《移动安全攻防场景实战》。

张开亮通过一个实例,为大家介绍了双向认证防护的手段。客户端会内置一些公钥证书,我们返回APP找到代码。代码的含义也比较简单,一般情况下证书都会有一个密码,这边要注意一下密码。找到加载证书的地方,找到加载的时候,我们需要指定域名。这一段的代码段有获取证书密码的地方,在找到方法的时候,我们需要对它的参数做一个转换,得到一个可读性比较良好的代码。我们得到代码以后,把密码放到需要输入密码的地方。

张开亮称,防护建议有很多的办法,首先相对证书固定而言尽可能采用双向认证的方式,因为它会增加攻击者的一些攻击成本。关键的代码逻辑建议不要在Java层实现而是在Native层中完成,增加逆向难度。对于关键的数据信息不要采用硬编码的方式进行存储,对于通信数据不要直接明文方式传递给服务端,可以对数据内容进行整体加密或对每一次请求的数据进行签名处理等。

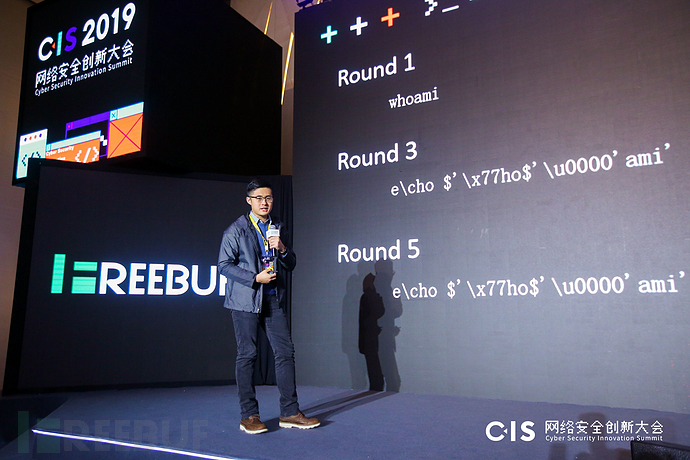

猫鼠游戏: 持续渗透中的高级命令混淆对抗

Tencent Blade Team于2017年成立,主要在物联网、移动互联网、硬件安全、区块链等领域做一些安全方向的前沿分析。来自Blade Team的张尧和曾智洋,带来的议题是《猫鼠游戏: 持续渗透中的高级命令混淆对抗》,分享了他们在攻防演练技术层面上的一些思考。

张尧和曾智洋介绍了命令混淆的问题背景以及带来的安全隐患,特别是在大企业场景中我们有很多的命令和数据,现场就如何发现被混淆的命令展开了讨论。

他们也关注误报,实际落地过程中如果误报很多,冒泡非常多,没有进行不断的学习,这样的东西也无法运营。张尧提到,他们希望算法真正把我们的能力赋予给企业,真正实现为企业保驾护航。

二维码的另一面,利用人性的漏洞

二维码在我们生活中真的随处可见,不管是我们出门打车,打车到了地方之后吃饭,吃完饭之后逛个商场买个衣服、喝个饮料都需要用到二维码。Lenovo全球安全实验室信息安全研究员Ivan的分享是《二维码的另一面,利用人性的漏洞》。

在我们国家,二维码实在太多了,所以将二维码作为渗透测试和社会工程学的一种入侵方式,是不是一种很好的选择?效果会怎么样?在渗透测试的过程中,二维码和网址哪个更有效?在不同的国家会不会有不同的区别?通过一些实验会不会得到一些有趣的发现?

长相粗犷的Ivan操着一口港式中文(夹杂着大量英文),与现场观众共同探讨了上面的诸多问题。

随着网络空间态势日益复杂,威胁加剧,企业实战中的安全对抗能力成为关键,实战攻防演习在国家、企业的合力推动下,逐步走向常态化,成为加强安全建设,提升安全能力的重要手段。至此,CIS 2019攻防演练论坛圆满结束,六位嘉宾的议题PPT也会在后续分享给大家。

更多关于CIS 2019的精彩议题,不妨参见CIS 2019专题,其他论坛的报道即将出炉,敬请关注。

CIS 2019大会PPT合辑

链接: https://pan.baidu.com/s/1DDvHRwkGTyM2MnllucqCzw

提取码: n6aq