黑客可能是程序员里最酷的一群人,这场GeekPwn是最好的证明。

GeekPwn虽然是一场黑客趴,但也非常适合普通用户来参与,尤其是在蒋昌建老师这位老司机带路的情况下。10月24日,草榴节……呸!程序员节,来自全国各地还有部分海外的黑客们汇聚魔都,这场为期两天的黑客趴GeekPwn 便正式拉开帷幕。

虽然这次GeekPwn的主题是人工智能(主题为“人攻智能,洞见未来”),但在这一群黑客的调戏下,人工智能似乎都快成人工智障了。笔者没有刻意贬低的意思,AI作为未来最有前景的技术之一,在发展初期存在的问题是需要被承认的,而这群黑客所做的就是让AI犯错,以便在未来不再犯错。

好了,必须介绍下本场老司机《最强大脑》主持人蒋昌建老师,在这次GeekPwn上,蒋昌建老师既是主持人,更是作为一个普通的用户来让更多的人看明白黑客在做什么,更加真实的了解黑客。

蒋昌建老师不负老司机之名,整场活动爆出各种金句、段子,黑客调戏AI,而蒋昌建老师则是在调戏全场黑客。

本次GeekPwn有一条非常科幻的故事线,《终结者》里的场景真的在显示中实现,AI机器人将人类囚禁起来,彻底统治了地球,而一群偏不信命的黑客试图依靠自己的技术骗过AI、冲破层层囚禁,最终实现人类对AI的成功反击,这些便是GeekPwn现场黑客们所面临的挑战。

变脸:把蒋昌建老师变成施瓦辛格

本次GeekPwn上,蒋昌建老师又多了一身份——终结者(施瓦辛格),准确的说是AI给的,再准确说是黑客给的。GeekPwn的第一个挑战就是CAAD CTF(对抗样本攻防赛), 总共分为三关需要根据要求欺骗图像识别系统,其中第三关难度最高,需要骗过亚马逊名人识别系统,将蒋昌建老师的照片变成施瓦辛格。

参与比赛的总共有六支队伍,限时30分钟,最终给得分最高者胜。GeekPwn创办人王琦表示,第三题的难度比较大,赛前还在犹豫要不要加进来。果然比赛时间过去20分钟,前两道题都有队伍陆续解出,而第三道题经过近80次尝试仍然0次成功,蒋昌建老师和评委沟通期间现场如突然爆出一阵掌声,原来来自Facebook AI Research 工程师吴育昕代表 IYSWIM 队伍成功拿下第三题,更让人佩服的是六只队伍中只有他一人孤身奋战。

可以看下最后的识别结果,将蒋昌建老师的照片处理之后,亚马逊的名人识别系统识别为施瓦辛格的可能性高达75%,而我们肉眼来看处理后的照片依然与施瓦辛格相差甚远。

可以看下最后的识别结果,将蒋昌建老师的照片处理之后,亚马逊的名人识别系统识别为施瓦辛格的可能性高达75%,而我们肉眼来看处理后的照片依然与施瓦辛格相差甚远。

左边是蒋老师原PO,右边就是被机器错误识别的照骗

其实如果要求更高一些的话,加入对抗样本之后的图片人眼几乎完全分辨不出来,而能够轻松骗过图像识别系统。从这个方面来说,AI图像识别智能程度是比较有限的,可以看作是一个有超大图片数据库的系统,以此作为参考去判断一张图究竟是什么。因此,对抗样本的干扰才会有效。

万恶的马赛克,GAN掉它

那谁:马赛克是阻碍人类文明进步的绊脚石。

黑客:那就干掉它。

从来没想到,在为消灭马赛克的崇高理想奋斗的路上,竟然让我在GeekPwn上发现了秘诀。老司机的最高境界是“心中无码”,想象力是去掉马赛克的最佳工具。那你试着用想象力给我还原下面这张葫芦娃……

呃。。。再见。

呃。。。再见。

好了,回到正题。面对黑客GAN掉马赛克的挑战,蒋昌建老师提出了一个“直击灵魂”的问题:既然打了马赛克我们可以脑补,为什么还要通过技术把这个画面给再补回来呢?参加挑战的黑客有点懵,评委顺势解释:是为了让机器拥有想象力。

由三位观众选出三张图片经马赛克处理后交给选手开始挑战,虽然挑战时间给足了20分钟。但来自中国海洋大学的杜昂昂在四分钟不到的时间里就交出了答卷。

由三位观众选出三张图片经马赛克处理后交给选手开始挑战,虽然挑战时间给足了20分钟。但来自中国海洋大学的杜昂昂在四分钟不到的时间里就交出了答卷。

从结果仰仗来看,修复之后的图几乎看不出异样,这次挑战也成功完成。需要注意的是,由于去掉马赛克并非字面理解上的修复原图(原图信息已经丢失基本无法还原),而是通过深度学习模型去填充马赛克的部分,因此最终评判标准也并非与原图相比较,而是修复之后的图是否自然。GAN( Generative Adversarial Networks)生成式对抗网络,目前在这方面技术最先进的是英伟达公司,他们采用这种技术来完成图像修补以及超分辨率显示。

从结果仰仗来看,修复之后的图几乎看不出异样,这次挑战也成功完成。需要注意的是,由于去掉马赛克并非字面理解上的修复原图(原图信息已经丢失基本无法还原),而是通过深度学习模型去填充马赛克的部分,因此最终评判标准也并非与原图相比较,而是修复之后的图是否自然。GAN( Generative Adversarial Networks)生成式对抗网络,目前在这方面技术最先进的是英伟达公司,他们采用这种技术来完成图像修补以及超分辨率显示。

在GeekPwn的的挑战里,设定的呃马赛克面积是200px*200px,因此黑客也是根据这个标准去训练模型。有没有发现利用这种技术,来做一些你梦寐以求的事情还是绰绰有余的。

一张纸,秒破手机屏幕指纹锁

除了这些趣味性的挑战之外,GeekPwn当然少不了真正的破解展示。其中最受人瞩目的是“一张纸秒破指纹锁”的项目,其针对的正式目前智能手机趋之若鹜的屏内指纹解锁技术。暴力破解指纹锁的例子见多了,但一张纸就能破解看起来很安全的指纹锁,一开始,我是不信的……蒋昌建老师也是不信的……

——从你的角度来看,破解这个手机屏下指纹锁难度有多大?

——对我来讲,还挺简单的。

黑客可以这么自信,我的怀疑逐渐被动摇。来自腾讯安全玄武实验室的马卓掏出了一张白色的卡片,这便是这张神秘的破解利器。马卓放出话来,我自己解锁了还不算,要在10分钟内教会蒋昌建老师和评委王琦老师使用这种方法解锁手机才算成功。于是接下来就听到全场弥漫着这样的对话——

——怎么回事,好像不行?

——你按的太小心了,又不会按碎!

——你按重一点,我来!

——你手别抖嘛,紧张啥

——我再来试一下

……

虽然挑战的黑客确实一秒钟就用这张卡片解锁了手机,但蒋昌建老师和评委王琦这俩“学生”却也折腾了好一会总算是成功。想必大家跟我一样对这种破解技术非常好奇,这张卡片里究竟藏着什么?TK教主上台诠释了这一切秘密。

玄武实验室把这个漏洞称为“残迹重用”,其实从字面上也能够理解出一些东西。目前的屏幕指纹识别是全面屏潮流下的催生品,由于指纹识别模块需要内置到屏幕内,所以目前的屏幕指纹识别技术都是采用光学反射的原理,实际体验这种安全性和准确性其实不如背部指纹解锁或者HOME键指纹的电容式。

当你手指在屏幕下按下之后,往往会在屏幕上留下指纹的痕迹,即便肉眼不可见,尤其是在手指上沾有汗水或者其它污渍。而当再在屏幕上盖上一张比较干净的卡片时,光线反射会直接将残留的指纹痕迹返回到感应器,因此指纹感应模块接收到的指令正是手机主人自己的指纹信息。

当你手指在屏幕下按下之后,往往会在屏幕上留下指纹的痕迹,即便肉眼不可见,尤其是在手指上沾有汗水或者其它污渍。而当再在屏幕上盖上一张比较干净的卡片时,光线反射会直接将残留的指纹痕迹返回到感应器,因此指纹感应模块接收到的指令正是手机主人自己的指纹信息。

果然很简单,但思路奇特。而这正是GeekPwn的精髓之一,有些黑客可能并非技术有多么高超,清奇的思路往往能发现一般人发现不了的东西。

对于这种破解屏内指纹的方式,TK表示,厂商已经修复了这个漏洞。所以用户不需要担心了。

插曲:GeekPwn进行时厂商新增门槛

在本次GeekPwn上,发生了一些小插曲。因为GeekPwn现场都会有黑客演示破解一些智能硬件,因此,在如此盛大的场面,任何一家厂商都不希望自己的产品漏洞被公之于众,一旦得知自己的产品将在GeekPwn上演示,临时关掉服务器或者施加变数不是没有出现过。

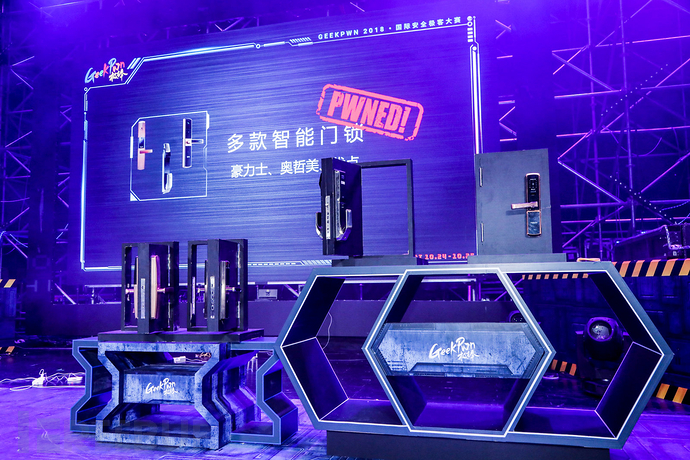

在第二天的行程中,多个展示都是以破解智能家居产品为主,腾讯移动安全实验室则是要在现场破解四款不同品牌的智能门锁。在几分钟内轻松搞定三款门锁之后,却在最后一个智能门锁上卡住了。经过多次尝试发现,智能门锁的验证策略发生了变化,竟然多出了一道验证,而这在之前线下的验证中是没有出现过的。一名女黑客和三名男“鼓励师”在临场寻找新的对策,能感觉到全场的观众都在给他们鼓劲,但还是有些可惜,时间结束也没能成功。

这里,就给那如此坚挺的智能门锁亮个相,黑客们表示只要时间足够肯定能找到漏洞破解的。

这里,就给那如此坚挺的智能门锁亮个相,黑客们表示只要时间足够肯定能找到漏洞破解的。

我想这就是GeekPwn与其他黑客大赛有区别的地方,虽然是演示,但黑客在现场做的就是真实的破解行为,因此可能面临的变数很多,例如厂商临时的防护措施,虽然有些小插曲但也让人觉得GeekPwn不是一场单纯的表演秀,而是在真正揭露安全问题,这也是GeekPwn的魅力。

两天的GeekPwn很快就结束了,真正能参与其中才能发现更多的乐趣。例如京东安全牧者实验室联合几个pwn爱好者组成的团队在倒计时4s时完成“利用智能家居多款产品进行挖矿”的挑战、破解手机加密相册、机器人特工挑战赛、利用AI对大数据下脱敏结果的数据追踪还原等等,生活中正在发生的威胁以及未来可能发生的威胁都在现场清晰可见。

GeekPwn的出现,让更多普通人真正认识到黑客这个群体,不再只记得那些只会盗QQ号、攻击网站之类的破坏者,反而是利用自己的技术手段去发现生活中各种智能产品的漏洞并配合厂商去修复完善。而且,安全问题早已经从单一的PC端、服务器端延伸到一切可能引发安全问题的产品,因此这就需要黑客具备更加丰富、广阔的思维。正如GeekPwn 创办人王琦所言:GeekPwn不止于破解,比起破解本身,我们更加注重脑洞大开的创意。

最后引用康德的一句话结尾:世界上有两件东西能震撼人们的心灵:一件是我们心中崇高的道德标准;另一件是我们头顶上灿烂的星空。这也是GeekPwn所展示的黑客精神吧……

花絮照片

*本文作者:Andy.i,转载请注明来自FreeBuf.COM