10月17日,CNCC2019网络空间资产安全治理论坛在苏州金鸡湖会议中心召开,盛邦安全创始人、CEO权小文先生发表了《信息资产安全治理,让网络空间更有序》的主题演讲,本文整理自权小文先生的现场演讲内容。(文末有彩蛋,一定要看到最后哦~)

盛邦安全创始人、CEO权小文发表演讲

盛邦安全创始人、CEO权小文发表演讲

权小文:近几年,我们都在讲信息化安全和网络空间安全,我认为网络空间和信息化是有一些不同的。我们讲网络空间的时候,是有绝对的主语、谓语和宾语的,但信息化不一定有。如今把网络空间安全作为一个非常大的标杆立起来了,但是在实践的过程中,目前还有很多问题需要梳理和解决。今天我的报告将主要围绕网络空间安全案例分析以及信息资产安全治理,分享我的一些体会和盛邦安全在这个领域的研究成果。

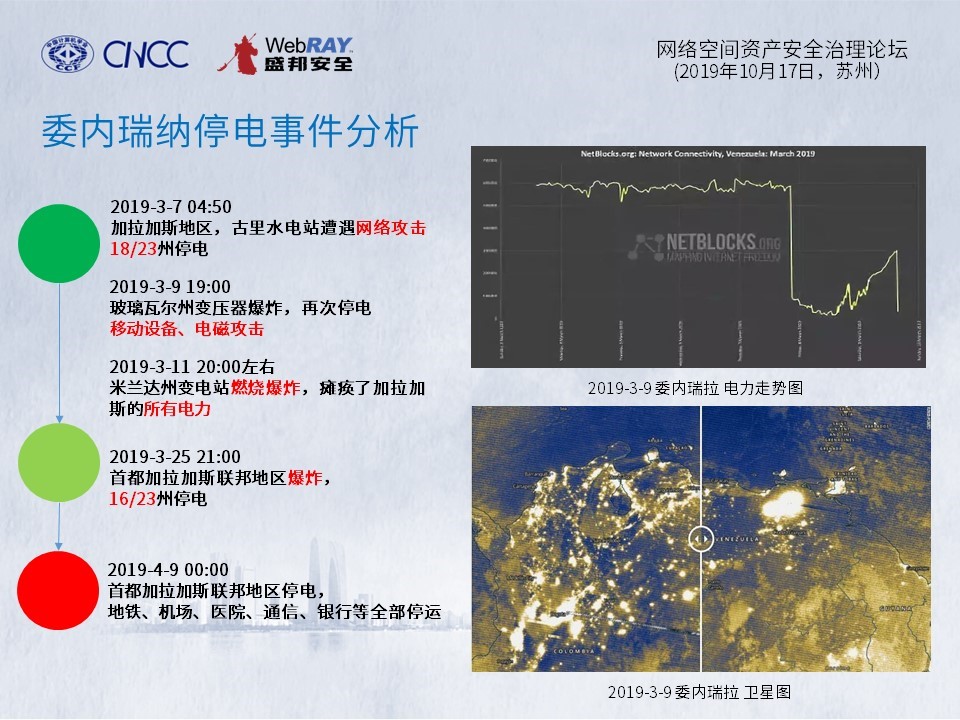

首先我们来看两个案例。案例一是委内瑞拉停电事件。我们对此做了一些分析。当物理空间中发生安全事件的时候,在网络空间中会发生什么?通过分析,我们有两个发现:当大停电的时候,委内瑞拉国家的电力使用下降80%,但卫星图显示部分区域还是有一些光电,证明这些区域有一些部门是没有停电的;通过网络空间测量我们发现,当发生全国性停电的时候,还是有一些网络节点存活,那么这些节点最有可能是什么?答案是国家关键基础设施或者具有特殊使命的重要设备。那么我们回头再来看这次委内瑞拉大规模停电事件到底是什么?留给各位去思考。

第二个案例源于我们盛邦安全针对国内教育行业资产做的统计分析。我们认为教育机构edu.cn是教育行业的站点,但是从统计数据中可以看到,edu.cn的域名只占了不到1/10,中国大量的教育机构都是.com.cn或者是.cn,这是从IP维度出发的统计结果。接下来再看教育行业的关键系统比如迎新管理系统、就业系统、核心系统的分布情况,会产生什么结论呢?如果我是黑客要进行攻击的话,就很可能会针对行业著名厂商进行攻击或者嵌入相关恶意代码,这在攻防中叫做供应链攻击。

我今天讲的这两个案例,得到的其实是同一个结论:首先,网络空间是真实存在的,并且可以导致各种各样的问题;第二,做网络空间的资产统计是和国家统计局、测绘局做的事情一模一样的。但网络空间有一个唯一不同的点,就是无边界,这就产生了许多新的治理体系的问题。针对这样的情况,应该怎么办?我们经过几年的探索,总结出了一个方法论和一套可行的解决方案。

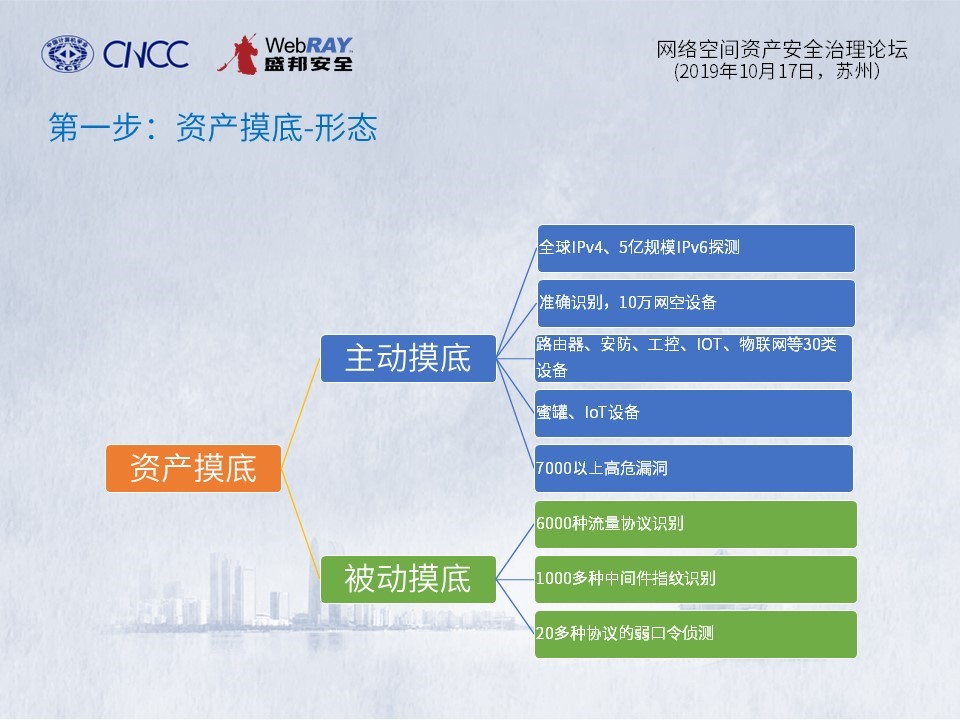

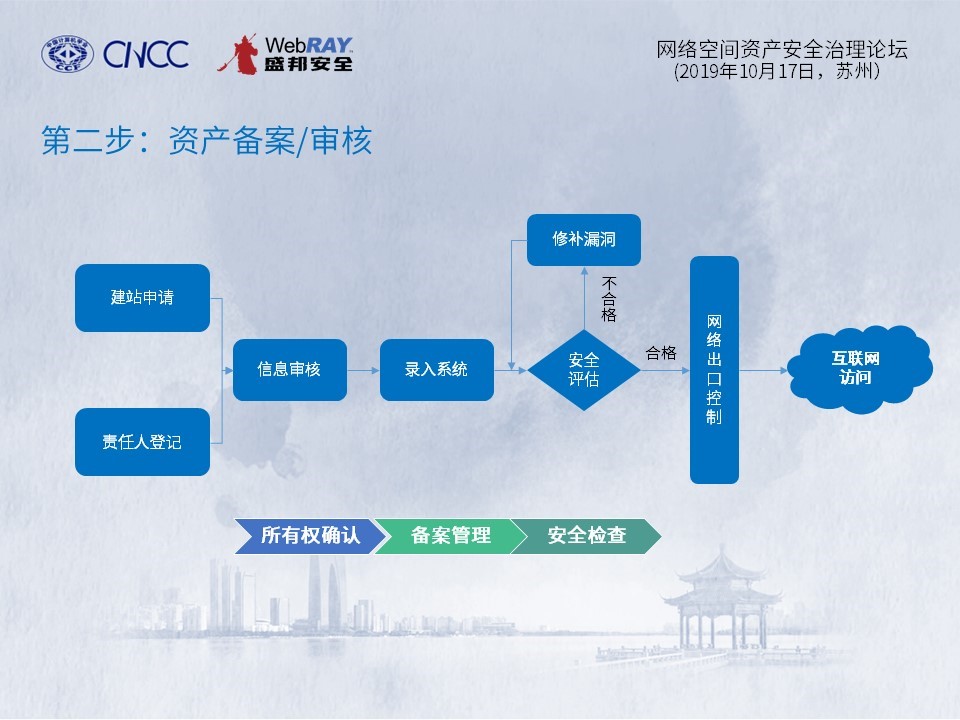

我们管这套体系叫信息资产安全治理“五步法”。简单来说,第一步要做资产摸底。通过主被动结合的方式发现、学习资产情况,完善资产台账;按照资产的类型、属性及状态等来划分资产的安全域,确定安全策略。第二步是备案审核,就是要知道资产属于谁。我们参照国家和行业等相关要求形成了一个本地备案体系,可以与管理系统打通,实现信息互补,实现资产备案的全生命周期管控,并形成了上线前的安全评估和审核体系。第三步立体化防御,与监控体系流程打通,建立立体防护机制,激活安全建设防御效果,对接等保2.0国家标准,符合“网络安全法”等国家法律法规和行业安全管理规范的要求。第四是自动化运营。系统是动态的,而安全体系建设、安全标准、安全测量都是静态的;要解决静态的问题,必须通过自动化的平台和监测体系来完成。第五是应急响应,即当发生安全事件时启动应急预案和一键断网等处置流程。

这是一个理论体系,下面我介绍一下其中的关键技术点:

第一步,资产摸底。一个IP,分为物理结构和逻辑结构。物理结构是什么?这是一个设备,还是一个云,这是物理结构;物理结构上呈现出来的路由端口,这是逻辑资产。逻辑资产两两组合或者三两组合,形成了中间的拓扑。要进行有效的管控,需要围绕IP实体打标签。要20、30个标签的去做,这就涉及到对IP的研究和大数据技术;测量路由和交换,需要对你的网络特别熟悉,比如说如何测量云节点,如何测量设备节点等,这些都是技术点。

对资产的形态,就涉及到主动和被动资产摸底。主动摸底就是我们主动去扫描。全球IPv4理论上说有43亿,但是全球在用的IPv4是27亿。要测出来这27亿存在着的20多个标签属性都是什么样的,这是第一步。另外一个是被动摸底。它和主动摸底的区别是,主动摸底相当于路上的巡逻车,随时拍照违章行为;而被动摸底是流量就放在那儿,从我这儿经过,就能筛选出来。二者是有区别的。

资产摸底完成后就要开始对资产进行分类,形成对内、对外提供服务的资产,还有内网、物联网、IoT,以及废弃或未知的资产分类,这个判断是通过什么实现的呢?就是通过机器识别。一旦分类被打上标签,就可以有大量的安全标准和规范定义它的安全属性,最终形成相应的治理手段。

第二步,资产备案/审核,这个没有什么特别高的技术,只是一个方法论,有很多国家规范和行业规范可以遵循和参考。

经过备案以后,就需要形成立体化的安全防御和自动化运营,这是第三和第四步。

最后一个就是应急响应。任何防御都有可能会被攻破,这就需要一套完整的、快速的应急响应机制。

我们通过几年的实践,总结出了这样一套信息资产安全治理方法论和实践体系,从实操层面看是切实可行并且行之有效的,今年我们还联合安全牛发布了资产安全治理的行业报告,欢迎大家到我们的公众号后台回复“报告”领取报告纸质版。当然,我们还在不断改善这套资产安全治理体系,也希望能听到更多来自市场的反馈意见。以上就是我此次汇报的全部内容,谢谢大家!

今天恰逢1024程序员节,

怎么能没有福利呢?

程序员福利来了~

在后台回答问题:

“作为程序员,有哪个瞬间让你觉得自己与众不同?”

(就是感觉自己特别牛)

说出你的故事,

小编将挑选精彩留言,

送出两份暖心礼品~

苏州老字号苏式点心礼盒

可谓礼重情更重啊!

程序员们,show off!