1,综述

Jackson是美国FasterXML公司的一款适用于Java的数据处理工具。jackson-databind是其中的一个具有数据绑定功能的组件。

Jackson-databind中存在代码问题漏洞。该漏洞是由于Jackson黑名单过滤不完整而导致,当开发人员在应用程序中通过ObjectMapper对象调用enableDefaultTyping方法时,程序就会受到此漏洞的影响,攻击者可通过发送特制的JSON消息利用该漏洞读取服务器上任意的本地文件,直接获取服务器控制权限。

2.漏洞概述

漏洞类型:远程代码执行漏洞

危险等级:高危

利用条件:Jackson-databind在受影响范围

受影响范围:Jackson-databind 2.X < 2.9.9.1

3.漏洞编号

CVE-2019-12384 Jackson-databind远程代码执行漏洞

4.漏洞描述

Jackson-databind中存在代码问题漏洞。该漏洞是由于Jackson黑名单过滤不完整而导致,当开发人员在应用程序中通过ObjectMapper对象调用enableDefaultTyping方法时,程序就会受到此漏洞的影响,攻击者可通过发送特制的JSON消息利用该漏洞读取服务器上任意的本地文件,直接获取服务器控制权限。

5.修复建议

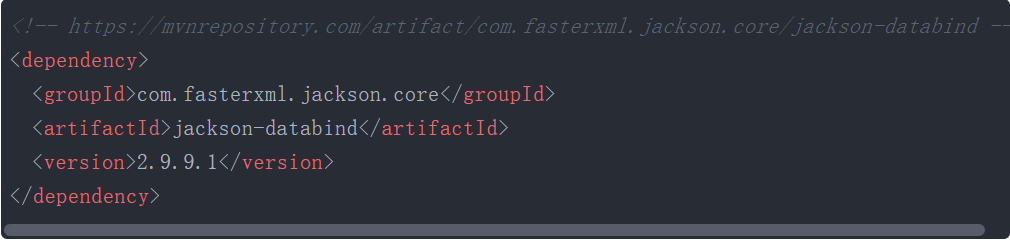

官方已经在2.9.9.1版本中修复该漏洞,请用户尽快升级至Jackson-databind2.9.9.1、2.10以上最新版本修复该漏洞,建议业务不繁忙时修复。

下载更新:https://github.com/FasterXML/jackson-databind/releases

或通过配置Maven的方式对应用升级并编译发布,配置方法如下:

com.fasterxml.jackson.core jackson-databind 2.9.9.1

com.fasterxml.jackson.core jackson-databind 2.9.9.1

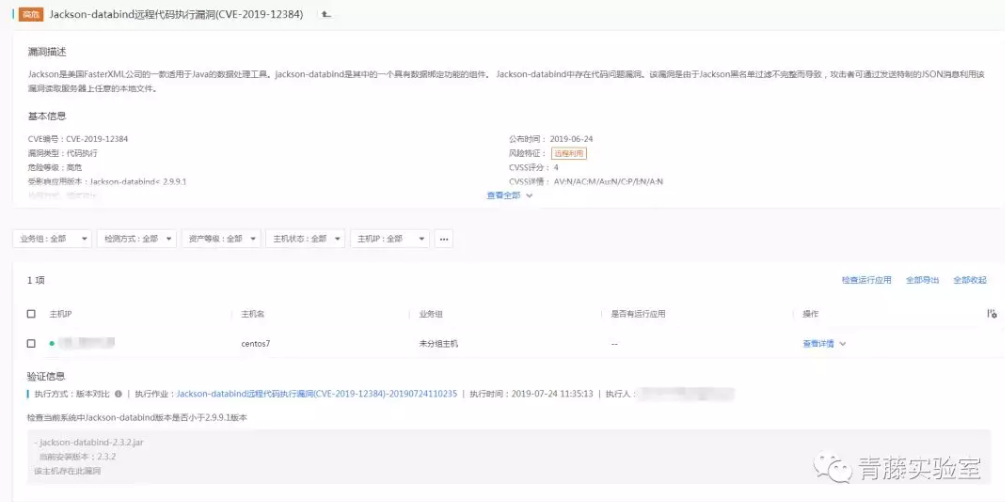

6.即时检测

青藤云安全在漏洞爆出的第一时间,就已检测出该威胁并通知相关客户。

具体产品的使用方法:

登录青藤主机平台,选择漏洞检测功能进行检查。