近日,针对Windows RDP远程代码执行漏洞(CVE-2019-0708),微软发布了相关修复程序。据悉,该漏洞可影响到XP至2008 R2多个版本的Windows系统,通过利用此漏洞,可能造成与 2017年WannaCry恶意软件全球泛滥类似的大范围传播。该漏洞一经曝光,便在短时间内引起业界的普遍关注。

Remote Desktop Services远程桌面服务,是Windows操作系统自带的一项服务。近期,研究人员发现Microsoft Windows 从XP到2008 R2多个版本存在Remote Desktop Services远程代码执行漏洞,未经身份验证的攻击者可以使用RDP连接到目标系统并发送精心设计的请求。此漏洞是预身份验证,不需要用户交互,便可利用此漏洞在目标系统上执行任意代码。攻击者可以安装程序;查看、更改或删除数据;甚至创建具有完全用户权限的新帐户。目前,此漏洞暂无POC对外发布。

RDP分布态势

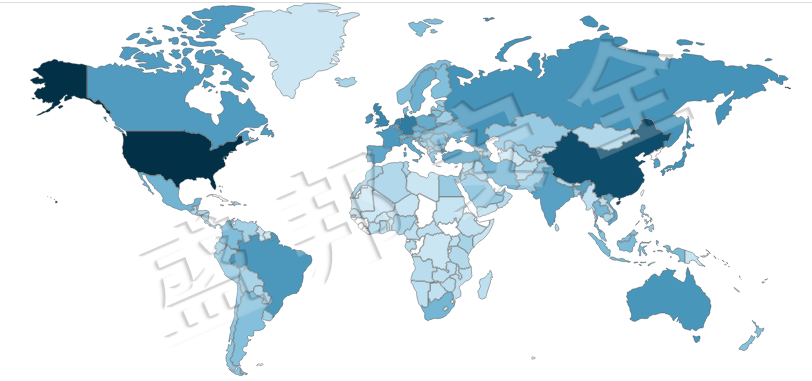

根据盛邦安全网络空间探测平台(RaySpace)最新监测数据,全球共有2,827,892个开发的RDP服务,具体分布情况见下图(颜色的深浅代表数量的多少,颜色越深代表数量越多)。

盛邦安全网络空间资产探测平台RaySpace数据监测结果

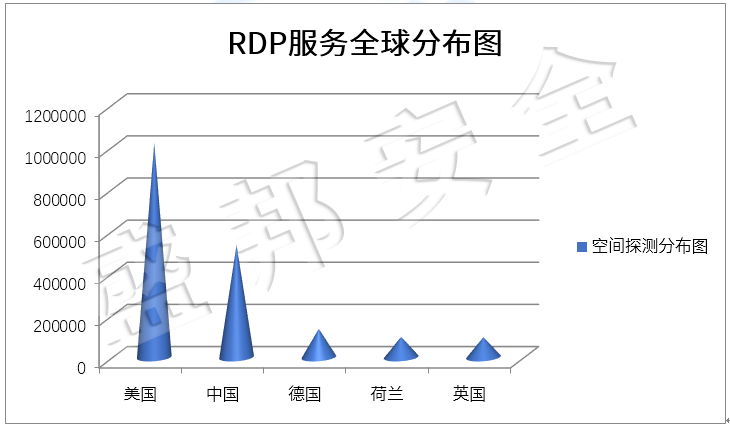

盛邦安全网络空间资产探测平台RaySpace数据监测结果

在全球开放的RDP服务中,美国最多,其次是中国、德国、荷兰和英国。

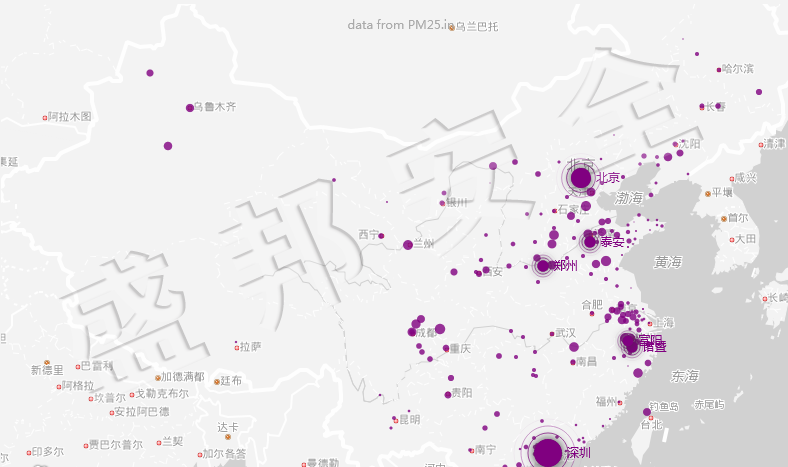

在中国境内,共有533,430个开放的RDP服务,具体分布情况分布见下图(圆点的大小代表数量的多少,圆点越大代表数量越多)。

在中国境内,共有533,430个开放的RDP服务,具体分布情况分布见下图(圆点的大小代表数量的多少,圆点越大代表数量越多)。

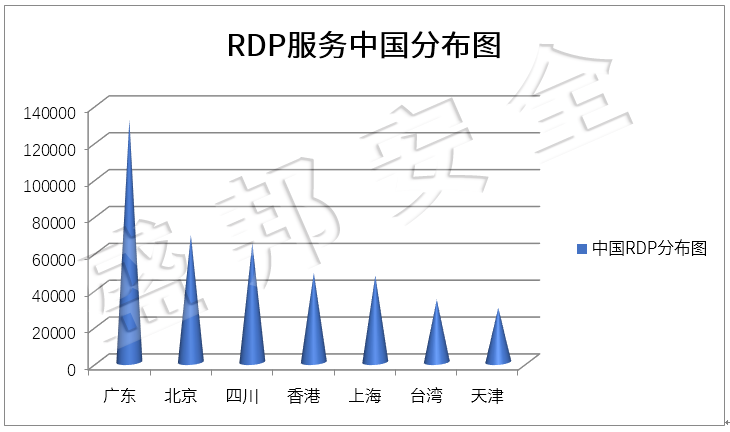

在中国境内开放的RDP服务中,广东最多,有131,569个服务。其次是北京,有69,028个开放的RDP服务,四川排第三,有64,616个开放的RDP服务。香港有48,451个开放的RDP服务,上海有46,922个开放的RDP服务,台湾有33,900个开放的RDP服务,天津有29,482个开放的RDP服务。

在中国境内开放的RDP服务中,广东最多,有131,569个服务。其次是北京,有69,028个开放的RDP服务,四川排第三,有64,616个开放的RDP服务。香港有48,451个开放的RDP服务,上海有46,922个开放的RDP服务,台湾有33,900个开放的RDP服务,天津有29,482个开放的RDP服务。

修复建议

步骤一:确定版本及系统

如果当前Windows系统是微软不支持的版本或系统(Windows 2003和Windows XP),解决此漏洞的较好方法是升级到最新版本的Windows系统。

补丁更新地址:

https://support.microsoft.com/zh-cn/help/4500705/customer-guidance-for-cve-2019-0708。

步骤二:关闭远程桌面

以windows2008 R2为例:

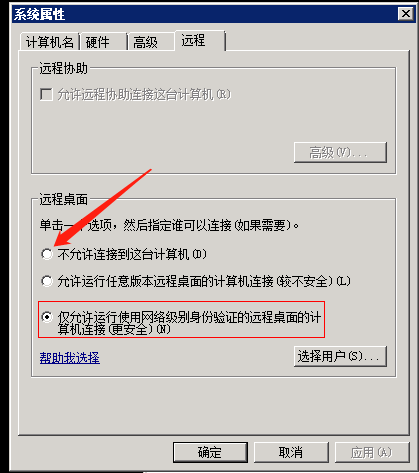

1、右击计算机--属性--远程设置--不允许连接到这台计算机

由于CVE2019-0708漏洞非常危险,利用此漏洞的攻击者可以在目标系统上执行任意代码,即使选择了仅允许使用网络级别身份验证的远程桌面的计算机连接(更安全),也要更改为“不允许连接到这台计算机”。

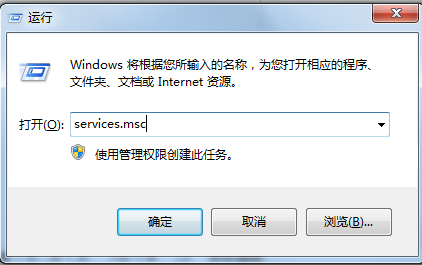

2. win+R -- services.msc

2. win+R -- services.msc

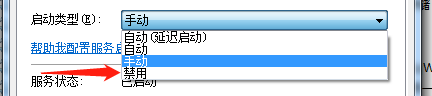

3.禁用Remote Access Connection Manager服务

3.禁用Remote Access Connection Manager服务

步骤三:封禁RDP服务端口

在完成上一步的修复后,建议在互联网端防火墙封禁RDP服务端口,同时在交换机封禁RDP服务端口,以防止存在未修复的设备。

小结

从盛邦安全网络空间探测平台RaySpace监测结果来看,现阶段2,827,892台Windows机器存在RDP远程连接,抛除最新版本的windows系统,此漏洞可以直接控制全球百万台Windows设备,如果成功利用该漏洞,对全球造成的影响和危害程度可堪比WannaCry,需要引起大家的高度警觉并尽快采取有效的防范措施。

盛邦安全服务热线:4006-911-199