近日,工信部网络安全管理局近日通报了2018年第三季度信息通信行业网络安全监管有关情况,主要关注了网络运行安全、工业互联网安全、网络诈骗和移动电话实名登记这四个方面的安全态势:

网络运行安全问题突出三季度,监测处置恶意网络资源、恶意程序、安全漏洞等网络安全威胁约3397万个,其中WannaCry、Globelmposter等多种勒索病毒活跃,WannaCry勒索病毒感染的设备每天仍高达6000至14000台。

工业互联网安全风险需引起重视三季度,监测发现新增工业控制、智能设备、物联网等相关漏洞105个。持续监测的重点工业互联网平台中,发现疑似风险2600余个;联网工控系统发现45个漏洞,涉及多个品牌共计58个产品。

通讯信息诈骗治理态势总体平稳三季度,受理涉嫌通讯信息诈骗用户举报1.4万余件次,环比下降4.9%。国际来源诈骗电话194万余次,环比下降3.4%。“机票改签”、“银行卡冻结”、“购物网站客服”等成为主要诈骗手法。

移动通信转售企业电话用户实名登记准确率稳步提升三季度,共抽查40家移动通信转售企业5082.8万余条电话用户登记信息,总体准确率为98.2%。随机抽查2017年以后新入网用户12.8万余张现场留存照片,用户人证一致率为95.4%。

值得注意的是排在第一位的勒索软件问题,自从去年WannaCry勒索软件借助永恒之蓝漏洞在全球范围爆发后,直到今年这个漏洞依然在不断升级“帮助”其他勒索软件传播。

根据专业人士分析,永恒之蓝影响的持续扩大可能是这个原因永恒之蓝为WannaCry创建了一个自我扩散机制,勒索软件的爆发“得益于此”。原始版本的永恒之蓝可能仅仅适用于Windows XP、Windows 7和Windows Server 2008,但很明显的是,NotPetya事件后,永恒之蓝仿佛升级了,从此之后,勒索病毒在更多的平台上开始肆虐:win8、windows service 2012、win 10无一幸免。

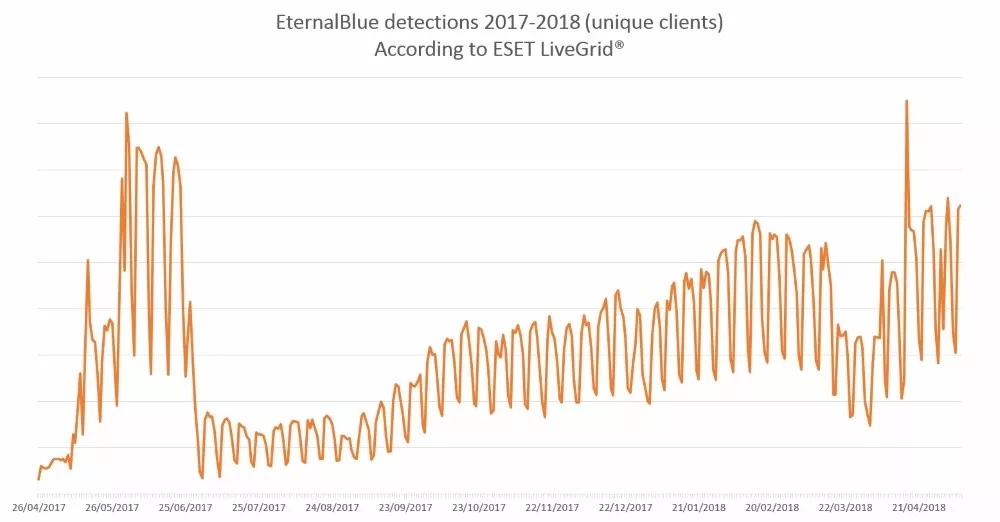

ESET检测的永恒之蓝数据

永恒之蓝系列的勒索病毒造成的影响持续到了今年,然而相关的漏洞补丁早已发布,这说明企业在补丁管理上仍然需要保持足够的重视。从企业的角度而言,陈旧应用越多,遭受威胁的可能性就越大,因此有必要建立有效机制确保及时更新相关的补丁,不可抱有侥幸的心态。

除了更新补丁外,企业还可以从这些方面增强安全防护能力。1、加强管理,不做危险行为很多勒索病毒是藉由邮件或附件传播的,企业需要做好相关的安全教育和管理,避免因为此类行为造成感染。

2、采用综合性端点安全解决方案实现行为检测端点(即用户计算机)往往正是勒索软件的感染重灾区,因此有必要采用专门的端点保护解决方案。安全狗可以提供相关的端点安全解决方案,不依赖于传统静态特征防护机制,让未知威胁看得见、防得住,同时为Web网站持续监控和实时干预提供了必要手段。

3、部署必要的安全软硬件究其实质,勒索软件也是病毒或木马等恶意软件的一种,因此部署杀软和类似的安全防护软件仍是必不可少的安全措施。服务器安全狗可以做到对勒索病毒的查杀,建议用户安装使用。

4、重视持续监控尽可能选择那些提供“产品加服务”复合型方案的安全供应商。拥有市场领先的安全技术固然重要,但安全专家们24 x 7全天候监控同样是保护IT基础设施及应对勒索软件等新型威胁的关键性手段。

5、容灾备份必不可少作为最坏情况的兜底,就是在遭受攻击之前对现有的数据资产做好备份,确保遭受勒索软件攻击时仍能实现数据访问。

面对勒索软件的“浴火重生”,有小伙伴吐槽得好:

连病毒都这么努力

我们还有什么借口不做好安全?