Tor Project 24日发布Tor Browser 9.0.7版本,该版本带有一个稳定性补丁,用以修复一个安全漏洞。当使用Tor Browser 9.0.7之前版本时,在某些情况下,攻击者可利用该漏洞在Safest安全级别上运行JavaScript代码。

由于Tor Browser用户依靠其安全特性匿名浏览网络,借由JavaScript暴露用户身份,可被用于指纹识别或揭露他们真实的位置,造成该浏览器的私人浏览承诺无效,Tor Browser承诺私人浏览网页不受跟踪、监视和审查。

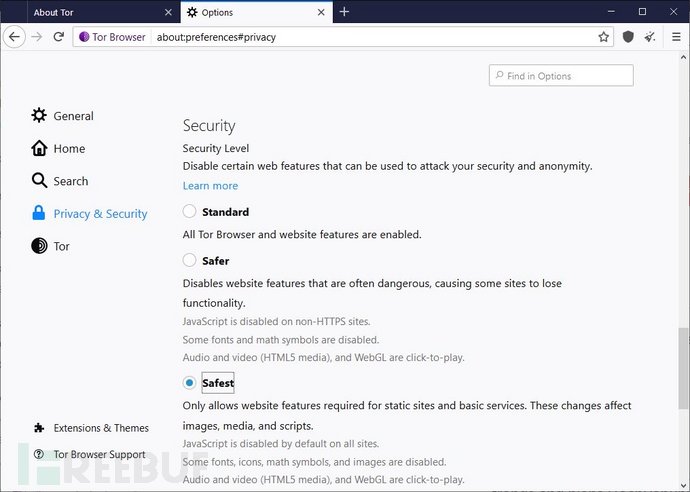

更新至最新版本后,用户使用Tor Browser以Safest安全级别浏览网页时,会再次在非HTTPS网站上自动禁用所有的JavaScript代码。

Tor Browser的Safest安全级别

Tor Browser的Safest安全级别

Tor Project团队在推文中表示,“如果用户启用Tor Browser的Safest安全级别浏览网站:此次发布的版本禁用了Javascript。如果用户之前使用NoScript在一些网站上允许Javascript,那么此次更新可能会改变用户的工作流程。”

“在我们确信最近的NoScript版本成功地阻止Javascript运行之前,我们都会采取此项预防措施。”

在Tor Browser 9.0.6版本发布时,用户被建议切换关闭该浏览器的about:config对话框中的javascript.enabled标示,自动为所有用户关闭该标示的NoScript 11.0.17版本更新被认为会修复该漏洞。

但是随后有用户报告说,该扩展更新没有完全缓解该漏洞的影响,再次造成一些用户的信息意外泄露,可能使他们去匿名化。

然而,Tor Browser 9.0.7版本在选择Safest安全级别时对整个浏览器禁用Javascript。用户本来就应该选择Safest安全级别。

启用Safest安全级别时,用户可以按下列步骤恢复以前的行为并允许Javascript:

1. 打开about:config

2. 搜索javascript.enabled

3. “Value”栏应显示为“false”

4. 右键点击并选择“Toggle”,或双击该行,以禁用Javascript

这并不是第一个被用于揭露Tor Browser用户的漏洞,Tor Project团队过去修复了多个信息泄露漏洞,阻止攻击者绕过该浏览器的匿名特性,发现客户的IP地址、语言或UI地点。

本文源自Bleeping Computer;转载请注明出处。