代码审计是使用静态分析发现源代码中安全缺陷的方法,辅助开发或测试人员在软件上线前较为全面地了解安全问题,防患于未然,因此一直以来都是学术界和产业界研究的热点,并已成为安全开发生命周期 SDL 和 DevSecOps 等保障体系的重要技术手段。

奇安信代码卫士团队基于自主研发的国内首款源代码安全检测商用工具,以及十余年漏洞技术研究的积累,推出“缺陷周话”系列栏目。每周针对 CWE、OWASP 等标准中的一类缺陷,结合实例和工具使用进行详细介绍,旨在为广大开发和安全人员提供代码审计的基础性标准化教程。

1、死代码

程序中从来不被执行的代码称为死代码,死代码提示程序中可能存在逻辑错误,进而导致非预期的程序行为。详见 CWE-561: Dead Code。

2、死代码的危害

死代码属于程序编码错误,一般不会导致严重的安全问题,编程人员需要确定为什么这段代码永远不会执行,并正确解决这个问题。

3、示例代码

示例源于 Samate Juliet Test Suite for C/C++ v1.3 (https://samate.nist.gov/SARD/testsuite.php),源文件名:CWE561_Dead_Code__return_before_code_01.c。

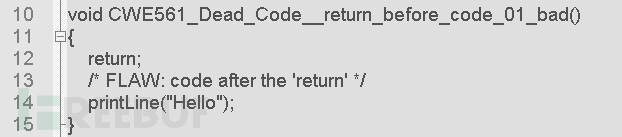

3.1 缺陷代码

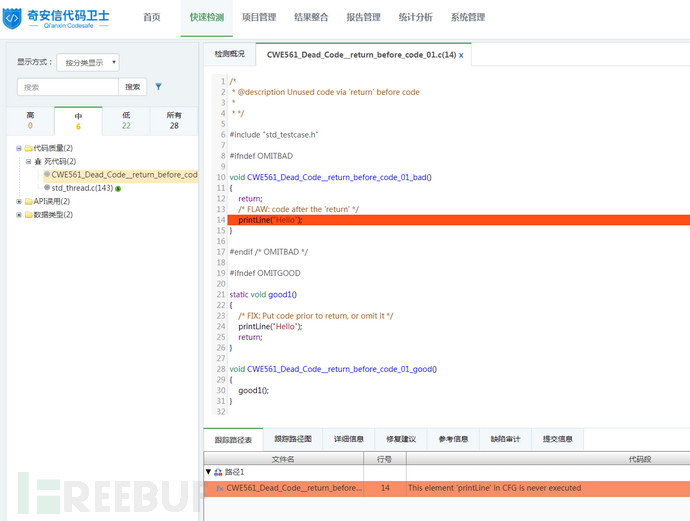

在上述示例代码中,函数在第12行通过 return; 语句返回,因此第14行的printLine("Hello"); 永远不会被执行到,存在“死代码”问题。使用代码卫士对上述示例代码进行检测,可以检出“死代码”缺陷,显示等级为中。如图1所示:

图1:死代码检测示例

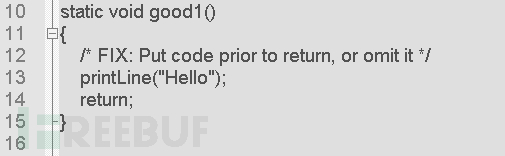

3.2 修复代码

在上述修复代码中,Samate 给出的修复方式为:调整代码逻辑,在执行完13行的 printLine("Hello"); 后,再通过 return; 返回,从而避免了死代码问题,也可根据实际代码逻辑与功能删除死代码。

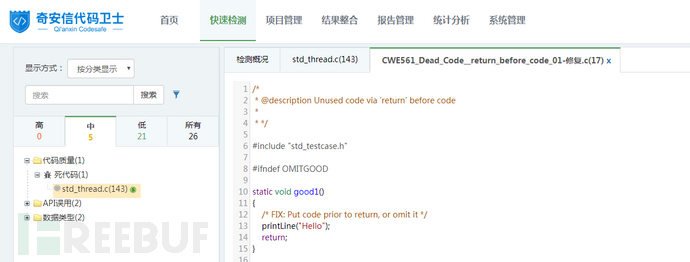

使用代码卫士对修复后的代码进行检测,可以看到已不存在“死代码”缺陷。如图2:

图2:修复后检测结果

4、如何避免死代码

编程人员需要根据代码逻辑,判断为何会出现不被执行的“死代码”,并根据实际情况调整代码逻辑,或者删除死代码。

推荐阅读

【缺陷周话】第44期:Spring Boot 配置错误:不安全的 Actuator

【缺陷周话】第 24期:在scanf 函数中没有对 %s 格式符进行宽度限制

*奇安信代码卫士团队原创出品。未经许可,禁止转载。转载请注明“转自奇安信代码卫士 www.codesafe.cn”。