前言

2018年8月23日,Apache Strust2发布最新安全公告,Apache Struts2 存在远程代码执行的高危漏洞,该漏洞由Semmle Security Research team的安全研究员汇报,漏洞编号为CVE-2018-11776(S2-057)

影响版本:Struts 2.0.4-2.3.34, Struts 2.5.0-2.5.16

漏洞原因

官方对这次漏洞的描述是:

1.定义XML配置时如果namespace值未设置且上层动作配置(Action Configuration)中未设置或用通配符namespace时可能会导致远程代码执行。

2.url标签未设置value和action值且上层动作未设置或用通配符namespace时可能会导致远程代码执行。

具体分析可参考:

https://www.freebuf.com/vuls/182006.html

调试环境搭建

1)下载官方源码:

git clone https://github.com/apache/Struts.git

2)切换到2.5.12分支:

git checkout STRUTS_2_5_10

3) 把源码包中src/apps/showcase整个文件夹拷贝出来,新建一个项目

4)用IDEA或者eclipse导入该maven项目

5)修改src/main/resoureces中的配置文件struts-actionchaining.xml,改成:

<?xml version="1.0" encoding="UTF-8" ?>

<!DOCTYPE struts PUBLIC

"-//Apache Software Foundation//DTD Struts Configuration 2.5//EN"

"http://struts.apache.org/dtds/struts-2.5.dtd">

<struts>

<package name="actionchaining" extends="struts-default">

<action name="actionChain1" class="org.apache.struts2.showcase.actionchaining.ActionChain1">

<result type="redirectAction">

<param name = "actionName">register2</param>

</result>

</action>

</package>

</struts>

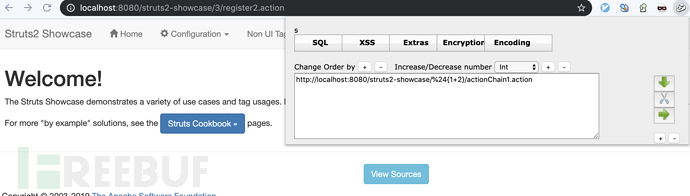

访问http://localhost:8080/struts2-showcase/%24{1+2}/actionChain1.action

url重新redirect到:http://localhost:8080/struts2-showcase/3/register2.action

并对location中的1+2进行了计算,产生了ognl注入

漏洞分析

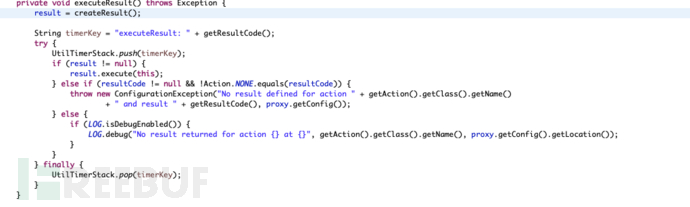

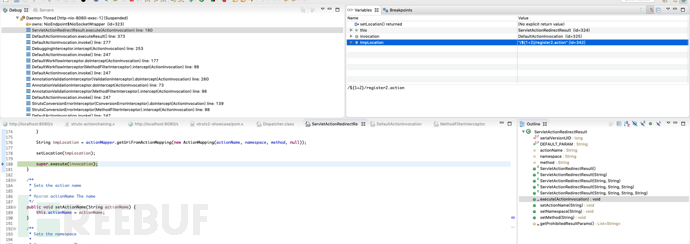

首先,strut2中对默认result对象的处理过程。这些默认result type都要经过 com/opensymphony/xwork2/DefaultActionInvocation.java处理

会调用这个具体result对象(redirectAction)的excute方法。

注意到struts-actionchaining.xml配置文件中,<result>标签的type是redirectAction,所以对应地找出redirectAction的处理类:org.apache.struts2.result.ServletActionRedirectResult,并且在execute方法处下断点

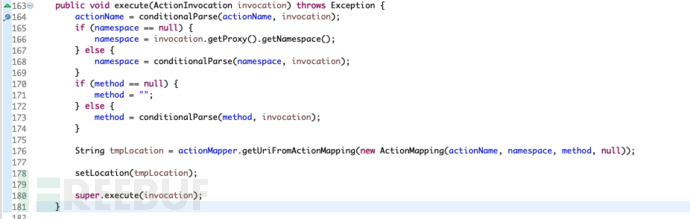

发送请求:http://localhost:8080/struts2-showcase/%24{1+2}/actionChain1.action

程序跳到断点处,往下执行后,由于在配置xml时没有指定namespace,所以这里的namespace为null,则对namespace重新赋值为/${1+2}

最终将location设置为/${1+2}/register2.action

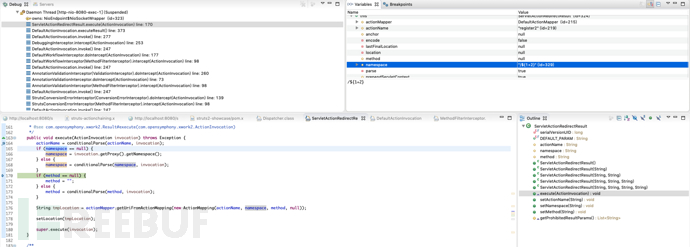

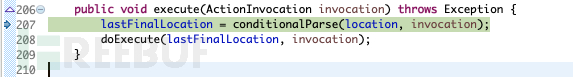

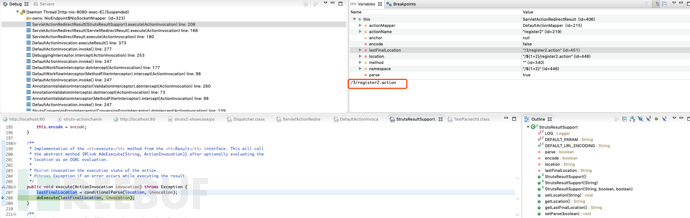

在 super.execute(invocation)处继续f5进入函数内,最终跟踪到StrutsResultSupport的execute方法

这边的location值为/${1+2}/register2.action,最终对ognl表达式执行后得到/3/register2.action

至此,ognl表达式成功执行。

防御

将框架版本升级到官方最新版本;

exp

相关的exp可参考:https://github.com/Ivan1ee