等保2.0来了。

2019年5月13日,国家市场监督管理总局、国家标准化管理委员会召开新闻发布会,等保2.0相关的《信息安全技术网络安全等级保护基本要求》、《信息安全技术网络安全等级保护测评要求》、《信息安全技术网络安全等级保护安全设计技术要求》等国家标准正式发布,它们都将于2019年12月1日正式实施。

等保1.0发布于2007年,它使很多企事业单位的安全意识普遍得到增强,为各类信息安全产品提供了广泛的应用空间。十多年时间过去了,相较等保1.0,新修订的等保2.0变化体现在五个方面,分别是体系框架和保障思路的变化、定级对象的变化、测评的变化、等保要求的组合变化和控制点和要求项的变化。

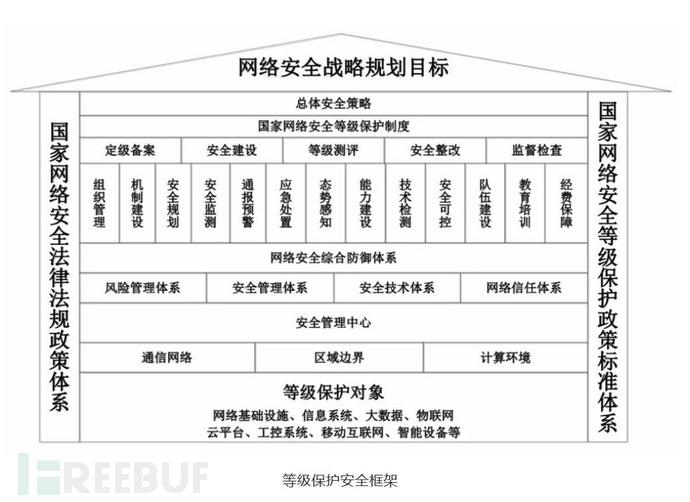

可以说,等保2.0更加注重全方位主动防御、安全可信、动态感知和全面审计,实现了对传统信息系统、基础信息网络、云计算、大数据、物联网、移动互联和工业控制信息系统等保护对象的全覆盖,体现了“一个中心三重防御“的思想——一个中心指“安全管理中心”,三重防御指“安全计算环境、安全区域边界、安全网络通信”。

“在网络安全领域,新修订的《信息安全技术网络安全等级保护基本要求》等系列国家标准,可有效指导网络运营者、网络安全企业、网络安全服务机构开展网络安全等级保护安全技术方案的设计和实施,指导测评机构更加规范化和标准化地开展等级测评工作,进而全面提升网络运营者的网络安全防护能力。”国家市场监管总局标准技术管理司副司长陈洪俊指出。

接下来我们分别就从移动开发者、网络安全角度进行解读。本篇是系列解读的第一话。

一、移动应用开发者需要注意什么吗?

从产业来看,等保2.0中对云计算、移动互联安全、物联网安全、工业控制系统安全等扩展提出了要求。其中,对移动互联网扩展的要求实际指的是移动设备安全,属于移动设备厂商的职责范围。

那有没有和移动开发者相关的?有!等保2.0里对安全通信进行了规定:

6.1.2 安全通信网络

6.1.2.1 通信传输

应采用校验技术保证通信过程中数据的完整性。

网易易盾移动安全资深工程师侯海飞指出,这实际上要求移动开发者要做到通信的完整性和保密性,即保证在网络通信过程中,保证通信内容的完整和保密性,不会被伪造,以及明文数据不被第三方获取。

那如何做呢?“常见的需要使用SSL协议传输数据,自带数据传输层加密。”不过侯海飞也指出:“由于仅用SSL协议,无法从根本上杜绝抓包和数据伪造,一般还需要数据加密的配合。”

常见做法:在客户端和服务器分别嵌入数据加密SDK,传输的数据在客户端进行加密后开始传输,服务器端进行解密……反之亦可实现。这样就能保证通道中传输的数据为高强度加密后的数据,确保在网络通信过程中,通信内容的完整和保密性。

侯海飞表示,网易易盾安全组件服务就可以满足移动开发者对安全通信的需求,它在APP和服务端嵌入SDK,在通信层对通信数据进行加密保护,防止攻击者窃取通信数据。

不仅如此,网易易盾的安全组件还为移动应用提供以下SDK,解决移动开发者的烦恼,助力移动应用合规:

- 安全存储SDK:通过动态密钥、白盒加密技术对应用数据进行加密存储,保护本地隐私数据不被窃取

- 设备指纹SDK:采集设备软件、硬件等多层次信息生成可识别的唯一ID,为入网设备提供虚拟“身份证”

- 安全键盘SDK:为用户在输入关键信息时提供安全防护,阻止黑客利用网络监听、木马病毒等手段窃取数据

- 防界面劫持SDK:实时捕获恶意程序的攻击行为,提醒用户安全风险,有效降低移动应用敏感信息被窃取风险

- 手游保护SDK:实时监控常见外挂,如加速器、修改器、模拟器等用户数据,精确识别,提高游戏运营效率

- SDK加固:包括iOS - OC/C/C++加固、Android - JAR包加固、Android - AAR包加固和Android - SO文件加固。

- Android和iOS应用加固:网易易盾的加固拥有ISO27001、CSA-STAR国际权威标准认证,安全合规双重保障,并具有高安全性、高兼容性、高稳定性、极速便捷和灵活定制等优点。

二、解读安全测评和安全通用要求

等保2.0中,对网络安全的要求非常多,今天拎两个层面说说。

第一部分:安全测评

在等保2.0标准第八章节中:

8.1.10.5漏洞和风险管理

b) 应定期开展安全测评,形成安全测评报告,采取措施应对发现的安全问题。

8.1.9.4 自行软件开发

e) 应保证在软件开发过程中对安全性进行测试,在软件安装前对可能存在的恶意代码进行检测;

这两条要求厂商在产品不同阶段应进行安全测评,并依据SDL流程,把安全贯彻在产品整个研发生命周期。网易易盾网络安全工程师尹红梅表示,信息安全测评对信息安全模块、产品或信息系统的安全性进行验证、测试、评价,通过这些手段规范它们的安全特性。

“通过验证、测试、评估信息模块/产品/系统的各种关键安全功能、性能以及运维使用情况,发现模块、产品或者系统在设计、研发、生产、集成、建设、运维、应用过程中存在的信息安全问题。鉴定产品质量,监控系统行为,警示安全风险,保障网络与信息安全。”

她说,对测评对象所采取的安全防护、安全检测、安全反应及安全恢复措施等安全保障的各个方面,应采用系统安全工程方法,遵循特定的程序和模式,实施一整套结构化的测试、评估技术,以完成对系统所提供的安全保障有效性的验证。

尹红梅指出,这通常需要采取包括黑盒、白盒、灰盒、静态、动态、模糊等测试方法,对系统进行脆弱性评估,进行漏洞和风险管理,采用科学的安全保障体系模型,形成完整、动态的安全闭环。

第二部分:安全通用要求

等保2.0标准中,在三级系统8.1安全通用要求中,有以下几条值得关注:

8.1.2.2 通信传输

本项要求包括:

a) 应采用校验技术或密码技术保证通信过程中数据的完整性; b) 应采用密码技术保证通信过程中数据的保密性。

8.1.3.1边界防护

本项要求包括:

a) 应保证跨越边界的访问和数据流通过边界设备提供的受控接口进行通信; b) 应能够对非授权设备私自联到内部网络的行为进行检查或限制;

c) 应能够对内部用户非授权联到外部网络的行为进行检查或限制;

d) 应限制无线网络的使用,保证无线网络通过受控的边界设备接入内部网络。

8.1.3.3入侵防范

本项要求包括:

a) 应在关键网络节点处检测、防止或限制从外部发起的网络攻击行为;

b) 应在关键网络节点处检测、防止或限制从内部发起的网络攻击行为;

c) 应采取技术措施对网络行为进行分析,实现对网络攻击特别是新型网络攻击行为的分析;

d) 当检测到攻击行为时,记录攻击源 IP、攻击类型、攻击目标、攻击时间,在发生严重入侵事

件时应提供报警。

8.1.3.4恶意代码防范

本项要求包括:

a) 应在关键网络节点处对恶意代码进行检测和清除,并维护恶意代码防护机制的升级和更新; b) 应在关键网络节点处对垃圾邮件进行检测和防护,并维护垃圾邮件防护机制的升级和更新。

8.1.3.5安全审计

本项要求包括:

a) 应在网络边界、重要网络节点进行安全审计,审计覆盖到每个用户,对重要的用户行为和重要

安全事件进行审计;

b) 审计记录应包括事件的日期和时间、用户、事件类型、事件是否成功及其他与审计相关的信息;

c) 应对审计记录进行保护,定期备份,避免受到未预期的删除、修改或覆盖等;

d) 应能对远程访问的用户行为、访问互联网的用户行为等单独进行行为审计和数据分析。

8.1.4.11个人信息保护

本项要求包括:

a) 应在网络边界、重要网络节点进行安全审计,审计覆盖到每个用户,对重要的用户行为和重要

安全事件进行审计;

b) 审计记录应包括事件的日期和时间、用户、事件类型、事件是否成功及其他与审计相关的信息;

c) 应对审计记录进行保护,定期备份,避免受到未预期的删除、修改或覆盖等;

d) 应能对远程访问的用户行为、访问互联网的用户行为等单独进行行为审计和数据分析。

8.1.5.4集中管控

本项要求包括:

a) 应划分出特定的管理区域,对分布在网络中的安全设备或安全组件进行管控;

b) 应能够建立一条安全的信息传输路径,对网络中的安全设备或安全组件进行管理;

c) 应对网络链路、安全设备、网络设备和服务器等的运行状况进行集中监测;

d) 应对分散在各个设备上的审计数据进行收集汇总和集中分析,并保证审计记录的留存时间符

合法律法规要求;

e) 应对安全策略、恶意代码、补丁升级等安全相关事项进行集中管理;

f) 应能对网络中发生的各类安全事件进行识别、报警和分析。

8.1.10.5 漏洞和风险管理

本项要求包括:

a) 应采取必要的措施识别安全漏洞和隐患,对发现的安全漏洞和隐患及时进行修补或评估可能的

影响后进行修补;

b) 应定期开展安全测评,形成安全测评报告,采取措施应对发现的安全问题。

以上等多处新增了部分管控标准,包括对信息的完整性保护,对恶意代码及垃圾邮件的检测和防护、对安全审计的强化要求、强化个人信息保护,建立安全管理中心集中管控,同时在标准中关于安全要求与相应的法律法规(《网络安全法》)相对应,强化其合法性。

网易易盾网络安全工程师尹红梅认为,这也就要求等级保护对象需要做到:

1. 根据服务器角色和重要性,对网络进行安全域划分,

2. 在内外网的安全域边界设置防火墙;设置访问控制策略,并要求颗粒度到端口级别;

3. 在网络边界处应当部署入侵防范手段,例如HIDS/WAF等防御,并记录入侵行为;

4. 通过诸如堡垒机等,对网络中的用户行为日志和安全事件信息进行记录和审计,同时避免账号共享。PS:记录和审计运维操作行为是最基本的安全要求

5. 通过建立统一的管理中心,对安全设备、网络设备和服务等进行集中管理。

6. 在应用数据安全方面,需要考虑数据的完整性与保密性,加密是必要且常用手段。

7.应对系统定期进行安全渗透、风险评估,进行漏洞和风险管理,采用科学的安全保障体系模型,形成完整、动态的安全闭环。

尹红梅建议,这部分用户可以使用网易易盾DDoS高防服务和渗透测试服务。她介绍,网易易盾DDoS高防技术,拥有2T超大防护带宽,优质海外BGP节点,内嵌Web应用防火墙,能多重防护保障业务稳定运行。

网易易盾的渗透测试服务包括:APP渗透测试和Web渗透测试。“前者能以攻击者视角,模拟黑客攻击过程,对APP(Android、iOS)客户端以及对应的服务端进行深入探测,找出应用系统中存在的缺陷和漏洞,及早发现,及早预防。后者能提供专业个性化Web应用渗透测试,专家团队帮助客户挖掘Web应用中存在的SQL注入漏洞、网页篡改/挂马等安全风险,根据系统风险提供专家建议,及时修复漏洞,规避风险。”