前言:WinRAR软件被曝漏洞,影响范围大

近日,国外安全厂商CheckPoint安全研究员发文《Extracting a 19 Year Old Code Execution from WinRAR》,披露WinRAR软件的UNACEV2.dll代码库中存在严重安全漏洞,可导致任意代码执行。

WinRAR是一款强大的压缩文件管理工具,可支持大部分操作系统,据称在全球拥有超过5亿用户。因漏洞存在于UNACEV2.dll库中,其他使用该库的解压、文件管理类工具软件也存在该漏洞。经检测,除WinRAR软件外,包括Bandizip、360压缩、好压等共计38款软件都受影响。

受影响的部分软件

漏洞描述:可轻易控制计算机,危害极大

为支持解压.ACE等文件,WinRAR使用了UNACEV2.dll库。该库为2006年编译的没有任何保护机制的动态链接库(dll)文件,存在路径遍历漏洞,允许提取文件到任意路径并完全忽略目的文件夹,同时将提取的文件相对路径作为完全路径。利用该漏洞,攻击者可轻松控制用户的计算机,并在未授权情况下实现任意代码执行。

本次Check Point安全研究团队发现的四个安全漏洞,分别为ACE文件验证逻辑绕过漏洞(CVE-2018-20250)、ACE文件名逻辑验证绕过漏洞(CVE-2018-20251)、ACE/RAR文件越界写入漏洞(CVE-2018-20252)以及LHA/LZH文件越界写入漏洞(CVE-2018-20253)。

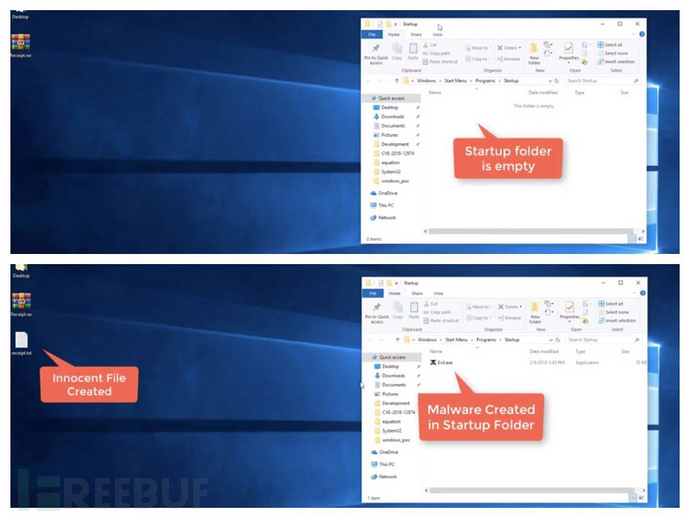

利用该漏洞,攻击者可通过邮件钓鱼等方式诱使用户使用WinRAR等工具打开恶意构造的压缩包文件,将恶意代码写入系统启动目录或写入恶意dll劫持其他软件进行执行,实现对用户主机的任意代码执行攻击。

利用漏洞可生成恶意文件

利用漏洞可生成恶意文件

处置建议

WinRAR软件用户:将软件升级至漏洞已修复的新版本(5.70 Beta 1 版本),https://www.win-rar.com/download.html

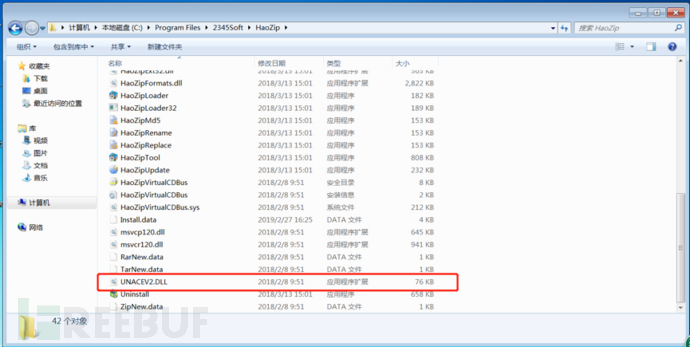

其他解压、文件管理类工具软件用户:检查软件安装目录下是否存在unacev2.dll文件,如发现可升级软件至最新版本或直接删除unacev2.dll文件。

unacev2.dll文件路径

风险防范

目前,漏洞利用原理已公开。鉴于该漏洞影响全球数亿用户,同时利用漏洞可轻易获取计算机控制权,未来可能有更多的攻击者使用垃圾邮件、钓鱼邮件等方式,利用该漏洞发起大规模攻击。对于政企用户来说,及时识别压缩包文件是否存在恶意文件,显得至关重要。

目前,中睿天下睿眼·邮件溯源取证系统已支持对附件压缩包中存在的恶意文件进行检测并告警高危漏洞。

睿眼·邮件发现恶意文件并告警

参考链接:

CheckPoint,Extracting a 19 Year Old Code Execution from WinRAR

https://research.checkpoint.com/extracting-code-execution-from-winrar/

CNVD漏洞平台,关于WinRAR存在系列远程代码执行漏洞的安全公告

http://www.cnvd.org.cn/webinfo/show/4903

嘶吼,潜藏19年的WinRAR代码执行漏洞

https://www.4hou.com/vulnerable/16314.html