概述

腾讯御见威胁情报中心早在2018年10月即发布预警,提醒网友注意FilesLocker勒索病毒,这个病毒刚刚诞生就在网上大量招募传播代理,随后在国内开始有部分传播。近期腾讯御见安全团队监测发现该病毒已升级到2.0版,且国内已有政府机关、企事业单位遭遇该病毒攻击。

FilesLocker早期版本作者发布招募代理合作的广告贴

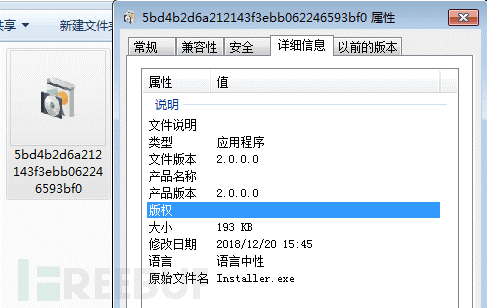

2.0样本

2.0样本依旧伪装Windows更新程序

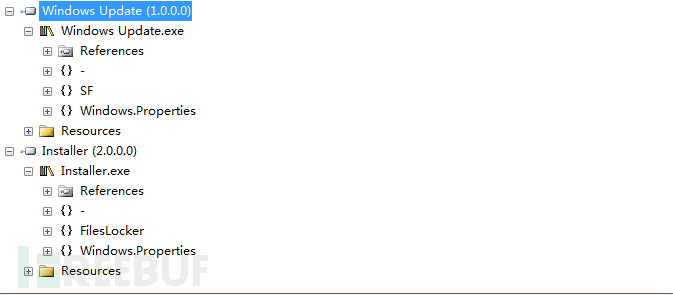

2.0版本病毒与1.0比较代码结构无太大变化。

原始文件名由Windows Update.exe变为Installer.exe

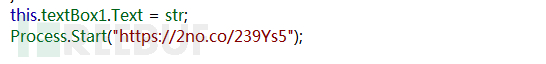

1.0代样本只通过浏览器跳转到浏览器勒索界面

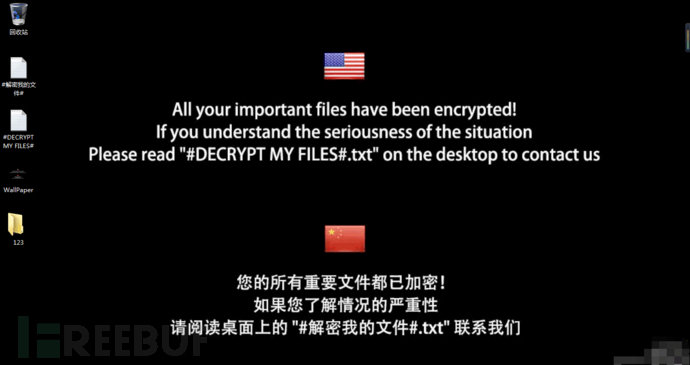

2.0样本除除跳转到浏览器打开勒索消息界面,还会修改桌面壁纸,且使用了新的域名

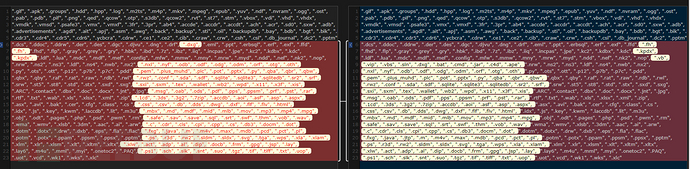

2.0版本加密文件扩展名后辍由1.0版本的357个增加到367个,使更多的电脑文件会被加密破坏。

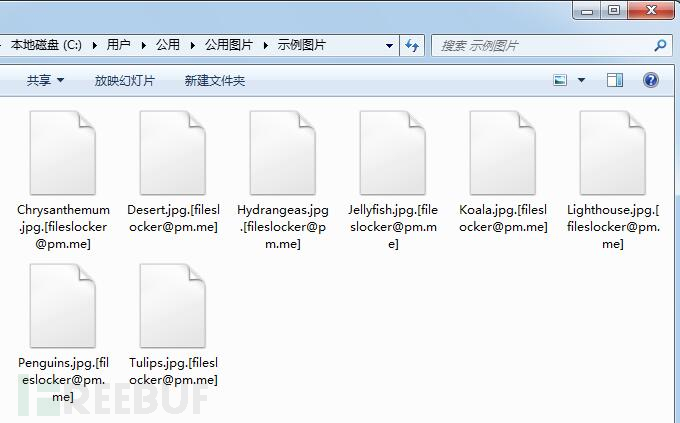

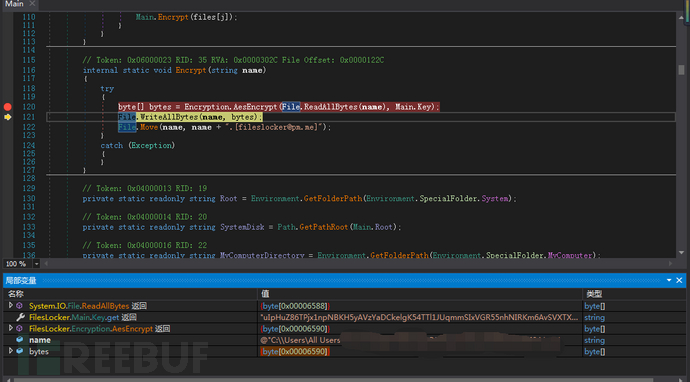

2.0加密文件完成后添加新的加密扩展后缀.[fileslocker@pm.me]

2.0同时会修改的桌面壁纸信息

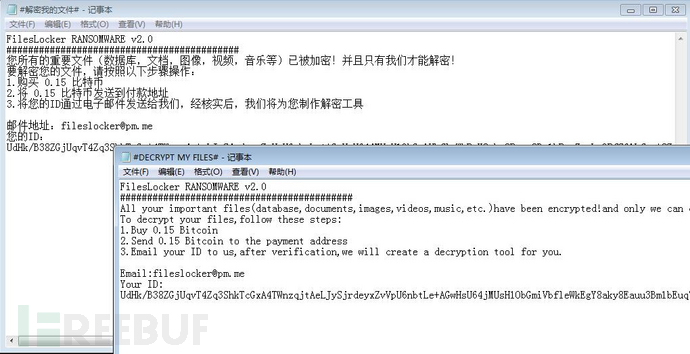

2.0同样留下中英文两种语言说明文件

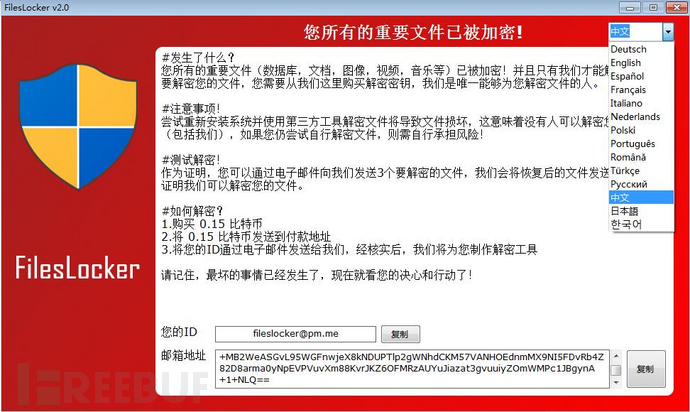

弹窗窗口标题明显变化为2.0,相比较1.0版本增加更多的语言说明选择(实际只有中英两种生效),勒索赎金反而有所下降,从1.0版本时的0.18比特币降低到了2.0版本勒索0.15比特币

尝试解密

FilesLocker病毒由于使用了RSA+AES的加密方式,且文件加密密钥使用强随机生成,理论上拿不到病毒作者手中RSA私钥情况下无法解密。但病毒由于采取使用了自身弹窗形式来告知受害者勒索信息,如果加密文件完成后病毒进程没有退出,可以在内存中查找密钥尝试进行解密。

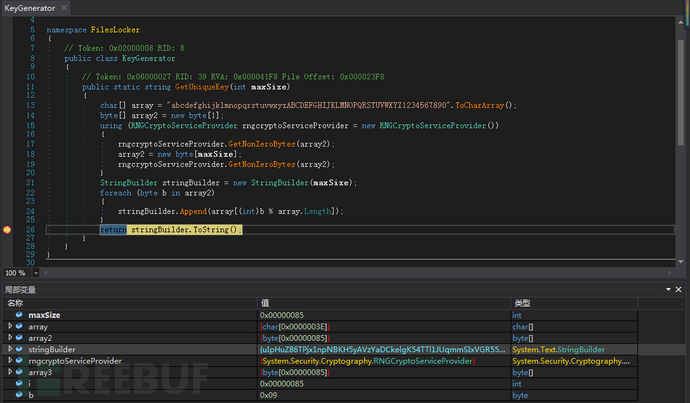

病毒使用强随机生成文件加密密钥

使用密钥

uIpHuZ86TPjx1npNBKH5yAVzYaDCkelgK54TTl1JUqmmSIxVGR55nhNIRKm6AvSVXTX8NbDQZLAQhJqScf0pMZ1jhcWjBhiqk8xUelXsOULxbJf4frJQvFDubH3jLiTSbPeAj

对文件进行AES加密

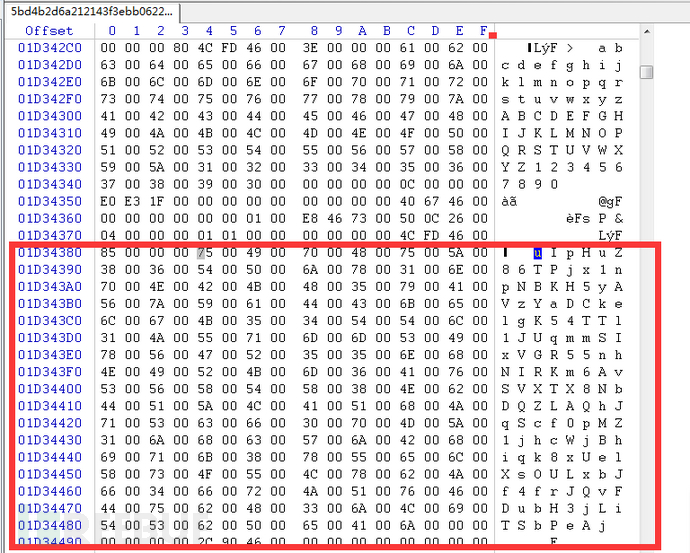

该密钥在内存中在可暴力搜索获取

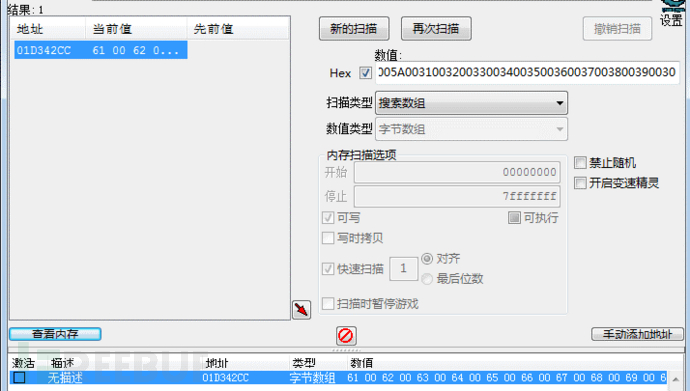

密钥搜索可使用以下特征,该特征在内存中仅出现1次,且密钥在该特征位置附近:

6100620063006400650066006700680069006A006B006C006D006E006F0070007100720073007400750076007700780079007A004100420043004400450046004700480049004A004B004C004D004E004F0050005100520053005400550056005700580059005A0031003200330034003500360037003800390030

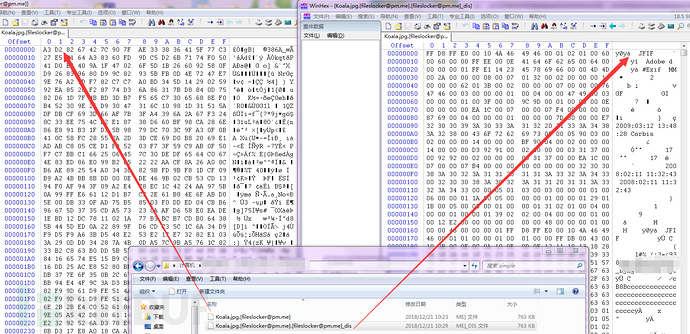

使用在内存中获取的密钥可进一步尝试对加密文件解密,观察解密数据目测成功

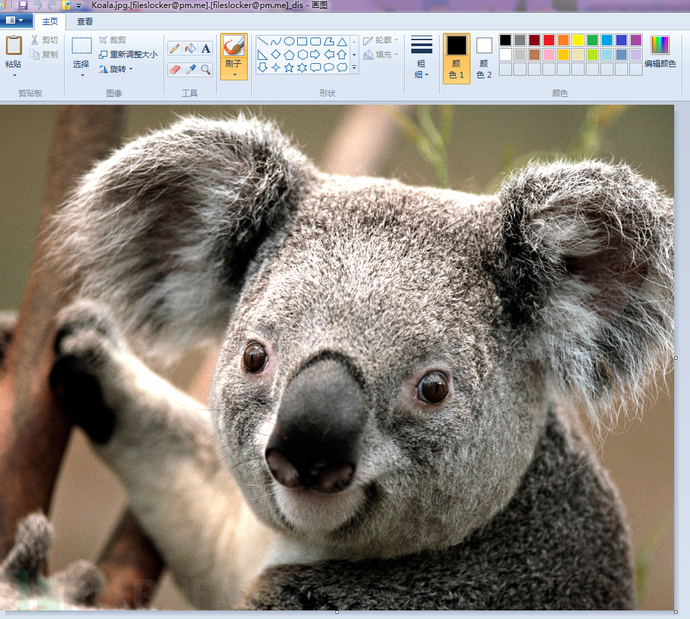

验证解密后文件可正常浏览

结论:当受害者遭受FilesLocker病毒攻击后,不主动关闭退出病毒进程情况下,有较大概率可通过内存查找密钥进而解密出被加密文件。虽然如此,但由于受害用户很可能重启电脑,内存中的残留的密钥会消失,解密也就成为不可能。各政府机关、企事业单位还需做好日常安全防护,避免病毒入侵感染。

IOCs

MD5:

5bd4b2d6a212143f3ebb062246593bf0

d1c2f79125818f1e7ea16784acf63712

URL:

hxxps://iplogger.org/2vMGg5

hxxp://p2.so.qhmsg.com/t017dbe734425296aea.jpg(作者将勒索信息上传到360壁纸空间,可以说是挑衅了)

安全建议

企业用户:

1、 关闭不必要的端口,如:445、135,139等,对3389,5900等端口可进行白名单配置,只允许白名单内的IP连接登陆。

2、 关闭不必要的文件共享,如有需要,请使用ACL和强密码保护来限制访问权限,禁用对共享文件夹的匿名访问。

3、 采用高强度的密码,避免使用弱口令,并定期更换。

4、 对没有互联需求的服务器/工作站内部访问设置相应控制,避免可连外网服务器被攻击后作为跳板进一步攻击其他服务器。

5、 对重要文件和数据(数据库等数据)进行定期非本地备份。

6、 在终端/服务器部署专业安全防护软件,Web服务器可考虑部署在腾讯云等具备专业安全防护能力的云服务。

7、建议全网安装御点终端安全管理系统(https://s.tencent.com/product/yd/index.html)。御点终端安全管理系统具备终端杀毒统一管控、修复漏洞统一管控,以及策略管控等全方位的安全管理功能,可帮助企业管理者全面了解、管理企业内网安全状况、保护企业安全。

个人用户:

1、 开启电脑管家

2、 打开文档守护者功能,利用磁盘冗余空间备份数据,即使意外遭遇病毒破坏,数据仍可能恢复。

参考链接:

FilesLocker勒索病毒刚一出现,就迫不及待地发展下线准备大干一场

https://mp.weixin.qq.com/s/6SngH8MmdWqLfQkf3LNUfQ