0x1 概述

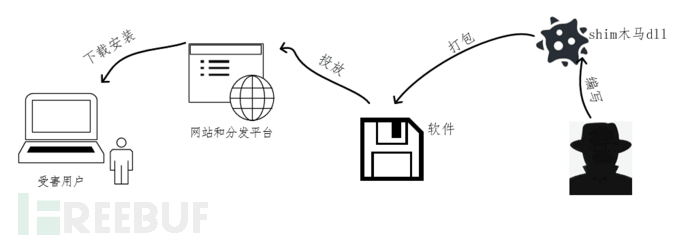

shim是Windows系统用于修补应用程序的小型数据库(.sdb),可以透明地拦截原程序API调用、修改参数并进行其他操作,常用于解决应用程序与操作系统不兼容问题。电脑管家近期发现蓝光宝盒、极客虚拟光驱、悦动天地超级录屏等多款软件包含利用shim机制的木马,导致用户主页被劫持,自动下载不明程序。

(图1:木马传播流程图)

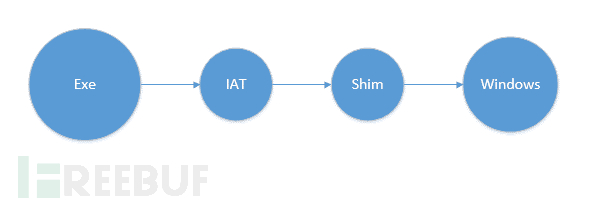

0x2 shim原理

shim常用于解决应用程序与操作系统不兼容问题,微软也曾用于修复漏洞。当某应用程序被安装shim后,可以修改IAT表中的windows函数地址,将其替换为shim中替代函数的指针。

(图2:shim原理示意图)

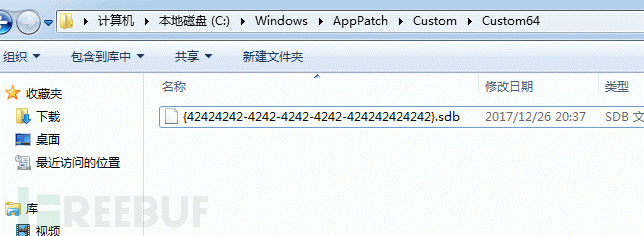

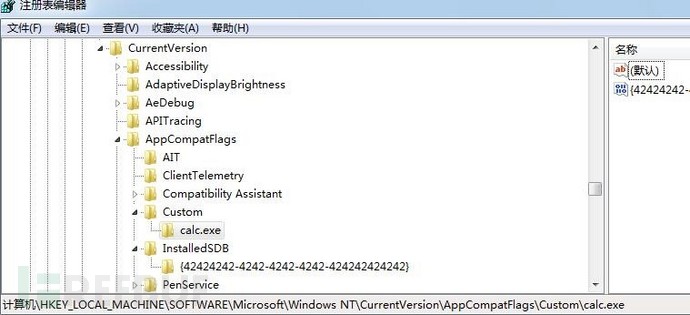

shim安装后会在AppPatch目录添加sdb文件,并在注册表中记录待修补的程序以及对应的sdb文件。安装完成后,每次被修补的程序启动,都会加载执行sdb文件中记录的修补模块。

(图3:shim数据库存放目录)

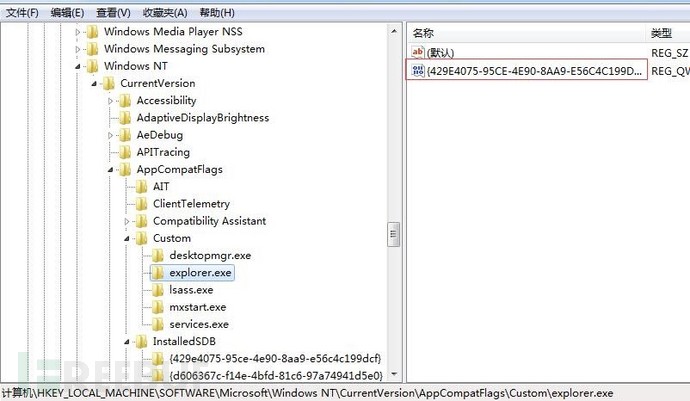

(图4:shim数据库注册表项)

值得注意的是,由于shim在安装时系统没有对其做安全性校验,因此存在被恶意程序利用的风险。

0x3 恶意利用样本分析

1. QianSet.exe木马

(样本md5: E3AE7D26ACB0B4193226B48254BCDF13)

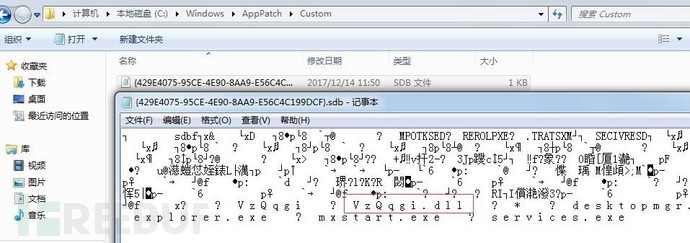

QianSet.exe释放的updat_xx.exe运行后释放随机名VzQqgi.dll到AppPatch目录,并将其安装为desktopmgr.exe、lsass.exe、mxstart.exe、services.exe的shim。

木马安装shim后生成SDB写入注册表:({429E4075-95CE-4E90-8AA9-E56C4C199DCF}.sdb)

(图5:安装shim写注册表)

Sdb指定修补模块VzQqgi.dll

(图6:sdb文件内容)

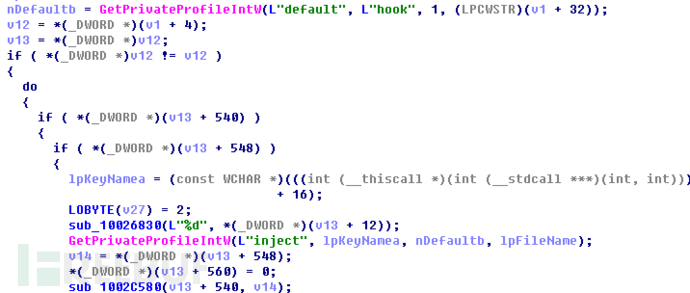

2. VzQqgi.dll木马

(样本md5:01D9A5781CBEF2D60BC3177F6DFA3B64)

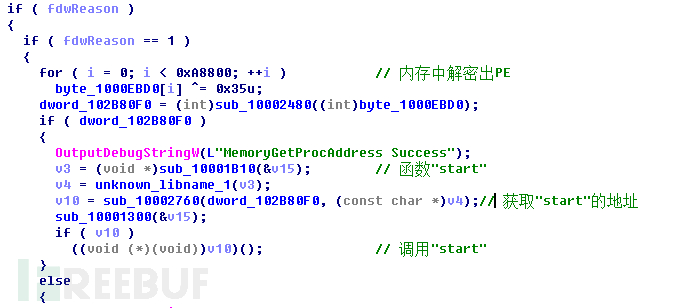

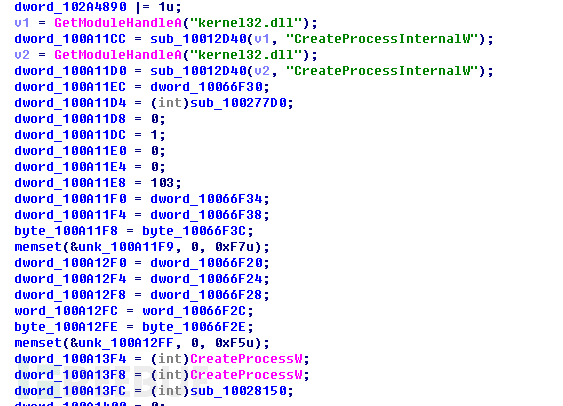

先从内存中解密出PE文件,然后获取PE中的start函数并调用,最终hook CreateProcess函数并篡改浏览器进程的参数,并下载执行文件执行其他文件。

(图7:shim木马DLL主要功能)

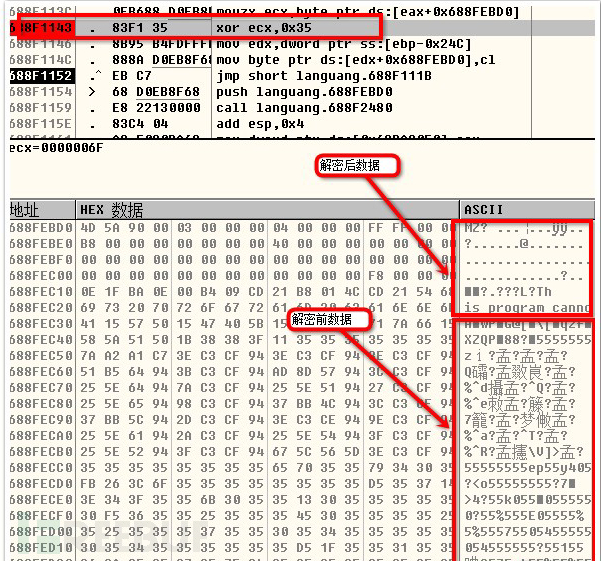

将数据异或0x35得到内存中的PE文件

(图8:解密内存PE文件)

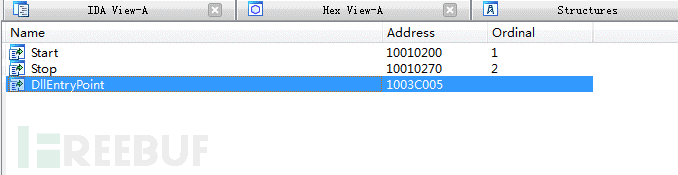

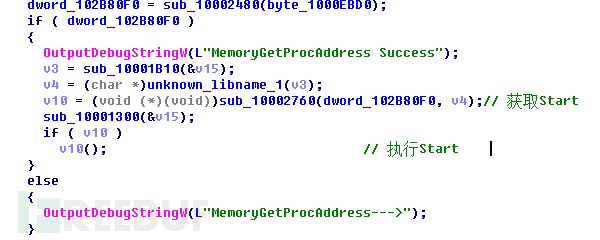

内存中的PE导出Start和Stop函数

(图9:解密后的PE)

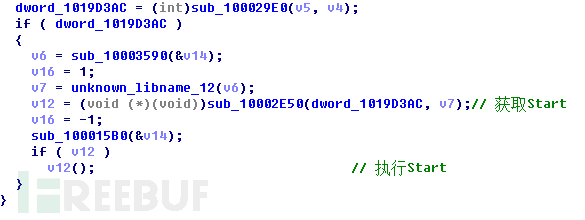

获取Start函数地址并执行

(图10:获取Start函数地址)

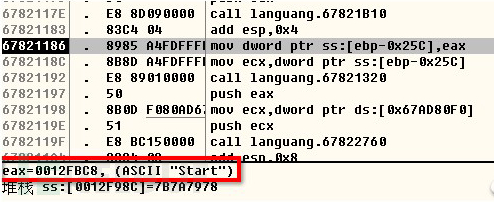

Start中对CreateProcess进行hook

(图11:hook CreateProcess)

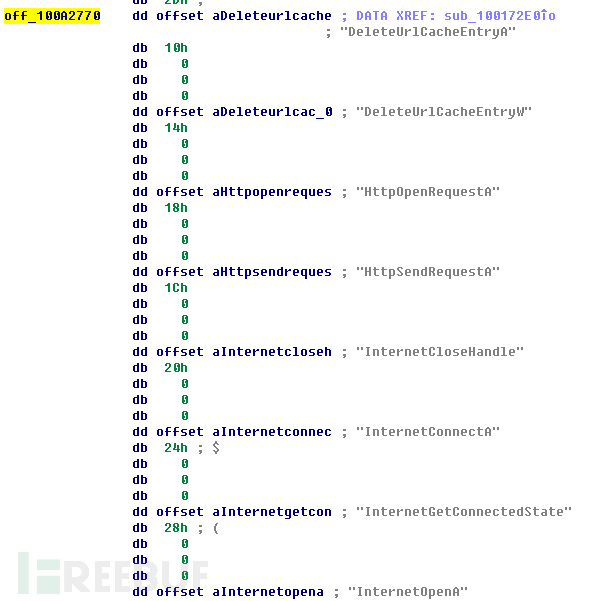

木马执行网络下载

(图12:木马网络下载)

0x4木马溯源

1. 传播源

木马传播的源头为蓝光宝盒、极客虚拟光驱、悦动天地系列软件等。蓝光宝盒本是装机渠道和软件分发平台,却被不法分子利用下载木马QianSet.exe;极客虚拟光驱软件子文件imhelp.exe下载木马XXUpdat_x.exe;QianSet.exe和XXUpdat_x.exe作为母体释放木马DLL并安装为shim。悦动天地系列软件2017年编译的版本安装后均会释放木马DLL并安装为shim。

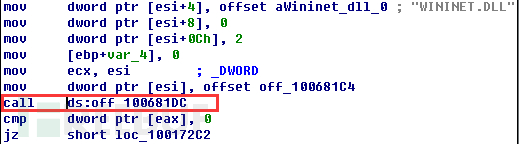

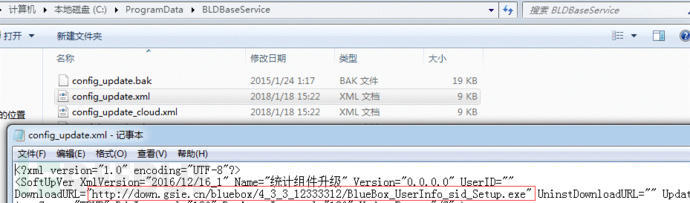

1)蓝光宝盒

http://down.gsie.cn/xiangmu1/qian/20171204/QianSet.exe(现已失效),与蓝光宝盒升级组件和推装软件的下载地址一致。

(图13:蓝光宝盒组件更新地址)

2) 极客虚拟光驱

(图14:极客虚拟光驱网站)

3) 悦动天地系列软件

(图15:悦动天地系列软件网站)

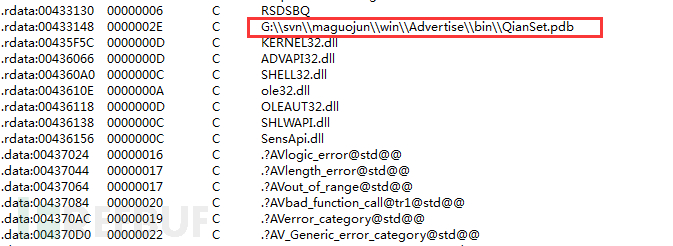

2. 木马作者

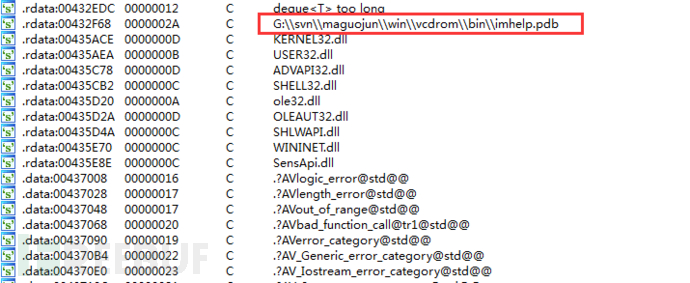

从文件PDB信息来看,蓝光宝盒QianSet.exe与极客虚拟光驱imhelp.exe作者均为“maguojun”

(图16:QianSet.exe的PDB信息)

(图17:imhelp.exe的PDB信息)

作者邮箱:maguoxxx@126.com

(图18:域名邮箱反查)

kyan.com.cn实际指向木马最终锁定的主页,结合木马的PDB信息可以看出,木马作者与jicer.cn软件作者为同一人。

(图19:kyan.com.cn网站信息)

从作者博客可以看出其比较擅长windows技术

(图20:作者博客)

悦动天地软件释放的木马DLL与蓝光宝盒释放的木马DLL代码风格类似,最终锁定的主页也相同。

(图21:蓝光宝盒VzQqgi.dll部分代码)

(图22:悦动天地acfow.dll部分代码)

0x5 安全建议

1. 检查是否有不明来源的shim数据库文件:

32位:“C:\Windows\AppPatch\Custom”

64位:“C:\Windows\AppPatch\Custom\Custom64”

2. 检查是否存在下列可疑注册表项:

“HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\AppCompatFlags\Custom”“HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\AppCompatFlags\InstalledSDB

3. 保持腾讯电脑管家等安全软件的运行状态,实时拦截恶意木马利用。