[艰难的某次众测]代码审计到前台rce+几个高危

前言

某次众测,全网->同框架->艰难拿shell->代码审计->7K赏金

整体过程

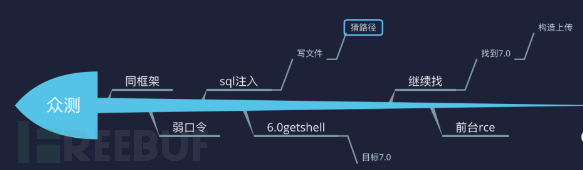

目标-->同框架-->弱口令-->后台-->sql注入-->写文件-->猜路径-->getshell-->代码审计6.0-->目标7.0不行-->找到同框架7.0-->构造上传-->前台文件上传-->拿下严重

过程1

没见过的框架->找同框架。先利用6.0.

存在弱口令 admin/123456,没有发现可以getshell的地方。

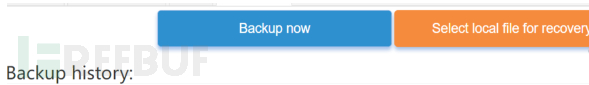

但是发现了一个数据库备份的地方。

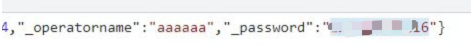

目标不存在弱口令,密码是加密的。

不过目标点击忘记密码的时候会返回一串加密的文件,和数据库一样。

在后台找到了一个可以回显出明文的地方。

思路就来了。借助数据库备份,把目标的passowrd替换上去。然后数据库还原不就可以了吗?

可惜的是,上传文件到90%就中止,试过各种办法就是无法成功上传。

过程2

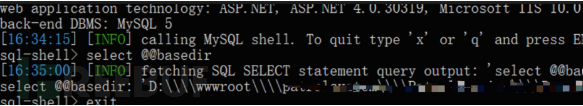

继续寻找点,发现一处存在SQL注入

接下来就是找路径写入就可以了。

常规的都失败~

峰回路转

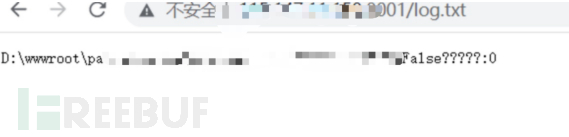

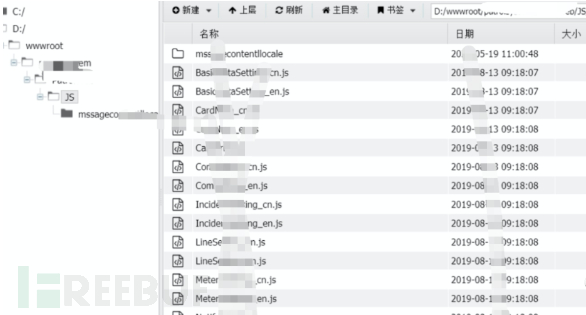

1.在别的端口找到了一处目录遍历。存在一个log文件。

2.找到了安装教程,仔细阅读,发现了一处可以替换图片的位置。全文就这里泄漏了安装路径。

感觉有戏,都想放弃了。但是直觉感觉有戏。

进行不停凑。最后成功找到网站绝对路径。

成功getshell

高危1-任意用户登录

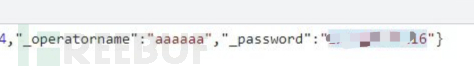

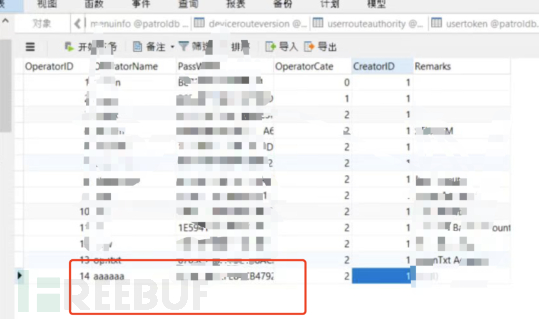

数据库替换。这里使用webshell的数据库连接无法连接。

只有去目标机器去连接-添加目标的值。

然后查看密码--成功登录目标后台。

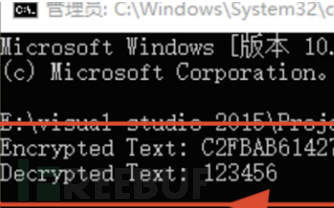

当然通过代码逻辑也可以解密。

高危2-弱口令

登录后台,发现很多账号很特殊的账号,密码都是一样的。

例如:

zzzzzz/123456 --这是弱口令吧。

严重-前台rce

因为一般都不让挖后台,这里就只能找前台上传了。

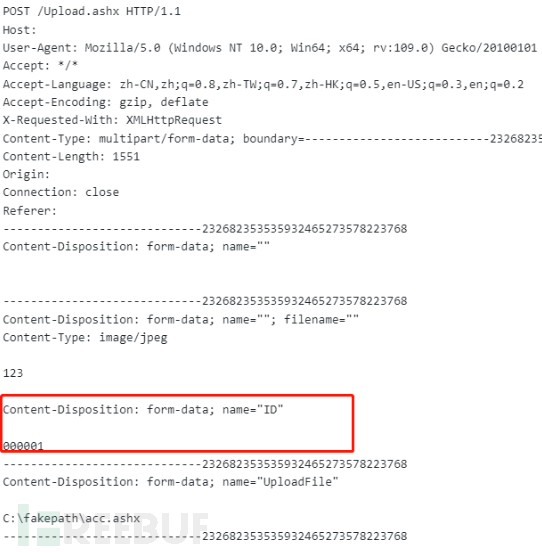

这里第一次测试的同框架是6.0的,通过代码审计找到了前台文件上传。

但是目标是7.0的无法进行上传。也没有sql注入。

然后全网找7.0进行测试。

通过继续测试,发现7.0对文件 上传进行了一定的过滤和一部分的参数修改。

这里的后缀是uploadfile控制的。直接修改成ashx即可。

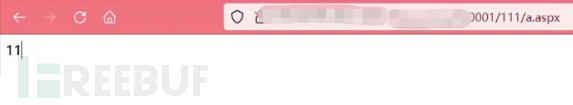

成功拿下目标的严重漏洞。

总结

整体过程还是比较曲折的,花费了2天的时间。

难点1.就是sql注入到getshell的过程。浪费一下午。

难点2.6.0shell转变到7.0shell的思路,

最终也是获得了2个高危+1个严重的成果。要是没有没成功~~那难受死

本文为 独立观点,未经允许不得转载,授权请联系FreeBuf客服小蜜蜂,微信:freebee2022

被以下专辑收录,发现更多精彩内容

+ 收入我的专辑

+ 加入我的收藏

相关推荐

文章目录